Spoiler

Wenn Sie nicht die Zeit haben, alles zu lesen, können Sie nach der Beschreibung des klassischen Schemas direkt zum Abschnitt über die praktische Anwendung der visuellen Kryptographie übergehen.

Einführung

Betrachten Sie ein visuelles Kryptographieschema, das von Moni Naoru und Adi Shamir vorgeschlagen wurde [2, 3]. Die Hauptidee des Schemas besteht darin, dass zwei Platten erzeugt werden, um das geheime Bild zu übertragen. Jede Platte sieht aus wie weißes Rauschen und enthält keine Informationen über das geheime Bild. Um eine Nachricht zu dekodieren, reicht es aus, zwei Platten übereinander zu legen. Somit erfordert der Decodierungsprozess keine spezielle Ausrüstung. Das Material stammt aus dem Artikel "Generalized Visual Cryptography Scheme with Completely Random Shares". [einer]

Obwohl die Platten wie weißes Rauschen aussehen, ist die Reihenfolge der Pixel, aus denen sie bestehen, statistisch nicht zufällig, da jede Platte basierend auf dem Schaltungsdesign eine gleiche Anzahl weißer und schwarzer Pixel enthält. Der Artikel schlägt vor, das Schema so zu verallgemeinern, dass beide Platten nicht nur zufällig aussehen, sondern auch statistische Tests auf Zufälligkeit bestehen.

Bedingungen

Bei der Codierung wird eine Platte als Basis bezeichnet , die von einem geheimen Bild unabhängig erzeugt wird, die andere - die Codierung . Die Codierungsplatte ist eine Funktion des geheimen Bildes und der Grundplatte.

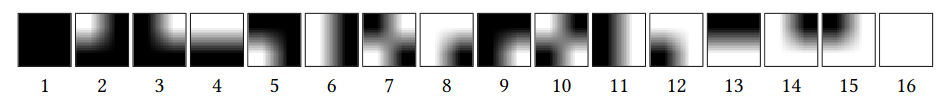

n x n , . . 2 x 2. , - . , . 2 x 2 1.

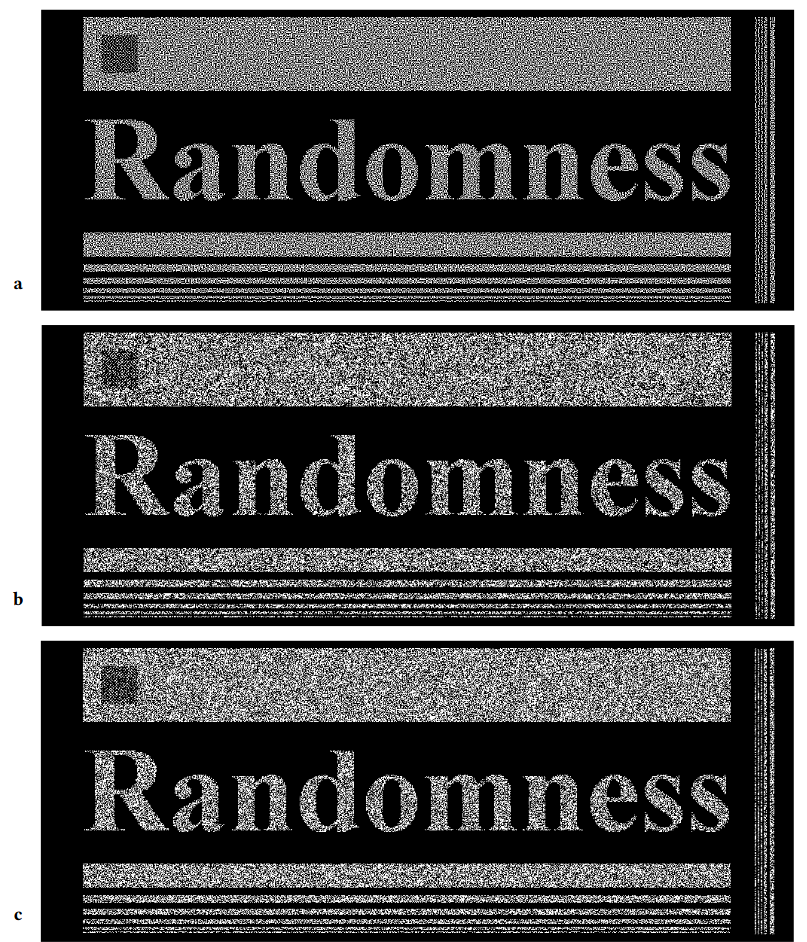

. , , . , . 2.

- 2 x 2, 2 , 2 . , , 2 x 2, , - .

, 3.

, , , . .

4a. .

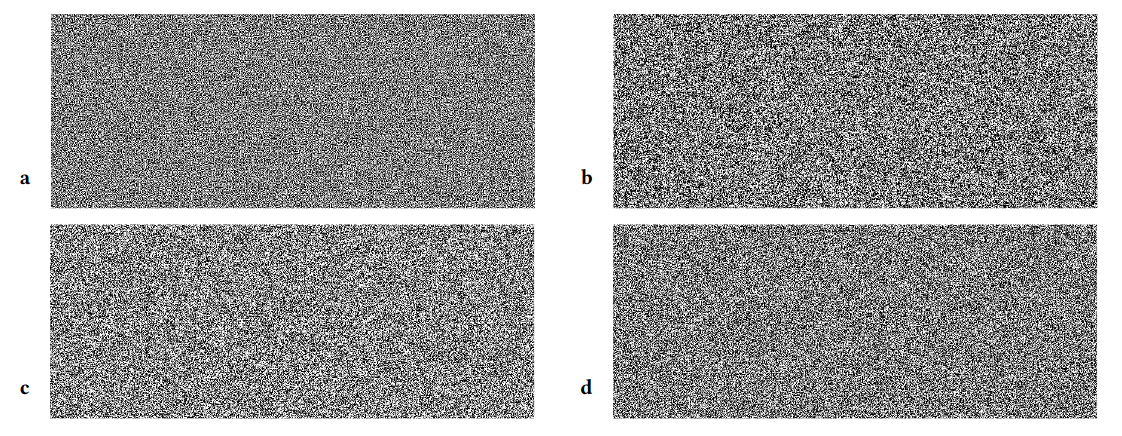

, . 5; .

, , . , . c , . .

, 16 ( 1). , . . 5b. , , .

4b. , . , , . , . , , . , , 2 x 2, 2 x 2. -2 . : -1. . +, , . +1 +2 . , . . .

. -2 , , 1 1. -1 , , 2, 3, 5 9, . .

.

.

, 1 5c. , , , 5b. , 4c, , , 4b. - 1 . , , .

. 1 ( ). , ( 7).

2 , . , 6, . , . , , - 2 . , , , , 5d. , , .

. , , , 5a, 5b, . , , , .

, 1. , . P- . , , . , . . 4 8 . , , .

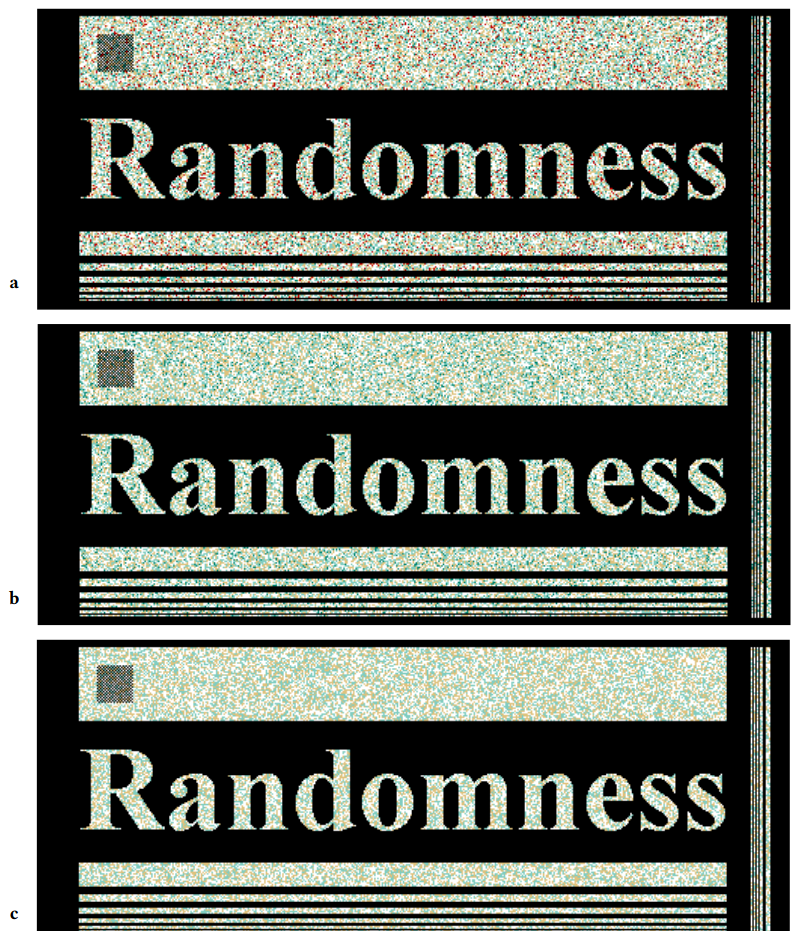

. 7, , : 7a, 7b, - 1 7c, - 2 7d.

, , - 1 , 7c, 1/15 ( , ), 1. 1 ( ) , 16 ( ) .

. 2. , , . . - 1 , .

, . , 16 6 . , 1 . , . , , .

, , , . - 1 .

. , , . -2, -1 - , +1, +2 . 8. (a) - , (b) - 1, (c) - 2.

, . 1 .

.

" - ." [4]

: - , 16 . , . , , . .

" ." [5]

: . , . , - , . . , , . , . , . RGB (2, 2).

, - . " ". [6]

: (, ), , . , , . ( ), , , ; .

- ( - ). " - ad-hoc ". [7]

: (MANET) , , , (WSN), , , , . - , , . - . , . , (2, 2). , - . - , , , . . -, . , , . (FP) .

. . - , , . , . , . , , , . , , . , , .

: Orłowski A., and Chmielewski L. J. "Generalized Visual Cryptography Scheme with Completely Random Shares"

M. Naor and A. Shamir. 1995. Visual Cryptography

M. Naor and A. Shamir. 1997. Visual Cryptography II

Orłowski A., and Chmielewski L. J. Randomness of Shares Versus Quality of Secret Reconstruction in Black-and-White Visual Cryptography

Orłowski A., and Chmielewski L. J. Color Visual Cryptography with Completely Randomly Coded Colors

Arun Ross, Asem A Othman Visual Cryptography for Biometric Privacy

Vimal Kumar, Rakesh Kumar Detection of phishing attack using visual cryptography in ad hoc network