Wenn die Notwendigkeit die Mutter der Erfindung ist, dann sind Widrigkeiten und dramatische Ereignisse vielleicht die Mutter der Kryptoanalyse.

Der Autor des Chiffrierbuchs ist Singh Simon.

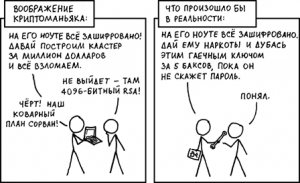

Welche Hacking-Methoden sind effektiver? Suchen Sie nach Schwachstellen in Programmen? Volle Suche? Den Hash erraten? Aber sie haben es nicht erraten. Es sind Angriffe auf Benutzerebene, die ihre Arbeit am effektivsten erledigen.

Eines der Hauptprobleme der Kryptographie ist genau die Tatsache, dass eine Person ein schwaches Glied in einem Kryptosystem ist.

Spoiler der Mandalorianer

Kryptografische Systeme sind häufig auf die Geheimhaltung von kryptografischen Schlüsseln angewiesen, die Benutzern zur Verfügung gestellt werden. Viele Schemata können jedoch Zwangsangriffen nicht entgegenwirken, bei denen ein Angreifer einen Benutzer zwingt, einen Schlüssel offenzulegen. Diese als Gummischlauch-Kryptoanalyse (oder Gangster-Kryptoanalyse) bekannten Angriffe sind häufig die am wenigsten zeit- und arbeitsintensiven Methoden, um die Kryptographie zu unterbrechen.

Erpressung, Drohungen und Folter sind einige der Möglichkeiten, Menschen zu manipulieren, d. H. Möglichkeiten zur Anwendung von Social Engineering.

Social Engineering ist eine Methode zur Manipulation der Gedanken und Handlungen von Menschen. Es basiert auf den psychologischen Eigenschaften des Individuums und den Gesetzen des menschlichen Denkens.

Die Hauptarten des Social Engineering.

- , , - . , ..

- , , .

- , - , (- ), - .

- " ". , .

- , "" , , , .

- .

- , - , .

:

.

.

.

.

.

, .

.

.

, , .

, .

- . , , . - , ASCII, -. - . - . - , , .

, , . ? - , ( ). , , . . , , . .

(№1), . 2 :

: , . , , ( ). , . .

: , . 1 9.

. , , , * (https://www.reberlab.org/file/show/SISL?group=667b435bdb923a53). , . , .

* , .

, . (№2), (№1), , .

, . .

:

Ego Depletion Impairs Implicit Learning (Kelsey R. Thompson, Daniel J. Sanchez, Abigail H. Wesley, Paul J. Reber.)

Werfen wir einen Blick auf eine weitere der beliebtesten Schutzoptionen - die doppelte Verschlüsselung. Das Wesentliche dieser Methode ist recht einfach: Es gibt verschiedene Daten, von denen einige eine spezielle Kontrolle erfordern. Der Zugriff erfolgt über ein Passwort. Wenn Sie ein Passwort eingeben, erhalten Sie Zugriff auf "offene" Inhalte und im Falle eines anderen auf äußerst wichtige Daten.

Der Hauptnachteil dieser Methode besteht darin, dass der Druck so lange anhalten kann, bis ein "echtes" Passwort ausgegeben wird.

Ich wünschte, niemand würde sich jemals mit dieser Art von Kryptoanalysator treffen!