In diesem Artikel wird davon ausgegangen, dass Sie Active Directory zur Authentifizierung von Benutzern verwenden, Single Sign-On mit Kerberos ausgeführt wird und Benutzer in Zimbra OSE den in AD eingegebenen Benutzern entsprechen. Denken Sie daran, dass wir bereits darüber geschrieben haben, wie die automatische Benutzererstellung in Zimbra OSE über AD konfiguriert wird.

Anfangsdaten: Der Server mit Zimbra 9 befindet sich in der Domäne madegirah.ru und verwendet den AD-Authentifizierungstyp. Der AD-Server befindet sich unter MADEGIRAH.LOCAL.

Das Prinzip der Konfiguration von SSO ist in diesem Fall recht einfach. Im Rahmen davon haben wir:

- Erstellen wir einen speziellen Benutzer, den sogenannten "Ticketnehmer", der den Benutzern Tickets zur Authentifizierung ausstellt

- Lassen Sie uns eine Keytab-Datei in Kerberos erstellen

- Konfigurieren wir das Dienstprogramm SPNEGO und den Zimbra OSE-Server selbst für die Arbeit mit Kerberos

- Konfigurieren wir Browser und E-Mail-Clients für die Arbeit mit SSO.

Bitte beachten Sie, dass alle Dateien gesichert werden müssen, wenn Änderungen daran vorgenommen werden.

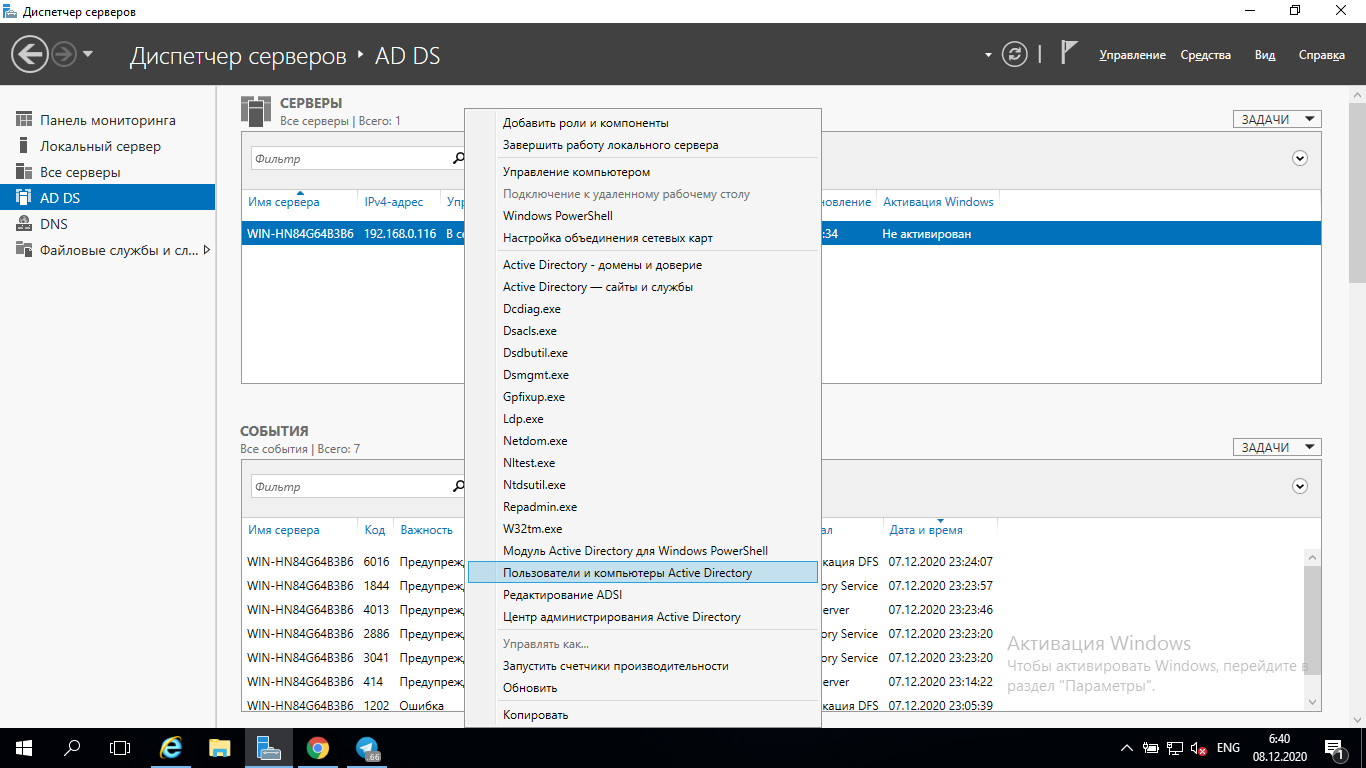

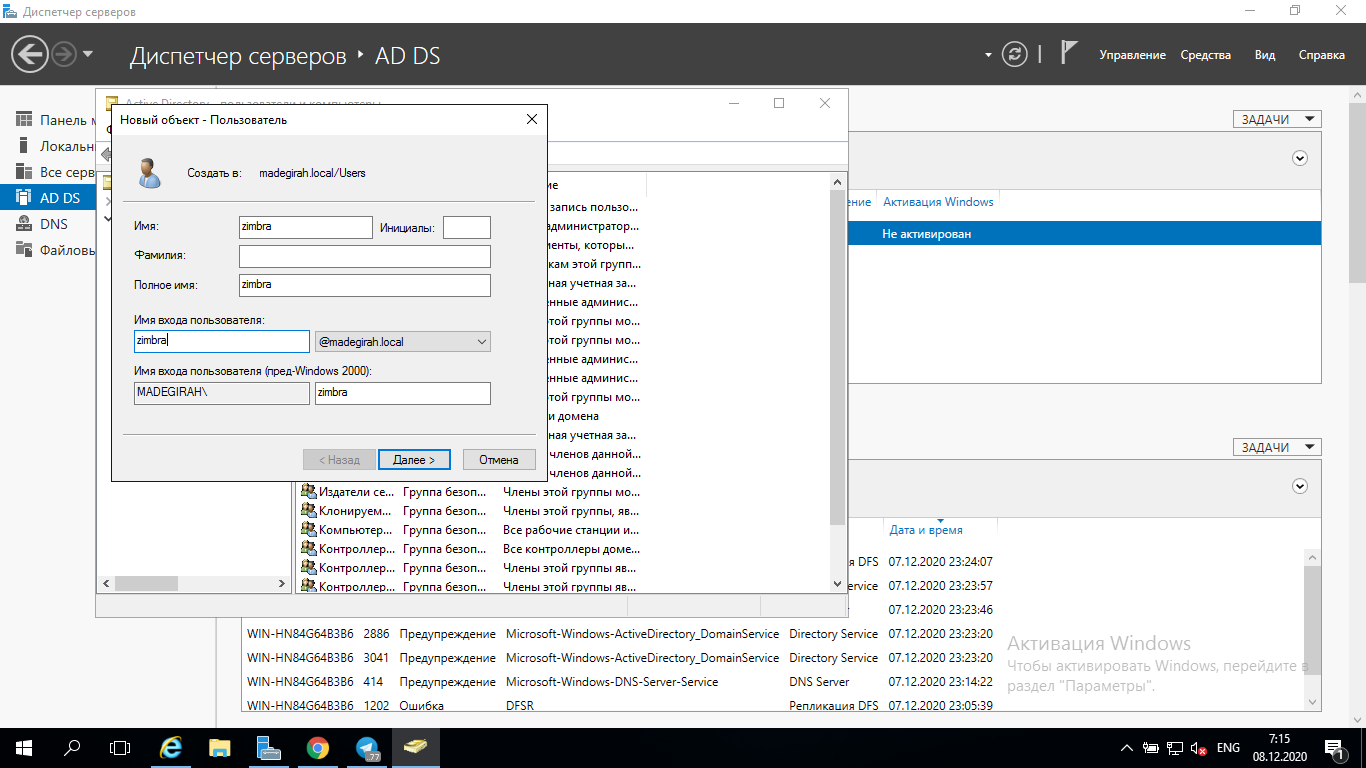

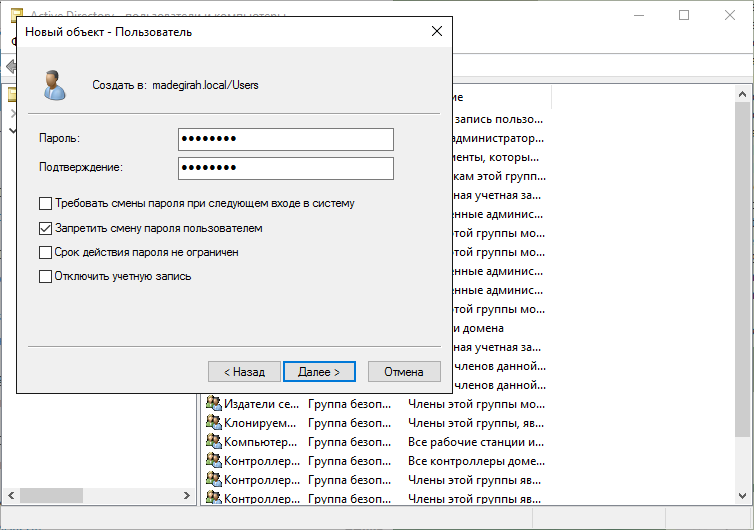

Zunächst müssen wir in AD ein neues Zimbra-Konto erstellen und verhindern, dass das Kennwort geändert wird.

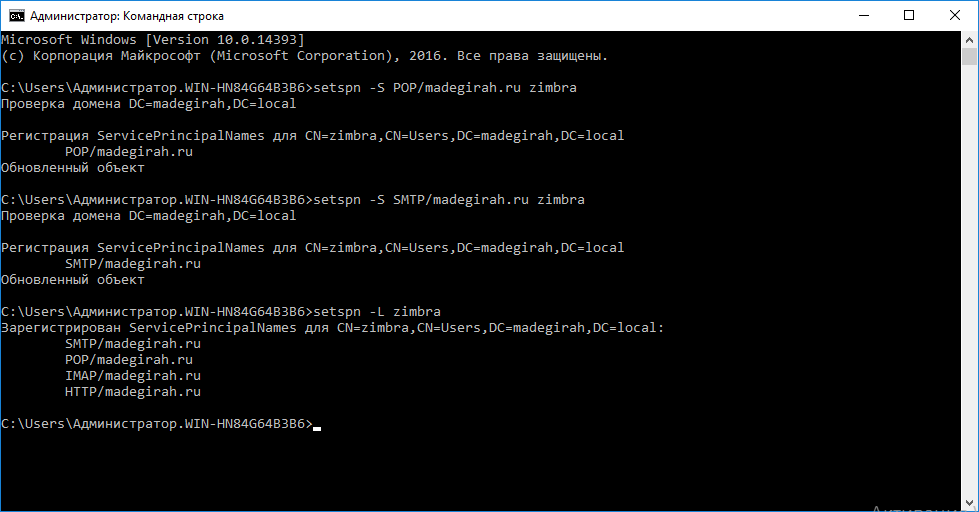

Danach erstellen wir auf dem Domänencontroller eine Reihe von SPN-Einträgen dafür. In unserem Fall sind dies die Prinzipien für die Protokolle http, pop, imap und smtp. Um sie Ihrem Zimbra-Konto hinzuzufügen, müssen Sie die Befehle einzeln ausführen

- setspn -S HTTP / madegirah.ru zimbra

- setspn -S POP / madegirah.ru zimbra

- setspn -S IMAP / madegirah.ru zimbra

- setspn -S SMTP / madegirah.ru zimbra

Überprüfen Sie anschließend mit dem Befehl setspn –L zimbra, ob dem Benutzer alle erforderlichen Principals hinzugefügt wurden.

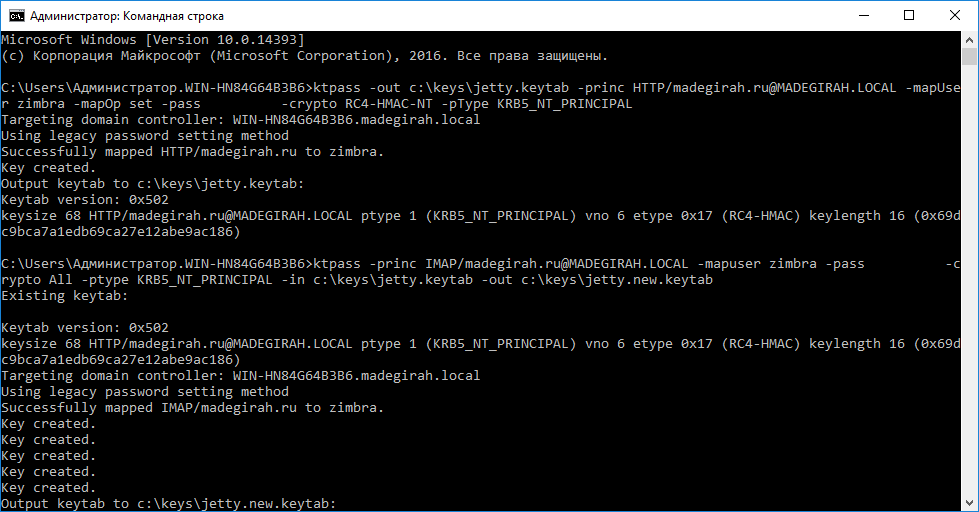

Erstellen Sie anschließend auf dem Domänencontroller einen Ordner C: \ keys, in den wir die mit Kerberos generierten Keytab-Dateien einfügen. Lassen Sie uns unser erstes Keytab mit diesem Befehl generieren:

ktpass -out c: \ keys \ jetty.keytab -princ HTTP/madegirah.ru@MADEGIRAH.LOCAL -mapUser zimbra -mapOp set -pass ******** -crypto RC4 -HMAC-NT -pType KRB5_NT_PRINCIPAL Erstellt eine einzelne

Haupttastatur. Jetzt müssen wir 3 weitere Principals hinzufügen. Dies erfolgt mit den folgenden Befehlen:

- ktpass -princ IMAP/madegirah.ru@MADEGIRAH.LOCAL -mapuser zimbra -pass ******** -crypto All -ptype KRB5_NT_PRINCIPAL -in c: \ keys \ jetty.keytab -out c: \ keys \ jetty. new.keytab

- ktpass -princ POP/madegirah.ru@MADEGIRAH.LOCAL -mapuser zimbra -pass ******** -crypto All -ptype KRB5_NT_PRINCIPAL -in c:\keys\jetty.new.keytab -out c:\keys\jetty.new1.keytab

- ktpass -princ SMTP/madegirah.ru@MADEGIRAH.LOCAL -mapuser zimbra -pass ******** -crypto All -ptype KRB5_NT_PRINCIPAL -in c:\keys\jetty.new1.keytab -out c:\keys\jetty.new2.keytab

Infolgedessen enthält die Datei c: \ keys \ jetty.new2.keytab alle erforderlichen Principals. Löschen wir alle Keytabs, die während der Ausführung der Anweisung erhalten wurden, mit Ausnahme von jetty.new2.keytab. Wir werden es in jetty.keytab umbenennen und mit Zimbra OSE 9 in den Ordnern / opt / zimbra / data / mailboxd / spnego / und / opt / zimbra / jetty / auf den Server kopieren. Ändern Sie die Zugriffsrechte auf die Keytab-Datei mit den

Befehlen

chown zimbra: zimbra /opt/zimbra/data/mailboxd/spnego/jetty.keytab chown zimbra: zimbra /opt/zimbra/jetty/jetty.keytab Beginnen

wir nun mit der Konfiguration der integrierten Zimbra Collaboration Suite des SPNEGO-Dienstprogramms, das mit der zuvor erstellten .keytab-Datei funktioniert. Sie können SPNEGO mit den folgenden Befehlen konfigurieren:

sudo su -

zimbra zmprov mcf zimbraSpnegoAuthEnabled TRUE

MCF zimbraSpnegoAuthRealm MADEGIRAH.LOCAL zmprov

zmprov ms madegirah.ru zimbraSpnegoAuthTargetName die HTTP / madegirah.ru

zmprov ms madegirah.ru zimbraSpnegoAuthPrincipal die HTTP / madegirah.ru

zmprov ms zimbraImapSaslGssapiEnabled auf TRUE madegirah.ru

zmprov ms madegirah.ru zimbraPop3SaslGssapiEnabled auf TRUE

zmprov md madegirah.ru zimbraAuthKerberos5Realm MADEGIRAH. LOCAL

zmprov md madegirah.ru zimbraWebClientLoginURL '/ service / spnego'

zmprov md madegirah.ru zimbraWebClientLogoutURL '../?sso=1'

Wir machen Sie darauf aufmerksam, dass die SPNEGO-Tinktur global ist, was bedeutet, dass alle Domänen auf Ihrem Server sind Zimbra muss zur Authentifizierung dasselbe Active Directory verwenden.

Der nächste Schritt besteht darin, die Einstellungsdatei /opt/zimbra/jetty/etc/krb5.ini in die folgende Form zu konvertieren:

[libdefaults]

default_realm = MADEGIRAH.local

dns_lookup_realm = no

dns_lookup_kdc = no

kdc_timesync = 1

ticket_lifetime = 24h

default_keytab_name = FILE:/opt/zimbra/data/mailboxd/spnego/jetty.keytab

default_tgs_enctypes = arcfour-rc4-md5 rc4-hmac des-cbc-crc des-cbc-md5

default_tkt_enctypes = arcfour-rc4-md5 rc4-hmac des-cbc-crc des-cbc-md5

permitted_enctypes = arcfour-rc4-md5 rc4-hmac des-cbc-crc des-cbc-md5

[realms]

MADEGIRAH.local = {

kdc = DC.MADEGIRAH.LOCAL

admin_server = DC.MADEGIRAH.LOCAL

default_domain = MADEGIRAH.LOCAL

}

[domain_realm]

madegirah.local = MADEGIRAH.LOCAL

.madegirah.local = MADEGIRAH.LOCAL

.local = MADEGIRAH.LOCAL

[appdefaults]

autologin = true

forwardable=true

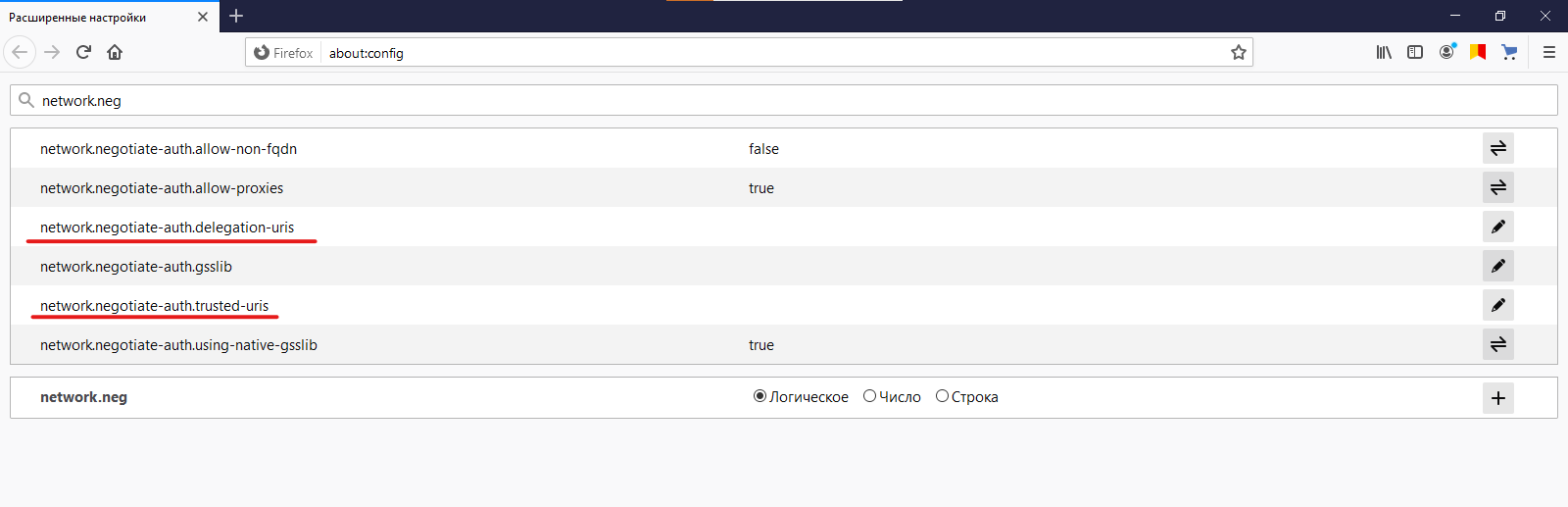

Damit ist die Konfiguration der Serverseite abgeschlossen. Sie müssen lediglich einige Änderungen an den Einstellungen auf der Benutzerseite vornehmen. Insbesondere müssen Browser für die Arbeit mit SPNEGO konfiguriert werden. Geben Sie im Fall von Firefox about: config in die Adressleiste ein und geben Sie network.neg in das Suchfeld ein. Geben Sie in den angezeigten Feldern, die das Wort uris im Namen enthalten, den Wert madegirah.ru oder an

https://

. Fügen Sie

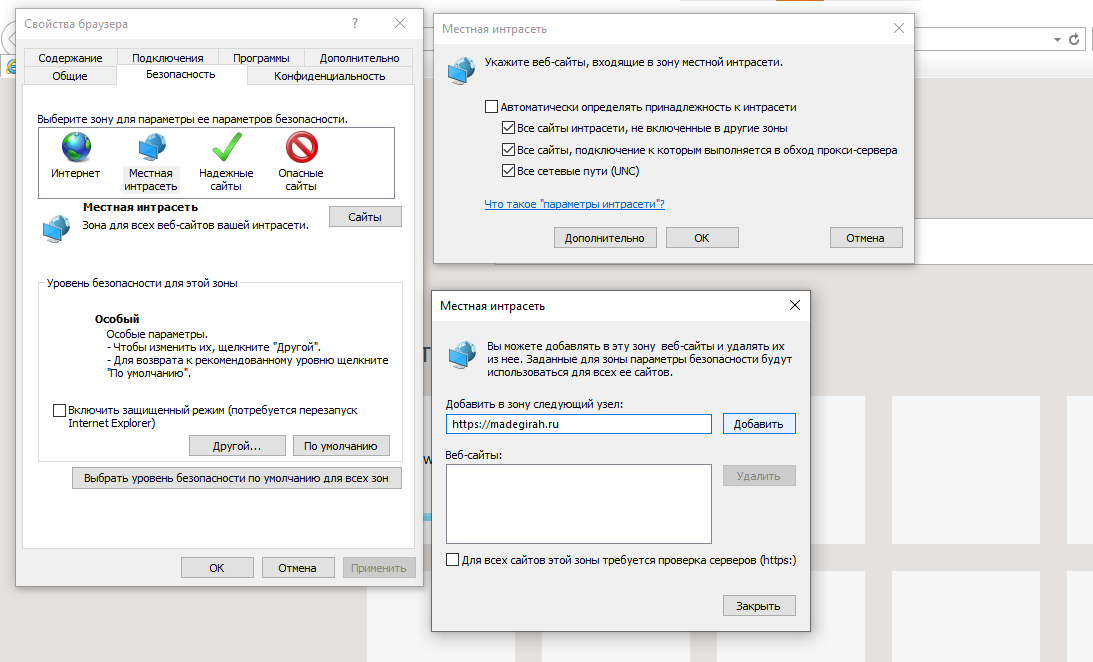

im Fall von Internet Explorer madegirah.ru zum lokalen Intranet hinzu . Sie können dies auch über Gruppenrichtlinien tun. Google Chrome übernimmt die Internet Explorer-Einstellungen.

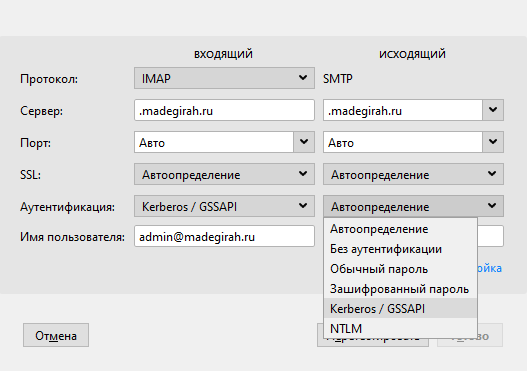

Für die SSO-Authentifizierung im Thunderbird-Mail-Client müssen Sie beim Einrichten Ihres Kontos den GSSAPI-Authentifizierungstyp angeben. Damit dies funktioniert, haben wir zuvor Principals für IMAP, POP und SMTP hinzugefügt. Beachten Sie, dass Outlook diese Art der Authentifizierung bei Verwendung von POP / IMAP und SMTP aufgrund von Clienteinschränkungen nicht unterstützt.

Eine weitere unangenehme Nuance kann eine Warnung vor einer unsicheren Seite sein, wenn ein selbstsigniertes Zertifikat in Zimbra OSE verwendet wird. Diese Nuance ist nicht kritisch, die regelmäßig erscheinende Warnung widerspricht jedoch dem Prinzip der Bequemlichkeit der Single Sign-On-Technologie. Um es zu entfernen, müssen Sie das Zimbra OSE-Zertifikat auf dem Zielcomputer installieren.

Dazu sind auf dem Zimbra-Server folgende Befehle erforderlich:

sudo su

cd / opt / zimbra / ssl / zimbra / ca

openssl x509 -in ca.pem -outform DER -out ~ / zimbra.cer

Danach muss das empfangene Zertifikat übertragen werden auf dem Zielcomputer und doppelklicken Sie darauf. Im folgenden Fenster müssen Sie "Zertifikat installieren" auswählen und im Zertifikatimport-Assistenten importieren. Die einzige Einschränkung bei der Installation besteht darin, dass Sie bei der Auswahl eines Geschäfts für ein Zertifikat dieses im Geschäft "Vertrauenswürdige Stammzertifizierungsstellen" ablegen müssen. Darüber hinaus können Sie dieses Zertifikat über Gruppenrichtlinien installieren.

Nachdem dieses Zertifikat als vertrauenswürdig angegeben wurde, wird die Warnung beim Aufrufen des Zimbra OSE-Webclients und bei Verwendung von Thunderbird nicht mehr angezeigt.