Laut der SANS Cyber Threat Intelligence (CTI) -Umfrage von 2021 verwenden 66,3% der Unternehmen Open Source, um Kompromissindikatoren zu sammeln und gleichzeitig mit mehreren Quellen zu arbeiten. Es scheint, dass das Sammeln von Indikatoren aus Open Source eine ziemlich einfache Aufgabe ist: Sie müssen nur eine txt- oder csv-Datei von einer Site herunterladen, und das war's. In der Realität können auf dem Weg viele Probleme auftreten. In diesem Artikel erklären wir Ihnen, was diese Schwierigkeiten sein können, von welcher Struktur und welchem Format der Feed abhängt, welche Metriken zur Beurteilung des Nutzens von Feeds beitragen und zeigen anhand eines realen Beispiels, was Sie aus dem Feed lernen können. Für eine größere Objektivität, haben wir diesen Artikel zusammen mit Kolya Arefiev von RST Wolke ,befasst sich mit der Aggregation, Anreicherung, Reinigung und Rangfolge von Indikatoren, die von unabhängigen Forschern für Informationssicherheit veröffentlicht wurden.

Was sind die Fallstricke von Open Source TI?

Machen wir gleich eine Reservierung: Es wird nicht möglich sein, die Probleme zu umgehen, wenn mit Indikatoren aus offenen Quellen gearbeitet wird. Wenn Sie solche Indikatoren zum ersten Mal in Schutzwerkzeuge laden, erhalten Sie täglich Tausende von Antworten. Ohne die ersten 100 Treffer zu zerlegen, werden Sie höchstwahrscheinlich auf dieses Geschäft spucken und einfach den Feed ausschalten.

Versuchen wir, die Hauptprobleme zu beschreiben, die beim Sammeln von Indikatoren aus Open Source gelöst werden müssen:

Auswahl der Quellen

Sie sollten nicht die Anzahl der Indikatoren in der Quelle verfolgen und diejenigen mit den meisten Indikatoren auswählen. Überprüfen Sie einige der Indikatoren aus dem Feed vor Ort und bewerten Sie sie anhand der Anzahl der falsch positiven Ergebnisse.

Die Struktur Ihres Feeds verstehen

, . , , : , (, , , , ?). , , IP, , url hash . 2C, , url, .

, ? ? , ? ?

, , . , , . ? , , ?

, , . 4 , , . « » , .

127.0.0.1, microsoft.com SHA256 calc.exe — . , .

- . , , ASN, Whois, Geo-, , .. , , , .

, . , IT , , . RST Cloud IoC, 365 .

: « »

, . , , , .

, , . , « ».

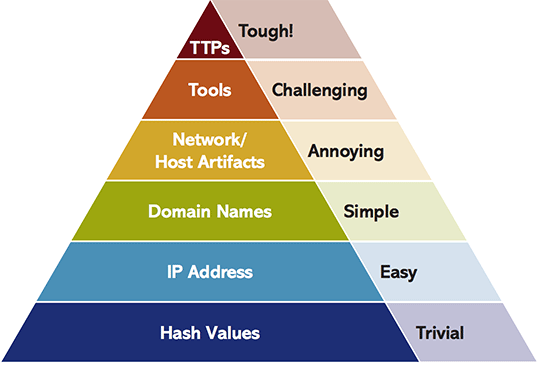

« », 2013 David J Bianco.

. , , txt- csv-. - .

, :

812 | ROGERS-COMMUNICATIONS | 99.250.237.110 | 2021-04-05 04:46:22

852 | ASN852 | 66.183.170.4 | 2021-04-05 02:50:15

1101 | IP-EEND-AS Surfnet B.V. | 192.42.116.13 | 2021-03-31 19:52:48

1101 | IP-EEND-AS Surfnet B.V. | 192.42.116.14 | 2021-04-03 14:50:55

1101 | IP-EEND-AS Surfnet B.V. | 192.42.116.16 | 2021-04-05 09:45:03

1101 | IP-EEND-AS Surfnet B.V. | 192.42.116.17 | 2021-04-04 18:13:59

:

Family,URL,IP,FirstSeen

Pony,http[:]//officeman[.]tk/admin.php,207[.]180.230.128,01-06-2020

Pony,http[:]//learn[.]cloudience[.]com/admin.php,192[.]145.234.108,01-06-2020

Pony,http://vman23[.]com/admin.php,95.213.204.53,01-06-2020

. , . , , (TTP) APT.

, , json, yaml, xml - , . , STIX 2, .

, . , json — 1 3 . , , , . .

:

, , , RST Cloud.

json :

{

"id": "572f891c-dd92-31d3-a2e7-c448a4b72b22",

"title": "RST Threat feed. IOC: defender5.coachwithak.com",

"description": "IOC with tags: c2. Related threats: silverfish_group",

"threat": ["silverfish_group"],

"domain": "defender5.coachwithak.com",

"fseen": 1616630400,

"lseen": 1617408000,

"collect": 1617494400,

"tags": ["c2"],

"resolved": {

"ip": {

"a": ["37.48.84.156"],

"cname": []

},

"whois": {

"created": "2019-07-31 20:36:52",

"updated": "2020-08-01 10:58:42",

"expires": "2021-07-31 20:36:52",

"age": 608,

"registrar": "GoDaddycom LLC",

"registrant": "unknown",

"havedata": "true"

}

},

"score": {

"total": 55,

"src": 73.75,

"tags": 0.89,

"frequency": 0.85

},

"fp": {

"alarm": "false",

"descr": ""

}

}

, :

GUID .

— TI- , .

.

-

— . (C2C).

IP-, , — , IP DNS-.

Whois- — TI- , . -«», , . APT- C2C- .

— . , 70 50, .

, . TI- , . : , .

, (False-Positive), . false, , .

?

threat intelligence — , , , , . , . , , , .

-? , — , , . , . ?

, «» , , , .

, , , :

( ) , :

? , , , .

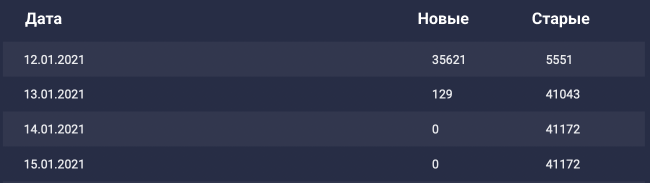

CIRCL.lu. , . , ?

3 157 852 . , .

CIRCL , . ? , , . EDR-, netflow :

, . , , , : (CVE). TI : , .

. , ( ). , TI . : , .

— , . , TI . :

. . , , : .

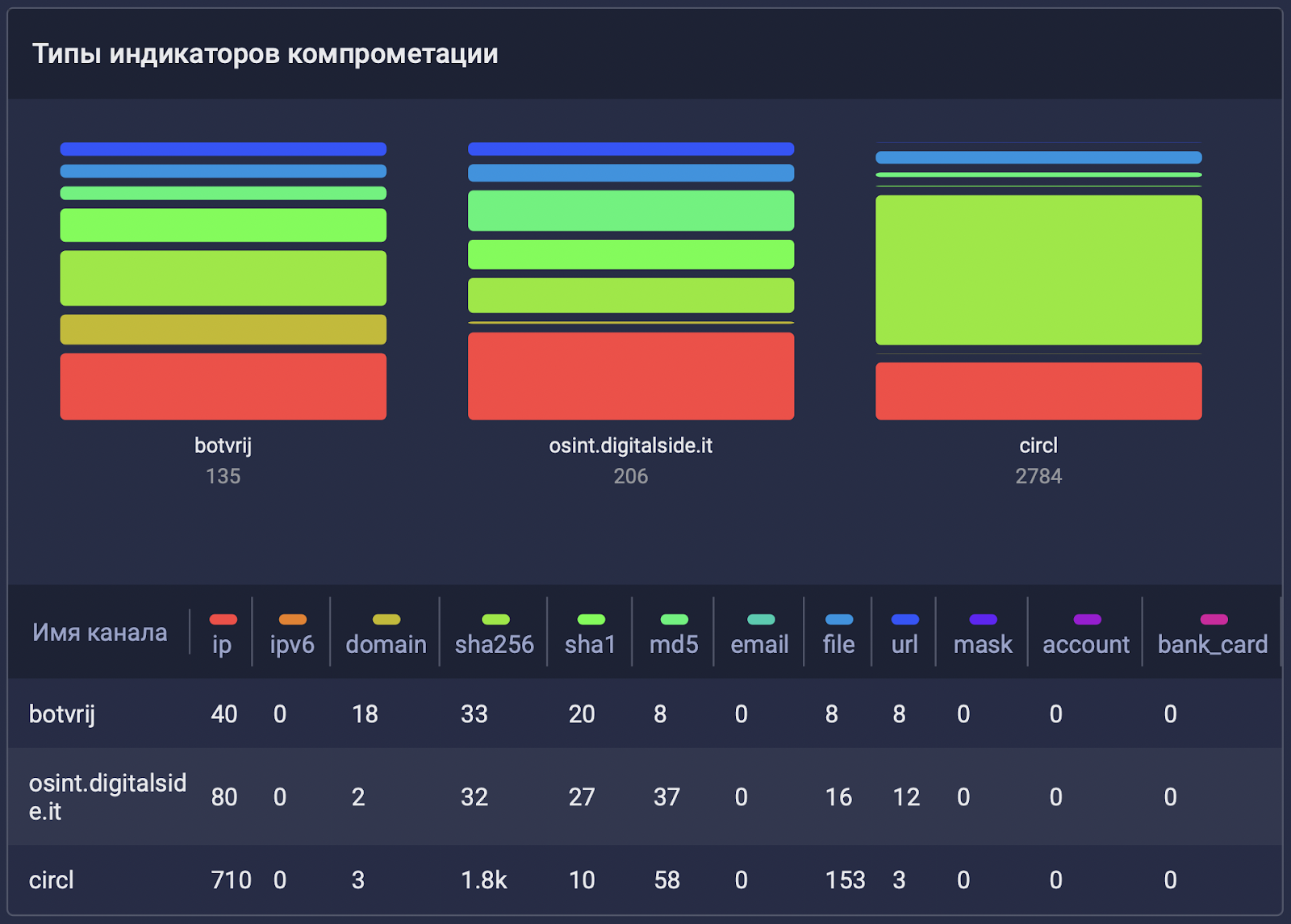

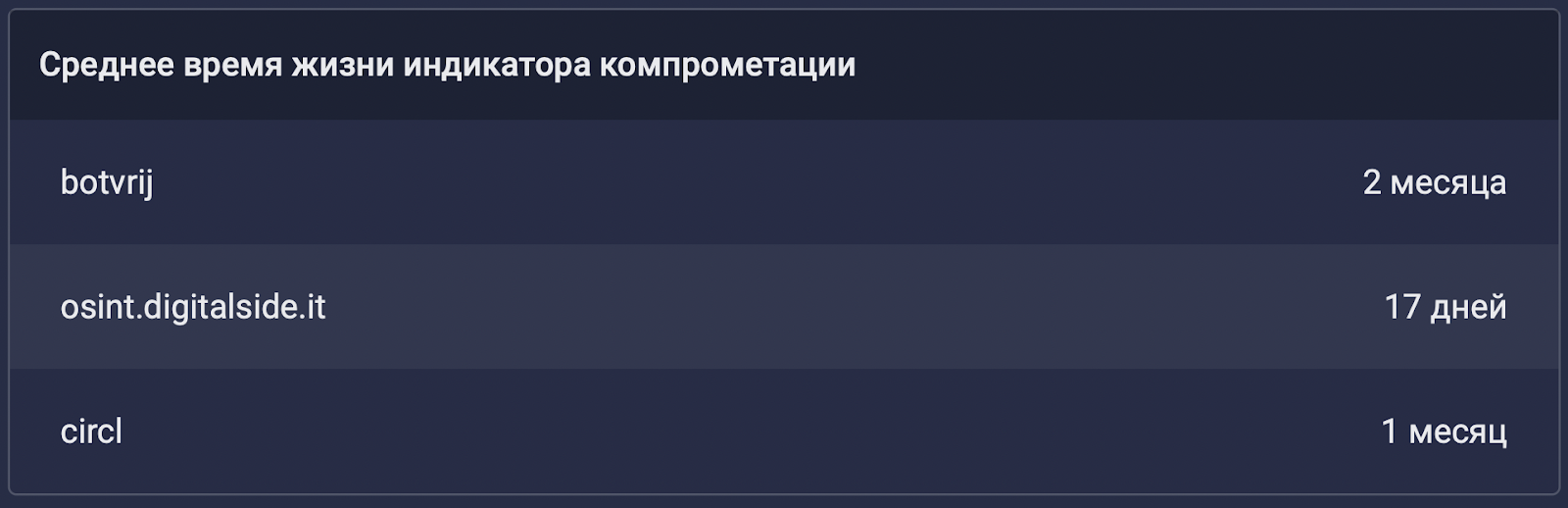

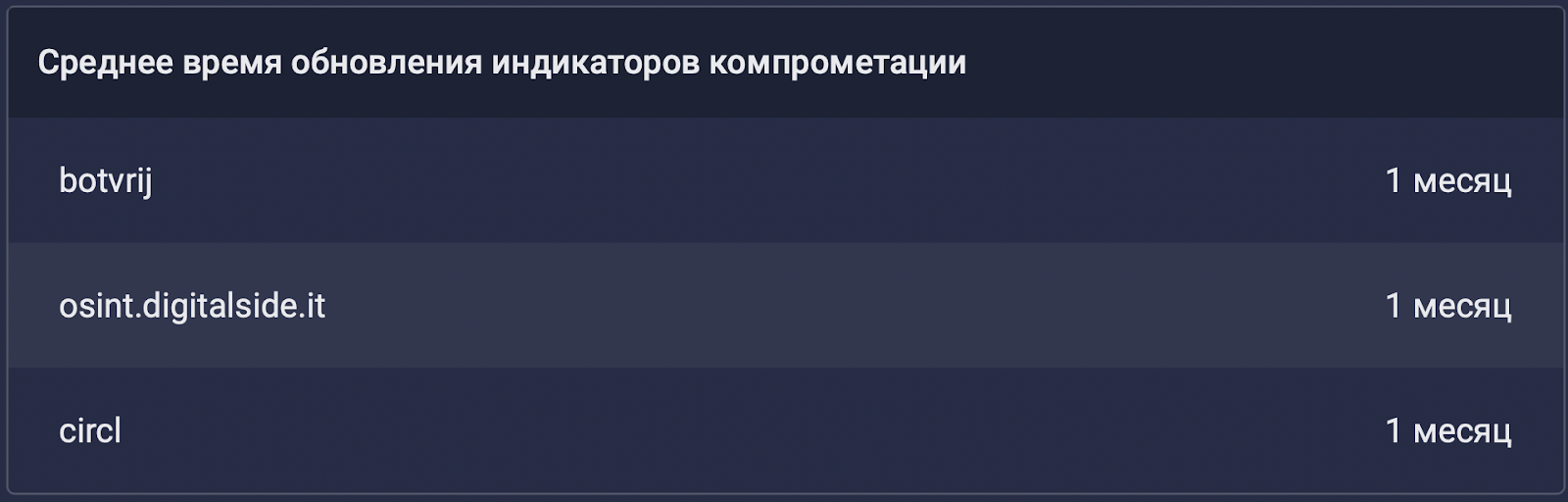

, , — . : ( ) . :

, , . , . , , - , . — , , .

. , CIRCL 1% 2% c digitalside botvrj , botvrj — 30% 1% c CIRCL digitalside ( , botvrj CIRCL - ).

OTX - Project TajMahal IBM X-Force Project TajMahal. , .

, - , . , , , . , TI. , Youtube- « » .

: , R-Vision Threat Intelligence Platform,

, RST Cloud