Kurz gesagt, ich werde sagen, dass es eine vollwertige und ziemlich große Stadt nachahmte, in der es praktisch alles gab - vom Flughafen über Finanzinstitute bis hin zu einem Vergnügungspark! Dies gab Angreifern die Möglichkeit, ihre Hacking-Fähigkeiten zu demonstrieren, und Verteidigern ihre Fähigkeiten, Bedrohungen zu erkennen und abzuwehren.

Es stellte sich also die Frage, wie wir diesen Kampf unter dem Gesichtspunkt der Informationssicherheit „beobachten“ können. In diesem Artikel geht es tatsächlich um die Details des Aufbaus eines solchen Beobachtungsprozesses und die Ergebnisse, die wir erhalten haben.

Wir haben verstanden, dass wir den Betrieb der Test-Site nicht stören sollten und dass das Format des Ereignisses es uns nicht ermöglicht, die Angriffserkennungsprofile detailliert anzupassen. Daher wurden Lösungen der NTA-Klasse (NTA - Network Traffic Analytics) ausgewählt - dies sind Lösungen, die Bedrohungen durch Analyse der Netzwerktelemetrie identifizieren oder einfach ausgedrückt das Netzwerkverkehrsprofil. Die Implementierung solcher Systeme ist viel einfacher und nahtloser als beispielsweise die Implementierung klassischer Systeme zur Erkennung und Verhinderung von Eindringlingen. Dies liegt an der Tatsache, dass keine Änderungen an der Netzwerktopologie erforderlich sind, sowie an der Tatsache, dass der Kern solcher Systeme maschinelles Lernen in Kombination mit Bedrohungsdaten ist. Dieser Ansatz ermöglicht es dem System, nicht nur typische Bedrohungen schnell zu identifizieren, sondern auch über einen bestimmten Zeitraum "zu lernen".Verwenden Sie dann die gewonnenen Erkenntnisse, um abnormales Benutzer-, System- und Anwendungsverhalten zu erkennen. Außerdem sind solche Systeme aufgrund ihres Ansatzes in Bezug auf die Warnung vor allen Arten von Bedrohungen deutlich weniger "laut" und in Bezug auf die Identifizierung realer Vorfälle viel genauer. Zu diesem Thema werde ich einen kurzen Ausflug in dieses Thema beenden. Wer mehr darüber lesen möchte, rate Ihnen, darauf zu achten

auf diesem Material .

Zunächst entschied ich mich für das bekannte Cisco Stealthwatch Enterprise-Produkt, das von vielen meiner Kollegen in verschiedenen Organisationen erfolgreich eingesetzt wird. Und ich wollte gerade meine Kollegen bei Positive anrufen, um ihnen mitzuteilen, wie viele Prozessoren, Speicherplatz, virtuelle Maschinen usw. ich benötige. In diesem Moment kam mir ein seltsamer Gedanke: Ich erinnerte mich, wie viele menschliche und technische Ressourcen in die Erstellung dieses Cyber-Polygons gesteckt wurden. und ich dachte, dass niemand damit gerechnet hätte, dass ich nach einigen dieser Ressourcen fragen würde. Andererseits wollte ich die Idee nicht aufgeben und entschied mich angesichts der modernen Trends in der Informationssicherheit, auf eine Cloud-Lösung namens Stealthwatch Cloud umzusteigen. Ich muss sagen, dass diese Lösung aus einem bestimmten Grund als Cloud bezeichnet wird, da sie die Telemetrie privater Clouds erfassen und analysieren kann.Erstellt in öffentlichen Clouds über Application Programming Interfaces (API). Das heißt, mit Hilfe dieser Lösung kann ich unter dem Gesichtspunkt der Informationssicherheit analysieren, was in Amazon AWS-, Microsoft Azure-, Google GCP- und Kubernetes-Containern geschieht. Aber jetzt brauchte ich eine andere Anwendung für dieses Produkt - nämlich die Überwachung privater Netzwerke. In diesem Fall wird einfach ein Sensor (Sensor) in ein solches Gitter eingebaut, der Telemetrie an die Cloud-basierte Überwachungs- und Steuerkonsole sendet. Im vorherigen Satz habe ich das Wort "einfach" verwendet und jetzt werde ich versuchen, es genauer zu erweitern.sowie Kubernetes-Container. Aber jetzt brauchte ich eine andere Anwendung für dieses Produkt - nämlich die Überwachung privater Netzwerke. In diesem Fall wird einfach ein Sensor (Sensor) in einem solchen Netz installiert, der Telemetrie an die Cloud-basierte Überwachungs- und Steuerkonsole sendet. Im vorherigen Satz habe ich das Wort "einfach" verwendet und jetzt werde ich versuchen, es genauer zu erweitern.sowie Kubernetes-Container. Aber jetzt brauchte ich eine andere Anwendung für dieses Produkt - nämlich die Überwachung privater Netzwerke. In diesem Fall wird einfach ein Sensor (Sensor) in einem solchen Netz installiert, der Telemetrie an die Cloud-basierte Überwachungs- und Steuerkonsole sendet. Im vorherigen Satz habe ich das Wort "einfach" verwendet und jetzt werde ich versuchen, es genauer zu erweitern.

Wie sieht der Prozess aus?

Sie müssen eine Testversion anfordern, dies dauert einige Minuten.

Link hier .

Dann, innerhalb weniger Tage, kommen verschiedene nützliche Briefe und am Ende kommt ein Brief zustande, dass das Portal aktiviert ist!

Danach erhalten Sie ein persönliches Portal, dessen Link folgendermaßen aussieht:

cisco-YOUR_CISCO_USERNAME.obsrvbl.com , zum Beispiel: cisco-mkader.obsrvbl.com .

Wenn Sie dort eintreten, sehen Sie den Hauptbildschirm, von dem Sie eine virtuelle Sensormaschine zur Überwachung privater Netzwerke herunterladen können. Die Anforderungen an diese virtuelle Maschine sind nicht besonders hoch - 2 vCPUs, 2 Gigabyte Speicher und 32 Gigabyte Speicherplatz. Im Allgemeinen ist der Installationsprozess äußerst einfach und wird in einem ungewöhnlich einfachen und praktischen Handbuch beschrieben, das in Form eines scrollbaren E-Books erstellt wird .

Ich muss sofort sagen, dass der Sensor zwei Schnittstellen hat - eine dient zur Kommunikation mit der Steuerkonsole und sammelt auch Telemetrie auf sich selbst, zum Beispiel NetFlow, und überwacht gleichzeitig den gesamten Datenverkehr, der zu ihm kommt. Der zweite kann im Modus zum Erfassen von Paketen (Promiscuous-Modus) arbeiten und Telemetrie für den erfassten Verkehr generieren. In unserem speziellen Fall haben wir nur die erste Schnittstelle verwendet.

Nach der Installation läuft der Sensor in die Cloud, in der sich die Konsole befindet. Dies ist eigentlich AWS und erzeugt eine schöne Nachricht:

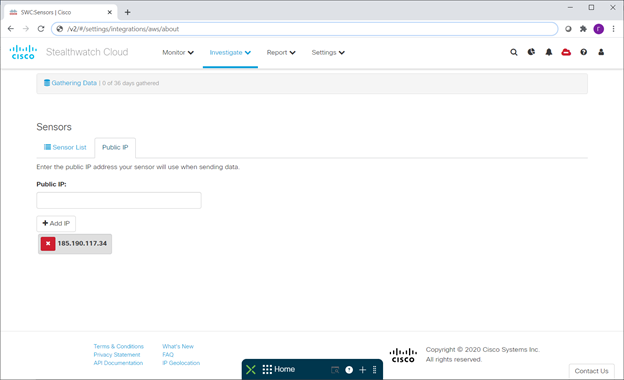

{"error":"unknown identity","identity":"185.190.117.34"}

Dies ist dieselbe IP-Adresse, unter der der Sensor glaubt, sich in der Außenwelt zu sehen, eine Unternehmens-Firewall zu durchbrechen, Adressen zu übersetzen usw. ein. Nachdem Sie die obige Nachricht erhalten haben, müssen Sie nur diese Adresse nehmen und zur Liste Ihrer Sensoren auf der Konsole hinzufügen:

Und nach einer Weile wird der Sensor grün - dies bedeutet, dass der Sensor eine Verbindung zur Konsole hergestellt hat.

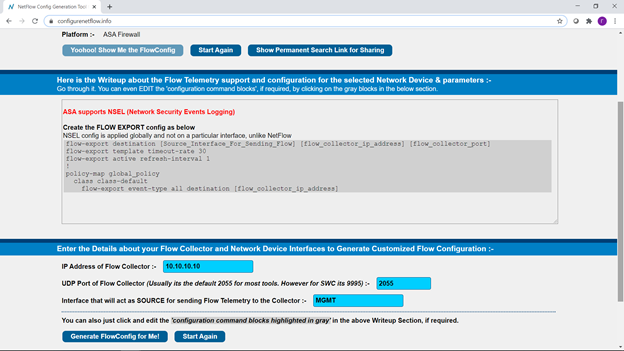

Und im Allgemeinen ist der Start des Systems damit abgeschlossen. Der nächste Schritt ist das Hinzufügen von Telemetriequellen zusätzlich zum Abhören des Sensors. Wenn wir Telemetrie mit dem NetFlow-Protokoll empfangen möchten, ist die Site äußerst nützlich .

Darauf können wir das benötigte Netzwerkgerät auswählen, einige Parameter eingeben und eine vorgefertigte Konfiguration erhalten:

Und die empfangenen Informationen auf unsere Netzwerkgeräte kopieren. Das war's - das System ist betriebsbereit! Vielmehr hat es sogar angefangen zu funktionieren.

Übrigens können Beispiele für Netflow-Einstellungen von dieser Site nicht nur für Steathwatch verwendet werden, sondern auch für jedes andere Produkt, das solche Telemetrie verwenden kann - zum Beispiel Cisco Tetration, IBM QRadar usw.

Jetzt können Sie das System fein abstimmen. Ich möchte sofort sagen, dass ich sehr gerne sehe, wie mich verschiedene Cisco-Informationssicherheitsprodukte über alles informieren, was auf einer einzigen Cisco SecureX-Überwachungs- und Antwortkonsole geschieht. In der Tat ist SecureX eine äußerst interessante Sache und verdient eine separate Beschreibung. Kurz gesagt, es handelt sich um ein Cloud-basiertes Überwachungssystem für Informationssicherheit (SIEM), eine Untersuchung (Threat Hunting), eine Untersuchung und Reaktion auf Vorfälle sowie gleichzeitig eine Prozessautomatisierung (SOAR). Ich empfehle dringend, dass Sie sich mit diesem System genauer vertraut machen. Es ist standardmäßig an jedes Cisco-Informationssicherheitsprodukt "angehängt". Nun, ein wenig Marketing zu diesem Thema hier .

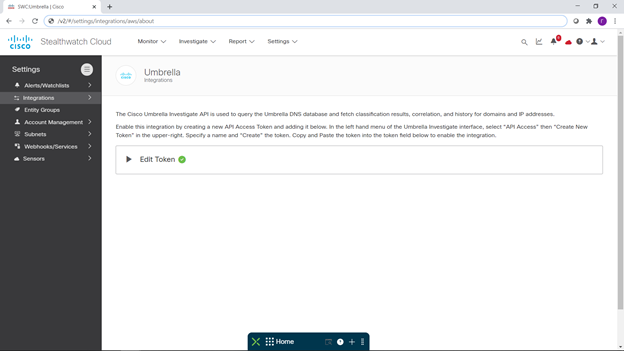

Zunächst habe ich eine solche Integration eingerichtet:

Gleichzeitig habe ich die Integration mit unserer Cloud-Plattform für die Bereitstellung von Sicherheitsdiensten eingerichtet. Cisco Umbrella: https://habr.com/ru/company/jetinfosystems/blog/529174/ .

Ich habe keine besonderen Hoffnungen darauf gesetzt, weil ich glaubte, dass das Interessanteste auf der Deponie passieren wird, und es war nicht meine Aufgabe, diese Deponie zu schützen.

Danach habe ich mir eine neue Überwachungskonsole in SecureX erstellt. All dies dauerte insgesamt 5 Minuten und vielleicht sogar weniger. Ein paar Bilder von meinem SecureX unten:

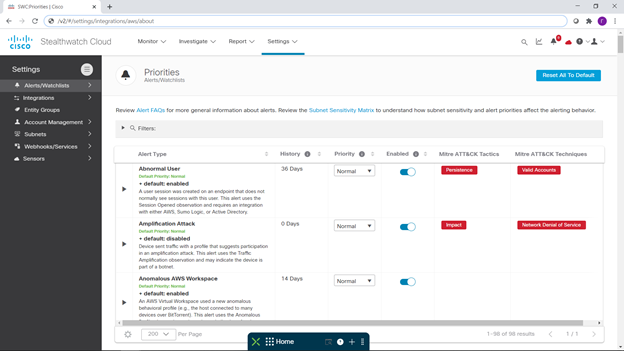

Danach habe ich beschlossen, Benachrichtigungen, die für mich nicht interessant waren, zu deaktivieren und interessante zu aktivieren. Zu diesem Zweck kehrte ich zur SWC-Konsole zurück und richtete dieselben Benachrichtigungen ein:

Ich sage sofort, dass Sie für jede Benachrichtigung sehen können, was es ist, wie viele Tage zum Sammeln telemetrischer Informationen erforderlich sind, um die entsprechende Bedrohung zu erkennen, und wie sie abläuft, wenn sie ausfällt. für MITRE ATT & CK.

Die Anzahl der erkannten Bedrohungen und damit verbundenen Benachrichtigungen nimmt mit der Weiterentwicklung der Lösung ständig zu. Aber ich muss nicht wirklich darüber nachdenken - die Cloud, da sie etwas Neues hinzugefügt hat, steht mir sofort zur Verfügung.

Ich habe die meisten Benachrichtigungen im Zusammenhang mit Angriffen auf die AWS-, Azure- und GCP-Clouds deaktiviert, da sie in diesem Polygon nicht verwendet wurden, und alle Benachrichtigungen im Zusammenhang mit Angriffen auf private Netzwerke aktiviert.

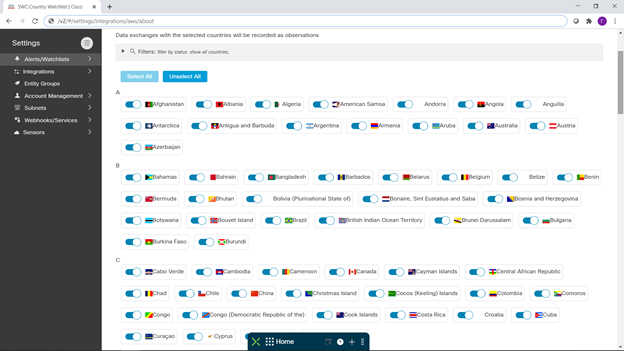

Außerdem kann ich Überwachungsrichtlinien für verschiedene Subnetze verwalten, die ich steuern möchte. Sie können die Überwachung für die für uns besonders interessanten Länder separat aktivieren:

Zu diesem Zeitpunkt habe ich meinen obigen Text gelesen und festgestellt, dass das Schreiben viel länger gedauert hat als das Konfigurieren des Systems, einschließlich aller Integrationen.

Was haben wir jetzt gesehen?

In den frühen Tagen von Standoff wurde mir von einigen unserer virtuellen ASAv-Firewalls Telemetrie zur Verfügung gestellt, aber dann stieg die Anzahl der Quellen leicht an - es wurden weitere Firewalls hinzugefügt sowie Netflow vom zentralen Verkehrsbroker.

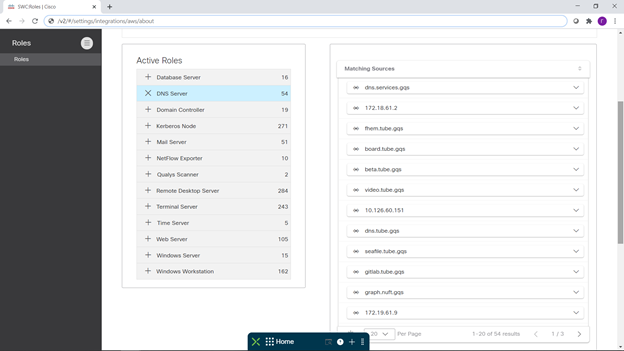

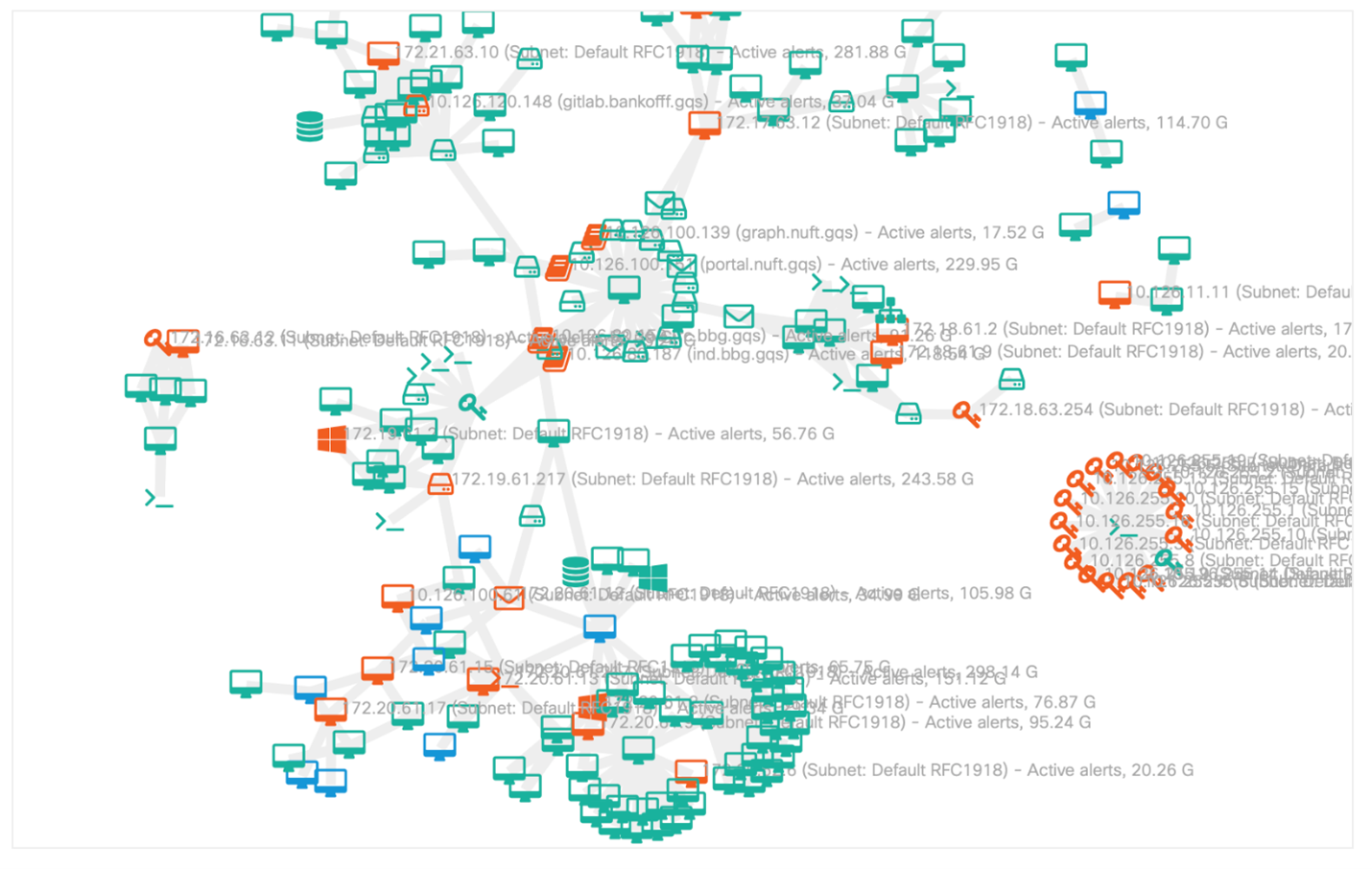

Die ersten Benachrichtigungen gingen sehr schnell ein und waren erwartungsgemäß mit zahlreichen Scans verbunden. Nun, dann wurde es interessanter, den Prozess jede Stunde zu beobachten. Ich werde hier nicht den gesamten Beobachtungsprozess beschreiben, sondern Ihnen nur einige Fakten erzählen. Erstens haben wir es geschafft, gute Informationen darüber zu sammeln, was auf dem Testgelände ist:

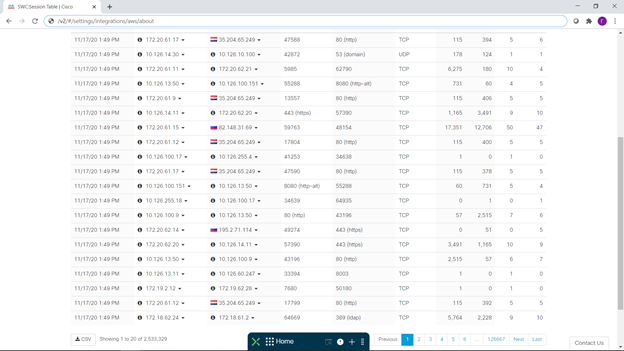

Zweitens, um den Umfang der Veranstaltung zu bewerten - mit welchen Ländern war der Verkehrsaustausch am aktivsten:

Tatsächlich gibt es ein bequemeres Format für die Darstellung dieser Daten, aber hier habe ich beschlossen, mehr Details zu zeigen.

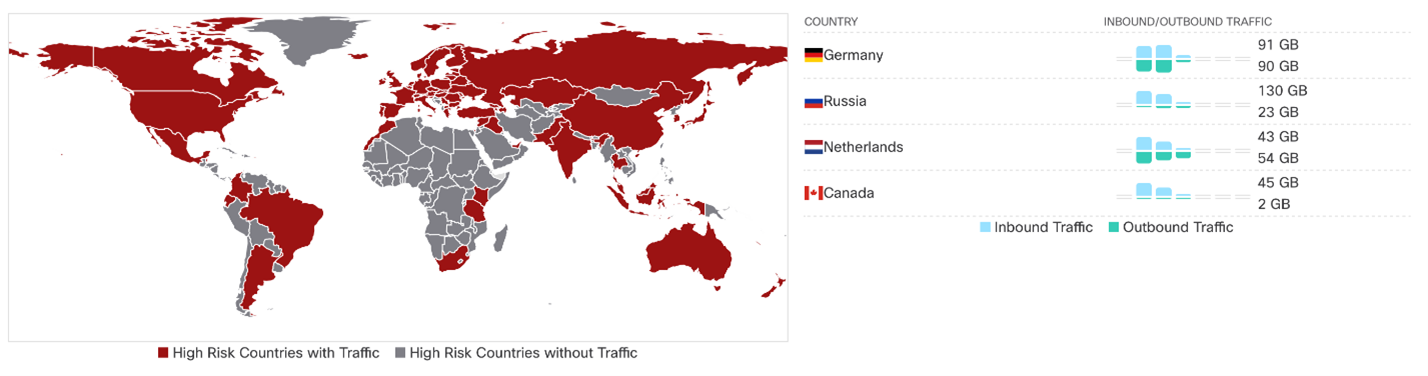

Die Hauptnutzer der Deponie waren neben Russland die USA, Deutschland, Holland, Irland, England, Frankreich, Finnland und Kanada, obwohl es eine gewisse Interaktion mit fast allen Ländern gab, einschließlich der Länder Südamerikas, Afrikas und Australiens:

Natürlich wir konnte sehen, wem die Adressen gehören, die sie gesehen haben:

Und, falls gewünscht, fragen Sie bei anderen nützlichen Analysequellen nach ihnen: So

konnten wir beispielsweise in vielen Ländern eine aktive Interaktion mit Microsoft-Ressourcen feststellen.

Darüber hinaus könnte die Tabelle der aktivsten Interaktionen auch in Form eines dynamischen Bildes von Zusammenhängen mit der Möglichkeit einer detaillierteren Analyse gesehen werden:

Aber was haben wir genau unter dem Gesichtspunkt von Angriffen gesammelt?

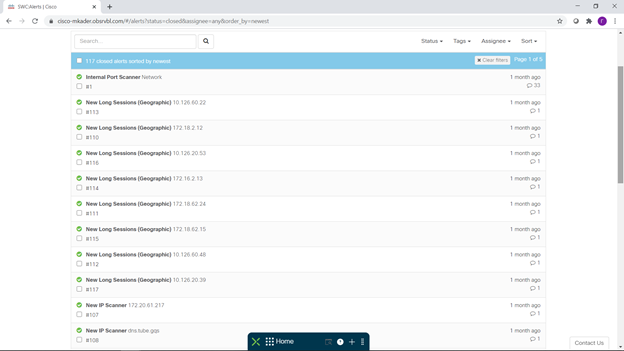

Eine Liste von Benachrichtigungen gibt Auskunft darüber, von denen Sie einen Teil unten sehen:

Insgesamt wurden 117 Angriffe identifiziert, die durch viele Beobachtungen bestätigt wurden (Observables). Wir sehen hier Netzwerkscans, verdächtige lange Sitzungen, SMB-Probleme, falsche Verwendung von Netzwerkports und -diensten, seltsames Verhalten Netzwerkknoten, unerwartete Änderungen in ihrem Verhalten und andere Kuriositäten, die einen Spezialisten für Informationssicherheit alarmieren sollten.

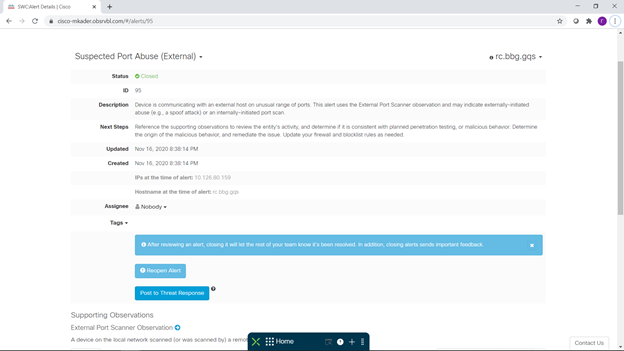

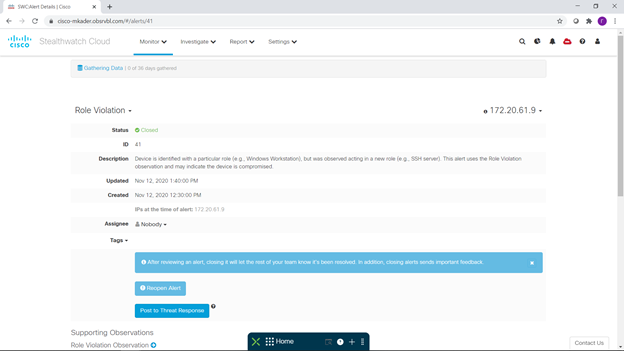

Für jedes Ereignis, das uns interessiert, können wir detaillierte Informationen erhalten, einschließlich was es ist, was es schlecht ist und Empfehlungen zur Prävention. Im Folgenden sind einige dieser interessanten Ereignisse aufgeführt: ein unerwarteter Start eines SSH-Servers auf einer Windows-Workstation und die Verwendung eines nicht standardmäßigen Portbereichs. Sie können auch darauf achten, dass Sie mit der konfigurierten Integration direkt von der Ereignisbeschreibung zur SecureX Treat Response-Untersuchungskonsole gehen können, um eine detaillierte Analyse dieses Vorfalls zu erhalten:

Einige kurze Schlussfolgerungen, die auf den Ergebnissen dieses kleinen und unterhaltsamen Piloten basieren.

Erstens führte Positive Technologies hervorragende Cyber-Übungen durch, und es war sehr interessant, sie ein wenig "von innen" zu beobachten, und es war bequem, leicht und einfach.

Die zweite, die ich sagen muss, Cloud-Sicherheitslösungen sind schnell, einfach und bequem. Und wenn es noch viele davon gibt und Sie die Integration zwischen ihnen einrichten können, ist dies sehr effektiv.

Drittens nutzten die Teilnehmer der Testwebsite auch aktiv Cloud-Dienste, beispielsweise Dienste von Microsoft.

Viertens erleichtert die automatisierte Maschinenanalyse verschiedener Netzwerktelemetrien die Identifizierung von Informationssicherheitsvorfällen, einschließlich der geplanten Aktivitäten von Eindringlingen. Ich rate Ihnen, darauf zu achten, dass es bereits viele gut entwickelte Szenarien für den effektiven Einsatz der Cisco Stealthwatch-Lösung für die Anforderungen der Informationssicherheit gibt. Jeder der Leser kann hier ein Skript nach seinen Wünschen finden .

Nun, und ein kleiner abschließender Kommentar: In diesem Artikel habe ich die empfangenen Listen mit IP-Adressen, Domänen, Interaktionsdetails usw. absichtlich nicht im Detail aufgelistet. Ich habe erkannt, wie viel Aufwand Positive Technologies unternommen hat, um dieses Polygon zusammenzusetzen, und gehofft, dass es für sie viele Male nützlich sein wird uns in der Zukunft. Und wir werden zukünftigen Angreifern das Leben nicht leichter machen.