Ich schlage vor, in den Dschungel der Mikroarchitektur des Computers einzutauchen und zu verstehen, wie eine der häufigsten Technologien zur Gewährleistung der Hardwareintegrität des BIOS-Starts, Intel Boot Guard, funktioniert. Der Artikel hebt die Voraussetzungen für die Entstehung der Technologie hervor, listet alle Betriebsarten auf und beschreibt auch den Algorithmus für jede von ihnen. Alles in Ordnung.

Geschichte und Voraussetzungen für die Schöpfung

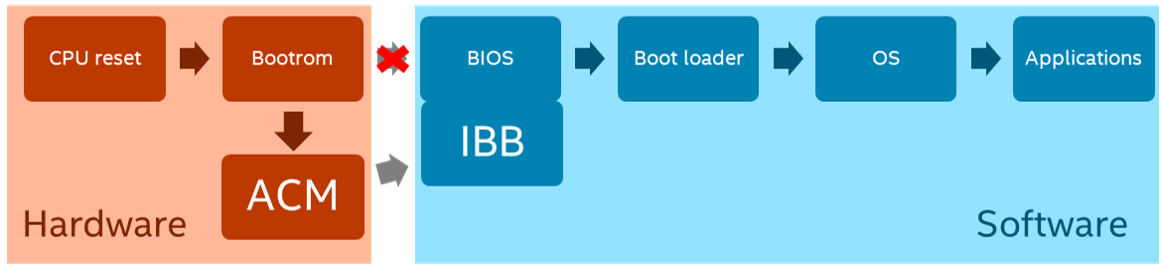

Der Computer-Startvorgang ist eine Kette von Ereignissen, bei denen die Kontrolle über die ausführende Ausrüstung von Link zu Link übertragen wird, beginnend mit dem Drücken des Netzschalters durch den Benutzer und endend mit der Anwendung. Das Problem ist, dass jeder dieser Links von einem Angreifer kompromittiert werden kann. Je früher die Komponente angegriffen wird, desto mehr Handlungsspielraum erhält der Täter. Es sind Fälle von Angriffen bekannt, bei denen ein Angreifer das BIOS oder den Bootloader durch seine eigenen anfälligen ersetzt und den Computer tatsächlich in einen "Baustein" verwandelt hat (weshalb diese Art von Angriff als Bricking bezeichnet wird). Um den Startvorgang eines Computers zu schützen, wurden viele Integritätsprüfer erstellt. Jedes Programm kann jedoch erfolgreich durch einen Täter ersetzt werden.deshalb ist es unmöglich, sich hundertprozentig darauf zu verlassen. Daher bestand die Notwendigkeit, eine zuverlässigere Hardwaretechnologie zu erstellen, um die Integrität des Downloads sicherzustellen.

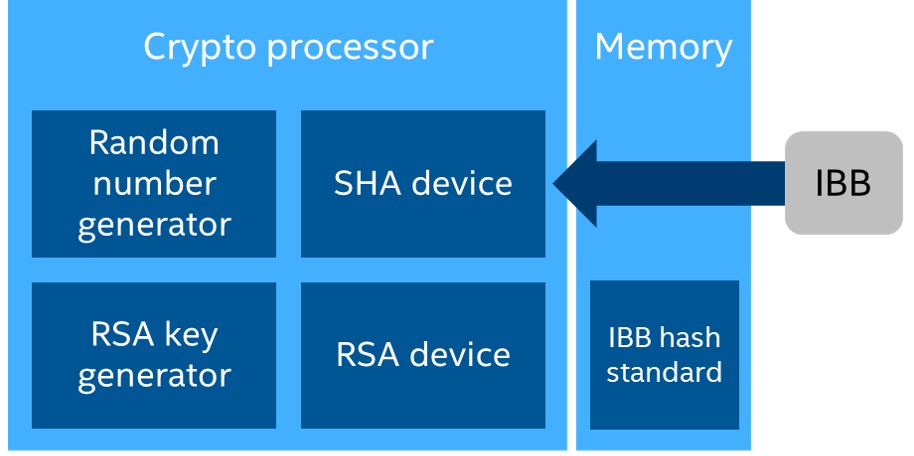

Im Jahr 2013 integrierte Intel die Boot Guard-Technologie in die neue Haswell-Mikroarchitektur als Option für den Hardwareschutz des Computerstarts. Dem Startvorgang wurde ein ACM-Hardwaremodul (Authenticated Code Module) hinzugefügt, und die Hardwarehersteller mussten das BIOS durch Hinzufügen eines IBB (Initial Boot Block) erweitern. Seitdem enthält die Boot-Kette des Computers ACM, mit dem die IBB überprüft wird, wonach die Steuerung an das BIOS übertragen wird, und so weiter.

Betriebsarten

Boot Guard . , ACM IBB. , "" .

Boot Guard :

(Measured boot) , . TPM (Trusted platform module) — , , RSA, RSA.

(Verified boot) , . — , : . , . .

TPM (IBB), IBB. Boot Guard :

TPM

IBB

IBB

IBB

IBB

, —

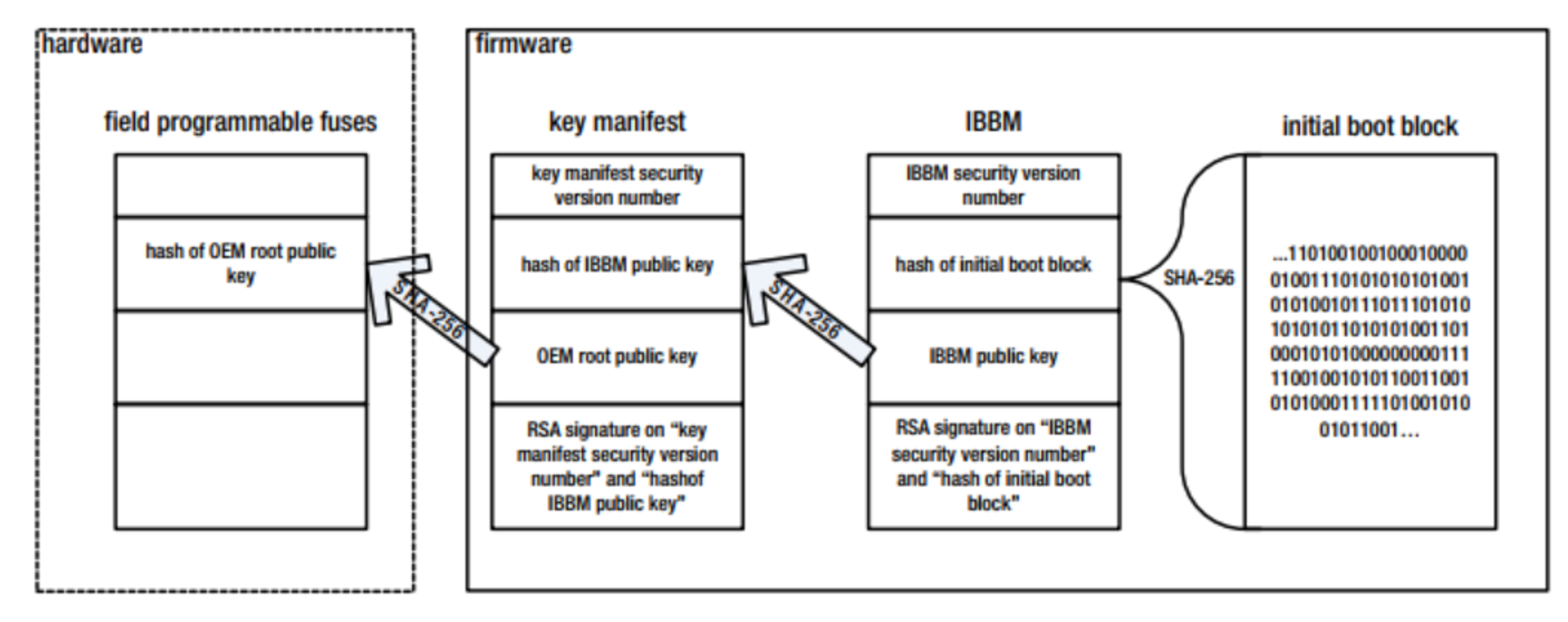

Boot Guard , (IBB) : IBB (IBBM) . IBB , IBB, RSA, RSA IBB. , RSA IBB, RSA , RSA RSA IBB. RSA . (ACM). Boot Guard :

ACM RSA .

. , . , .

RSA . .

RSA . .

RSA IBB . .

RSA IBB. .

IBB IBBM. .

.

.

Abschließend möchte ich hinzufügen, dass es trotz des Charmes und der Zuverlässigkeit von Boot Guard wichtig ist zu verstehen, dass die Konfiguration dieser Technologie dem Hardwarehersteller anvertraut wird. Im Jahr 2017 wurden sechs Motherboard-Modelle entdeckt, bei denen Boot Guard falsch konfiguriert wurde, um BIOS-Integritätsprüfungen zu umgehen. Kümmern Sie sich um Ihre Computer und wählen Sie einen zuverlässigen Hardwarehersteller!

Beim Schreiben des Artikels wurde folgende Literatur verwendet:

Enthüllte eingebettete Sicherheitstechnologie der Ruan X.- Plattform enthüllt - Apress, Berkeley, CA, 2014. - S. 263 - ISBN 978-1-4302-6572-6