- Verfügbarkeit;

- Sicherheit;

- Automatisierung.

Die Forschungsergebnisse sind unten gezeigt. Seit 2019 wurde die Funktionalität der Controller der Cisco Catalyst 9800-Serie erheblich verbessert. Diese Punkte werden auch in diesem Artikel berücksichtigt.

Weitere Vorteile der Wi-Fi 6-Technologie, Beispiele für die Implementierung und Anwendungen finden Sie hier .

Lösungsüberblick

Wi-Fi 6-Controller der Cisco Catalyst 9800-Serie

Die drahtlose Controller-Serie der Cisco Catalyst 9800-Serie, die auf dem IOS-XE-Betriebssystem basiert (das auch für Cisco-Switches und -Router verwendet wird), ist in verschiedenen Optionen erhältlich.

Das ältere Modell des 9800-80-Controllers unterstützt eine drahtlose Bandbreite von bis zu 80 Gbit / s. Ein 9800-80-Controller unterstützt bis zu 6.000 Zugriffspunkte und bis zu 64.000 drahtlose Clients.

Das Mittelklasse-Modell, der 9800-40-Controller, unterstützt einen Durchsatz von bis zu 40 Gbit / s, bis zu 2.000 Zugriffspunkte und bis zu 32.000 drahtlose Clients.

Zusätzlich zu diesen Modellen wurde auch der 9800-CL Wireless Controller (CL steht für Cloud) in die Wettbewerbsanalyse einbezogen. Der 9800-CL wird in virtualisierten Umgebungen auf VMWare ESXI- und KVM-Hypervisoren ausgeführt. Die Leistung hängt von den dedizierten Hardwareressourcen für die virtuelle Controller-Maschine ab. In seiner maximalen Konfiguration unterstützt der Cisco 9800-CL-Controller wie das ältere 9800-80-Modell die Skalierbarkeit von bis zu 6.000 Zugriffspunkten und bis zu 64.000 drahtlosen Clients.

In der Studie mit Controllern haben wir eine Cisco Aironet AP 4800-Serie verwendet, die 2,4 und 5 GHz unterstützt und dynamisch in den dualen 5-GHz-Modus wechseln kann.

Prüfstand

Im Rahmen der Tests wurde ein Stand aufgebaut, der aus zwei in einem Cluster arbeitenden Cisco Catalyst 9800-CL-Wireless-Controllern und Access Points der Cisco Aironet AP 4800-Serie bestand.

Als Client-Geräte wurden Dell- und Apple-Laptops sowie ein Apple iPhone verwendet.

Zugänglichkeitstests

Barrierefreiheit ist definiert als die Fähigkeit von Benutzern, auf ein System oder einen Dienst zuzugreifen und diesen zu verwenden. Hohe Verfügbarkeit bedeutet kontinuierlichen Zugriff auf ein System oder einen Dienst, unabhängig von bestimmten Ereignissen.

Die Hochverfügbarkeit wurde in vier Szenarien getestet. Die ersten drei Szenarien sind vorhersehbare oder geplante Ereignisse, die während der Geschäftszeiten oder außerhalb der Geschäftszeiten auftreten können. Das fünfte Szenario ist eine klassische Panne, die ein unvorhersehbares Ereignis ist.

Beschreibung der Szenarien:

- Fehlerbehebung - Mikro-Update des Systems (Bugfix oder Sicherheitspatch), mit dem Sie diesen oder jenen Fehler oder diese Sicherheitsanfälligkeit beheben können, ohne die Systemsoftware vollständig zu aktualisieren;

- Funktionsaktualisierung - Hinzufügen oder Erweitern der aktuellen Funktionalität des Systems durch Installieren von Funktionsaktualisierungen;

- – ;

- – ;

- – .

In vielen wettbewerbsfähigen Lösungen erfordert das Patchen häufig ein vollständiges Update der Software des Wireless-Controller-Systems, was zu ungeplanten Ausfallzeiten führen kann. Bei einer Cisco-Lösung wird das Patchen durchgeführt, ohne das Produkt anzuhalten. Patches können auf alle Komponenten angewendet werden, während die drahtlose Infrastruktur weiter funktioniert.

Das Verfahren selbst ist recht einfach. Die Patch-Datei wird in den Startordner auf einem der Cisco Wireless-Controller kopiert, und der Vorgang wird über die GUI oder die Befehlszeile bestätigt. Darüber hinaus können Sie über die grafische Oberfläche oder die Befehlszeile den Patch weiterhin rückgängig machen und entfernen, ohne das System zu unterbrechen.

Funktionsaktualisierung

Funktionale Software-Updates werden angewendet, um neue Funktionen zu aktivieren. Eine solche Verbesserung ist eine Aktualisierung der Anwendungssignaturdatenbank. Dieses Paket wurde als Test auf Cisco-Controllern installiert. Wie bei Fixes werden Feature-Updates angewendet, installiert oder deinstalliert, ohne dass es zu Ausfallzeiten oder Systemstörungen kommt.

Vollständiges Update

Derzeit wird eine vollständige Aktualisierung des Controller-Software-Images auf die gleiche Weise wie eine funktionale Aktualisierung durchgeführt, dh ohne Ausfallzeiten. Diese Funktion ist jedoch in einer Clusterkonfiguration nur verfügbar, wenn mehr als ein Controller vorhanden ist. Eine vollständige Aktualisierung wird nacheinander durchgeführt: zuerst auf einem Controller, dann auf dem zweiten.

Hinzufügen eines neuen Access Point-Modells

Das Verbinden neuer Zugangspunkte, die zuvor nicht mit dem verwendeten Controller-Software-Image betrieben wurden, mit einem drahtlosen Netzwerk ist ein ziemlich häufiger Vorgang, insbesondere in großen Netzwerken (Flughäfen, Hotels, Produktionsstätten). Sehr oft erfordert dieser Vorgang bei Lösungen von Wettbewerbern die Aktualisierung der Systemsoftware oder den Neustart der Steuerungen.

Beim Verbinden neuer Wi-Fi 6-APs mit einem Controller-Cluster der Cisco Catalyst 9800-Serie werden diese Probleme nicht beobachtet. Das Verbinden neuer Punkte mit dem Controller erfolgt ohne Aktualisierung der Controller-Software. Für diesen Vorgang ist kein Neustart erforderlich, sodass das drahtlose Netzwerk in keiner Weise beeinträchtigt wird.

Controller-Fehler

In einer Testumgebung werden zwei Wi-Fi 6-Controller (Active / StandBy) verwendet, und der Access Point verfügt über eine direkte Verbindung zu beiden Controllern.

Ein drahtloser Controller ist aktiv und der andere im Standby-Modus. Wenn der aktive Controller ausfällt, übernimmt der Backup-Controller und sein Status ändert sich in aktiv. Dieser Vorgang erfolgt ohne Unterbrechung für den Access Point und Wi-Fi für Clients.

Sicherheit

In diesem Abschnitt werden Sicherheitsaspekte erläutert, die in drahtlosen Netzwerken äußerst wichtig sind. Die Sicherheit der Lösung wird anhand der folgenden Merkmale bewertet:

- Anwendungserkennung;

- Verfolgung des Verkehrsflusses (Flow Tracking);

- Analyse des verschlüsselten Verkehrs;

- Intrusion Detection und Prävention;

- Authentifizierungstools;

- Tools zum Schutz von Clientgeräten.

Anwendungserkennung

Unter den verschiedenen Produkten im Unternehmens- und industriellen Wi-Fi-Markt gibt es Unterschiede darin, wie gut die Produkte den Datenverkehr zwischen Anwendungen identifizieren. Produkte verschiedener Hersteller können eine unterschiedliche Anzahl von Anwendungen identifizieren. Gleichzeitig sind viele der Anwendungen, die durch wettbewerbsfähige Lösungen als möglich zur Identifizierung angezeigt werden, tatsächlich Websites und keine eindeutigen Anwendungen.

Es gibt ein weiteres interessantes Merkmal der Anwendungserkennung: Lösungen unterscheiden sich stark in der Identifikationsgenauigkeit.

Unter Berücksichtigung aller durchgeführten Tests können wir verantwortungsbewusst feststellen, dass die Cisco Wi-Fi-6-Lösung die Anwendungserkennung sehr genau ausführt: Jabber, Netflix, Dropbox, YouTube und andere beliebte Anwendungen sowie Webdienste wurden genau identifiziert. Außerdem können Cisco-Lösungen mithilfe von DPI (Deep Packet Inspection) tiefer in Datenpakete eintauchen.

Verkehrsströme verfolgen

Ein weiterer Test wurde durchgeführt, um herauszufinden, ob das System Datenströme (z. B. Bewegungen großer Dateien) genau verfolgen und melden kann. Um dies zu testen, wurde eine 6,5-Megabyte-Datei mithilfe des File Transfer Protocol (FTP) über das Netzwerk gesendet.

Die Cisco-Lösung hat die Aufgabe vollständig bewältigt und konnte diesen Datenverkehr dank NetFlow und seinen Hardwarefunktionen verfolgen. Der Verkehr wurde sofort erkannt und mit der genauen übertragenen Datenmenge identifiziert.

Analyse des verschlüsselten Verkehrs

Der Benutzerdatenverkehr wird zunehmend verschlüsselt. Dies geschieht, um zu verhindern, dass Eindringlinge verfolgt oder abgefangen werden. Gleichzeitig verwenden Hacker zunehmend Verschlüsselung, um ihre Malware zu verbergen und andere zweifelhafte Vorgänge wie Man-in-the-Middle-Angriffe (MiTM) oder Keylogging-Angriffe durchzuführen.

Die meisten Unternehmen überprüfen einen Teil des verschlüsselten Datenverkehrs, indem sie ihn zuerst mit Firewalls oder Intrusion Prevention-Systemen entschlüsseln. Dieser Vorgang ist jedoch zeitaufwändig und wirkt sich nicht auf die Gesamtleistung des Netzwerks aus. Darüber hinaus werden diese Daten nach dem Entschlüsseln für neugierige Blicke anfällig.

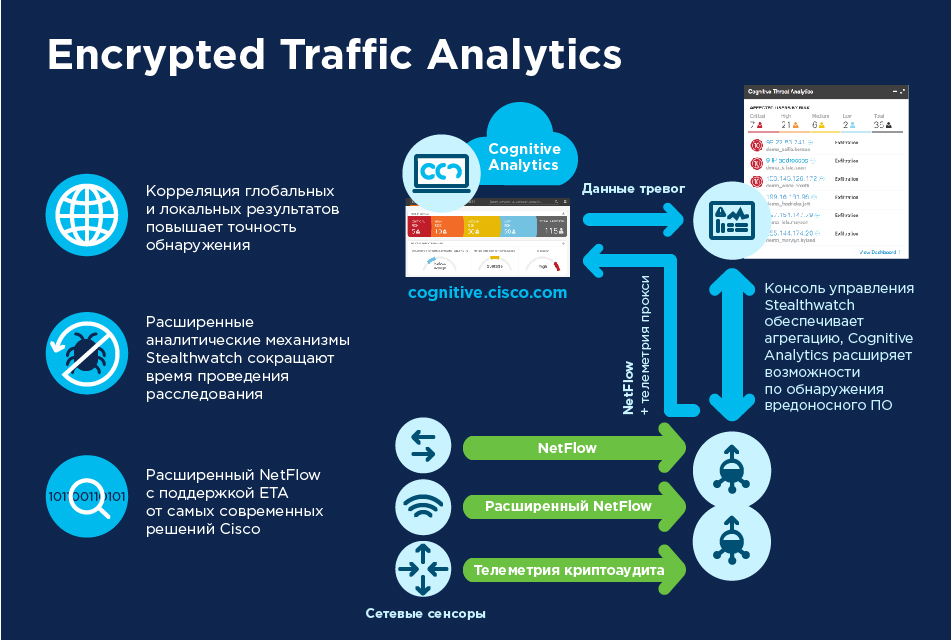

Controller der Cisco Catalyst 9800-Serie lösen erfolgreich das Problem der Analyse des verschlüsselten Datenverkehrs auf andere Weise. Die Lösung heißt Encrypted Traffic Analytics (ETA). ETA ist eine Technologie, die derzeit keine Analoga in wettbewerbsfähigen Lösungen aufweist und Malware in verschlüsseltem Datenverkehr erkennt, ohne sie entschlüsseln zu müssen. ETA ist eine grundlegende IOS-XE-Funktion, die Enhanced NetFlow enthält und erweiterte Verhaltensalgorithmen verwendet, um böswillige Verkehrsmuster zu erkennen, die im verschlüsselten Verkehr lauern.

ETA entschlüsselt keine Nachrichten, sondern sammelt Metadatenprofile verschlüsselter Verkehrsströme - Paketgröße, Zeitintervalle zwischen Paketen und mehr. Die Metadaten werden dann in NetFlow v9-Datensätzen nach Cisco Stealthwatch exportiert.

Die Schlüsselfunktion von Stealthwatch ist die kontinuierliche Überwachung des Datenverkehrs sowie die Erstellung von Basisindikatoren für die regelmäßige Netzwerkaktivität. Mithilfe der von ETA an ETA gesendeten verschlüsselten Stream-Metadaten wendet Stealthwatch mehrschichtiges maschinelles Lernen an, um Verkehrsverhaltensanomalien zu identifizieren, die auf verdächtige Ereignisse hinweisen können.

Im vergangenen Jahr beauftragte Cisco Miercom mit der unabhängigen Evaluierung der Cisco Encrypted Traffic Analytics-Lösung. In dieser Bewertung hat Miercom bekannte und unbekannte Bedrohungen (Viren, Trojaner, Ransomware) in verschlüsseltem und unverschlüsseltem Datenverkehr über große ETA- und Nicht-ETA-Netzwerke getrennt versandt, um Bedrohungen zu identifizieren.

Zum Testen wurde in beiden Netzwerken bösartiger Code gestartet. In beiden Fällen wurde nach und nach eine verdächtige Aktivität festgestellt. Das ETA-Netzwerk erkannte Bedrohungen zunächst 36% schneller als das Nicht-ETA-Netzwerk. Gleichzeitig begann im Laufe der Arbeit die Produktivität der Erkennung im ETA-Netzwerk zu steigen. Infolgedessen wurden nach mehreren Betriebsstunden im ETA-Netzwerk zwei Drittel der aktiven Bedrohungen erfolgreich erkannt, was doppelt so viel ist wie im Nicht-ETA-Netzwerk.

Die ETA-Funktionalität ist gut in Stealthwatch integriert. Bedrohungen werden nach Schweregrad geordnet, mit detaillierten Informationen und Optionen für Korrekturmaßnahmen angezeigt, sobald sie bestätigt wurden. Fazit - ETA funktioniert!

Intrusion Detection und Prävention

Cisco verfügt jetzt über ein weiteres leistungsstarkes Sicherheitstool, das Cisco Advanced Wireless Intrusion Prevention System (aWIPS), eine Engine zur Erkennung und Verhinderung von Bedrohungen für drahtlose Netzwerke. AWIPS arbeitet am Controller, Access Point und der Verwaltungssoftware des Cisco DNA Center. Der Prozess zur Erkennung, Warnung und Prävention von Bedrohungen kombiniert Netzwerkverkehrsanalyse, Informationen zu Netzwerkgeräten und Netzwerktopologie, signaturbasierte Techniken und Anomalieerkennung, um letztendlich eine hohe Genauigkeit und Verhinderung von drahtlosen Bedrohungen zu erzielen.

Durch die vollständige Integration von aWIPS in Ihre Netzwerkinfrastruktur können Sie den drahtlosen Verkehr in drahtgebundenen und drahtlosen Netzwerken kontinuierlich überwachen und potenzielle Angriffe aus vielen Quellen automatisch analysieren, um potenzielle Angriffe so umfassend wie möglich zu identifizieren und zu verhindern.

Authentifizierungstools

Derzeit ist zusätzlich zu den klassischen Authentifizierungsmethoden WPA3-Unterstützung in Lösungen der Cisco Catalyst 9800-Serie verfügbar. WPA3 ist die neueste Version von WPA und besteht aus einer Reihe von Protokollen und Technologien, die die Authentifizierung und Verschlüsselung für Wi-Fi-Netzwerke ermöglichen.

WPA3 verwendet die gleichzeitige Authentifizierung von Gleichen (SAE), um den sichersten Benutzerschutz gegen Brute-Force-Angriffe Dritter zu bieten. Wenn ein Client eine Verbindung zu einem Zugriffspunkt herstellt, führt er einen SAE-Austausch durch. Bei Erfolg erstellt jeder von ihnen einen kryptografisch starken Schlüssel, von dem der Sitzungsschlüssel abgerufen wird, und wechselt dann in den Bestätigungsstatus. Danach können der Client und der Zugriffspunkt jedes Mal, wenn ein Sitzungsschlüssel generiert werden muss, Bestätigungszustände eingeben. Die Methode verwendet die Vorwärtsgeheimnis, bei der ein Angreifer einen Schlüssel knacken kann, jedoch nicht alle anderen Schlüssel.

Das heißt, SAE ist so aufgebaut, dass ein Angreifer, der Datenverkehr abfängt, nur einen Versuch hat, das Kennwort zu erraten, bevor die abgefangenen Daten unbrauchbar werden. Um ein langfristiges Erraten von Passwörtern zu organisieren, benötigen Sie physischen Zugriff auf den Zugangspunkt.

Client-Geräteschutz

Der primäre Kundenschutz für die drahtlosen Lösungen der Cisco Catalyst 9800-Serie ist heute das Cisco Umbrella WLAN, ein Cloud-basierter, DNS-basierter Netzwerksicherheitsdienst, der bekannte und neu auftretende Bedrohungen automatisch erkennt.

Das Cisco Umbrella WLAN bietet Clientgeräten eine sichere Verbindung zum Internet. Dies wird durch Inhaltsfilterung erreicht, dh durch Blockieren des Zugriffs auf Ressourcen im Internet gemäß den Unternehmensrichtlinien. Somit sind Clientgeräte im Internet vor Malware, Ransomware und Phishing geschützt. Die Durchsetzung von Richtlinien basiert auf 60 kontinuierlich aktualisierten Inhaltskategorien.

Automatisierung

Moderne drahtlose Netzwerke sind viel flexibler und komplexer, sodass herkömmliche Methoden zum Konfigurieren und Abrufen von Informationen von drahtlosen Controllern nicht ausreichen. Netzwerkadministratoren und Experten für Informationssicherheit benötigen Automatisierungs- und Analysetools, die Mobilfunkanbieter dazu veranlassen, solche Tools anzubieten.

Um diesen Herausforderungen zu begegnen, unterstützen die drahtlosen Controller der Cisco Catalyst 9800-Serie das RESTCONF / NETCONF-Netzwerkkonfigurationsprotokoll mit einer weiteren Datenmodellierungssprache der nächsten Generation (YANG) zusammen mit der herkömmlichen API.

NETCONF ist ein XML-basiertes Protokoll, mit dem Anwendungen Informationen abfragen und die Konfiguration von Netzwerkgeräten wie z. B. drahtlosen Controllern ändern können.

Zusätzlich zu diesen Methoden bieten die Controller der Cisco Catalyst 9800-Serie die Möglichkeit, Flussdaten mit NetFlow und sFlow zu erfassen, abzurufen und zu analysieren.

Für die Sicherheits- und Verkehrsmodellierung ist die Möglichkeit, bestimmte Abläufe zu verfolgen, ein wertvolles Werkzeug. Um dieses Problem zu lösen, wurde das sFlow-Protokoll implementiert, mit dem Sie zwei von hundert Paketen erfassen können. Manchmal reicht dies jedoch nicht aus, um den Durchfluss zu analysieren und angemessen zu untersuchen und zu bewerten. Die Alternative ist daher NetFlow, das von Cisco implementiert wurde und das 100% ige Sammeln und Exportieren aller Pakete in einem bestimmten Stream zur weiteren Analyse ermöglicht.

Eine weitere Funktion, die nur in der Hardware-Implementierung der Controller verfügbar ist und das drahtlose Netzwerk in den Controllern der Cisco Catalyst 9800-Serie automatisiert, ist die integrierte Python-Unterstützung als Add-On für die Verwendung von Skripten direkt auf dem drahtlosen Controller.

Schließlich wird das bewährte SNMP v1, v2 und v3 für Überwachungs- und Verwaltungsvorgänge in den Controllern der Cisco Catalyst 9800-Serie unterstützt.

In Bezug auf die Automatisierung erfüllen die Lösungen der Cisco Catalyst 9800-Serie die heutigen Geschäftsanforderungen vollständig und bieten sowohl neue als auch einzigartige und bewährte Tools für automatisierte Operationen und Analysen in drahtlosen Netzwerken jeder Größe und Komplexität.

Fazit

Mit Lösungen, die auf den Controllern der Cisco Catalyst 9800-Serie basieren, hat Cisco in den Kategorien Hochverfügbarkeit, Sicherheit und Automatisierung gute Ergebnisse erzielt.

Die Lösung erfüllt alle Hochverfügbarkeitsanforderungen wie Failover in weniger als einer Sekunde bei ungeplanten Ereignissen und keine Ausfallzeiten für geplante Ereignisse.

Die Controller der Cisco Catalyst 9800-Serie bieten umfassende Sicherheit, die eine umfassende Paketinspektion zum Erkennen und Verwalten von Anwendungen, einen vollständigen Einblick in Datenströme und die Identifizierung von Bedrohungen, die im verschlüsselten Datenverkehr verborgen sind, sowie erweiterte Authentifizierungs- und Clientschutzmechanismen bietet.

Für die Automatisierung und Analyse von Vorgängen ist die Cisco Catalyst 9800-Serie mit gängigen Standardmodellen leistungsstark: YANG, NETCONF, RESTCONF, traditionelle APIs und eingebettete Python-Skripte.

Damit bestätigt Cisco erneut seinen Status als weltweit führender Hersteller von Netzwerklösungen, der mit der Zeit Schritt hält und alle Herausforderungen des modernen Geschäfts berücksichtigt.

Weitere Informationen zur Switch-Familie Catalyst finden Sie auf der Cisco- Website .