CC-BY-CA Vadim Rybalko, basierend auf einem Mem

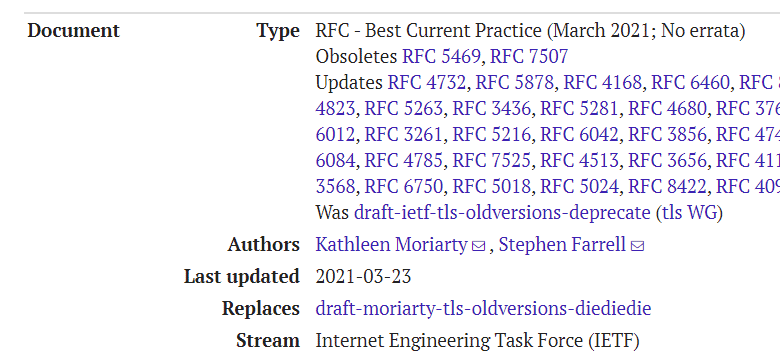

Die IETF Internet Engineers Working Group hat die Verschlüsselungsprotokolle TLS 1.0 und 1.1 veraltet . Relevante RFCs haben offiziell den Status "historisch" mit einem Hinweis erhalten

deprecated

.

Das Flag

deprecated

zeigt an, dass die IETF von der Verwendung dieser Protokolle dringend abrät. Aus Sicherheitsgründen muss die Unterstützung für TLS 1.0 und 1.1 nach Möglichkeit deaktiviert werden. Dies ist im veröffentlichten RFC 8996 angegeben . Warum die Protokolle TLS 1.0 und 1.1 nicht unterstützt werden können, wird in den Absätzen 3, 4 und 5 dieses Dokuments ausführlich erläutert.

Wie von der IETF erläutert, reduziert das Entfernen der Unterstützung für ältere Versionen aus Bibliotheken und Software "die Angriffsfläche, verringert das Risiko von Fehlkonfigurationen und erleichtert die Wartung der Bibliothek und des Produkts."

Zusammen mit den älteren Versionen von TLS ist auch das Datagram TLS-Protokoll (DTLS) Version 1.0 (RFC 4347) veraltet, und nur dies, da Version 1.1 nicht herauskam.

TLS 1.0 ist dieses Jahr 22 Jahre alt. Seit seiner Einführung wurde besser verstanden, wie Verschlüsselungsprotokolle entworfen werden sollten. Die Anforderungen an die Zuverlässigkeit von Chiffren sind gestiegen. Leider erfüllen TLS 1.0 und 1.1 diese Anforderungen nicht.

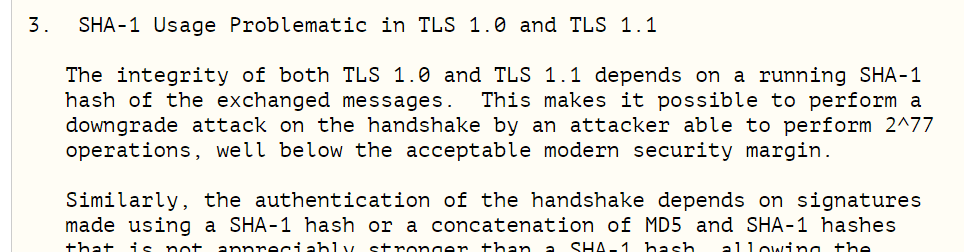

Das Schlimmste ist, dass TLS 1.0 und 1.1 moderne kryptografische Chiffren nicht unterstützen. Zum Beispiel verwenden sie beim Händeschütteln notwendigerweise den SHA-1-Hashing-Algorithmus. In diesen TLS-Versionen ist es nicht möglich, einen stärkeren Hashing-Algorithmus für ServerKeyExchange- oder CertificateVerify-Signaturen festzulegen.

Ein Entwurf dieses RFC 8996 wurde am 14. September 2018 veröffentlicht. Unter anderem wird erwähnt, dass der SHA-1-Algorithmus mit einer kryptografischen Stärke von 2 ^ 77 nach modernen Standards nicht als sicher angesehen werden kann: "2 ^ 77-Operationen [für einen Angriff] liegen unter der akzeptablen Sicherheitsgrenze."

Wir sprechen über den BEAST-Angriff (Browser Exploit Against SSL / TLS) auf TLS 1.0 und 1.1 bzw. auf Blockchiffren, bei denen der Initialisierungsvektor für die Nachricht angegeben ist

n

Der letzte Verschlüsselungsblock der vorherigen Nachricht wird verwendet

(n-1)

.

Die Entwickler aller gängigen Browser stimmten sofort zu, die IETF-Empfehlungen einzuhalten.

Der Chrome-Browser war der erste, der im Januar 2019 die Unterstützung für ältere TLS-Versionen eingestellt hat . Ab Version 79 wurde eine Warnung für ältere Protokolle in der DevTools-Konsole angezeigt, und für Version 81 von Chrome war im März 2020 ein vollständiges Herunterfahren geplant (Vorschauversionen - ab Januar 2020). Gleichzeitig kündigten Microsoft , Mozilla und Apple die Aufgabe von TLS 1.0 und 1.1 an .

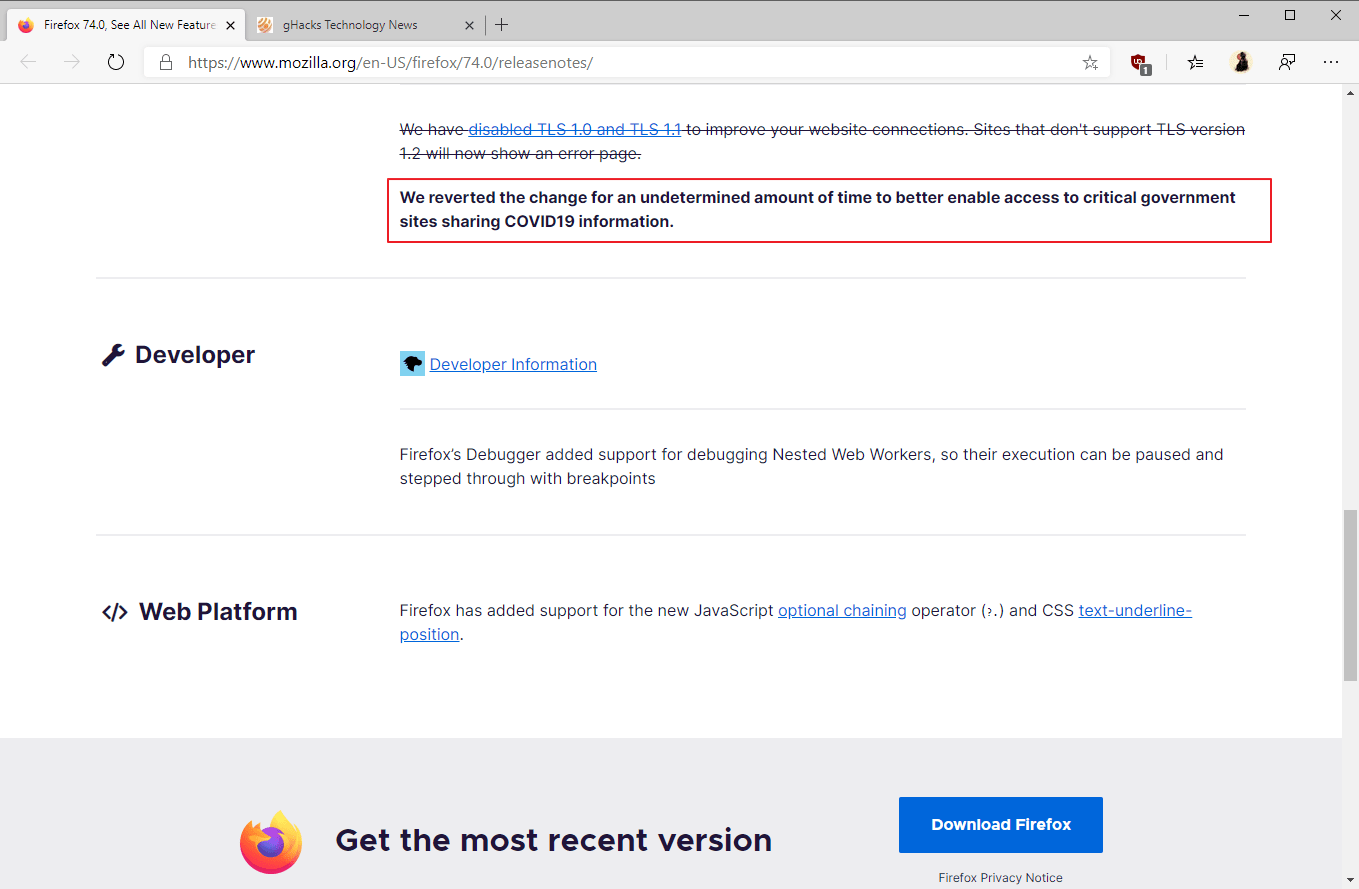

Es lief jedoch nicht alles nach Plan. Im März 2020 Firefox weigerte sich vorübergehend, die Unterstützung für TLS 1.0 und 1.1 zu entfernen . Formal geschah dies aufgrund des Coronavirus (siehe Abbildung unten), aber tatsächlich hatten die Mozilla-Entwickler Angst, dass Google-Kollegen zurücktreten und die Unterstützung für TLS 1.0 und 1.1 verlassen würden, sodass Firefox der einzige Browser ohne diese Unterstützung sein wird.

Am Ende war die Unterstützung für alte Protokolle in Browsern jedoch immer noch deaktiviert. Bei Bedarf können Sie die Einstellung in Firefox ändern

security.tls.version.enable-deprecated

.

TLS 1.0 und 1.1 werden schrittweise aus Anwendungen und Diensten entfernt. Amazon, CloudFlare, GitHub, KeyCDN, PayPal und andere Webdienste haben dies getan. Seit dem 15. Januar 2020 ist die Unterstützung für alte Protokolle in Habrs Ressourcen deaktiviert .