In den letzten 10 Jahren wurden die Probleme der bequemen und langfristigen (oder sogar "archivierten") Speicherung von Dokumenten mit elektronischer Signatur (ES) und ihres Austauschs mit gegenseitigem Vertrauen nicht grundlegend gelöst. Ja, es gibt spezielle „archivierte“ Versionen erweiterter ES-Formate (CAdES-A und XAdES-A), die zum Zeitpunkt der ES-Generierung mehrere Zeitstempel, Listen mit widerrufenen Zertifikaten und Ketten von Zertifizierungsstellen (CA) enthalten. Es gibt Optionen für Lösungen mit "Neu-Signieren" von Dokumenten mit elektronischer Signatur oder Erstellen einer vertrauenswürdigen Umgebung für deren Speicherung. All dies fügt jedoch keine "Benutzerfreundlichkeit" hinzu. Es sind auch neue Probleme aufgetreten: das Fehlen einer einheitlichen Richtlinie für die Verwendung qualifizierter Zertifikate in kommerziellen Informationssystemen (insbesondere auf Handelsflächen), weshalb hochspezialisierte OIDs zu Zertifikaten hinzugefügt wurden;Fehlen eines einheitlichen Registers der ausgestellten Zertifikate mit einer signifikanten Zunahme ihrer Anzahl; eine große Anzahl von Zertifizierungsstellen und deren Umsatz; Betrugsversuch mit Immobilien- und Steuererklärungen unter Verwendung qualifizierter Zertifikate mit ES, die auf betrügerische Weise erlangt wurden.

Die am 27. Dezember 2019 verabschiedeten Änderungen des Bundesgesetzes „Über elektronische Signaturen“ zielen darauf ab, die meisten dieser Probleme endgültig zu beseitigen, die Cloud-basierte elektronische Signatur zu legalisieren und den Markt für Zertifizierungszentren tatsächlich umzustrukturieren. Das Gesetz führt auch eine neue Institution ein - einen vertrauenswürdigen Dritten (Trusted Third Party, TTP). Die TPA-Bestimmungen sollten am 1. Januar 2021 in Kraft treten. Trotzdem wartet fast alles, was mit TPA zu tun hat, noch auf die Klärung und Regulierung durch die Regulierungsbehörden. Ich werde versuchen, detailliert zu beschreiben, was uns erwartet.

Welche nicht offensichtlichen Probleme der „Kurzfristigkeit“ einer herkömmlichen elektronischen Signatur bestehen heute?

Ich arbeite in der Abteilung für Anwendungsintegration. So kam es, dass wir keine "Standard" -Elektronik für den Dokumentenumlauf "out of the box" implementieren oder fertige Client-Anwendungen für die Arbeit mit der elektronischen Signatur implementieren mussten. Fast immer bestand die Implementierungsaufgabe darin, elektronische Signaturen (einschließlich verschiedener Arten der Automatisierung zur Wartung des Lebenszyklus von Zertifikaten, Schlüsseln und deren Trägern) in vorhandene und überhaupt nicht verpackte Workflows oder Informationssysteme, einschließlich solcher mit Langzeitspeicherung von Dokumenten, einzubetten. In den ersten Entwurfsphasen bereitete der Prozess der Erstellung einer elektronischen Signatur normalerweise niemandem große Schwierigkeiten. Es scheint, nun, was ist da? Generieren Sie einen Hash für ein Dokument und signieren Sie es mit einem privaten Schlüssel unter Verwendung grundlegender elektronischer Signaturformate, z. B. CAdES-BES oder XAdES-BES.Die Notwendigkeit einer weiteren mittel- und langfristigen Speicherung von Dokumenten mit elektronischer Signatur sowie die Überprüfung der elektronischen Signatur im Dokumentenfluss (einschließlich automatisierter) beeinflussten letztendlich immer die Architektur der Lösung. EDS-Formate wurden komplizierter, angefangen bei CAdES-T und XAdES-T (mit Zeitstempeln) bis hin zu ihren erweiterten und speziellen A-Versionen (Archivierung). Und dann kehrte alles in einem Kreis zum Prozess der Bildung der elektronischen Signatur zurück, um den notwendigen Kontext für das dafür gewählte Format bereitzustellen.den notwendigen Kontext für das dafür gewählte Format bereitzustellen.den notwendigen Kontext für das dafür gewählte Format bereitzustellen.

Wie kann man also die elektronische Signatur des Dokuments zumindest in 10-15 Jahren überprüfen? (Wir werden ein solches Detail weglassen, dass es höchstwahrscheinlich nach so vielen Jahren keine zertifizierten Tools zum Schutz kryptografischer Informationen (CIP) geben wird, die die erforderlichen kryptografischen Algorithmen und erforderlichen Formate unterstützen, und die erforderlichen elektronischen Dokumentbetrachter unter dem aktuellen Betriebssystem nicht ausgeführt werden.)

Wenden wir uns dem Gesetz zu zu EP (vom 06.04.2011 Nr. 63-FZ). Welche Bedingungen für die Anerkennung (Überprüfung) einer qualifizierten elektronischen Signatur sind in Artikel 11 "Anerkennung einer qualifizierten elektronischen Signatur" enthalten (ich werde nur Absatz 2 des Artikels angeben, da er die Überprüfung von Dokumenten mit elektronischer Signatur rechtzeitig beeinflusst):

[…] :

2) ( ) , .

Wichtige Informationen (insbesondere im Zusammenhang mit der Langzeitspeicherung von Dokumenten) werden hier in Klammern gesetzt. Ein qualifiziertes Zertifikat muss nicht nur zum Zeitpunkt der Unterzeichnung eines elektronischen Dokuments gültig sein, sondern der Moment der Unterzeichnung eines elektronischen Dokuments muss außerdem "authentisch" aufgezeichnet werden - und dies ist eine Voraussetzung.

Der Gesetzgeber schlug nicht vor und gab nicht einmal Hinweise darauf, wie die Richtigkeit der Informationen zum Zeitpunkt der Unterzeichnung eines elektronischen Dokuments bestätigt werden kann... Dies ist jedoch normal. Die Prozessanforderungen sollten von den zuständigen Aufsichtsbehörden offengelegt werden. Und 9 Jahre später, nachdem die Änderungen des Gesetzes über die elektronische Signatur Ende 2019 veröffentlicht wurden, haben das russische Ministerium für digitale Angelegenheiten und der russische FSB (in Bezug auf die Arbeit mit einem Zeitstempel, aber dazu später mehr) endlich Entwürfe für Verordnungen ausgearbeitet. In der Zwischenzeit liegt die Beweislast für die Echtheit des Zeitpunkts der Unterzeichnung immer noch bei den CIPF-Entwicklern und den Eigentümern von Informationssystemen. Zum Beispiel sind sie gezwungen, die Formate der elektronischen Signatur selbst zu wählen, einschließlich solcher mit Zeitstempel, und warten, bis die Gerichtspraxis ihren Ansatz bestätigt oder korrigiert.

Welche Lösungen werden normalerweise verwendet, um den „kurzfristigen“ Charakter der Basis-ES zu umgehen?

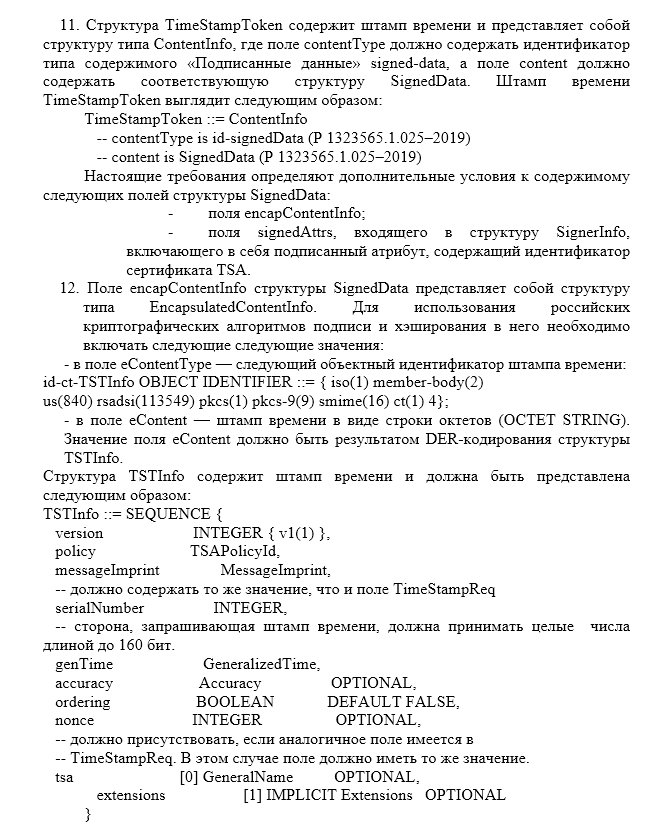

Ein einziger Standard für das ES-Format mit einem Zeitstempel im Entwicklungsprozess. Unter dem Gesichtspunkt der mittelfristigen (5-10 Jahre) und langfristigen Speicherung von Dokumenten mit elektronischer Signatur ist die Implementierung einer qualifizierten elektronischen Signatur in einem der erweiterten Formate (nach Ermessen des IP-Inhabers) zumindest am offensichtlichsten:

- mit einem eingebetteten Zeitstempel zur zuverlässigen Bestimmung des Zeitpunkts der Unterzeichnung eines elektronischen Dokuments für einen Zeitraum von bis zu 15 Jahren (theoretische maximale Gültigkeitsdauer des Zertifikats des ES-Verifizierungsschlüssels "Zeitstempelservice");

- mit Informationen über die Tatsache der Zertifikatsüberprüfung in Form einer angehängten Antwort des OCSP-Dienstes (Online-Dienst zur Überprüfung des Zertifikatsstatus) oder einer angehängten Sperrliste für Zertifikate (Bestätigung der Gültigkeit eines qualifizierten Zertifikats zum Zeitpunkt der Unterzeichnung), die mit einem Zeitstempel versehen ist.

Weniger offensichtliche und weniger verbreitete Lösungen, die die Überprüfung der elektronischen Signatur eines Dokuments in N-Jahren ermöglichen, umfassen die Erstellung vertrauenswürdiger Speicherumgebungen. In einer solchen Umgebung wird ein Dokument mit ES am häufigsten während der Gültigkeit eines qualifizierten ES-Zertifikats abgelegt, das dem Benutzer (z. B. unmittelbar nach dem Signieren) mit einem maximalen Satz von Metadaten ausgestellt wurde. Wenn ein Dokument mit elektronischer Signatur in einer vertrauenswürdigen Umgebung abgelegt wird, werden die elektronische Signatur überprüft, der Status des Zertifikats und erweiterte Berichte über die Fakten von Schecks erstellt. Die Integrität des Dokuments und aller zugehörigen Metadaten wird dann von der vertrauenswürdigen Umgebung sichergestellt. Zu diesen Lösungen gehören beispielsweise interne / Branchenregister großer Organisationen, in denen der maximal mögliche Satz von Metadaten für ein Dokument mit ES registriert ist (zumindest Dokumentattribute und deren Hash, ES, Zertifikatskennung und das ES-Zertifikat selbst).die Tatsache der Überprüfung des Zertifikats mit einem Zeitstempel, einem separaten Zeitstempel auf der elektronischen Signatur). Auf Wunsch kann dies alles von oben mit der technischen Unterschrift des "Archivars" signiert werden. Im Allgemeinen ist dies für die internen Anforderungen großer Unternehmen und Organisationen geeignet, bei denen Dokumente mit elektronischer Signatur nicht vom System entfremdet werden oder die elektronische Signatur selbst ursprünglich ohne Zeitstempel implementiert wurde.

Sperrige vertrauenswürdige Dokumentenspeicherumgebungen helfen dabei, potenzielle Probleme mit Kompromissen bei der elektronischen Signatur zu vermeiden, da das signierte Dokument mit dem gesamten Satz von Metadaten gespeichert wird. Dennoch tragen sie nicht zur Implementierung des elektronischen Dokumentenflusses mit elektronischer Signatur zwischen Organisationen bei. Und wieder heben sie leider nicht die Notwendigkeit auf, die Richtigkeit der Informationen über den Zeitpunkt der Unterzeichnung des Dokuments nachzuweisen .

Wie wird die Einführung eines vertrauenswürdigen Dritten einen Unterschied machen?

Wir sind zum Wichtigsten gekommen. Zusätzlich zu den 63-FZ "Über elektronische Signaturen" vom 27. Dezember 2019 sowie einer Reihe von Änderungen, einschließlich der rechtlichen Anerkennung von Cloud-basierten elektronischen Signaturen, erscheint die Einrichtung eines vertrauenswürdigen Dritten (Artikel 18.1). Dies ist eine neue Art von Organisation, die Vertrauen in den Austausch elektronischer Dokumente mit elektronischer Signatur schaffen soll.

Das Gesetz definiert die Liste der Dienste, die TTPs den Teilnehmern an elektronischen Interaktionen anbieten:

- die Gültigkeit der bei der Unterzeichnung eines elektronischen Dokuments verwendeten elektronischen Signaturen zu bestätigen, einschließlich der Feststellung, dass die entsprechenden Zertifikate zu einem bestimmten Zeitpunkt gültig sind und von akkreditierten Zertifizierungszentren erstellt und ausgestellt wurden, deren Akkreditierung am Tag der Ausstellung dieser Zertifikate gültig ist;

- die Übereinstimmung aller qualifizierten Zertifikate, die bei der Unterzeichnung eines elektronischen Dokuments verwendet werden, mit den Anforderungen dieses Bundesgesetzes und anderer gemäß diesem Gesetz erlassener Rechtsakte zu überprüfen;

- zur Überprüfung der Befugnisse der Teilnehmer an der elektronischen Interaktion;

- über die Erstellung und Unterzeichnung einer Quittung mit einer qualifizierten elektronischen Signatur eines vertrauenswürdigen Dritten mit dem Ergebnis der Überprüfung einer qualifizierten elektronischen Signatur in einem elektronischen Dokument mit zuverlässigen Informationen über den Zeitpunkt ihrer Unterzeichnung;

- Datenspeicherung, einschließlich Dokumentation von Vorgängen, die von einem vertrauenswürdigen Dritten ausgeführt werden.

Mit anderen Worten, es erscheint eine akkreditierte Organisation (und nicht nur eine Reihe von Diensten bei einer akkreditierten Zertifizierungsstelle), die die erforderlichen Dienste bereitstellt:

- Überprüfung der Gültigkeit elektronischer Signaturen und Zertifikate zu einem bestimmten Zeitpunkt;

- Überprüfung der Befugnisse der Inhaber von ES-Zertifikaten;

- Ausstellung von Belegen mit den Ergebnissen der Überprüfung einer qualifizierten elektronischen Signatur;

- Aufrechterhaltung des tatsächlichen Registers der durchgeführten (verifizierten) Operationen.

Tatsächlich sind dies all diese Aufgaben und die entsprechenden "akkreditierten" Lösungen zur rechtzeitigen Überprüfung elektronischer Signaturen, die eine externe vertrauenswürdige Verbreitung elektronischer Dokumente mit elektronischen Signaturen und zumindest eine mittelfristige Speicherung von Dokumenten gewährleisten sollen.

Was ist los mit dem Zeitstempel und wann sollte er funktionieren?

Lassen Sie mich betonen, dass ich zunächst an der rechtlichen Konsolidierung der Verwendung eines Zeitstempels und der Vereinheitlichung des ES-Formats mit einem Zeitstempel interessiert bin und nicht an den erweiterten ES-Formaten selbst (basierend auf verschiedenen internationalen Standards), in denen der Zeitstempel seit langem verwendet wird.

Leider haben der Gesetzgeber (bis Dezember 2019) und die Regulierungsbehörden (bis September 2020) die Funktionalität des "Zeitstempels" nicht offengelegt. Von hier kamen verschiedene inkompatible elektronische Signaturformate. Sie schienen qualifiziert zu sein und wurden mit zertifizierten Mitteln durchgeführt, aber der Austausch von Dokumenten mit solchen elektronischen Signaturen mit automatischem Vertrauen zwischen verschiedenen Informationssystemen unter Umgehung des Systems der abteilungsübergreifenden elektronischen Interaktion (SMEV) war unmöglich. SMEV verwendet natürlich den vom internen Dienst ausgegebenen Zeitstempel für die elektronische Signatur im XAdES-T-Format, löst jedoch Transportprobleme beim Übertragen von Dokumenten.

Heutzutage gibt es mehr Klarheit mit einem Zeitstempel, aber bisher wurde er nicht in Rechtsakten verankert.

"Vertrauenswürdiger Zeitstempel" (genau das ist im Gesetz über elektronische Signatur angegeben, aber überall schreibe ich einfach "Zeitstempel") wurde durch Änderungen des Gesetzes über elektronische Signatur vom 27. Dezember 2019 hinzugefügt. Richtig, dieser Begriff wird einmal in Art. 1 erwähnt. 2 "Grundbegriffe in diesem Bundesgesetz" und wird nirgendwo anders verwendet. Die Zeitstempelverordnung tritt gleichzeitig mit der TPA-Verordnung (ab dem 01.01.2021) in Kraft, da sie miteinander verbunden sind.

Das Gesetz definiert einen "Zeitstempel" wie folgt:

"Zuverlässige Informationen in elektronischer Form über Datum und Uhrzeit der Unterzeichnung eines elektronischen Dokuments mit einer elektronischen Signatur, die von einem vertrauenswürdigen Dritten, einem Zertifizierungszentrum oder einem Betreiber von Informationssystemen erstellt und überprüft wurden [...]".

Somit kann der Zeitstempel vom TTP-, CA- und IS-Betreiber erstellt und überprüft werden, wenn er empfangen wird:

"[...] zum Zeitpunkt der Unterzeichnung eines elektronischen Dokuments mit einer elektronischen Signatur in der von der zugelassenen Bundesbehörde vorgeschriebenen Weise unter Verwendung von Software und (oder) Hardware, die das Verfahren zur Bestätigung der Einhaltung der gemäß diesem Bundesgesetz festgelegten Anforderungen bestanden haben."

Fast ein Jahr später (14. September 2020) nach dem Erscheinen des Zeitstempels im Gesetz über die elektronische Signatur wurde der Beschluss des russischen Ministeriums für digitale Industrie Nr. 472 "Nach Genehmigung des Formats für elektronische Signaturen, der für die Implementierung mit allen Mitteln der elektronischen Signatur vorgeschrieben ist" erlassen . Er endlich:

- vereinheitlicht das ES-Format,

- führte das Erfordernis des Vorhandenseins des "Zeitpunkts der Erstellung des ES" in der Zusammensetzung des ES ein (ohne eindeutige Angabe des Zeitstempels),

- vorausgesetzt, die optionale Möglichkeit, eine Liste der widerrufenen Zertifikate in die elektronische Signatur aufzunehmen.

Des Weiteren. Zusätzlich zum Beschluss des russischen Ministeriums für digitale Sicherheit Nr. 472 (wo, wie ich oben schrieb, weder eine Definition des Zeitstempels noch ein Verweis darauf vorhanden ist, aber der „Zeitpunkt der Schaffung der ES“ in die ES aufgenommen werden muss ), erschienen 2 Entwürfe von Rechtsakten:

- , « » 09.10.2020. « » ( ), « » ( ), ;

- « № 1 2 27 2011 . № 796 « ». , « » « » .

Offensichtlich benötigt der TPA auch einen Zeitstempel oder ein ES-Zertifikat, das noch nicht abgelaufen ist, um einen „bestimmten Zeitpunkt“ aufzuzeichnen . Der Zeitstempel muss sowohl "vertrauenswürdig" als auch "korrekt" sein (das TTP muss ihn verstehen). Und höchstwahrscheinlich ist der ideale Algorithmus zum Überprüfen elektronischer Dokumente mit elektronischer Signatur, in dem der Zeitstempel implementiert ist, im TTP wie folgt:

- Erstellung eines elektronischen Dokuments mit elektronischer Signatur, wobei die elektronische Signatur mittels und in einem Format mit Unterstützung eines Zeitstempels implementiert wird (Anordnung des russischen Ministeriums für digitale Wissenschaft Nr. 472).

- Abrufen eines Zeitstempels im TTP oder an einem anderen Ort (in der Zertifizierungsstelle oder vom IS-Betreiber).

- Einbetten eines Zeitstempels (ausgestellt von einem "akkreditierten" Dienst - TTP / CA / IS-Betreiber) in ein Dokument mit elektronischer Signatur.

Und nur wenn alle diese Phasen bestanden sind, kann das TTP mit allen "Brötchen und erweiterten Berichten" "die Gültigkeit der elektronischen Signatur bestätigen ". Was folgt daraus? Jeder, der das TPA verwenden möchte, um Dokumente nach Ablauf des ES-Zertifikats mit ES zu überprüfen, muss über Folgendes verfügen:

- Elektronische Signatur im erweiterten Format (dieselbe Anordnung des russischen Ministeriums für digitale Industrie Nr. 472, in der, wie ich noch einmal wiederhole, der Zeitstempel nicht definiert ist);

- Tools für die Arbeit mit elektronischen Signaturen (Tools zum Schutz kryptografischer Informationen, Anwendungssoftware), die das Arbeiten mit Zeitstempeln unterstützen (technisch gesehen kann es sich um eine separate Datei mit einer anderen getrennten elektronischen Signatur des Zeitstempeldienstes handeln);

- Einhaltung des Algorithmus zum Erhalten eines Zeitstempels und zum Einbetten in ein Dokument mit elektronischer Signatur.

Zeitstempelformat

Die regulatorischen Rechtsakte der Regulierungsbehörden wurden noch nicht verabschiedet, das Rätsel mit dem Zeitstempel beginnt jedoch zu konvergieren:

- Es gibt Anforderungen für die elektronische Signatur (Anordnung des Ministeriums der Russischen Föderation Nr. 472, in der festgelegt wird, dass der Zeitpunkt der Erstellung der elektronischen Signatur berücksichtigt werden muss).

- Es gibt Anforderungen an den Dienst und das Format des Zeitstempels (Entwurf einer Verordnung des Ministeriums für digitale Wissenschaft, siehe oben).

- Es gibt Anforderungen an die CIPF, in denen der Zeitstempel eingehalten werden muss (Entwurf einer FSB-Verordnung, siehe oben).

- Es gibt Anforderungen für die Zertifizierungsstelle und das TTP, die einen "vertrauenswürdigen Zeitstempeldienst" enthalten sollten (der gleiche Entwurf einer FSB-Bestellung, siehe oben).

Komplexe Funktionalität zum Überprüfen von Anmeldeinformationen in TPA

Kehren wir zum TPA und zur Funktionalität von Überprüfungen für die korrekte Verwendung von ES-Zertifikaten und Befugnissen zurück. In Übereinstimmung mit den Änderungen des Gesetzes über elektronische Signatur vom 27. Dezember 2019 fungiert das DTS unter anderem als "Genehmigungszentrum", das Folgendes ausführt:

- Überprüfung der Konformität aller qualifizierten Zertifikate, die bei der Unterzeichnung eines elektronischen Dokuments verwendet werden, mit den Anforderungen der gesetzlichen Bestimmungen;

- Überprüfung der Anmeldeinformationen der Teilnehmer an der elektronischen Interaktion.

Gleichzeitig sollte der erste Absatz auch die Überprüfung der Richtigkeit der Verwendung des qualifizierten Zertifikats für elektronische Signaturen (CEP) enthalten:

- Abteilungs- oder Organisationszugehörigkeit der CA, deren CEP-Zertifikat in bestimmten elektronischen Rechtsbeziehungen verwendet wird (Rechtsbeziehungen von juristischen Personen - die CA des Steuerdienstes; Rechtsbeziehungen von Finanz- und Kreditorganisationen - die CA der Zentralbank; Rechtsbeziehungen von Personen, die staatliche und lokale Behörden vertreten - die CA der Bundeskasse; Einzelpersonen - gewerblich akkreditierte Zertifizierungsstellen);

- Art des Zertifikats einer qualifizierten elektronischen Signatur (Einzelperson, juristische Person, Einzelunternehmer) für die Richtigkeit ihrer Anwendung in einem bestimmten elektronischen Rechtsverhältnis.

Wir werden uns separat mit dem zweiten Punkt befassen - der Überprüfung der Anmeldeinformationen. Neben der korrekten Anwendung der Art der Bescheinigung, die einer Einzelperson, einer juristischen Person oder einem Einzelunternehmer ausgestellt wurde, muss hier ein Vollmachtsdokument geprüft werden, das „von der CEP eines Beamten der zuständigen staatlichen Stelle oder lokalen Regierung unterzeichnet werden muss, der gemäß dem festgelegten Verfahren für geeignete Entscheidungen befugt ist“ . Die Befugnisse selbst sollten "auf der Grundlage des Befugnisklassifikators festgelegt werden, den die autorisierte Bundesbehörde bildet und aktualisiert".... Gemäß den Artikeln 17.2 und 17.3 des ES-Gesetzes ist es auch erforderlich, das Vorhandensein und den Inhalt einer elektronischen Vollmacht zu überprüfen, da sie die Partei zu bestimmten Rechtsbeziehungen ermächtigt. Daher sollte der TPA bei der Überprüfung der Behörde auch Folgendes überprüfen:

- ein Vollmachtsdokument, das einer Person ausgestellt wurde;

- eine elektronische Vollmacht, die einer Person ausgestellt wurde (in Fällen, in denen ihre Verwendung erforderlich ist).

Natürlich kann das Anwendungssystem diese Prüfungen durchführen. Sie versteht den Kontext elektronischer Rechtsbeziehungen, weiß, welche Befugnisse und Vollmachten mit CEP-Zertifikaten zulässig sind und mit welchen Zertifizierungsstellen Sie arbeiten können / sollten. Eine andere Frage ist, wie die TPA solche Kontrollen durchführen wird, da sie keine Informationen über den Kontext der Rechtsbeziehungen hat.

Einerseits wurden die Autorisierungsvorgänge bei Verwendung von ES-Zertifikaten vereinheitlicht. Angegebene OIDs in ES-Zertifikaten sollten jetzt ignoriert werden, und Autorisierungsschemata, die auf dem OID-Prinzip Ihrer / einer anderen Person basieren, sind ab dem 01.06.2020 verboten. Andererseits haben sich die Abgrenzung der Befugnisse und die Regeln für die Anwendung von ES-Zertifikaten in komplexere Prozesse verwandelt, die bis zum 01.01.2022 noch angepasst werden müssen.

Weiße Flecken in den Anmeldeinformationen

: - ?

Die "Legalisierung" von Speicher und Remote-Nutzung mittels der CA für Cloud-basierte digitale Signatur ab dem 01.01.2021 sollte eine neue Runde seiner Entwicklung einleiten. Dies gilt für die Zunahme der Anzahl der implementierten Dienste auf der Grundlage elektronischer Signaturen (insbesondere in unserer heutigen Zeit) und für bequeme Dienste für die Arbeit mit elektronischen Signaturen für mobile Kunden und Kunden an Arbeitsplätzen, die wiederum externe Servicedienste zur Überprüfung der elektronischen Signatur benötigen (basierend auf TPA). ...

Höchstwahrscheinlich werden entweder an Silvester oder unmittelbar nach den Feiertagen die von mir genannten Befehle angenommen. Dann benötigen die Entwickler des kryptografischen Informationsschutzsystems weitere 3-4 Monate, um die Client-Software und -Bibliotheken für das neue ES-Format mit einem Zeitstempel und Diensten vertrauenswürdiger Zeitstempeldienste anzupassen. Letztere wurden übrigens bereits von Schlüsselentwicklern implementiert und werden als TSP-Zeitstempeldienste betrieben.

Darüber hinaus wird es einige Zeit dauern, bis die TTP-Funktionalität entwickelt ist, die eindeutig nicht an Formate gebunden ist, sondern nach dem Gesetz über die elektronische Signatur erforderlich ist:

- Erstellung von Belegen mit dem Ergebnis der CEP-Überprüfung in einem elektronischen Dokument;

- Datenspeicherung, einschließlich Dokumentation der vom TPA durchgeführten Vorgänge.

Angesichts aller notwendigen Softwareverbesserungen sowie der organisatorischen Verfahren für die Akkreditierung lohnt es sich meines Erachtens nicht, auf das Erscheinen des ersten TPA vor dem Sommer 2021 zu warten. Vielleicht werden der Federal Tax Service und der Hauptentwickler der CIPF etwas früher als Testversion des TTP veröffentlichen.

TTP-Dienste sind natürlich nicht für alle kostenlos, und alle Kosten werden direkt oder indirekt von den Teilnehmern der elektronischen Interaktion getragen.

Das Erscheinen von TPA auf dem Markt sollte letztendlich dazu beitragen, dass nützliche Dienste entstehen (vor allem in Form einer API zum Einbetten), die Folgendes bieten können:

- Bestätigung der Gültigkeit elektronischer Signaturen,

- Überprüfung der Befugnisse der Teilnehmer an der elektronischen Interaktion;

- Bildung entfremdeter Belege mit dem Ergebnis der Überprüfung der CEP elektronischer Dokumente;

- Bildung von Zeitstempeln, die nicht nur für Dokumente mit elektronischer Signatur, sondern auch für die elektronische Korrespondenz für andere Dienste verwendet werden können, für die Zeitstempel erforderlich sind.

Diese Dienste können in Informationssysteme integriert werden, zum Beispiel:

- zur mittelfristigen Aufbewahrung von Dokumenten,

- Dokumente an Benutzer zu exportieren / zu veräußern, ohne befürchten zu müssen, dass sie in einem Jahr nicht mehr überprüfbar sind;

- für die automatisierte Entscheidungsfindung auf der Grundlage der Ergebnisse elektronischer Signaturprüfungen.

Die Dienste werden auch in mobilen Clients verschiedener Informationssysteme Anwendung finden, einschließlich solcher für die Arbeit mit Cloud-basierter digitaler Signatur. Die zweite Option steht im Einklang mit dem kürzlich angekündigten Vorschlag von Maksut Shadayev, Minister für digitale Entwicklung, Kommunikation und Massenmedien Russlands:

« , — . , ».

Dies wurde im Zusammenhang mit der Unterstützung des Ministeriums für die Initiative zur Ausgabe kostenloser elektronischer Signaturen an Benutzer des Portals für öffentliche Dienste gesagt.

Insgesamt: Die angekündigten Änderungen des ES-Gesetzes und der vorgeschlagenen TPA-Funktionalität sind wirklich interessant, werden lange erwartet und werden sicherlich gefragt sein. Der Zeitstempel (der gleichzeitig mit dem TPA ab dem 01.01.2021 eingeführt wird) löst "automatisch" die Probleme der mittelfristigen Speicherung von Dokumenten. TPA und das einheitliche Format der elektronischen Signatur mit Zeitstempel ermöglichen die vertrauenswürdige Verbreitung von Dokumenten mit elektronischer Signatur, die älter als 1 Jahr sind, und überprüfen diese nach der Entfremdung vom System. Natürlich hängt vieles von der Umsetzung ab, einschließlich der Vorschriften und Anordnungen des Ministeriums der Russischen Föderation und der Anordnungen des FSB von Russland, die idealerweise zu einem gemeinsamen Nenner technischer Lösungen für alle TPA führen sollten.

Anstelle von PS Die Zukunft des CA- und TPA-Marktes

Und schließlich möchte ich über einen möglichen Zusammenbruch des CA-Marktes schreiben.

Das gleiche Gesetz änderte die Akkreditierungsfrist der CA von 5 auf 3 Jahre. Ein ähnlicher Zeitraum - 3 Jahre - wird für die Akkreditierung von TPA festgelegt. Gleichzeitig haben sich die Anforderungen an die Zertifizierungsstelle erheblich erhöht. Jetzt brauchen Sie:

- Mindestens 1 Milliarde Rubel Eigenmittel (Kapital) oder 500 Millionen Rubel Kapital, aber gleichzeitig müssen eine oder mehrere Zweigniederlassungen oder Repräsentanzen der CA in mindestens 3/4 der konstituierenden Einheiten Russlands platziert werden (eine ähnliche Anforderung für TPA).

- Finanzielle Sicherheit der Haftung für Verluste, die Dritten in Höhe von mindestens 100 Millionen Rubel für die CA entstanden sind (jetzt sind es 30 Millionen Rubel). Für TPA wurde die Größe noch nicht bestimmt.

Experten zufolge wird eine Erhöhung der Mindestkapitalanforderung bereits 2021 zu einer mehr als zehnfachen Verringerung der Anzahl der Zertifizierungsstellen führen (von etwa 450 auf 20-40). Analog dazu ist nicht zu erwarten, dass eine signifikante Anzahl von TPA entsteht, die höchstwahrscheinlich bei wichtigen Zertifizierungsstellen (Zentralbank, Steuerdienst, Finanzministerium) erstellt werden, um ihren internen Bedürfnissen gerecht zu werden. Vielleicht erscheinen sie in Gegenwart mehrerer großer "überlebender" kommerziell akkreditierter Zertifizierungsstellen.

Benutzer oder Entwickler kleiner Anwendungssysteme (diejenigen, die einen Workflow mit Cloud-basierter elektronischer Signatur implementieren möchten) sind natürlich mehr daran interessiert, mit TTPs unabhängig von Zertifizierungszentren zu arbeiten und mit allen oder den meisten großen Zertifizierungsstellen zu interagieren.

Ich glaube, es wäre interessant für den bestehenden TC, ein eigenes TPA zu erstellen. Für sie ist es tatsächlich ein Verarbeitungszentrum zur Überprüfung des ständigen Dokumentenflusses mit elektronischer Signatur, die auf ihren eigenen Produkten und Lösungen ausgeführt wird. Darüber hinaus verbietet das Gesetz eindeutig nicht die Kombination von CA und TPA in einer juristischen Person. Mit solchen Kapitalanforderungen haben jedoch nur große Technologiebanken echte Chancen, in den Markt für diese Dienstleistungen einzutreten.

Schreiben Sie, wenn Sie Fragen haben, die keine Kommentare enthalten - hier ist meine Mail: SGontzov@croc.ru.