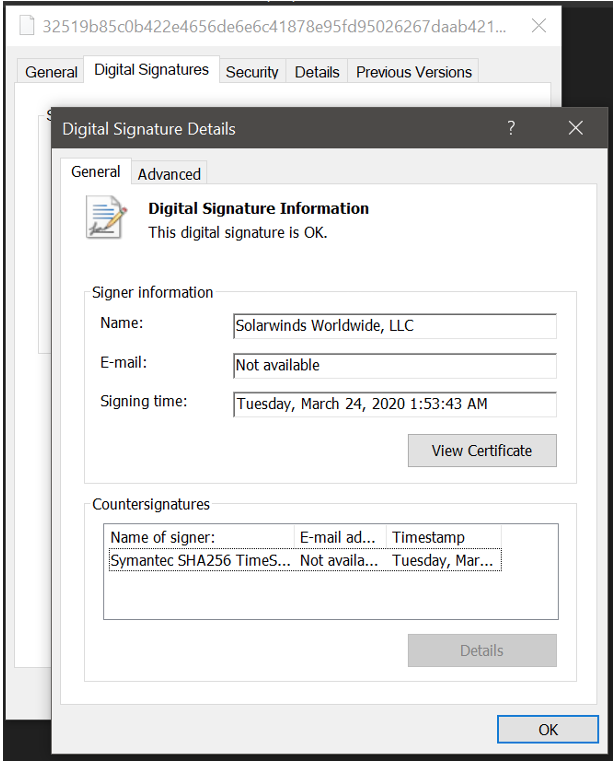

Die Gültigkeit der digitalen Signatur in der DLL mit eingebauter Hintertür für

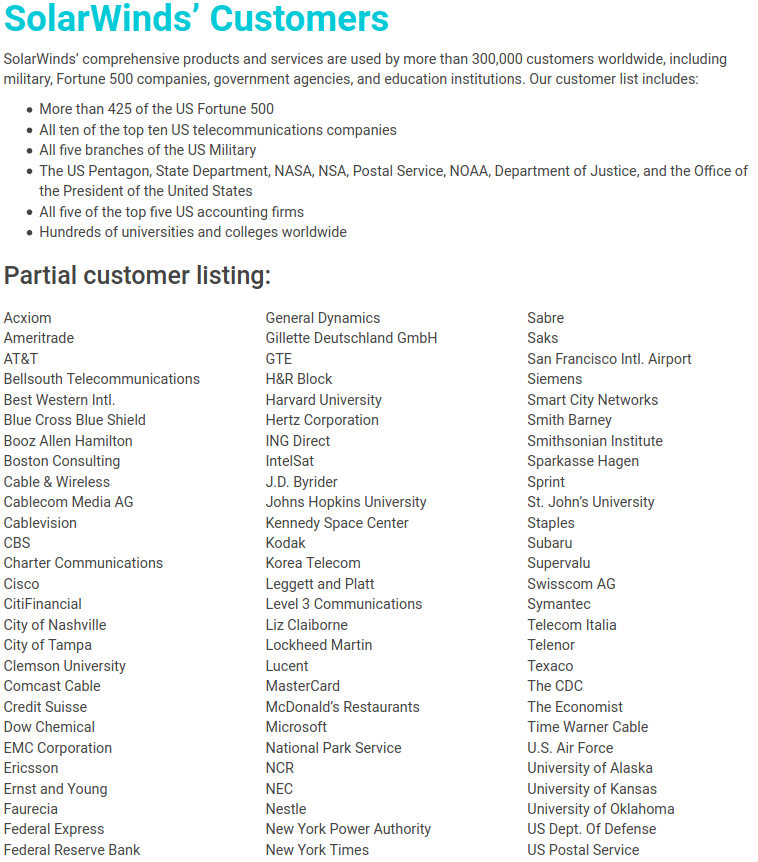

praktisch alle Kernmedien war die Nachricht des Einbruchs der SolarWinds-Software in der globalen Cyberspionagekampagne. Hier müssen Sie das Ausmaß des Angriffs verstehen: Diese Software zur Überwachung der IT-Infrastruktur (CPU, RAM, Netzwerk) wird von Tausenden von privaten Unternehmen und Regierungsbehörden verwendet, darunter die NSA, das Pentagon, das Außenministerium usw. Insgesamt 300.000 Kunden weltweit (diese Seite wurde bereits von der offiziellen SolarWinds-Website entfernt, der Link ist eine Kopie aus dem Webarchiv).

Das interessanteste an diesem Angriff: 1) die Einführung einer Hintertür in SolarWinds-Updates und 2) der ursprüngliche Mechanismus zum Ausblenden von Daten im Service-HTTP-Verkehr des SolarWinds-Programms. Kurz gesagt, wir werden Ihnen etwas über die hier verwendete Steganographie-Methode (verdeckte Signalisierung) erzählen.

Einige Details über den Angriff wurden veröffentlicht von FireEye in einem Bericht vom 13. Dezember 2020. Dieses amerikanische Unternehmen muss die Netzwerke seiner Kunden vor einer solchen Sabotage schützen, aber am Ende litt es selbst unter Hackerangriffen.

Einige Kunden von SolarWinds:

Wichtige Fakten

- Die Hintertür wurde sieben Monate nach Beginn des Angriffs entdeckt und erhielt den Codenamen SUNBURST. In Anbetracht des Ausmaßes der Infektion ist dies ein schwerwiegender Fehler von Antiviren-Unternehmen.

- DLL SolarWinds Orion, .

SolarWinds Orion

Die Hintertür wurde in der Bibliothek SolarWinds.Orion.Core.BusinessLayer.dll gefunden , die mit einer gültigen digitalen Signatur von SolarWinds Worldwide, LLC signiert ist ( Abbildung oben).

Insbesondere wurden einige Aktualisierungen des SolarWinds Orion-Programms für März bis Mai 2020 infiziert, die mit einer gültigen digitalen Signatur verteilt wurden.

Es war eine Standard-Windows Installer-Patch-Datei mit allen üblichen Ressourcen, einschließlich der infizierten SolarWinds.Orion.Core.BusinessLayer.dll- Bibliothek . Nach der Installation wurde die Bibliothek normalerweise von der regulären ausführbaren Datei SolarWinds.BusinessLayerHost.exe in den Speicher geladen .

Microsoft erklärte, dass die Angreifer „einen lokalen Kompromiss verwendet haben, um Zugriff auf das vertrauenswürdige SAML-Token-Signaturzertifikat der Organisation [SolarWinds] zu erhalten. Dadurch konnten sie SAML-Token für alle vorhandenen Benutzer und Konten der Organisation fälschen, auch für hochprivilegierte. " Anscheinend handelt es sich um ein physisches Eindringen in das Büro des Unternehmens (lokaler Kompromiss).

Einzigartige Eigenschaften

- Domain Generation Algorithm (DGA) zum Generieren von Subdomains und zum Ändern von DNS-Abfragen. Der Trojaner hat eine Anforderung zur Auflösung der Unterdomäne avsvmcloud [.] Com gesendet , und die DNS-Antwort enthielt einen CNAME- Eintrag , der den Befehlsserver angibt.

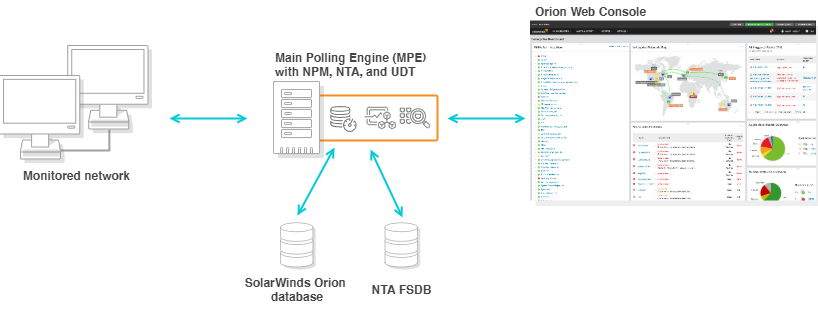

- Der gesamte Datenverkehr wurde mithilfe des OIP-Dienstprotokolls (Orion Improvement Program) über die SolarWinds-API als Netzwerkdatenverkehr maskiert. Daher konnten Antivirenprogramme und Firewalls nicht zwischen Backdoor-Aktivitäten und echten SolarWinds-Aktivitäten unterscheiden.

- Der Backdoor-Code wurde in Standard-Softwarekomponenten eingebettet.

Steganographie

Und hier ist der interessanteste Teil - wie genau die Backdoor-maskierten Pakete im normalen Netzwerkverkehr:

HTTP GET HTTP HEAD, — HTTP PUT HTTP POST. PUT , 10000 ; POST. HTTP- If-None-Match userID, , .

JSON HTTP POST PUT userId, sessionId steps. DEFLATE XOR. Base64.

HTTP- XML, .NET. GUID HEX. HTTP- hex- :\{[0-9a-f-]{36}\}"|"[0-9a-f]{32}"|"[0-9a-f]{16}

. , GUID HEX. -HEX, HEX. DWORD , , . XOR , DEFLATE. — ASCII, JobEngine , .

Bei solchen fortgeschrittenen Angriffen ist es unmöglich, die Entwickler des Programms zu identifizieren. Die Forscher treffen Annahmen, die auf der Übereinstimmung des Codes mit zuvor entdeckten Hacking-Tools sowie auf der Grundlage dessen beruhen, wer genau das Opfer von Spionage war.

Beispielsweise wurden 2010 iranische Urananreicherungsanlagen beschädigt . Die sehr fortschrittliche Stuxnet-Malware hat die Rotationsgeschwindigkeit der Installationen geringfügig geändert - und sie schließlich deaktiviert. Dementsprechend ist es logisch anzunehmen, dass die Kunden und Entwickler der Malware die US-amerikanischen und israelischen Spezialdienste waren , da diese Länder systematisch versuchen, die Herstellung von Atomwaffen im Iran zu verhindern, und nicht immer diplomatisch handeln.

Die SUNBURST-Hintertür wird eher russischen Hackern aus der APT29- Gruppe (Cosy Bear) zugeschrieben, basierend auf dem Einfallsreichtum der verwendeten Techniken, der Auswahl der Ziele und dem physischen Eindringen in das Büro des Opfers. Obwohl der Kunde und der Auftragnehmer nicht sicher bekannt sind.

Die Regeln von Snort zum Erkennen und Blockieren von SUNBURST-Verkehr sind öffentlich verfügbar .