Intro

Wir sind heute alle einem gewissen Grad der Trojaner-Bedrohung ausgesetzt. Jedes Gerät, das im nächstgelegenen Geschäft unter dem Haus gekauft wurde, kann nicht nur Ihnen als Verbraucher, sondern auch als Angreifer für seine Zwecke dienen. Daher heißt die Bedrohung Trojaner: In der antiken griechischen Mythologie gibt es den Fall, dass eine ganze Festung mit Hilfe eines Geschenks erobert wird, das nur auf den ersten Blick so erscheint. Was können wir über die Erfassung von Daten moderner Benutzer sagen: Passwörter, Anforderungen, private Nachrichten.

Es gibt zwei Haupttypen von Trojanern: Software und Hardware. Software-Trojaner ist eine Art von Malware, die sich als legitime Software tarnt. In der Regel handelt es sich hierbei um eine Emulation von freier Software oder einen Anhang in einer E-Mail. Die Installation dieses Programms ermöglicht es, seine verborgenen wahren Aufgaben auszuführen: vollständige Kontrolle über einen PC, persönliche Daten, Transaktionen usw. Der Hardware-Trojaner verfolgt ungefähr die gleichen Ziele, dh eine böswillige Änderung der Stromkreise in Geräten (meistens mit dem Ziel, Daten und Passwörter zu stehlen). Angenommen, Sie kaufen eine Tastatur in einem nicht überprüften Geschäft, und dieses Gerät enthält eine eingebaute Antenne (einen beliebigen Funksender), mit der die eingegebenen Zeichen über Funk an einen Angreifer übertragen werden können. Im Allgemeinen tritt dieses Problem häufig auf,Wenn ein Unternehmen eine integrierte Schaltung (im Folgenden als IC bezeichnet) entwirft, muss es sich jedoch für die Herstellung solcher Schaltungen an ein anderes unzuverlässiges Unternehmen wenden. Klingt überhaupt nicht sicher, oder?

Heutzutage gibt es viele Möglichkeiten, sich vor Bedrohungen durch Software-Trojaner zu schützen, und vor allem werden sie ständig aktualisiert, da sowohl Malware als auch Hardware nicht in den Ruhezustand versetzt werden und sich im Laufe der Zeit verbessern. Die einfachsten Empfehlungen für den Benutzer sind, die Software regelmäßig zu aktualisieren, ein "Antivirenprogramm" zu verwenden und nicht überprüften Links in der E-Mail und im Internet zu folgen. Was tun mit Hardware-Bedrohungen? Es stellt sich heraus, dass die Bedrohungsanalyse durch maschinelles Lernen in letzter Zeit immer beliebter wird. Darüber wollte ich heute sprechen.

Grundlagenforschung

, , . . , () , .

, ( - , - +-1( )) (SVM), . , FPGA - .

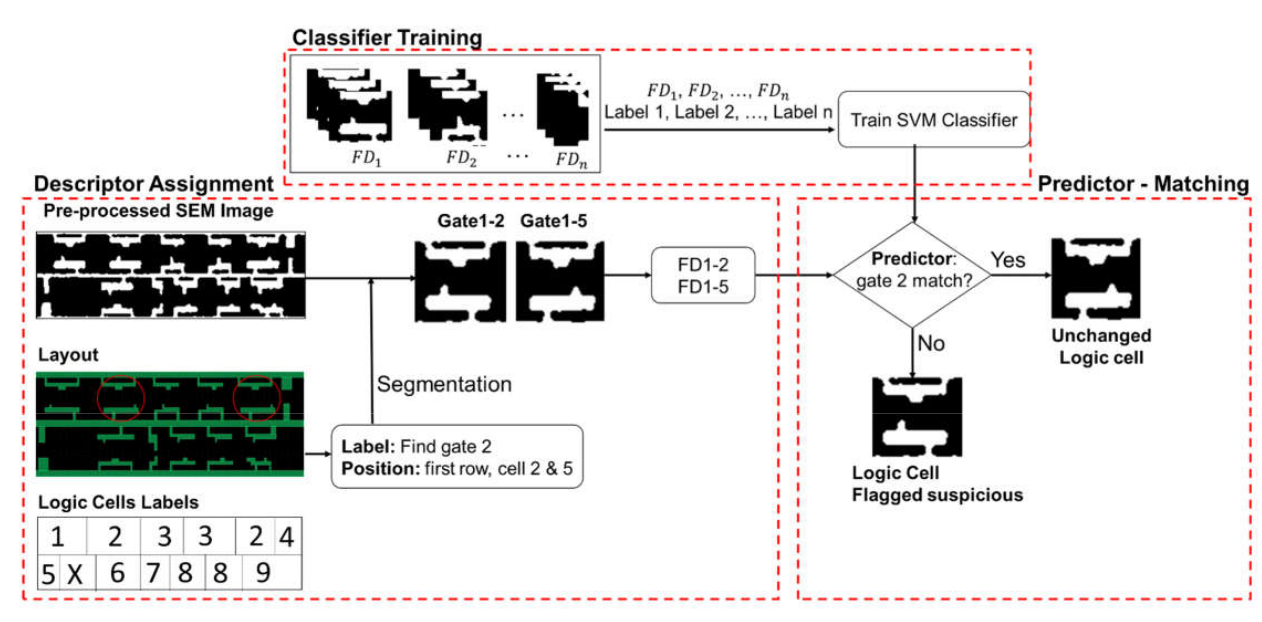

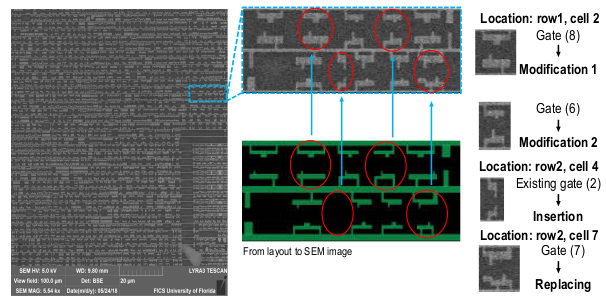

, , "Journal of Hardware and Systems Security" 2018 . , , . : () ( , ). .

, : - , - , . , , . - .

:

( ); \ , , ..; NAND NOR ;

; , \ .

:

;

;

.

, . . . , (dwelling time) ( , ., ; machine learning ).

: "" . .

. , , .

, - . , . - SVM RBF ( ). , , , .

RBF

RBF(radial basis function) - . , SVM . . :

rbf_kernel_svm_clf = Pipeline([

("scaler", StandardScaler()),

("svm_clf", SVC(kernel="rbf", gamma=5, C=0.001))

])

rbf_kernel_svm_clf.fit(X, y)

, , - . -. ,

, , , . .

- , . , , . ( ) . , , . . !

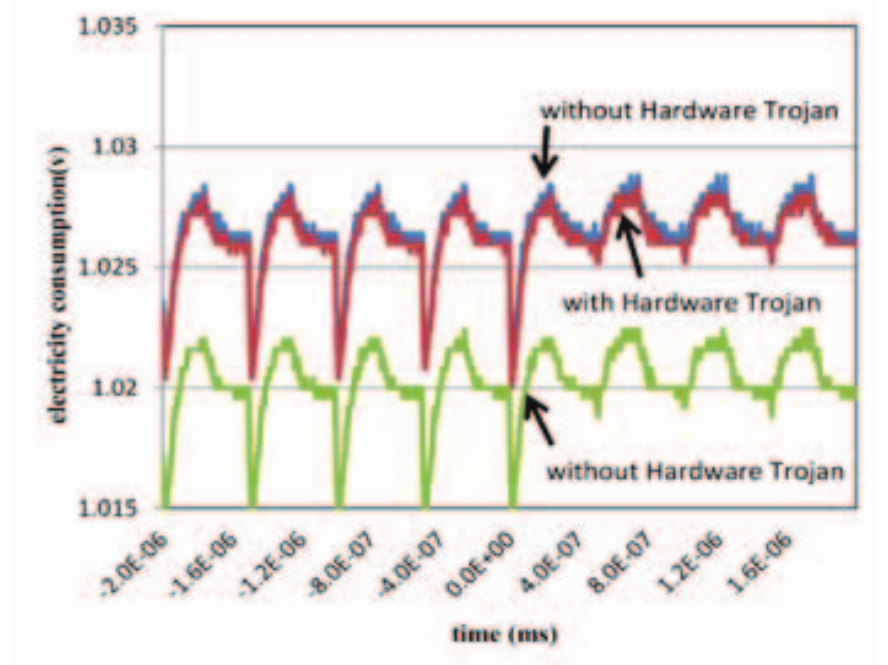

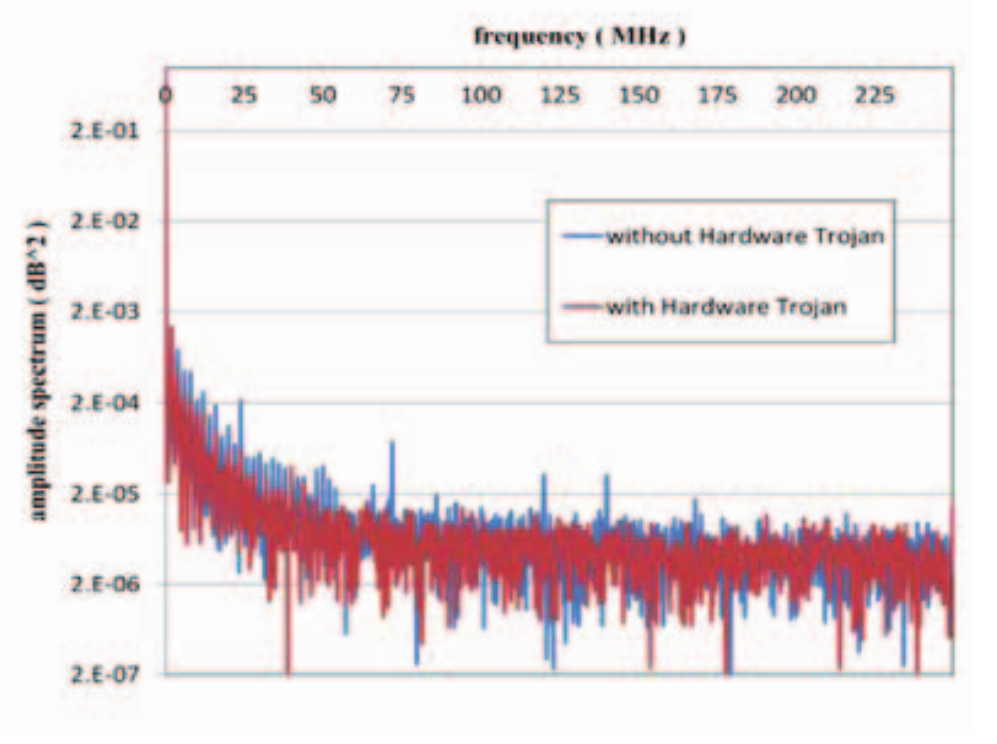

Takato Iwase, Yusuke Nozaki, Masaya Yoshikawa, "Detection Technique for Hardware Trojans Using Machine Learning in Frequency Domain", 2015 IEEE 4th Global Conference on Consumer Electronics (GCCE)

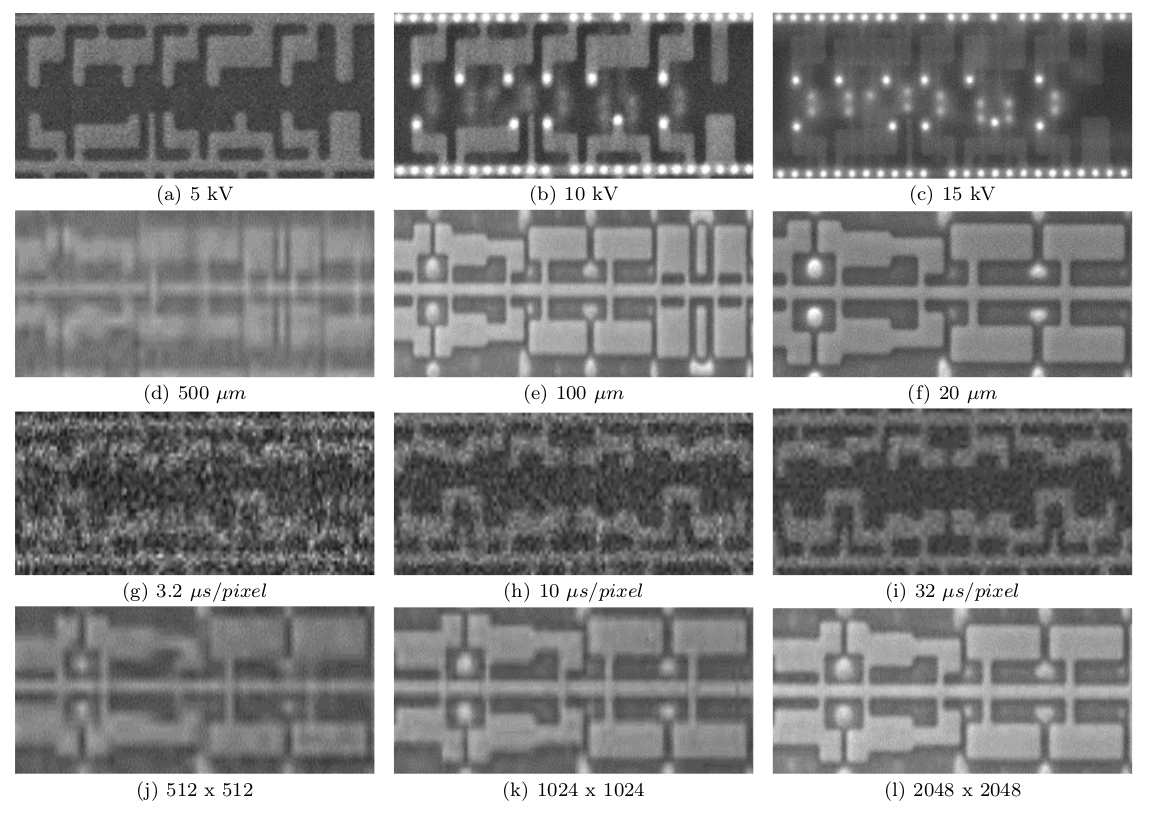

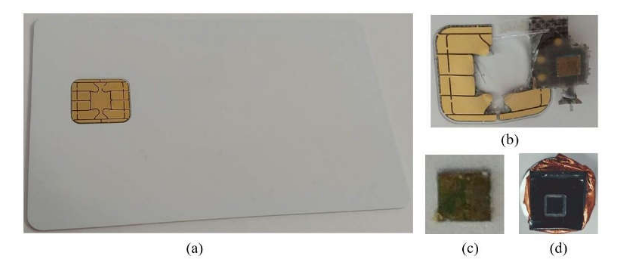

N. Vashistha, M. Tanjidur Rahman, H. Shen, D. L. Woodard, N. Asadizanjani, and M. Tehranipoor, “Detecting Hardware Trojans Inserted by Untrusted Foundry using Physical Inspection and Advanced Image Processing,” Springer journal of Hardware and Systems Security, special issue on Hardware Reverse engineering and Obfuscation 2018.

Nidish Vashistha, Hangwei Lu, Qihang Shi, M Tanjidur Rahman, Haoting Shen, Damon L Woodard, Navid Asadizanjani and Mark Tehranipoor, "Trojan Scanner: Detecting Hardware Trojans with Rapid SEM Imaging combined with Image Processing and Machine Learning".

M. Tehranipoor and F. Koushanfar, “A Survey of Hardware Trojan Taxonomy and Detection,” IEEE Des. Test Comput., vol. 27, no. 1, pp. 10–25, Jan. 2010.

Joseph Clements and Yingjie Lao, "Hardware Trojan Attacks on Neural Networks", Department of Electrical and Computer Engineering Clemson University, Clemson, SC 29634.

Yuntao Liu, Yang Xie, and Ankur Srivastava, "Neural Trojans", 2017 IEEE 35th International Conference on Computer Design.

X. Zhang and M. Tehranipoor, “Case study: Detecting hardware Trojans in third-party digital IP cores,” in 2011 IEEE International Symposium on Hardware- Oriented Security and Trust, 2011, pp. 67–70.

K. Xiao, D. Forte, Y. Jin, R. Karri, S. Bhunia und M. Tehranipoor, „Hardware-Trojaner: Lehren aus einem Jahrzehnt der Forschung“, ACM Trans. Des. Autom. Elektron. Syst. 22, nein. 1, pp. 1-23, Mai 2016.

F. Wolff, C. Papachristou, S. Bhunia und RS Chakraborty, „Auf dem Weg zu trojanfreien vertrauenswürdigen ICs: Problemanalyse- und Erkennungsschema“, in Proceedings of the Conference on Design, Automation and Test in Europe, 2008, pp. 1362-1365.