Computer waren schon immer ein Schlachtfeld. Der ewige Kampf um Hacking und Schutz begann mit dem Erscheinen des ersten Massen-PCs und wird so lange andauern, wie die Menschheit existiert. Die ersten Hacker waren Forscher, die nach Möglichkeiten suchten, das Computing zu optimieren, effizientere Betriebsmodi zu finden und die mageren Fähigkeiten von Computern optimal zu nutzen. Damals gab es keinen Begriff "Hacker". Leute, die sich mit "Hacking" beschäftigten, wurden jetzt als Systemprogrammierer und Programmierer von Mikrocontrollern bezeichnet, die immer noch um jedes zusätzliche Byte schlugen und auf niedrigem Niveau schrieben.

Es ist schwer zu sagen, wann Unterhaltung bösartig und dann eigennützig wurde. Anfänglich führte die Beschädigung von Daten oder Hardware nicht zu Gewinn, da das Schreiben von Viren die Menge von Personen war, Amateuren im wahrsten Sinne des Wortes, Menschen, die keinen Gewinn suchten.

Das Netzwerk hat alles verändert ...

Voraussetzungen für EDR

Computerviren waren lange Zeit äußerst spezifische Programme. Sie mussten unter den sehr beengten Bedingungen schwacher Computer mit begrenzten Ressourcen überleben, die Autoren der Viren waren Assembler-Gurus, sie kannten alle Feinheiten von Computern auf niedrigem Niveau gründlich. Aber Computer wurden leistungsfähiger, sie waren durch ein Netzwerk verbunden, und alles roch nach großem Geld. Hacking wurde in Betrieb genommen, jetzt ist es ein ernstes und großes Geschäft, Schwachstellen werden für viel Geld verkauft, der Hauptverkehr von Computernetzwerken ist DDoS. Die Verteidigung gegen Angriffe ist ebenfalls ein großes Geschäft geworden. Vorbei sind die Zeiten, in denen Antivirensoftware auf Disketten gekauft und nur ein Computer geschützt wurde. Selbst die Konzepte "Virus" und "Antivirus" sind bereits veraltet, ganze Organisationen werden zu Angriffszielen, und dies ist kein einziger Enthusiast mehr.

Die Angriffsprogramme blieben jedoch lange Zeit spezifisch, da sie an ihren charakteristischen Signaturen, Verhaltensmustern und Angriffsvektoren erkannt werden konnten. Antivirenprogramme, die nach alten "Dosovskiy" -Prinzipien arbeiteten, waren sehr effektiv. Mit der heuristischen Analyse können Sie schnell verschlüsselte und polymorphe Viren finden. Sicherheitsspezialisten haben neue Schutzmethoden entwickelt, die auf einer umfassenden Analyse verschiedener Anzeichen böswilliger Aktivitäten basieren, z. B.: Atypischer Netzwerkverkehr, verdächtige Aktivitäten von Benutzerkonten, Vorhandensein verdächtiger Programme auf Computern usw. SIEM (Security Information und Event Management) Systeme identifizieren infizierten Computer durch Unternehmensnetzwerk - Protokolle analysieren. Und lokale Systeme EPP (Endpoint Protection Platform) sorgt für Ordnung am Arbeitsplatz des Mitarbeiters nach dem Prinzip des klassischen Antivirus und der Firewall.

Es scheint, dass alles unter Kontrolle ist, aber das Problem kam von der anderen Seite.

Kevin in seinen frühen Jahren, Foto von der Polizeistation

Seit der Zeit des berühmten Kevin Mitnick- klassisches Social Engineering wird bisher nicht nur erfolgreich eingesetzt, sondern entwickelt sich auch zeitgemäß. Sie müssen nicht mehr alle Nummern des Unternehmens selbst anrufen, um einen sorglosen Mitarbeiter zu finden, der sich bereit erklärt, die Tür zu öffnen oder den Befehl einzugeben, den der Einbrecher benötigt. Das einfachste Skript sendet Zehntausende gefälschter E-Mails, der Bot klopft an Instant Messenger und soziale Netzwerke und Phishing-Sites sammeln eine Fülle von Passwörtern. Ein solcher Angriff hat keine speziellen Signaturen und kann nicht von den Firewall-Protokollen verfolgt werden. Ein hochspezialisiertes Programm, das für bestimmte Sicherheitsmaßnahmen eines ausgewählten Unternehmens geschrieben wurde, wird ebenfalls vom Virenschutzprogramm übergeben, ohne einen Alarm auszulösen.

In jüngerer Zeit, 2013, untersuchte Symantec die Aktivitäten einer Hacker-Gruppe namens Thrip... Ihre Aktionen waren gerade deshalb sehr erfolgreich, weil sie praktisch nicht die traditionelle "Hacker-Software" verwendeten, die vertraute Spuren hinterlässt und modernen Sicherheitssystemen bekannt ist. Diese Hacker verwenden Social Engineering, um eine Organisation zu infiltrieren. Um Administratorrechte zu erhalten, wird das übliche Dienstprogramm einmal geändert, ohne dass dieselbe Signatur in verschiedenen Hacks verfügbar gemacht wird. Darüber hinaus werden solche Programme oder Skripte sehr kurz verwendet und löschen sich dann ohne Spuren, oder schlimmer noch, sie existieren nur im RAM, schreiben niemals ihren Code in Dateien, speichern Daten in der Registrierung und rufen Standard-Powershell auf, um zu funktionieren. exe oder wmic.exe, die bei herkömmlichen Antivirenprogrammen keinen Alarm auslösen. Nach dem Aufrufen des Systems werden die gängigsten Dienstprogramme verwendet.die durch Sicherheitsrichtlinien erlaubt sind. Zum Beispiel verwendete Thrip ein modifiziertes Penetrationstestprogramm, um einzudringen Mimikatz , „entwickelt, um C zu lernen und mit Windows-Sicherheit zu experimentieren“, und um kompromittierte Computer fernzusteuern, verwendeten sie das PsExec-Dienstprogramm von Microsoft aus dem PsTools- Paket und ein anderes vollständig legales Programm, LogMeIn . Um Daten zu stehlen, verwendeten sie keine listige Spyware, sondern den am häufigsten verwendeten WinSCP- FTP-Client .

Eine solche Aktivität ist für Tools wie SIEM und EPP nahezu unsichtbar.

Wie EDR funktioniert

Im selben Jahr 2013 schlug Anton Chuvakin (ein russischer Computersicherheitsspezialist, der sein Studium an der Physikfakultät der Moskauer Staatlichen Universität im Ausland abgeschlossen hat) vor, eine neue Kategorie von Tools zur Verhinderung von Hackerangriffen herauszustellen, und nannte sie ETDR (Endpoint Threat Detection & Response). Später wurde die Abkürzung EDR allgemein akzeptiert. ... Endpunkt bezieht sich auf einen Server, eine Desktop-Workstation, einen Laptop und ein Smartphone.

Anton Chuvakin

Wie unterscheidet sich EDR von anderen, traditionelleren Schutzmethoden?

Der Hauptunterschied zwischen EDR und SIEM besteht in der Arbeit mit lokalen Daten und der Protokollierung von Ereignissen, die auf einem bestimmten Computer auftreten. SIEM überwacht den globalen Netzwerkverkehr in einem Unternehmen. Das Sammeln von Daten von jedem einzelnen Computer durch dieses System ist sehr teuer und erfordert zu viel Strom.

Tatsächlich ist dies eine logische Entwicklung der üblichen Antiviren- und EPP-Systeme, die verdächtige Verkehrsaktivitäten überwachen und nach bekannten Schadprogrammen suchen. Wenn Virenschutzprogramme jedoch zum Zeitpunkt des Starts schädliche Software abfangen, gehen die EDR-Tools tiefer.

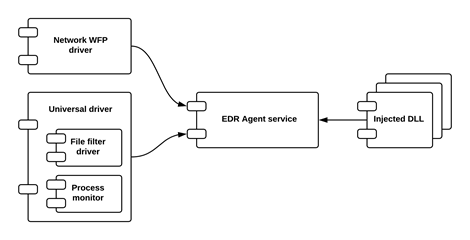

Jedes EDR-System besteht aus mehreren typischen Modulen, deren Interaktion am Beispiel von EDR von Comodo Cybersecurity, das den Quellcode für Open EDR veröffentlicht hat , zerlegt werden kann Teilen:

- Kernbibliothek - ein grundlegendes Framework, das die Hauptfunktionen enthält und den Kern des Systems darstellt;

- EDR Agent Service - die EDR-Anwendung selbst;

- Prozessmonitor - DLL-Bibliothek , die in verschiedene Prozesse eingefügt wird, um API-Aufrufe und Tools für die Arbeit damit abzufangen.

- Dateifiltertreiber - Ein Mini-Dateisystemfilter, der Dateisystem-E / A-Anforderungen abfängt, den Zugriff auf die Registrierung überwacht, EDR-Komponenten und -Einstellungen schützt usw.

- Netzwerkmonitor - Komponente zur Überwachung der Netzwerkaktivität;

Flexible Einstellungen ermöglichen das Herausfiltern von Fehlalarmen und das Anpassen des Systems für ein bestimmtes Netzwerk in der Organisation. Der Kern des Systems wird mithilfe von „Hacker-Technologien“ wie Rootkit auf einer sehr tiefen Ebene vergraben.

Zusätzlich zur Signatur- und heuristischen Analyse durchsucht EDR das System kontinuierlich nach IoC (Indikator für Kompromisse) und IoA (Indikatoren für Angriffe) , um bestimmte Anzeichen aufzuspüren, die auf einen Angriffsversuch hinweisen können: Phishing-E-Mails, Zugriff auf verdächtige IP- Adressen -Adressen, Tracking-Hashes von schädlichen Dateien, Registrierungswerte usw.

Es scheint, dass sich all dies nicht sehr von den üblichen Antiviren- und Firewall-Funktionen unterscheidet. Nicht wirklich.

Künstliche Intelligenz ist auf der Hut

Die gemeinnützige Organisation MITRE Corp hat eine Vielzahl von Daten aus den Scan-Protokollen von Unternehmensnetzwerken und Endpunkten gesammelt, die beim Eindringen von Eindringlingen in Systeme sowie bei Penetrationstests und eigenen Recherchen gesammelt, systematisiert und die wichtigsten Angriffstaktiken ermittelt wurden. Die erste Version der Datenbank wurde 2013 vorgestellt und jedes Jahr erweitert und ergänzt.

Threat Intelligence bezieht sich auf die Analyse gescannter EDR-Daten, wenn diese mit bekannten Angreifertaktiken abgeglichen werden. Bei positiver Korrelation mit MITRE ATT & CK- Mustern Das System löst einen Alarm aus und kann bei Bedarf die Bedrohung in einer Sandbox zusammenfassen und verdächtige Computer vom Computernetzwerk trennen. Gleichzeitig können Sicherheitsingenieure durch die Erfassung sehr detaillierter und systematisierter Protokolle schnell einen Verstoß feststellen, wenn sie feststellen, dass Eindringlinge in das System eindringen, und den Vorfall weiter untersuchen.

Kürzlich hat das britische Unternehmen Micro Focus International einen Bericht über die aktuellen Trends in der Informationssicherheit vorgelegt . Die 15-Punkte-Umfrage wurde an mehrere hundert Fachleute aus verschiedenen Ländern verschickt. Es stellte sich heraus, dass 90% die MITRE ATT & CK-Basis und 93% AI- und ML-Technologien verwenden.

Die KI-gestützte Datenanalyse bringt Sie auf die nächste Stufe, von Threat Intelligence bis Threat Hunting. Sicherheitsexperten simulieren eine Vielzahl von Angriffen auf die Infrastruktur ihres Unternehmens, identifizieren Schwachstellen im Voraus und ergreifen Maßnahmen, um diese zu stärken.

Ein weiterer Vektor für KI-Anwendungen in der Sicherheit ist die Analyse des Verhaltens der Mitarbeiter.

Es wird eine Karte der üblichen Aktivitäten im Konto des Mitarbeiters erstellt, nach der sein Datenverkehr und seine laufenden Programme Tag für Tag mehr oder weniger gleich sind. Und wenn sich plötzlich herausstellt, dass er sich spät in der Nacht angemeldet hat, eine für ihn untypische Software startet und versucht, auf eine unbekannte Adresse im Internet zuzugreifen, löst das System den Alarm aus und blockiert möglicherweise das Konto.

Die Zukunft ist nahe

Der kanadische Science-Fiction-Autor Peter Watts beschreibt in seiner düsteren Rifters-Trilogie, die in naher Zukunft stattfindet, eine "Muskelmasse" - ein intelligentes Gel, das aus Nervenzellen der Großhirnrinde besteht und auf einem künstlichen Substrat kultiviert wird. Wissenschaftler haben gelernt, darin Verbindungen herzustellen, wie im menschlichen Gehirn, und auf dieser Basis Hochleistungs-Biocomputer zu entwickeln, die die Leistung neuronaler Computernetzwerke übertreffen. Die Hauptintrige der Trilogie hängt mit den Besonderheiten des „Denkens“ solcher Geräte zusammen, aber ich werde Ihnen nur einen Bereich ihrer Anwendung erläutern.

In Zukunft haben Computerviren und Netzwerkangriffe alle Informationskanäle so stark blockiert, dass das Internet nach unserem heutigen Verständnis nicht mehr existiert. Dann nahmen sie als Antivirenprogramme „intelligente Gele“ an, die sich nicht durch einfache Verschlüsselung und Polymorphismus täuschen ließen. Sie verfolgten Hacking-Muster im laufenden Betrieb und stoppten sie sofort. Diese Maßnahme hat Computernetzwerke vollständig von solchen Bedrohungen befreit.

Wer weiß. Vielleicht werden Datenbanken wie die von MITRE und Machine Learning das Internet schneller von Viren befreien, als Peter Watts es sich vorgestellt hat? Cyberkriminelle können jedoch auch KI-Technologien verwenden. Darüber hinaus gibt es Hinweise darauf, dass sie sie bereits gemeistert haben ...