Erst neulich entdeckten Check Point-Experten eine neue Sicherheitslücke in Windows-basierten DNS-Servern. Jene. Nahezu jedes Unternehmensnetzwerk ist gefährdet. Der Name dieser Sicherheitsanfälligkeit lautet CVE-2020-1350 | Sicherheitsanfälligkeit in Windows DNS Server Remote Code Execution . CVSS Score - 10.0. Laut Microsoft sind alle Versionen von Windows Server betroffen.

Die Sicherheitsanfälligkeit zielt auf einen Pufferüberlauf ab und erfordert wenig oder keine Benutzerinteraktion. Unter dem Schnitt finden Sie ein Video mit der Implementierung dieses Angriffs, seiner detaillierten Beschreibung und vor allem, wie Sie sich jetzt schützen können.

Video angreifen

Kurzbeschreibung

Wie können Sie sich schützen?

Methode 1. Aktualisieren

Installieren Sie das Update dringend auf Windows Server, der als DNS-Server fungiert.

Methode 2. Problemumgehung

Wenn es jetzt nicht möglich ist, ein Update zu installieren, können Sie die maximale Länge von DNS-Nachrichten reduzieren, um einen Pufferüberlauf zu vermeiden.

reg add "HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ DNS \ Parameters" / v "TcpReceivePacketSize" / t REG_DWORD / d 0xFF00 / f && net stop DNS && net start DNS

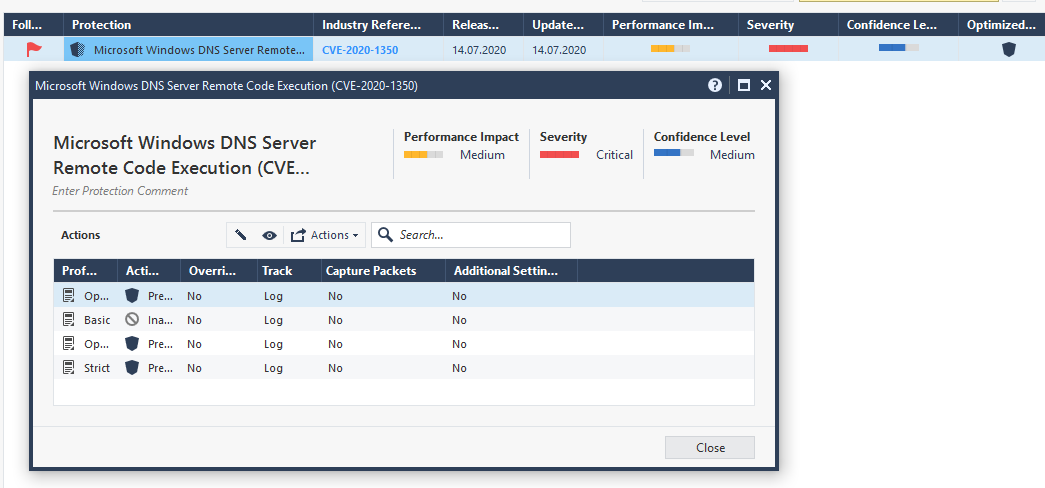

Methode 3. IPS

Wenn Sie IPS am Netzwerkumfang verwenden (z. B. als Teil einer UTM- oder NGFW-Lösung), stellen Sie sicher, dass Sie über eine Signatur verfügen (diese kann nach einem Update vorliegen). So sieht es in Check Point aus:

Es sollte Prevent geben. Wenn Sie Hilfe beim Einrichten benötigen, schreiben Sie .

Wir werden versuchen, die Informationen zu aktualisieren, sobald sie verfügbar sind. Seien Sie gespannt auf Updates in unseren Kanälen ( Telegramm , Facebook , VK , TS Solution Blog )!