Jedes Unternehmen hat seine eigenen Geheimnisse. Möglicherweise besitzt jede Anwendung und jeder Dienst vertrauliche Informationen wie Benutzernamen und Kennwörter, Lizenzschlüssel, Anmeldeinformationen für die Datenbank usw. - die vor unbefugten Personen verborgen sein müssen.

Eine der wichtigsten Kategorien von Daten, die von modernen Anwendungen gespeichert werden, sind TLS-Zertifikate , die eine verschlüsselte Übertragung über HTTPS ermöglichen. Die gute Nachricht für Traefik Enterprise-Benutzer ist, dass es dank der Vault-Unterstützung in Traefik Enterprise 2.3 jetzt einfacher als je zuvor ist, vertrauliche Daten zu verwalten.

Vault ist ein Open Source-ToolEntwickelt und gewartet von HashiCorp und bietet ein sicheres und verschlüsseltes zentrales Repository für vertrauliche Informationen. Vault in Traefik Enterprise 2.3 kann zum Verwalten von Zertifikaten auf zwei Arten verwendet werden. Erstens kann Vault als Schlüsselspeicher für Zertifikate verwendet werden. Zweitens kann Vault ein Zertifikatsauflöser sein, mit dem Zertifikate im laufenden Betrieb dynamisch generiert werden können. Schauen wir uns beide Anwendungsfälle an.

Verwenden von Vault als Schlüsselspeicher für Zertifikate

Traefik unterstützt seit langem Schlüsselwert-Repositorys wie Consul, etcd und ZooKeeper. Der Vault-Anbieter für Traefik Enterprise 2.3 und höher kann auf dieselbe Weise eine Verbindung zu Vault herstellen und diesen als Schlüsselwert-Datenspeicher zum Speichern und Abrufen von TLS-Zertifikaten verwenden.

Der erste Schritt besteht darin, den Vault-Geheimmechanismus für die Verwendung mit Traefik Enterprise zu konfigurieren. Traefik Enterprise unterstützt derzeit die KV Secrets Engine - Version 2 , die derzeit die Standard-Engine ist und einfach über die Befehlszeile aktiviert werden kann. Es wird empfohlen, einen separaten KV-Speicher für TLS-Zertifikate zu verwenden. Beachten Sie, dass alle Zertifikate base64-codiert und im Stammverzeichnis der KV-Secrets-Engine gespeichert sein müssen.

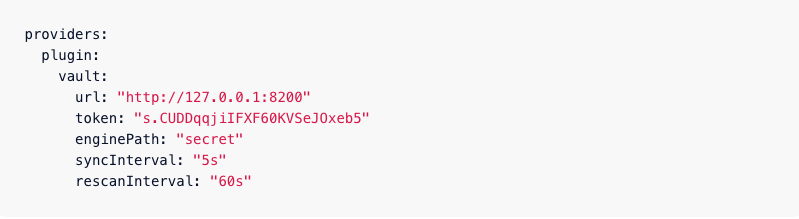

Außerdem muss der Vault-Anbieter nur noch in die statische Traefik Enterprise-Konfiguration aufgenommen werden. Es sind nur wenige Codezeilen

erforderlich , und ein typisches Beispiel (in YAML) könnte folgendermaßen aussehen: Dieses Snippet zeigt auf die URL des Vault-Servers und legt das Token fest, das für die Authentifizierung erforderlich ist. (Derzeit unterstützt der Tresor nur die tokenbasierte Authentifizierung.) Außerdem wird angegeben, wie oft der Anbieter Daten von der KV des Tresors abruft.

Das ist alles! Nach der Konfiguration erkennt Traefik Enterprise Zertifikate im Geschäft zur Verarbeitung. Und wie bei Traefik Enterprise üblich, wird die Konfiguration automatisch aktualisiert, wenn Sie Zertifikate zum Tresor hinzufügen oder daraus entfernen.

Weitere Informationen zum Einrichten des Vault-Anbieters für Traefik Enterprise finden Sie in der Dokumentation .

Verwenden von Vault als PKI Certificate Resolver

Erfahrene Traefik-Benutzer sind sich der Unterstützung für die automatische Zertifikatgenerierung mithilfe des ACME-Protokolls und kompatibler Dienstanbieter wie Let's Encrypt bewusst . Traefik Enterprise 2.3 bietet neue, zusätzliche Tools zur Automatisierung des Zertifikatsgenerierungsprozesses in Form der Unterstützung der Public-Key-Infrastruktur - Vault Public Key Infrastructure (PKI) .

Der Vault PKI-Geheimhaltungsmechanismus enthält eine integrierte Authentifizierungs- und Autorisierungsfunktion, mit der Zertifikate im laufenden Betrieb generiert werden können, ohne dass herkömmliche Schlüssel manuell generiert und an eine Zertifizierungsstelle gesendet werden müssen.

Diese Automatisierung ist besonders in dynamischen, auf Mikroservices basierenden Umgebungen nützlich, in denen Services in der Regel nur von kurzer Dauer sind und Container bei Bedarf schnell erstellt und zerstört werden.

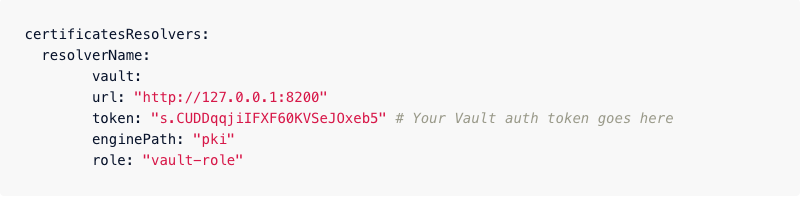

Das Konfigurieren von Vault als Zertifikatauflöser ist fast so einfach wie das Konfigurieren des zuvor beschriebenen Vault-Anbieters. Nach der Installation von Vault mit aktivierter PKI Secrets Engine müssen zur Konfiguration der Funktion nur wenige Zeilen zur statischen Traefik Enterprise-Konfiguration hinzugefügt werden. Beispiel:

Nachdem Sie die Einstellungen für den Zertifikatsauflöser vorgenommen und ihn Routen in Traefik Enterprise zugewiesen haben, generiert Vault Zertifikate für Anforderungen, die den Mustern entsprechen. Weitere Informationen zur Funktionsweise finden Sie unter Dokumentation .

Es gibt auch eine praktische Benutzerführung , die den Prozess geht durch einen einfachen TLS-konformen Service von Vault Kubernetes der Bereitstellung.

Schützen Sie Ihre Daten mit Traefik Enterprise

Traefik Labs ist stolz darauf, Vault-Support in Traefik Enterprise als weiteren Beweis für unser Engagement für die Bereitstellung der branchenweit besten Funktionen anzubieten, die sicherheitsbewusste Unternehmen benötigen. Die Verwendung von Vault zum Verwalten vertraulicher Informationen ist ein Fortschritt bei der Sicherung Ihres Netzwerks. Die Verwendung von Vault mit Traefik Enterprise macht diesen Schritt noch einfacher. Die Verwendung von Vault zur Verwaltung vertraulicher Daten ist ein Fortschritt bei der Sicherung Ihres Netzwerks. Die Verwendung von Vault mit Traefik Enterprise macht diesen Schritt noch einfacher. Starten Sie Ihre kostenlose 30-Tage-Testversion und sehen Sie, wie Traefik Enterprise dazu beitragen kann, Ihre Infrastruktur flexibler, zuverlässiger und sicherer zu machen.