Die vollständige Akzeptanz des Wesens dessen, was für uns geschieht, bestand darin, ein Zertifizierungsaudit gemäß ISO 27001 zu bestehen und das begehrte Zertifikat zu erhalten. Heute vervollständigen wir eine Reihe von Artikeln. Am Ende des Materials finden Sie Links zu früheren Artikeln.

Achten Sie bei der Vorbereitung auf die Prüfung zunächst auf die formalen Einzelheiten des Bürobesuchs des Abschlussprüfers. Dies ist notwendig, damit der Prozess so effektiv und schmerzlos wie möglich ist.

- Vereinbaren Sie mit der Zertifizierungsstelle die Daten des Audits

In der Regel wird der Monat des Audits während der Vertragsverhandlung mit der Zertifizierungsstelle im Voraus besprochen. Näher am Datum des Audits bietet die Zertifizierungsstelle höchstwahrscheinlich eine Auswahl von Besuchsintervallen an, und Sie müssen diese an den Zeitplan der Schlüsselpersonen anpassen, die an dem Audit beteiligt sein werden. Wenn Sie mehrere Standorte in verschiedenen Städten zertifizieren, denken Sie sorgfältig über die Logistik nach und koordinieren Sie dies mit dem Auditteam.

- Nicht offensichtlicher Punkt - Klären Sie die Zusammensetzung und den Hintergrund des Auditteams

Dieser Artikel kann aus Sicht der Unternehmenssicherheit nützlich sein. Die Kontrolle der Unabhängigkeit des Auditteams ist natürlich in erster Linie Aufgabe der Zertifizierungsstelle. Fehler passieren jedoch jedem, so dass es nicht überflüssig ist, die Biografien potenzieller Prüfer zumindest auf LinkedIn zu überprüfen.

So haben wir beispielsweise herausgefunden, dass einer der Wirtschaftsprüfer ein aktueller Mitarbeiter unseres direkten Konkurrenten ist. Glücklicherweise wurde dies vor Beginn des Audits entdeckt und alles klappte, als er aus dem Team ausgeschlossen wurde. Die potenziellen Geschäftsrisiken in dieser Situation wären jedoch erheblich.

- Vereinbaren Sie mit dem Auditteam den Auditplan

Dies ist erforderlich, um zu verstehen, welche Mitarbeiter und Abteilungen an welchen Tagen des Audits an dem Audit beteiligt sein werden.

In der Regel legt der Plan den Zeitplan für jeden Prüfungstag pro Stunde fest und gibt an, welche Teile des Informationssicherheits-Managementsystems und welche Dienste zu dem einen oder anderen Zeitpunkt geprüft werden.

- Buchen Sie die Zeit der Kollegen, die am Audit teilnehmen werden

Sobald Sie den ungefähren Zeitplan für den Besuch des Auditteams kennen, können Sie die Zeit Ihrer Kollegen planen. In der Regel möchten Prüfer Besprechungen mit dem Top-Management des Unternehmens, mit der Informationssicherheitsabteilung (offensichtlich) und mit denen abhalten, die für den Betrieb der zu zertifizierenden Bereiche verantwortlich sind.

In unserem Zertifizierungsbereich wurden beispielsweise 5 Hauptdienste deklariert, und der Prüfer befragte die Leiter der einzelnen Abteilungen, die für die Erbringung dieser Dienste verantwortlich sind. Es ist wichtig, einen Ersatz für Abteilungsleiter für Interviews vorzusehen (bei Krankheit, Geschäftsreise, Urlaub usw.).

- Führen Sie Schulungen und Wissenskontrollen für alle Mitarbeiter durch

Der Punkt scheint kompliziert, aber es ist eigentlich nicht so schlimm. Alle Mitarbeiter sollten auf die eine oder andere Weise in das Managementsystem für Informationssicherheit einbezogen werden und die in den Richtlinien festgelegten Regeln einhalten. Die Verantwortung der Mitarbeiter für die Informationssicherheit hängt jedoch von der Position und den Besonderheiten der Arbeit ab. Wir haben dies wie folgt umgesetzt: Alle Mitarbeiter können je nach Position eine oder mehrere Rollen im Bereich der Informationssicherheit haben. Jede Rolle hat ihre eigenen Anforderungen an den Mitarbeiter, aber absolut alle Mitarbeiter des Unternehmens haben die Basisrolle "Benutzer". Die Ausbildung und weitere Kontrolle des Wissens sollte sich auf diese Rolle konzentrieren.

Wir verwenden Tests, um das Wissen unserer Mitarbeiter zu kontrollieren. Es gibt viele Systeme dieser Art auf dem Markt, aber wir haben die im Unternehmensportal integrierte Funktionalität verwendet. Nach unserer Erfahrung überprüfen Auditoren die Testergebnisse und können den Mitarbeitern Kontrollfragen aus Tests stellen.

- Führen Sie eine separate Schulung für Kollegen durch, die an der Prüfung teilnehmen

Zu diesem Zeitpunkt sollte bereits eine allgemeine Schulung für alle Mitarbeiter durchgeführt worden sein (damit sie wissen, warum und warum Änderungen in den Prozessen im Unternehmen stattfinden). Besondere Aufmerksamkeit sollte jedoch den Kollegen gewidmet werden, die direkt an der Prüfung beteiligt sind. Es ist zu warnen, dass während des Audits nichts Kriminelles passieren wird - sie müssen lediglich das Auditteam über ihre tägliche Arbeit informieren und gegebenenfalls bestimmte Fragen beantworten.

- Sorgen Sie für alle erforderlichen Ausweise und Genehmigungen für das Auditteam

Denken Sie daran, dass das Audit bereits beginnt, bevor sich das Team der Zertifizierungsstelle in Ihrem Besprechungsraum befindet. Der Eingang zum Business Center ist die erste "Verteidigungslinie". Hier beurteilen Prüfer, wie ernst die physische Sicherheit der Büros ist. Wenn Sie Büroräume mieten, sollten Prüfer wahrscheinlich Verträge mit Vermietern prüfen, um die Abgrenzung der Verantwortlichkeiten der Parteien für die physische Sicherheit zu ermitteln. Und wenn die Realität von der im Vertrag festgelegten abweicht, können Probleme auftreten. In einigen Fällen muss separat mit dem Sicherheitsdienst des Business Centers gearbeitet werden.

Zum Beispiel hat unser Prüfer festgestellt, dass der Vertrag mit dem Business Center eine Klausel enthält, wonach jedem Besucher ein Pass ausgestellt wird, er jedoch am Eingang zum Business Center keinen Pass erhalten hat. Worauf wir geantwortet haben, dass in der Vereinbarung die Ausstellung eines Passes nicht "zur Hand" erwähnt wird - dementsprechend wurde der Pass ausgestellt, aber nicht ausgestellt :)

Wenn der Zertifizierungsbereich Rechenzentren umfasst, müssen Sie im Voraus spezielle Ausweise für Prüfer ausstellen. Darüber hinaus empfehlen wir Ihnen, den bevorstehenden Besuch mit den Kontaktpersonen aus den Rechenzentren zu besprechen und zu klären, welcher der Mitarbeiter die Fragen der Prüfer zur physischen Sicherheit der Rechenzentren beantworten wird.

Technisches Training

Die technische Vorbereitung auf ein Audit ist einer der wichtigsten und schwierigsten Punkte. Vor dem ersten Audit musste unser IT-Team hart arbeiten. Beginnen wir mit der physischen Sicherheit.

Natürlich wird der größte Teil der physischen Sicherheit dem Sicherheitsdienst des Geschäftszentrums zugewiesen: Dies ist der Zugang zum Gebäude, Sicherheits- und Feuermelder sowie Videoüberwachung usw. Nun, von unserer Seite war es notwendig, ein "Audit" der Maßnahmen durchzuführen, um die physische Sicherheit in Büros zu gewährleisten:

- Ersetzen oder Hinzufügen von Zugangskontrollsystemen (ACS) in mehreren Büros.

- Überprüfen Sie die Zuverlässigkeit der Safes und die Qualität ihrer Installation (ob sie mit dem Boden verschraubt sind).

- Führen Sie eine Prüfung der Aktenschränke durch (gibt es Schlösser, Markierungen).

- , , .

- . , .. . , , ( , , Wi-Fi ..).

Lassen Sie uns als nächstes über die Standardisierung sprechen - einen der wichtigsten Schritte für eine schnelle Modernisierung und eine einfache weitere Wartung. Dieser Ansatz sparte viel Vorbereitungszeit. Zum Beispiel haben wir das Betriebssystem (Betriebssysteme) auf den Arbeitscomputern der Benutzer aktualisiert. Trotz des kostspieligen Prozesses wurde dieses Update benötigt, um Computerfestplatten zu verschlüsseln und unsere Dienste, Hardware und Richtlinien für ein bestimmtes Betriebssystem zu optimieren.

In Bezug auf die Verschlüsselung gab es natürlich einige Fallstricke: Wenn Workstations über klassische Festplatten (nicht SSD oder M2) verfügen, wird die Arbeit an einem solchen Computer zu einer Qual. Daher mussten wir auch einige der Bürohardware modernisieren. Die zweite Schwierigkeit besteht darin, dass Festplatten auf Computern viel weniger "live" geworden sind. Nun, und die dritte Nuance - es wurde notwendig, das Passwort des Bitlockers beim Laden einzugeben. Zu diesem Zeitpunkt hatten wir noch keine Zeit, die Entsperrung des Netzwerks zu konfigurieren, und TPM war nicht überall vorhanden, und die Aktivierung der Arbeit mit TPM ohne Entsperrung des Netzwerks ist aus Sicht der Informationssicherheit sinnlos.

Wie oben erwähnt, haben wir die Hauptserverkapazität in ein dediziertes Rechenzentrum verschoben. Wir hatten einen kleinen ausgestatteten Serverraum, aber in den meisten Fällen verlieren "unsere eigenen" Serverräume an physischer Sicherheit für spezialisierte Standorte.

Beachten Sie, dass die Auswahl an Rechenzentren für Co-Location ziemlich groß ist: Darüber hinaus gibt es auf dem Markt Rechenzentren, die nach ISO 27001 zertifiziert sind. In unserem Fall wurde ein Rechenzentrum ausgewählt, das nicht offiziell nach ISO27001 oder TIER III zertifiziert ist, aber gleichzeitig über alle erforderlichen technischen Lösungen verfügt kompetente Spezialisten. Einige der mit dem Hauptdatenzentrum verbundenen Risiken wurden vom Sicherungsdatenzentrum abgedeckt. Infolgedessen kosten zwei "einfachere" Rechenzentren weniger als ein Rechenzentrum mit allen Zertifikaten.

Die Arbeit mit Serverhardware ist zu einem separaten Kapitel im Zertifizierungsepos geworden. Wir mussten das Betriebssystem auf den Servern ernsthaft aktualisieren, was viel Zeit vom Team benötigte. Viele der Dienste sind Open Source. Ja, wir verwenden auch Microsoft-Dienste, aber die Zertifizierung hat uns dazu veranlasst, alle möglichen Dienste auf Open Source-Software zu übertragen. Daher haben wir begonnen, die Infrastruktur aktiv als Code-Ansatz zu implementieren. Einer der wesentlichen Vorteile, die wir erlebt haben, ist die Platzersparnis, da eine Reihe von Diensten nicht gesichert werden können.

Der Hauptbeweis für alles in einem Audit ist eine Aufzeichnung im weitesten Sinne des Wortes. Aus technischer Sicht sind dies verschiedene Protokolle. In Vorbereitung auf das Audit haben wir viel Zeit mit der Arbeit mit Protokollen unter Verwendung des ELK-Protokollaufzeichnungssystems verbracht. Dieses System ist zu einer Art "Zauberstab" geworden, sodass keine Protokolle mehr manuell gesammelt werden müssen. Dank ELK können IT-Mitarbeiter bei der Untersuchung von Vorfällen enorm viel Zeit sparen. Dank des Systems ist außerdem das Problem der Protokollsicherung behoben.

Dies sind nur die Hauptaufgaben in Bezug auf die technische Ausbildung. Fahren wir jedoch mit Tag X fort - der Prüfung des ISMS des Unternehmens .

Wie läuft das Audit?

Das Hauptdokument, das der Prüfer im Rahmen eines Zertifizierungsaudits studiert, ist die Erklärung zur Anwendbarkeit (im Folgenden - SoA). Darin sollten 114 Kontrollen aus der Norm ISO 27001, ihre Anwendbarkeit / Nichtanwendbarkeit auf das Unternehmen und die Mittel, mit denen diese Kontrollen implementiert werden, angegeben werden. Tatsächlich spiegelt dieses Dokument viele Monate Arbeit an der Umsetzung dieses Standards wider.

In der Regel sollte gegenüber jedem Punkt der SoA ein Link zu einem Dokument (einer Richtlinie) vorhanden sein, in dem beschrieben wird, wie das Unternehmen dieses oder jenes Steuerelement implementiert. Der Prüfer überprüft, ob alles, was in der SoA geschrieben ist, wahr ist.

Dazu sieht er aus:

- Wie gut entsprechen Ihre ISMS-Richtlinien / -Dokumente der ISO 27001?

- , .

«» – , , - .. – , , , .

Wenn Sie in Ihren internen Richtlinien auf einen Standard eines Drittanbieters verweisen oder diesen erwähnen, muss dieser den Richtlinien beigefügt sein (d. H. Es muss eine offizielle Kopie erworben werden). In der ersten Phase arbeitet der Prüfer also mit Dokumenten, und in der zweiten Phase „geht er auf die Felder“.

Die zweite Stufe scheint uns die heimtückischste, aber auch die interessanteste zu sein. Paradoxerweise hatte das interne Team, das sich auf das Audit vorbereitete, viele positive Emotionen. Was ist der Grund dafür? Dies ist wahrscheinlich ein Thema für einen separaten Artikel.

In der zweiten Phase erfolgt eine "physische" Überprüfung von Büros und Rechenzentren (alles, was im Zertifizierungsbereich angegeben ist).

Wenn Sie sich auf den Besuch des Auditors im Rechenzentrum vorbereiten, müssen Sie sich zunächst mit dem Rechenzentrum auf die Zuweisung einer Person einigen, die sich mit dem Auditor treffen soll. Darüber hinaus muss ein solcher Mitarbeiter über ein hohes Maß an Schulung und Wissen in Bezug auf die Arbeit von Rechenzentren verfügen. Die Prüfer werden umfassend an der Sicherheit des Rechenzentrums interessiert sein: Klimaanlagen, Kommunikationskanäle, Stromversorgungssysteme, Generatoren, physischer Zugang usw.

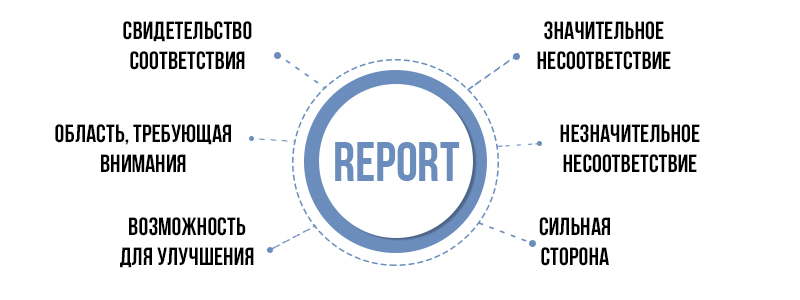

Im Rahmen der Prüfung an allen Standorten zeichnet der Prüfer in der Regel Folgendes im Bericht auf:

- Konformitätsnachweis

Dies ist ein Beweis für die Einhaltung des Standards, den der Prüfer während der Prüfung festgestellt hat.

- Schwerwiegende Abweichung

Dies sollte das Unternehmen auf jede erdenkliche Weise vermeiden - ein Missverhältnis, das die Effektivität des gesamten ISMS gefährdet. Bei einer solchen Diskrepanz müssen immer Korrekturmaßnahmen ergriffen werden. Das Zertifikat kann erst ausgestellt werden, wenn die wesentliche Nichteinhaltung abgeschlossen ist. Daher ist ein weiterer Besuch des Abschlussprüfers erforderlich, um den Abschluss dieser Nichteinhaltung zu überprüfen. Dafür hat das Unternehmen in der Regel 90 Tage Zeit. Es ist auch zu beachten, dass zusätzliche Besuche von Wirtschaftsprüfern separat berechnet werden.

- Geringe Abweichung (geringfügige Nichtübereinstimmung)

Unbedeutende Inkonsistenzen stellen für das Unternehmen kein großes Problem dar. Basierend auf den Ergebnissen der Prüfung reicht es aus, ein Formular auszufüllen, in dem Sie beschreiben, wie und in welchem Zeitraum die Inkonsistenz beseitigt werden soll. Ihre Anwesenheit hat keinen Einfluss auf die Ausstellung eines Zertifikats. Wenn sie jedoch nicht vor dem nächsten Audit beseitigt werden, werden sie zu wesentlichen Abweichungen.

- Problembereich (Bereich, der Aufmerksamkeit erfordert)

Dies sind Elemente des Managementsystems (die sich normalerweise auf die Leistung auswirken), die ein Unternehmen in absehbarer Zukunft daran hindern können, die Anforderungen des Standards zu erfüllen. Sind keine Inkonsistenzen, sondern erfordern die Aufmerksamkeit des Unternehmens. Es ist am besten, sie zu entfernen, wann immer dies möglich ist.

- Möglichkeit zur Verbesserung

Dies sind Möglichkeiten für die Entwicklung des ISMS des Unternehmens, die der Abschlussprüfer während der Prüfung identifizieren konnte. Dies sind Tipps aus der Serie "Wie das System noch besser funktioniert".

- Starker Punkt (starker Punkt)

Hier notiert der Prüfer die Elemente Ihres ISMS, die „Best Practice“ sind, dh besonders effektiv. Man könnte sagen, dass dies ein offenes Lob für das ist, was Sie wirklich gut gemacht haben.

Basierend auf den Ergebnissen des Audits erhalten Sie einen Bericht mit allen oben genannten Punkten, der zur Vorbereitung des nächsten Audits verwendet werden sollte.

Wie kann man weiterleben?

Wenn Sie endlich das lang erwartete Zertifikat erhalten haben, entspannen Sie sich nicht: Sie müssen jährlich die Einhaltung des Unternehmensstandards bestätigen. Von nun an wird die Prüfung zu einem festen Bestandteil des Unternehmensbudgets.

Die Hauptaufgabe des zertifizierten Unternehmens besteht darin, das Informationssicherheits-Managementsystem funktionsfähig zu halten und Aufzeichnungen zu sammeln, die die Funktionsweise der Kontrollen anhand der Anwendbarkeitserklärung bestätigen.

Aber es gibt gute Nachrichten: Alle drei Jahre findet eine vollständige Prüfung statt. Innerhalb von zwei Jahren nach dem Zertifizierungsaudit werden weniger bedeutende Kontrollen durchgeführt - Inspektionsaudits. Sie unterscheiden sich im Umfang der Überprüfung: Während eines Inspektionsaudits werden die Kontrollen aus dem Antrag auf Anwendbarkeit selektiv überprüft, und der Auditor besucht möglicherweise nicht alle Standorte. Das heißt, diese Besuche sind normalerweise schneller und einfacher.

Fazit

Die Zertifizierung nach ISO 27001 ist eine nützliche Maßnahme sowohl für das Funktionieren des Unternehmens selbst als auch für die Zufriedenheit seiner Kunden. Trotz des enormen Zeit- und Finanzvolumens sind dies Investitionen, die sich aus Sicht der Informationssicherheit in schwierigen Zeiten auszahlen. Wir hoffen, dass unsere Artikelserie allen hilft, die den aufregenden Weg zur Erlangung eines Zertifikats eingeschlagen haben.

Lesen Sie die vorherigen Materialien aus dem Zyklus:

5 Stufen der unvermeidlichen Übernahme der ISO / IEC 27001-Zertifizierung. Verweigerung von

5 Stufen der Unvermeidlichkeit der ISO / IEC 27001-Zertifizierung. Wut

5 Phasen der unvermeidlichen Übernahme der ISO / IEC 27001-Zertifizierung. Verhandlung von

5 Phasen der Unvermeidlichkeit der Annahme der ISO / IEC 27001-Zertifizierung. Depression