Tesla Model 3 Auto wurde von einem Multikopter gehackt (zur Unterhaltung), Quelle

Tesla Autos standardmäßig mit jedem WiFi-Punkt mit einer SSID verbinden

Tesla Service

. Dies ist sehr praktisch zum Hacken. Das Passwort ist in der mit dem Auto gelieferten .ssq-Datei angegeben, oder Sie finden es im Internet (siehe Screenshot unter dem Ausschnitt).

So können Sie das Auto an Ihren gefälschten Hotspot anschließen. Dann nutzen Sie Schwachstellen in der Software aus - und erlangen die Kontrolle über einige Funktionen. Tatsächlich ist alles ganz einfach: Solche Tricks werden bei jeder Hacker-Konferenz gezeigt.

Das Problem ist, dass kritische Schwachstellen nicht nur in Teslas, sondern in fast allen modernen Autos bestehen.... Es ist nur so, dass Tesla große Preise für die Meldung von Fehlern anbietet, daher werden diese Informationen in den Medien veröffentlicht. Der Rest der Autos wird schweigend gehackt.

Hack Tesla

Twitter-Profil mit Passwort für Tesla-Service

Die letzte Hacking-Konferenz PWN2OWN 2020 wurde abgesagt, daher haben die Autoren gerade ihren Bericht über das Hacken von Tesla veröffentlicht. Sie haben einen Comsecuris-Exploit geschrieben, der zwei Schwachstellen im ConnMan-Daemon ausnutzt . Dies ist der Standard-Linux-Verbindungsmanager. Insbesondere gibt es einen Pufferüberlauf in der DNS-Weiterleitung und ein Stack-Infoleak in der DHCP-Komponente.

Der Tesla 3 verfügt über die neueste Version von ConnMan 1.37 ohne die Sicherheitsanfälligkeit CVE-2017-12865 in Version 1.34. Also musste ich nach neuen Bugs suchen. Wir hatten hier Glück: In einer Funktion wurde die Möglichkeit eines Pufferüberlaufs entdeckt

uncompress()

.

1 static char *uncompress(int16_t field_count, char *start, char *end,

2 char *ptr, char *uncompressed, int uncomp_len,

3 char **uncompressed_ptr)

4 {

5 char *uptr = *uncompressed_ptr; /* position in result buffer */

6

7 debug("count %d ptr %p end %p uptr %p", field_count, ptr, end, uptr);

8

9 while (field_count-- > 0 && ptr < end) {

10 int dlen; /* data field length */

11 int ulen; /* uncompress length */

12 int pos; /* position in compressed string */

13 char name[NS_MAXLABEL]; /* tmp label */

14 uint16_t dns_type, dns_class;

15 int comp_pos;

16

17 if (!convert_label(start, end, ptr, name, NS_MAXLABEL,

18 &pos, &comp_pos))

19 goto out;

20

21 /*

22 * Copy the uncompressed resource record, type, class and \0 to

23 * tmp buffer.

24 */

25

26 ulen = strlen(name);

27 strncpy(uptr, name, uncomp_len - (uptr - uncompressed));

28

29 debug("pos %d ulen %d left %d name %s", pos, ulen,

30 (int)(uncomp_len - (uptr - uncompressed)), uptr);

31

32 uptr += ulen;

33 *uptr++ = '\0';

34

35 ptr += pos;

36

37 /*

38 * We copy also the fixed portion of the result (type, class,

39 * ttl, address length and the address)

40 */

41 memcpy(uptr, ptr, NS_RRFIXEDSZ);

42

43 dns_type = uptr[0] << 8 | uptr[1];

44 dns_class = uptr[2] << 8 | uptr[3];

45

46 if (dns_class != ns_c_in)

47 goto out;

48

49 ptr += NS_RRFIXEDSZ;

50 uptr += NS_RRFIXEDSZ;

In den Zeilen 27 und 41

memcpy

kopiert die Funktion den

uptr

Speicherinhalt mit einer festen Größe von 10 Bytes (

NS_RRFIXEDSZ

) in den Puffer , ohne zu prüfen, ob die Größe des Ausgabepuffers mit der Anzahl der kopierten Bytes übereinstimmt.

In der Präsentation erklärten die Hacker, dass die Kontrolle über den ConnMan-Dämon viel mehr Leistung bietet als andere Nicht-Root-Dämonen im Tesla-Multimediasystem: Sie können die Firewall ausschalten, Routing-Tabellen ändern, Kernelmodule laden oder entladen (falls vorhanden) sind nicht signiert).

In unserem Fall reicht es aus, die Firewall auszuschalten und die erforderlichen Befehle an den Computer zu senden. Natürlich können Sie ein Auto nicht über ein Multimedia-System steuern, aber Sie können die Türen entriegeln, den Beschleunigungsmodus, die Lenkung und andere Funktionen ändern, die über das Computer-Bedienfeld unter Linux verfügbar sind (früher gab es Ubuntu).

Obligatorische Sicherheitsupdates

Tesla-Autos verfügen über ein fortschrittliches Computersystem, und das Unternehmen zahlt sehr viel Geld (in der Größenordnung von 300.000 US-Dollar), um solche Schwachstellen zu melden. In der Tat brechen Hacker erfolgreich in Autos und andere Hersteller ein, es ist nur so, dass dies nicht immer der Öffentlichkeit gemeldet wird.

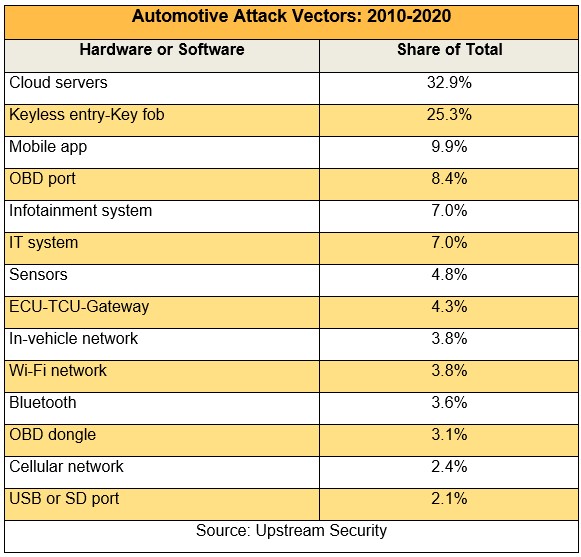

Upstream Security veröffentlicht jährlich einen Bericht über Sicherheitslücken in der Automobilindustrie. Der neueste Global Automotive Cybersecurity Report 2021 enthält Informationen zu über 200 Sicherheitsvorfällen von 2010 bis 2020.

Hier sind die Statistiken zu Angriffsmethoden im Laufe der Jahre:

Remote-Hacking macht heute 80% der Angriffe aus, physische Penetration - 20%. Cloud-Dienste sind der Hauptvektor.

Im Juni 2020 verabschiedeten die Vereinten Nationen eine gemeinsame Sicherheitsverordnung für den Verkehr: UNECE WP.29 Cybersecurity. In den Jahren 2021 bis 2022 werden diese Vorschriften in mehreren Ländern geprüft, und in den Jahren 2023 bis 2024 wird eine breitere Anwendung auf der ganzen Welt erwartet. Die erste Verordnung heißt Cybersecurity and Cybersecurity Management Systems (CSMS). Hier finden Sie die neueste Version .

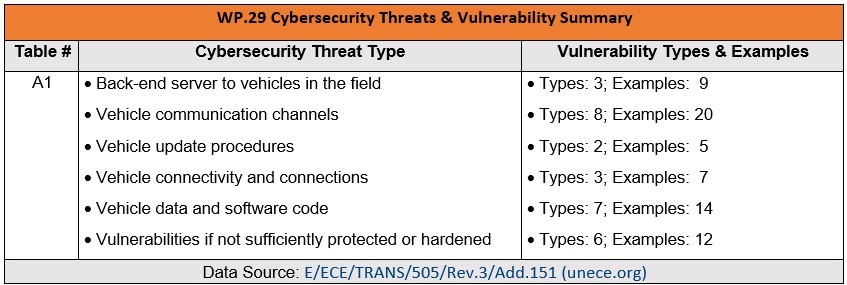

Das CSMS-Dokument enthält Informationen zu Cybersicherheitsbedrohungen und listet eine Vielzahl von Sicherheitslücken und Angriffsmethoden auf. Anhang 5 enthält zehn Seiten, auf denen Schwachstellen in verschiedenen Kategorien beschrieben werden . In der ersten Tabelle sind kurz sechs Arten von Bedrohungen mit verschiedenen Arten von Sicherheitslücken (29 sind aufgeführt) und Beispiele (67) aufgeführt.

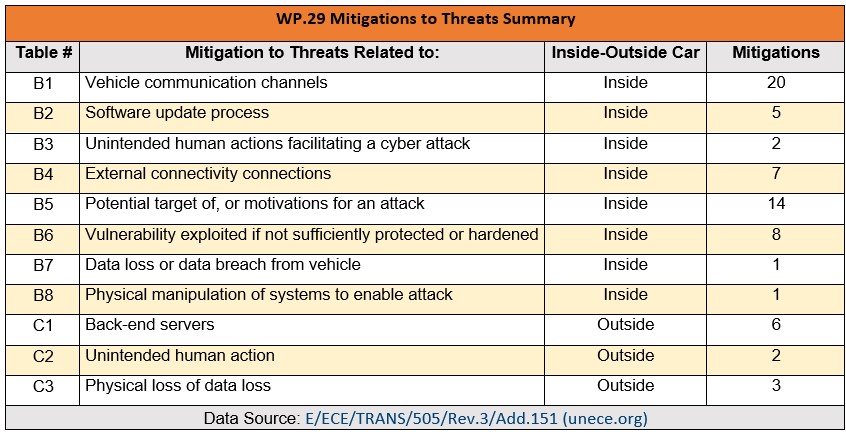

In der folgenden Tabelle sind Maßnahmen zur Minderung von Cybersicherheitsbedrohungen innerhalb und außerhalb des Fahrzeugs zusammengefasst.

Die Hauptdiskussion dreht sich nun darum, wie Sie so schnell wie möglich über neue Sicherheitslücken informiert werden können - und Patches, die über das Internet gesendet und sofort auf allen eingeschalteten Fahrzeugen installiert werden, schnell freigeben können. Es ist jedoch klar, dass dringende kritische Aktualisierungen in modernen Autos nicht ohne ...

Cloud-Dienste, Näherungsschlüssel über Funkprotokoll, OBDII-Anschluss, mobile Anwendungen für die Fahrzeugsteuerung, USB- und SD-Anschlüsse, Bluetooth, WLAN, integriertes Modem, Sensoren, zahlreiche Verbindungen über Telematiksysteme und Cloud-Dienste, die im Auto funktionieren. eingebautes Multimedia-System mit einem Computer im Salon. Dies ist eine zu große Angriffsfläche ...

Wahrscheinlich werden solche "Annehmlichkeiten" in Zukunft zur Standardausrüstung aller Autos gehören.

PS GlobalSign stellt seit 25 Jahren Sicherheitszertifizierungen für verschiedene Branchen aus . Schauen Sie sich unsere interaktive Seite zum 25-jährigen Jubiläum an.