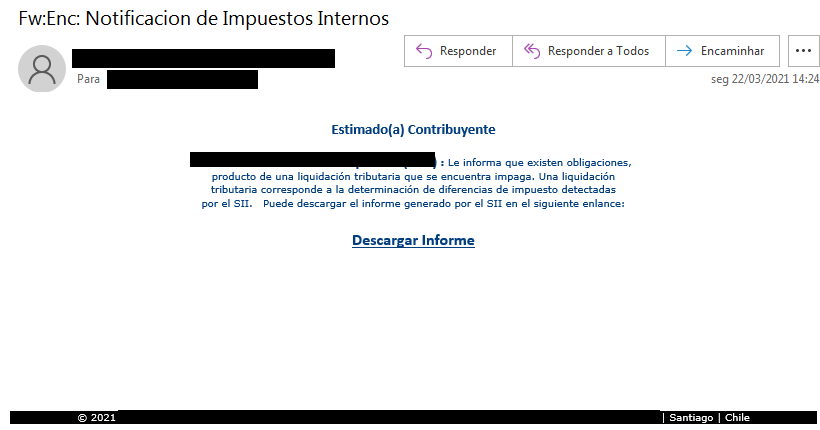

Der Screenshot oben zeigt, wie Spam an potenzielle Opfer gesendet wird. Der Infektionsprozess ist trivial: Benutzer werden überredet, ein Installationsprogramm auszuführen, das schädlichen Code herunterlädt. Das Trojanische Pferd wird auf gehackten WordPress-Blogs oder auf Azure- und AWS-Servern gehostet. Das Schlüsselelement des Angriffs - eine universelle Hintertür - wird erst gestartet, wenn der Benutzer die Website der Bank über die angegebene Datenbank öffnet. Obwohl die Hauptfunktionen von Bizarro darauf abzielen, Geld von Konten zu stehlen, hat der Trojaner auch Nebenhobbys, zum Beispiel, indem er die Kennungen von Bitcoin-Geldbörsen in der Zwischenablage durch die von Cyberkriminellen ersetzt.

Wie funktioniert Bizarro:

Der Benutzer ist durch verschiedene Tricks gezwungen, sich erneut in seinem persönlichen Konto anzumelden: Sie schließen den Browser gewaltsam, deaktivieren das automatische Ausfüllen, sodass der Benutzername und das Kennwort erneut eingegeben werden müssen. Der Keylogger fängt Anmeldeinformationen ab und sendet sie an den Server des Angreifers. Der Benutzer sieht ein gefälschtes Fenster zur Eingabe von Zwei-Faktor-Authentifizierungscodes. Der Code wird ebenfalls überprüft, und wenn dies erfolgreich ist, wird auf dem Bildschirm des Opfers eine Fehlermeldung angezeigt, die den Zugriff auf Programme blockiert. Auf diese Weise versuchen die Cyberkriminellen, Zeit zu gewinnen. Parallel dazu wird versucht, Geld vom Konto zu überweisen. Die Möglichkeiten von Malware sind jedoch nicht darauf beschränkt. Zusätzlich zu den oben genannten Spionage- und Standard-Screenshots in der Zwischenablage wird der Benutzer möglicherweise auch aufgefordert, ein Schadprogramm auf einem Mobiltelefon zu installieren, angeblich aus Sicherheitsgründen.Dazu wird ein von der Standard-Google-API generierter QR-Code auf dem Bildschirm angezeigt:

Somit bietet Bizarro den am meisten automatisierten Mechanismus zum Stehlen von Daten von Bankkonten, ermöglicht jedoch auch die manuelle Steuerung der Hintertür, bis hin zur Analyse bestimmter Dateien auf der Festplatte, dem Starten von Programmen oder dem Klicken auf bestimmte Koordinaten. Bizarro ist weit davon entfernt, die einzige Kampagne für Cyberkriminelle mit brasilianischen Wurzeln auf dem Weltmarkt zu sein. Insgesamt hat Kaspersky Lab mindestens fünf solcher Vorgänge festgestellt. Letztes Jahr haben wir den Tetrade- Trojaner im Detail untersucht , der in seiner Funktionalität ähnlich ist, aber anders implementiert wurde.

Was ist sonst noch passiert?

Umfrage zur Sicherheit mobiler Anwendungen mit katastrophalen Ergebnissen: Check Point entdeckte schwerwiegende Sicherheitslücken im Backend beliebter Android-Anwendungen. Bestimmte Anwendungen werden nicht benannt, aber von den 23 problematischen Anwendungen hat fast die Hälfte 10 Millionen oder mehr Benutzer. Zwei häufige Fehler: eine anfällige Datenbank und Schlüssel, die in den Anwendungscode eingebettet sind, um auf Server zuzugreifen.

Die Forscher suchen weiterhin nach unnatürlichen Methoden zur Nutzung von Apple AirTags mit potenziellen Datenschutzbedenken. In einer neuen BewertungDie Methode der indirekten Verfolgung wird für ein solches Szenario gezeigt: Wir setzen ein Etikett in das Haus des Opfers und überwachen dessen Erkennung. AirTag, das in den Verlustmodus geschaltet wurde, meldet nicht nur seine Koordinaten über das iPhone eines anderen, sondern auch die seit dem letzten Kontakt verstrichene Zeit. In diesem Fall ist der Ort des Tags bekannt, aber die Erkennungszeit hilft dabei, den Moment zu bestimmen, in dem das Opfer das Haus verlässt.

Pen Test Partners haben das Unterhaltungssystem der Boeing 747 gehackt ( Diskussionauf Habré). Das Hacken wurde auf veralteter und veralteter Hardware unter Windows NT4 durchgeführt. Ein interessanter Punkt: Moderne Tools zum Auffinden von Schwachstellen unterstützen solche veraltete Software nicht mehr - die Autoren der Studie mussten manuell nach geeigneten Schwachstellen suchen.

Das Wired-Magazin veröffentlichte die Geschichte eines hochkarätigen RSA-Hacks von 2011, der zum Kompromiss zwischen SecureID-Schlüsseln für die Zwei-Faktor-Authentifizierung führte.

In den Mai-Patches für Android wurden Zero-Day-Schwachstellen im Code für die Arbeit mit dem Grafiksubsystem geschlossen . SOC Qualcomm und Geräte mit Arm Mali-Grafik sind anfällig für Fehler.

Microsoft wird einstellenInternet Explorer-Browserunterstützung im Juni 2022.

Die erste Infektion von Computern, die den Angriff auf eine Wasseraufbereitungsanlage in Florida im Februar dieses Jahres ermöglichte, erfolgte über eine infizierte Website.