Es gibt bereits viele Artikel zu diesem Thema im Internet . Ich führte eine kurze Recherche durch, bei der ich feststellte, dass die meisten von ihnen die Standardeinstellungen von VeraCrypt verwenden, die seit langem von Cyberkriminellen ausgearbeitet wurden und nicht als sicher angesehen werden können. Seit mit der Entwicklung und dem Erscheinen leistungsfähiger Benutzergeräte auf dem Markt wächst die Nachfrage nach überlegenen Unternehmensgeräten.

Heute werde ich Ihnen zeigen, wie wir eine Verteidigungslinie zum Schutz von Daten auf einem Windows-Gerät aufbauen.

Dieses Material ist inspiriert von Oleg Afonins Artikel "Wie man Vera stärkt. VeraCrypt-verschlüsselte Container undurchdringlich machen". Wenn Sie sich mit dem Thema Informationssicherheit befassen möchten, können Sie es spenden und abonnieren.

Wichtig

Es besteht eine geringe Wahrscheinlichkeit, dass Ihr Prozessor (alt oder kostengünstig) die AES-Technologie für die beschleunigte Entschlüsselung nicht unterstützt. In diesem Fall dauert das Entschlüsseln der Festplatte beim Einschalten des Geräts Minuten statt Sekunden (die Zeit von der Eingabe des Kennworts bis zum Start des Betriebssystemstarts dauert länger).

Auf der offiziellen Website des Anbieters können Sie im Voraus herausfinden, ob Ihre Technologie diese Technologie unterstützt. Zum Beispiel Intel:

Oder Sie können es auf Websites von Drittanbietern überprüfen. Ein Beispiel finden Sie hier .

VeraCrypt. —> ... .

"" , "/" — .

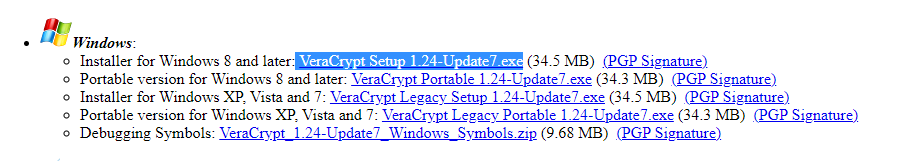

. Downloads, (Installer for) , Windows.

. , .

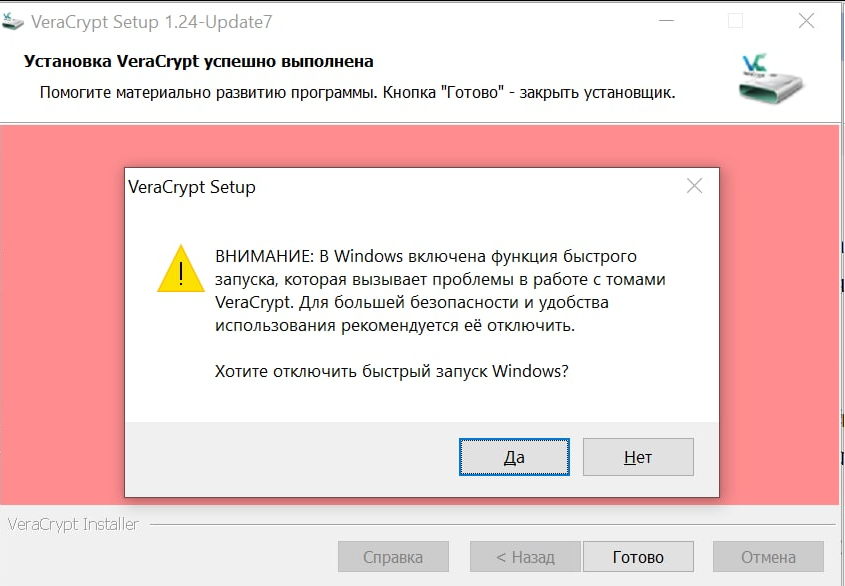

VeraCrypt . , :

.

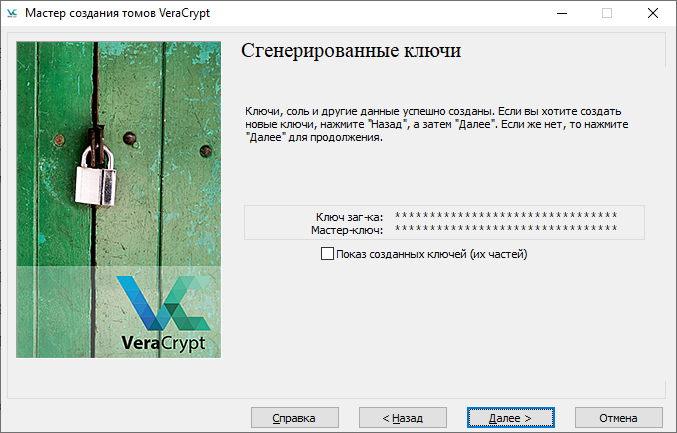

VeraCrypt . :

" "

—

— , " Windows" " ". , .

— " ", .

, .

AES, .

, AES SHA-512, . : , .

Whirlpool.

, Streebog, ( "")

" PIM" .

PIM (Personal Iterations Multiplier)

PIM, . — , . , .

, :

PIM (485):

500:

1000:

, , , PIM, (1,2,3 ... n) . , , .

. 1234 / 2012 / 1939 / / / . , .

, PIM , . 1709.

, , .

. , . , . — . , . .

. , , 3 .

-

, , -, , Windows , PIM. .

- ( PIM 5 ) . ESC Windows. VeraCrypt - . .

—> /. .

VeraCrypt , - , , , Encrypt, 15 .

. - .

:

— 1 ?

— , , . VeraCrypt . , .

— - PIM?

- Wenn Sie es aus rein rechnerischer Sicht betrachten, wird es. Die Realität ist, dass die meisten Angriffe mit Standardeinstellungen ausgeführt werden. Programme, die Angriffe mit einem nicht standardmäßigen PIM-Wert verwenden können, können an einer Hand gezählt werden, und noch weniger Programme, die Angriffe mit einem benutzerdefinierten Bereich von PIM-Werten automatisieren können.