Angesichts der Notwendigkeit eines versteckten I2P- Dienstes sind die meisten gezwungen, die Dienste von Hosting-Anbietern zu nutzen. Zum Beispiel, weil es keine Möglichkeit gibt, eine gute Ressourcenverfügbarkeit auf Ihrem Heimcomputer bereitzustellen. Die Nutzung von Rechenzentrumsdiensten setzt Vertrauen voraus: Wir hoffen, dass die Mitarbeiter ihre Position nicht missbrauchen und niemand versucht, Daten von Datenträgern zu stehlen.

Leider reicht das Vertrauen in ein seriöses Projekt nicht aus, da selbst banales Hacken des Systems von außen niemals ausgeschlossen werden kann. Es gibt keine absolute Sicherheit, aber nach jedem Vorfall möchten Sie sich wahrscheinlich so schnell wie möglich erholen. Dieses Handbuch zeigt Ihnen, wie Sie temporäre Schlüssel verwenden, damit die Adresse Ihrer versteckten Ressource nicht gestohlen werden kann, selbst wenn der Server gefährdet ist.

Bildung einer Intranet-I2P-Adresse

Wenn Sie einen Servertunnel erstellen, der einen lokalen Dienst in ein verstecktes Netzwerk bringt, müssen Sie eine Datei mit Schlüsseln angeben (wenn eine nicht vorhandene Datei angegeben wird, wird eine neue Datei mit zufälligen Schlüsseln erstellt).

Die Schlüsseldatei enthält kryptografische Kennungen. Insgesamt 391 Bytes an öffentlichen Informationen und geheimen Schlüsseln, die nicht veröffentlicht werden. Der Hash aus dem Block öffentlicher Informationen in der Schlüsseldatei bildet die Intranetadresse.

(391 ) «.b32.i2p», «.i2p», : , . , , – , .

, I2P, , . – (391 ), . , . , .

I2P - (offline keys), . , , , . , , , .

. . - , . , , . , , , . , , , , .

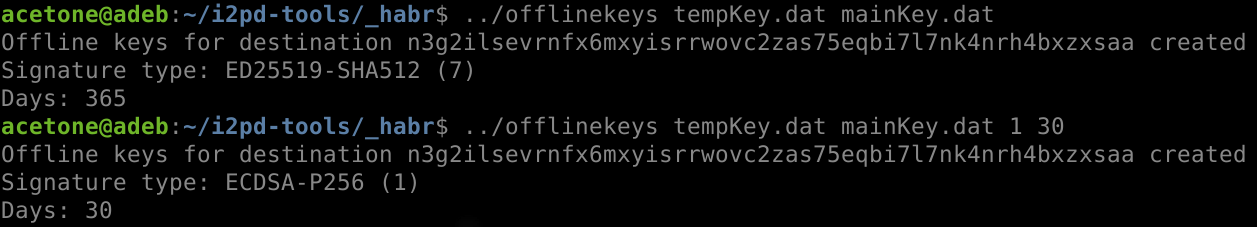

i2pd-tools. offlinekeys : <output file> <keys file> <signature type> <days>

. , .

, ED25519-SHA512 ( 7), 365 , . , .

, , . – . , .

- ITSOFT.