Die Aufklärung der Netzwerkressourcen des Unternehmens besteht hauptsächlich aus Brute-Force-Subdomänen mit anschließender Auflösung der gefundenen Netzwerkblöcke. Dann können neue Level 2-Domänen gefunden werden und der Vorgang wird erneut wiederholt. Dadurch können bei jeder Iteration neue IP-Adressen gefunden werden.

Diese Methode ist vielleicht die effektivste. Es gab jedoch Situationen, in denen das gesamte / 24-Subnetz nicht gefunden wurde.

Heutzutage ist ein weiteres leistungsstarkes Tool erschienen - passive DNS, mit dem Sie das Gleiche wie bei einer klassischen DNS-Auflösung tun können, jedoch eine spezielle API verwenden. Dies kann beispielsweise "virustotal" oder "passiv-total" sein. Diese Dienste zeichnen DNS-Anforderungen und -Antworten auf, die von gängigen DNS-Servern gesammelt werden. Der Vorteil dieses Ansatzes ist, dass wir keine rohe Gewalt brauchen. Wir geben einfach die IP-Adresse ein und erhalten alle bekannten DNS-Einträge. Umgekehrt erhalten wir durch Angabe von DNS alle IP-Adressen, die diesem Namen zugeordnet sind. Dieser Ansatz hat einen unbestreitbaren Vorteil: Wir können alte Standortserver finden, die zuvor aufgelöst wurden. Schließlich enthalten ältere Websites mit größerer Wahrscheinlichkeit Sicherheitslücken.

Trotz der oben beschriebenen Techniken gibt es immer noch einige, die etwas weniger beliebt sind, aber immer noch Ergebnisse liefern. In diesem Artikel werden zwei weitere Intelligenztechniken vorgestellt: IP-Adressen anhand von geografischen Daten (geo2ip) und IP-Adressen anhand des Firmennamens (Reverse-Whois).

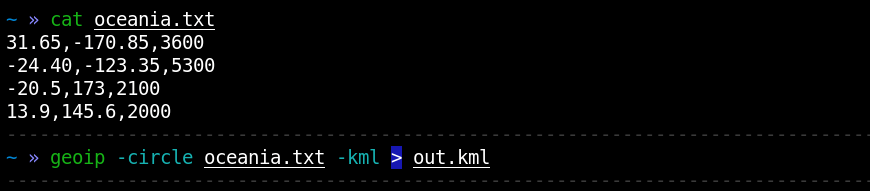

Geo2ip

Ich denke, viele von uns wissen, was Geoip ist. Es wird häufig von Entwicklern und Administratoren verwendet. Geoip wird jedoch hauptsächlich in der Richtung ip -> geo verwendet. In unserem Fall ist es nicht so interessant. Es ist lustig, aber bevor Sie Ihre eigene Lösung entwickeln, wurde keine einzige Bibliothek gefunden, mit der Sie Anfragen in die entgegengesetzte Richtung stellen können. Geo → ip. Daher wurde beschlossen, unser eigenes Tool zu schreiben, außerdem ist es nicht so schwierig, es zu implementieren.

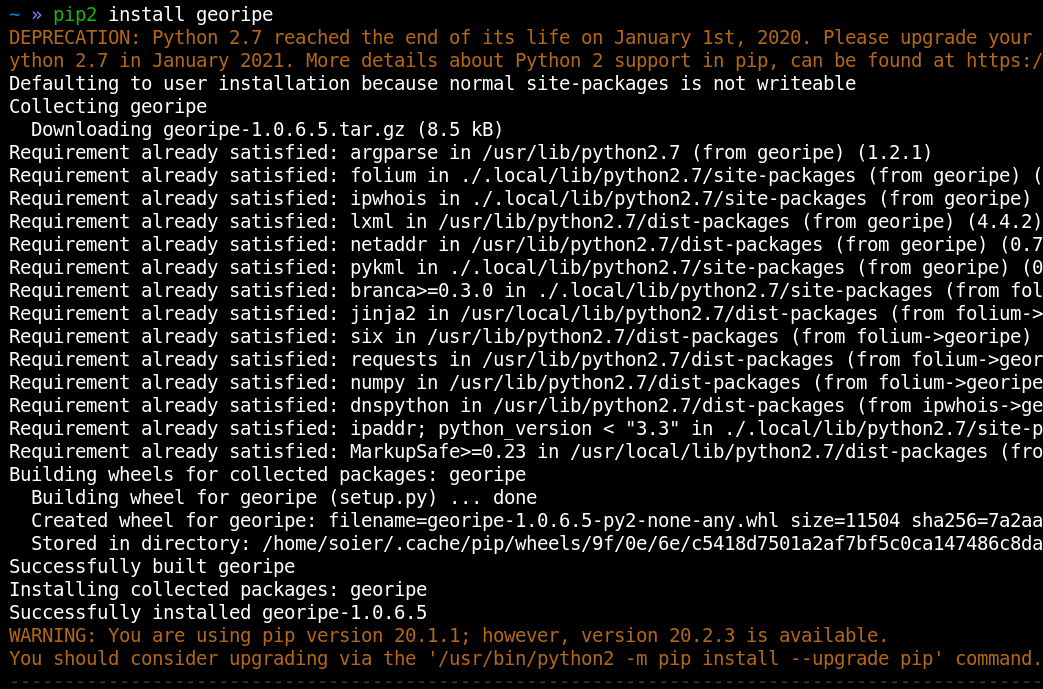

, python2.

:

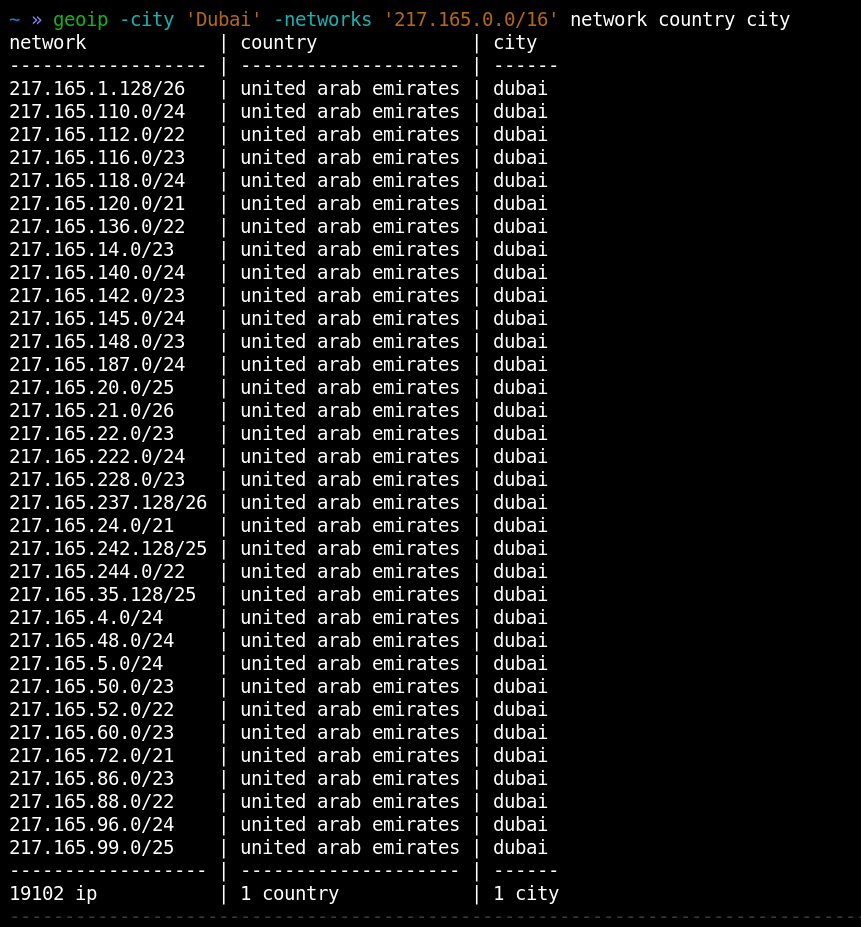

geoip — ip → geo, city → ip, country → ip, lat:long → ip ..;

rwhois — whois ( ).

, geoip-:

, 2020 , geoip . .

geoip , . , , , . «%» (SQL-).

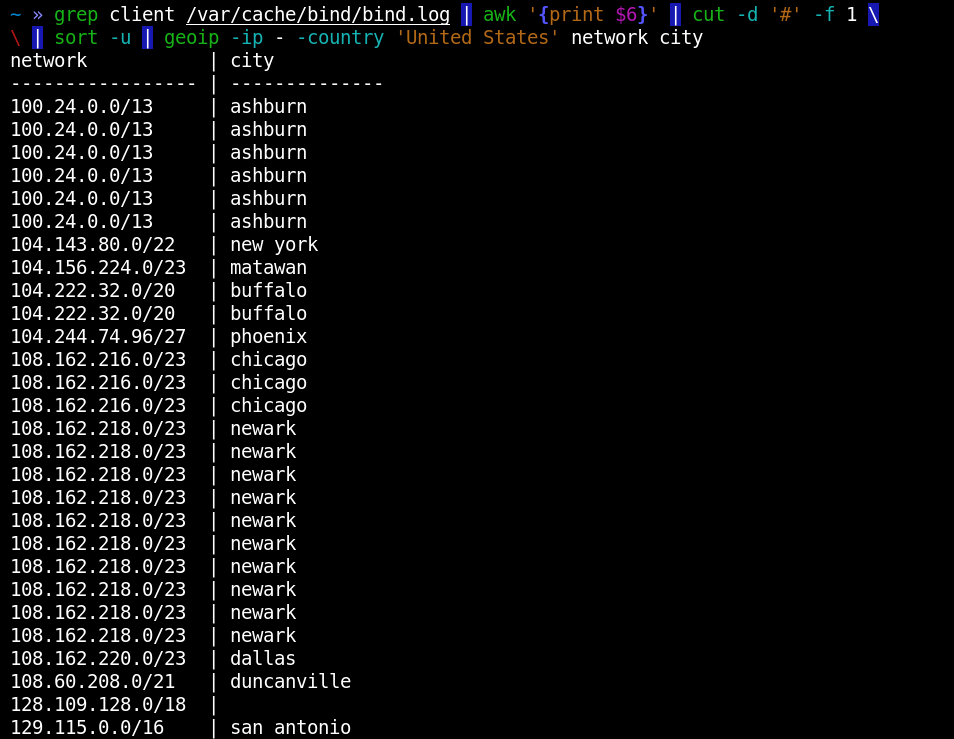

, IP-, , :

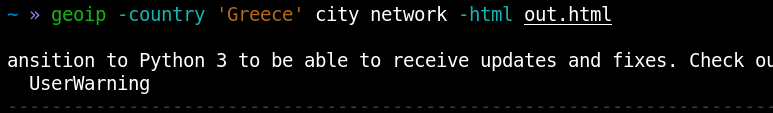

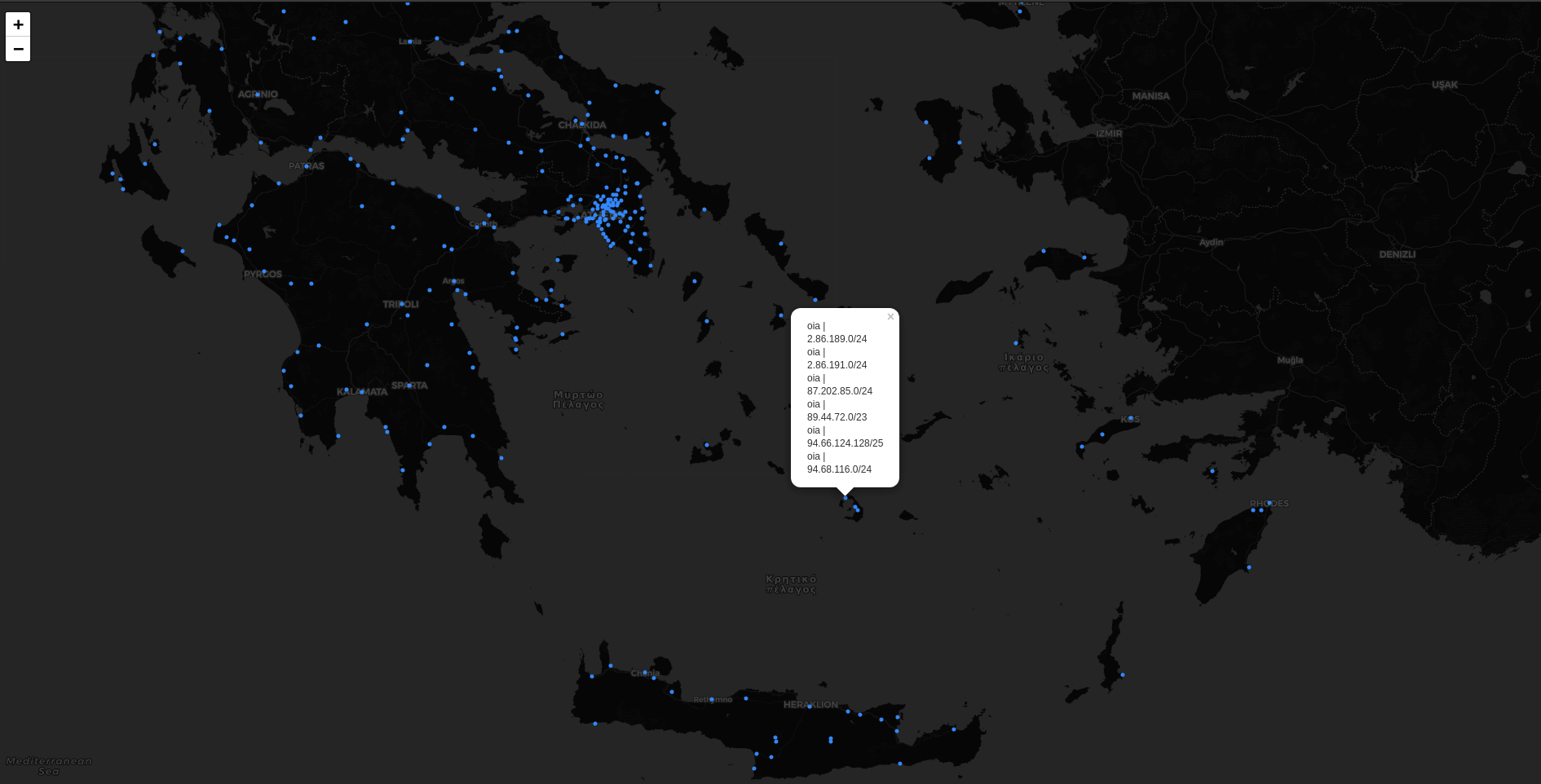

geoip , , - :

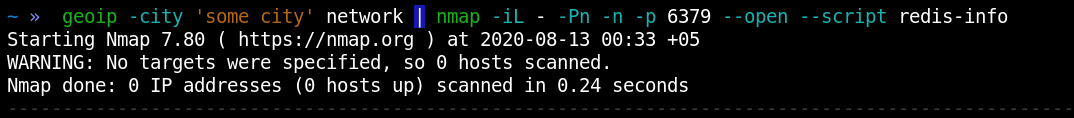

() . :

.

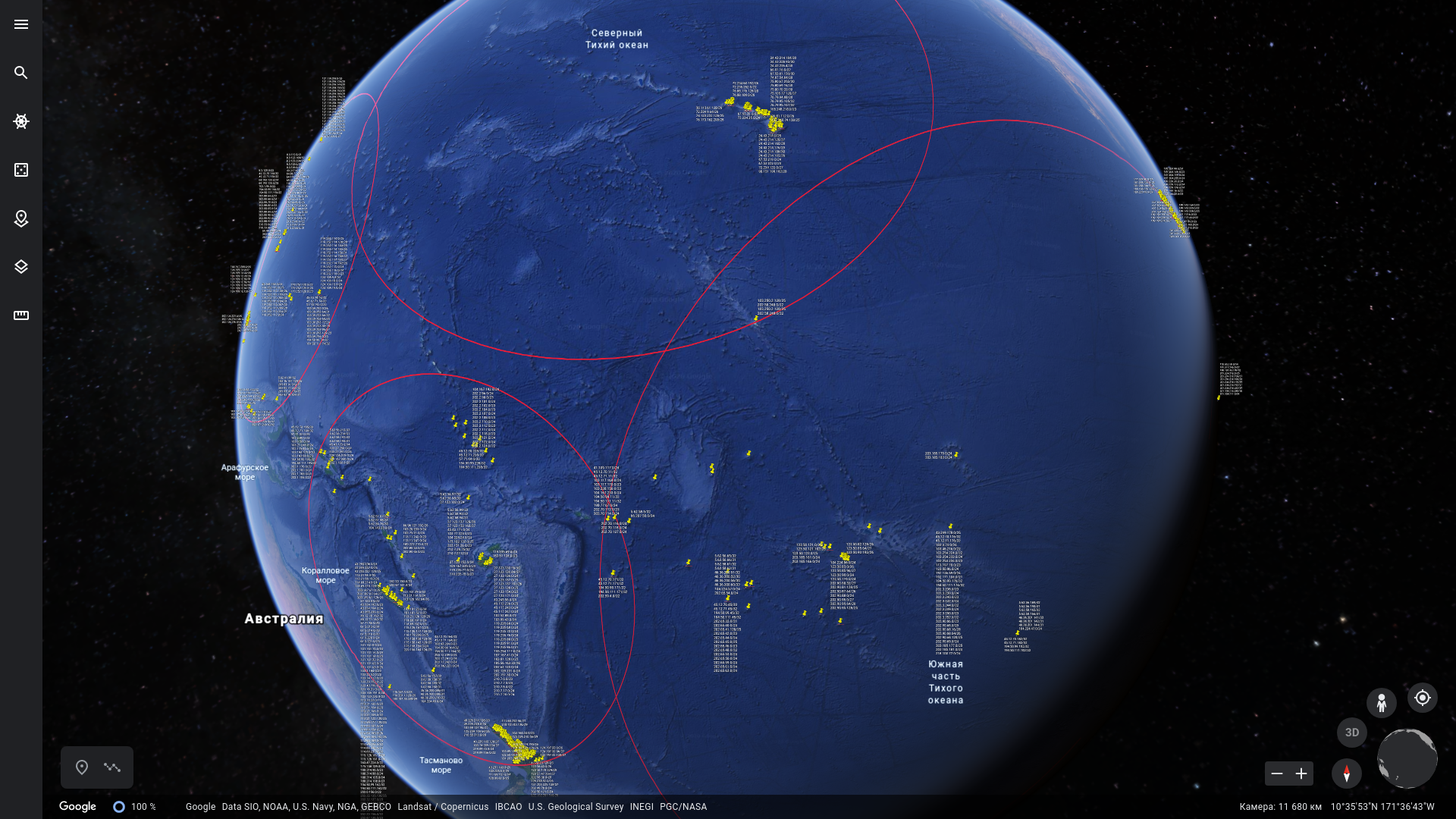

geoip- shodan:

, .

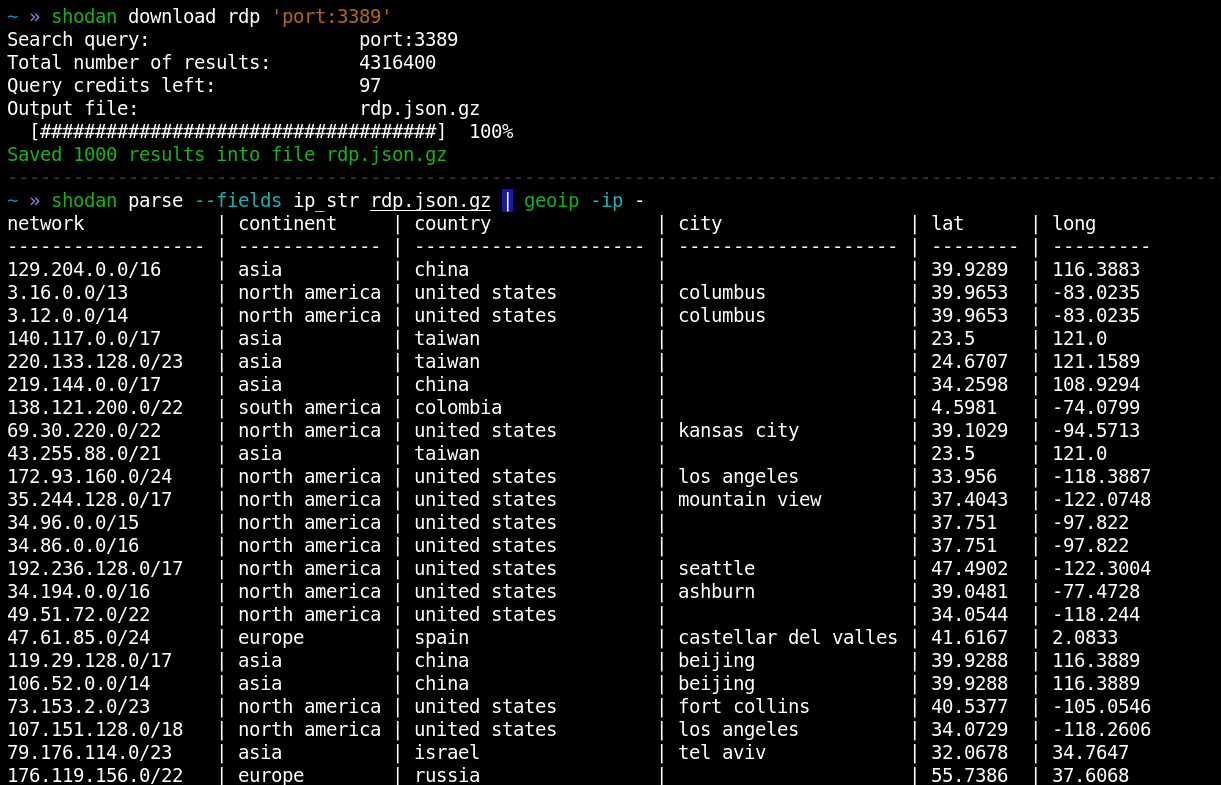

apache, , :

dns-:

. – mongo :

– memcached :

Reverse whois

Whois , 43/tcp . – IP-. . 5 , 5 :

(RIPE);

(APNIC);

(AFRINIC);

(ARIN);

(LACNIC).

whois :

whois 8.8.8.8

, telnet:

telnet whois.ripe.net 43

1.2.3.4

IP-. :

whois -h whois.ripe.net -T person admin@somecompany.com

whois -h whois.ripe.net -- '-i mnt-by RIPE-NCC-MNT'

, RIPE :

as-set;

aut-num;

domain;

inetnum;

organisation;

person;

role;

route.

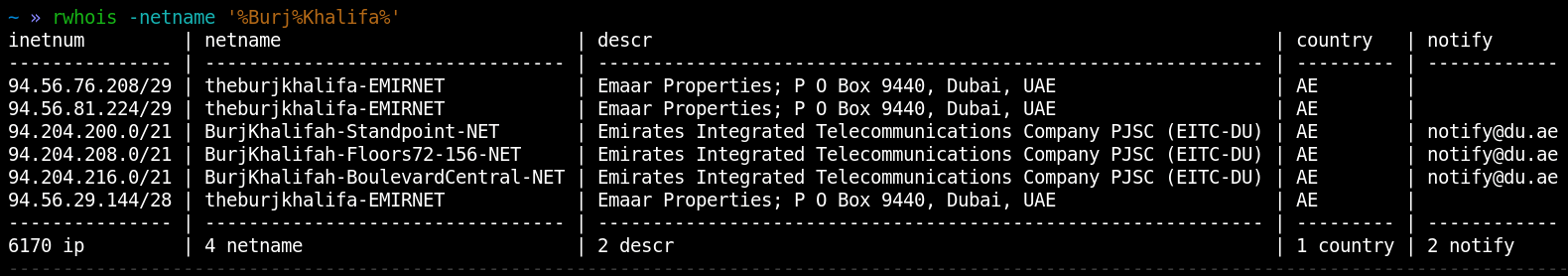

, - «netname» «descr», . . , «-T person *@somecompany.com».

web-, , https://apps.db.ripe.net/db-web-ui/#/fulltextsearch. RIPE .

whois- :

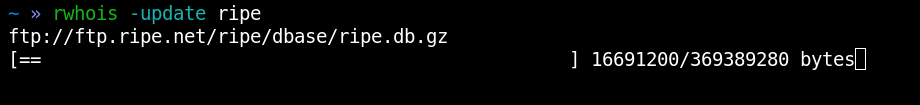

RIPE: ftp://ftp.ripe.net/ripe/dbase/ripe.db.gz

APNIC: https://ftp.apnic.net/apnic/whois/apnic.db.inetnum.gz

AFRINIC: https://ftp.afrinic.net/dbase/afrinic.db.gz

LACNIC: https://ftp.lacnic.net/lacnic/dbase/lacnic.db.gz

ARIN: https://ftp.arin.net/pub/rr/arin.db.gz

, grep:

grep netname: *company* ripe.db

ripe.db () 5 GB. . , CIDR (, 77.77.0.0/16), grep .

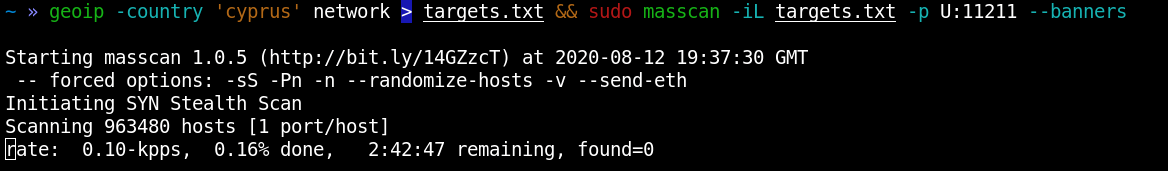

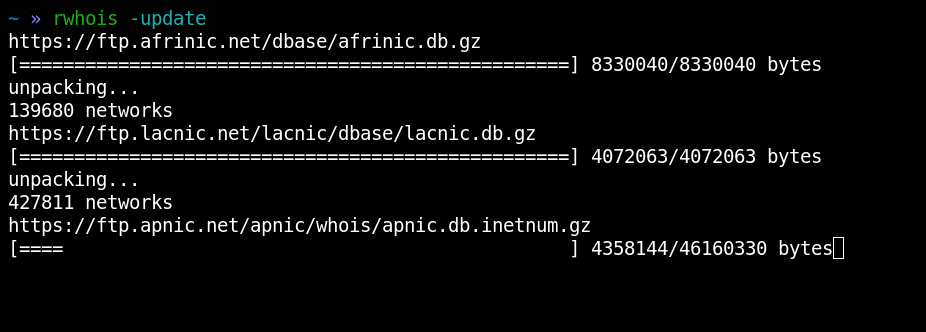

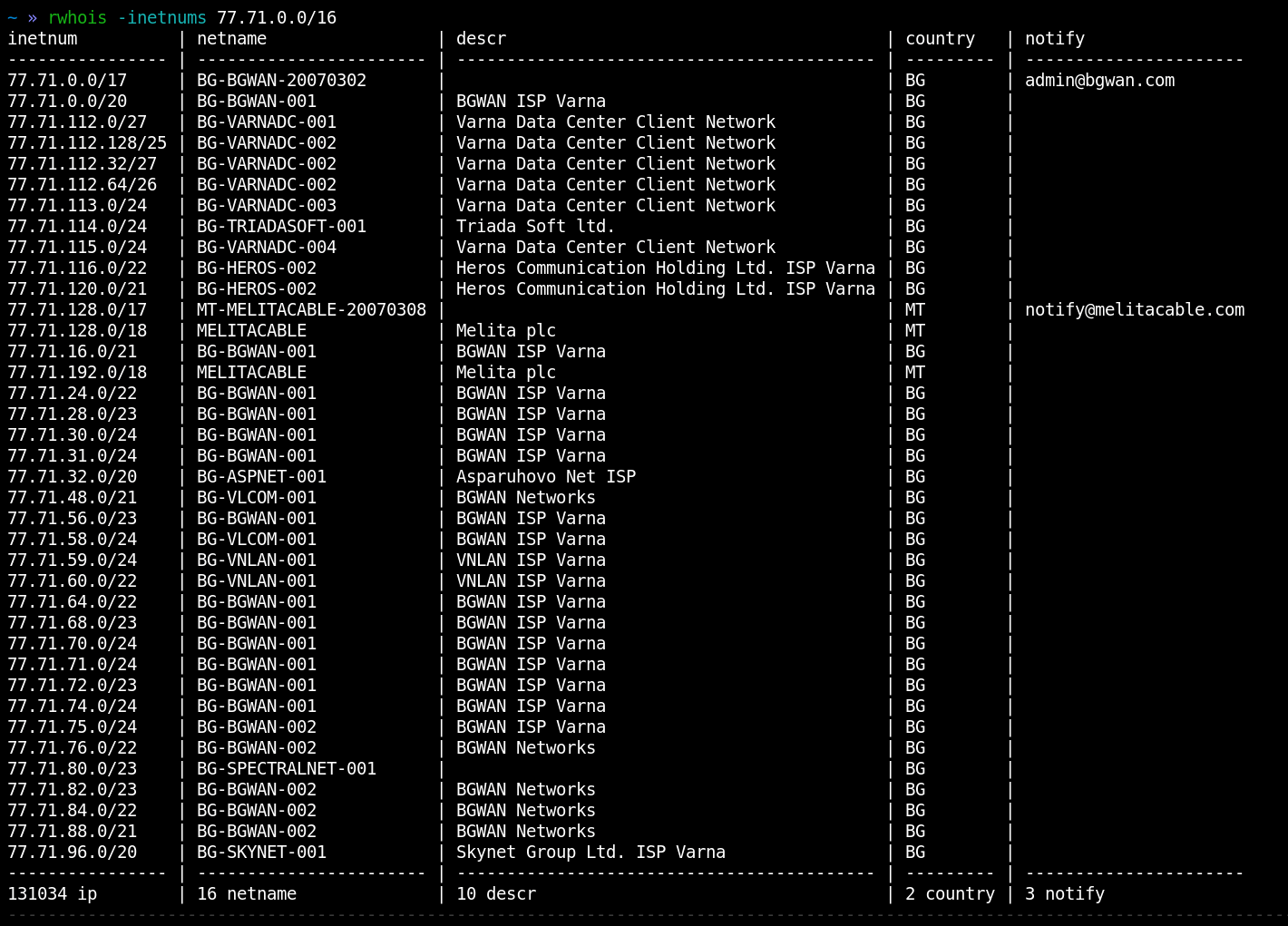

– rwhois, geoip.

, :

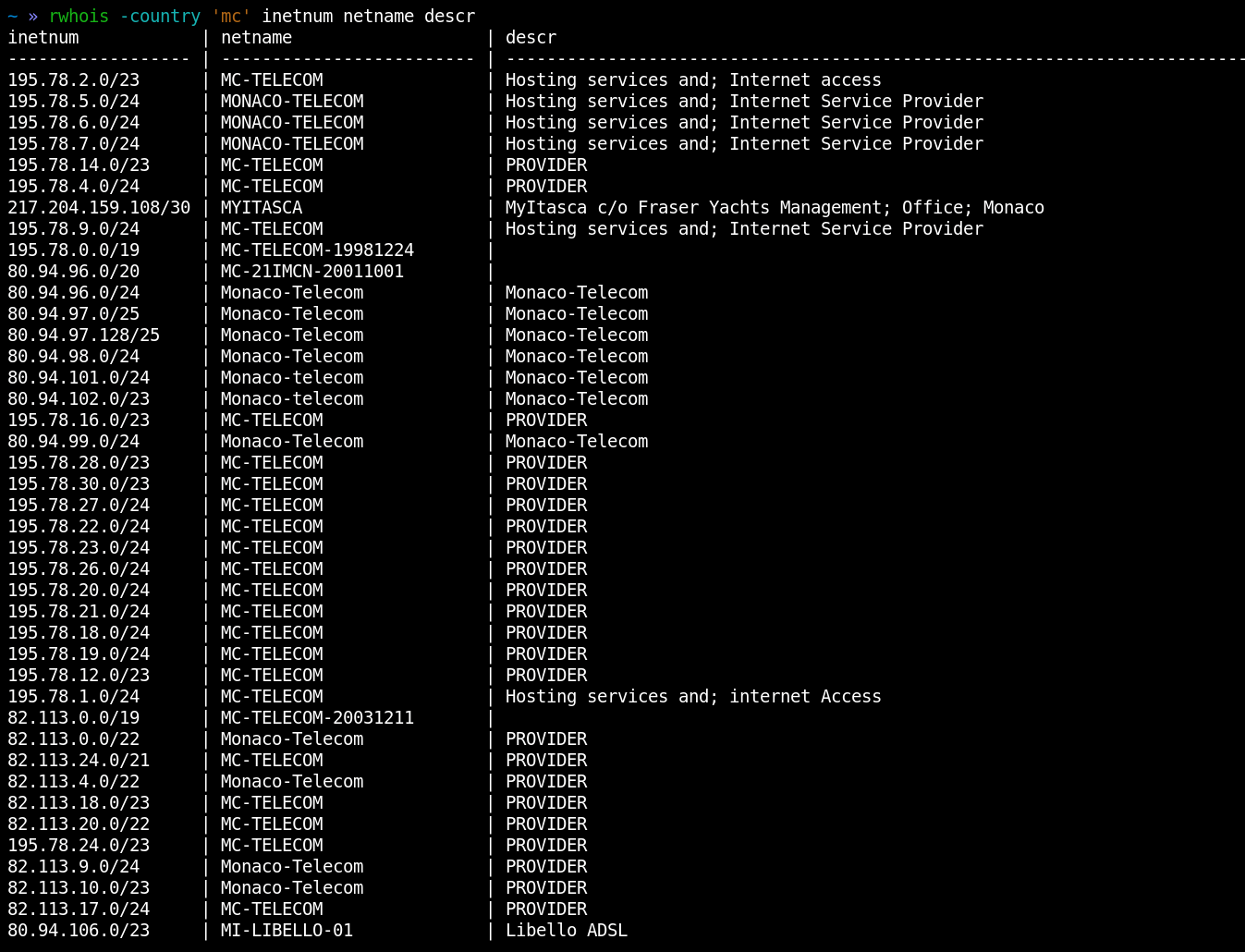

5 . IP- :

:

-. IP- :

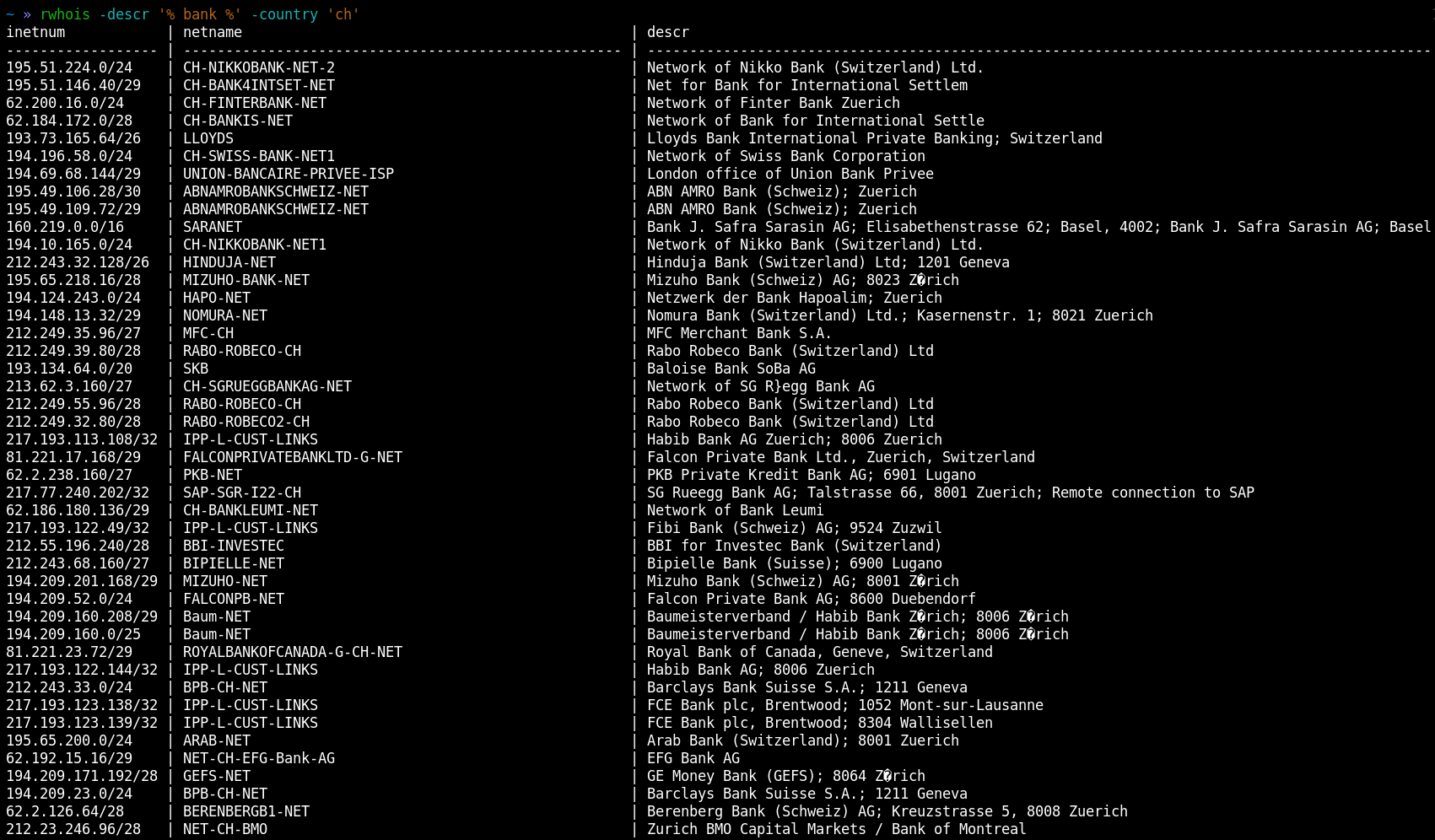

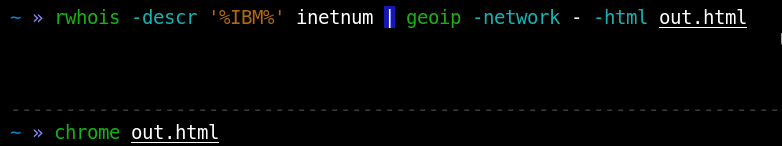

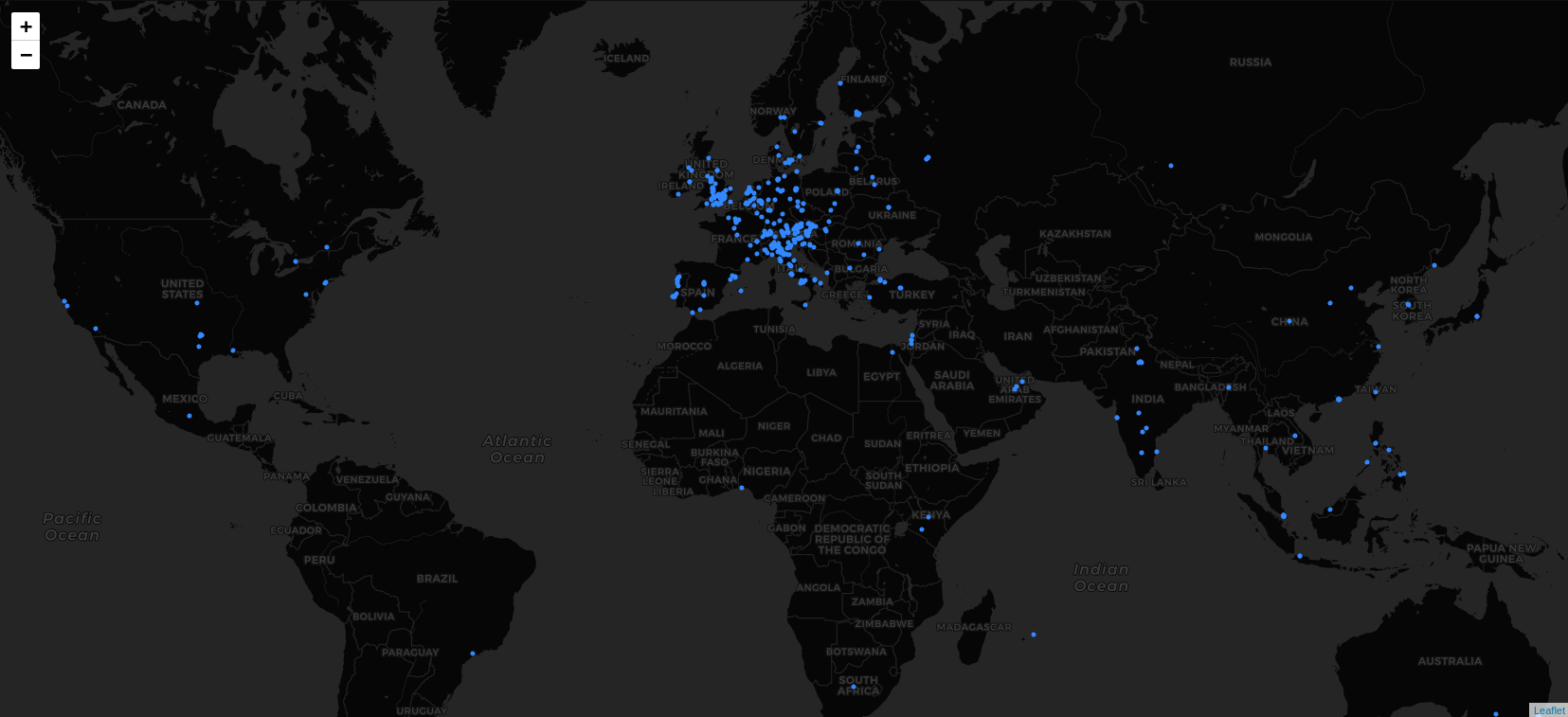

«descr»:

, :

CIDR-:

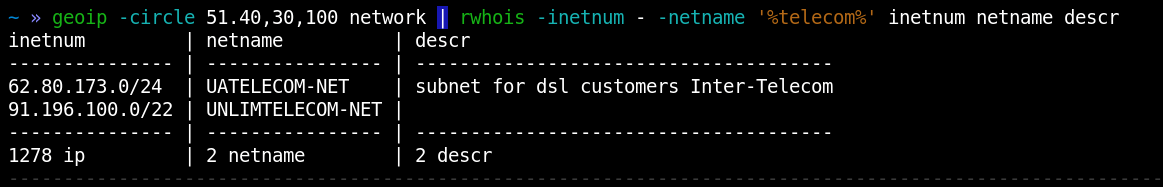

geo2ip + reverse whois

geoip rwhois .

, «telecom»:

— , :

, RECON . , - , . .

Autor: Spezialist des Uralzentrums für Sicherheitssysteme