Wie können Sie die Anzahl der Angriffe auf die Infrastruktur des Unternehmens überwachen? Eine Möglichkeit besteht darin, spezielle Systeme zu installieren, die als Honeypots bezeichnet werden. Ein Honeypot ist eine Falle, mit der Sie eine Folge von Aktionen, die von einem Angreifer ausgeführt werden, ganz oder teilweise aufzeichnen können. In diesem Artikel werden wir versuchen, einen Honeypot auszuwählen und zu konfigurieren, und wir werden den ELK-Stack als Überwachungssystem verwenden.

Einen Honigtopf wählen

. , TOP 25 MITRE. . , , .

. - , . , :

-

, , . , OpenSource.

, -. CMS. - , . . , :

Symfony2 EoHoneypotBundle;

Python Share;

nodeJS ;

c Drupal CMS;

ELK.

, . , . :

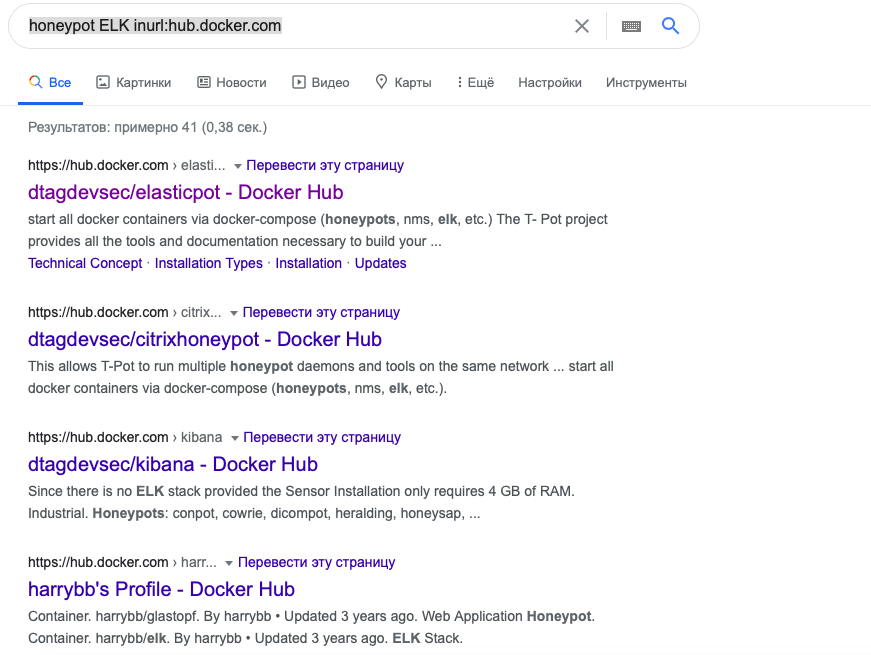

, . Ubuntu 20.04, Virtual Box. , Image, Docker Hub. Image Google :

honeypot ELK inurl:hub.docker.com

Docker Hub , Image. Image ELK Image ELK .

. ELK+honeypot. Docker:

git clone https://github.com/kobadlve/underworld.git

:

docker-compose build docker-compose up

FROM logstash

MAINTAINER kobadlve

USER root #<= new line

ADD conf/ /root/conf

...

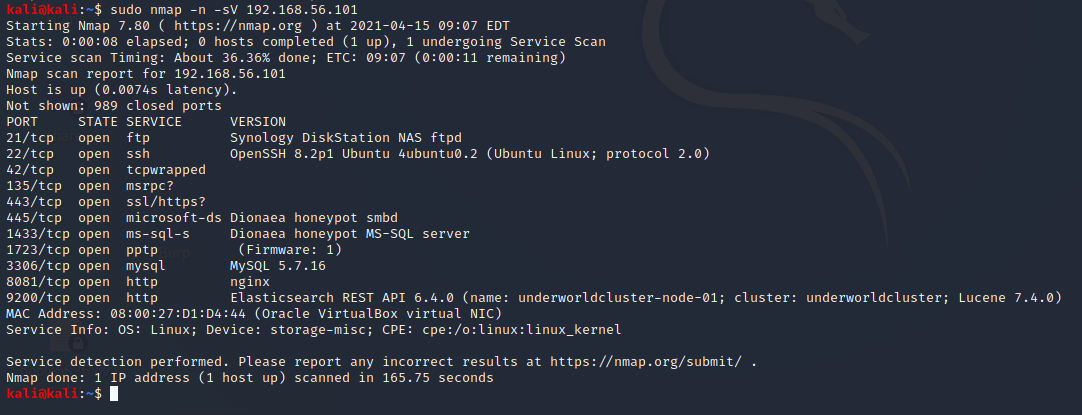

. , nmap:

Kibana ( 5601). , . , .

OTUS " : Zabbix, Prometheus, ELK". .