Das Problem ist, dass dies keine wirklichen Lecks sind. Beide Datenbanken enthalten nur öffentlich verfügbare Informationen über Benutzer. Es wurde kein Hacking durchgeführt, wie von den betroffenen (ausschließlich von negativen PR) Organisationen berichtet ( Clubhouse- Erklärung, LinkedIn- Erklärung ). Jemand schlug sogar vor, Hackern Suchmaschinen zu schreiben - sie extrahieren und speichern regelmäßig dieselben Datenbanken auf ihren Servern

Infolgedessen wurde die ganze Woche über die Terminologie diskutiert: Was kann überhaupt als Datenverletzung angesehen werden? Insbesondere Troy Hunt, der Eigentümer von Haveibeenpwned, betrachtet die öffentliche Datenbank der Clubhouse-Benutzer nicht als Leck :

Gleichzeitig fügte er seinem Dienst eine Facebook-Datenbank hinzu . Zu diesem Zweck musste die Überprüfung nicht nur per E-Mail, sondern auch per Telefonnummer eingeführt werden, da vor zwei Wochen relativ wenige E-Mail-Adressen durchgesickert waren (2,5 von 500 Millionen). Die Diskussion wurde durch die Ankündigung von Facebook angeheizt, dass das soziale Netzwerk keine Benutzer benachrichtigt , deren Daten veröffentlicht wurden.

Das Management des Dienstes kann verstanden werden: Es ist eine Sache, wenn ein Vorfall in einer Menge von IT-Spezialisten diskutiert wird, und eine andere Sache, wenn eine halbe Milliarde Benutzer davon wissen. Es gibt auch ein gewichtigeres Argument. Ja, nachdem Sie Zugriff auf die Datenbank erhalten haben, kann jemand Ihre Telefonnummer, Adresse, Ihren Arbeitsort und andere Informationen herausfinden, selbst wenn Sie diese in Ihrem Profil versteckt haben. Die Datenbank enthält jedoch keine Kennwörter. Es besteht keine direkte Gefahr von Konto-Hacking, sondern nur eine indirekte Gefahr, dass die Daten gegen Sie, Ihre Konten in irgendwelchen Diensten oder Ihr Bankkonto verwendet werden.

Angenommen, Ihre Daten sind durchgesickert - was tun? Das Passwort muss nicht geändert werden. Kreditkarte neu ausstellen? Vor- und Nachnamen ändern? Telefonnummer? Einen anderen Job finden? Bewegung? Vielleicht ist das einzige, was ein Benutzer sozialer Netzwerke in einer solchen Situation tun kann, nicht, tatsächliche persönliche Informationen an Netzwerkdienste zu übertragen. Aber auch das ist nicht einfach zu erreichen: In einigen schwierigen Fällen benötigt dasselbe Facebook nicht nur eine Telefonnummer, sondern auch einen Scan eines Ausweises. Verwenden Sie Social Media überhaupt nicht? Ja, aber es gibt Hinweise auf lange gelöschte Konten in der Facebook-Datenbank und sogar Informationen über Personen, die das soziale Netzwerk noch nie genutzt haben.

Was ist sonst noch passiert?

Der Kaspersky Lab-Blog hat eine detaillierte Geschichte der Ransomware veröffentlicht , bis zum ersten derartigen Angriff im Jahr 1989.

Die APKPure Anwendung, die Sie Anwendungen auf Smartphones mit Android installieren kann, die offiziell Google Play Store unter Umgehung wurde verteilt seit einiger Zeit mit einem Anhängsel in Form eines Trojaners. Höchstwahrscheinlich wurde die Anwendung durch ein Anzeigen-SDK kompromittiert.

Microsoft-Analysten untersuchen eine böswillige Kampagne, bei der Feedback-Formulare auf Websites verwendet werden. Die Organisatoren des Angriffs schickten über sie Anfragen, nicht lizenzierte Fotos im Namen der verärgerten Urheberrechtsinhaber zu entfernen.

Sophos führt den lustigen Begriff Bettelprämie ein. In diesem Artikel werden Beispiele beschrieben, bei denen bei einem einfachen Scan von Websites oder Mailservern geringfügige Sicherheitslücken gefunden wurden (oder auch nur nicht ideale Einstellungen, z. B. das Fehlen von DMARC). Danach fordern die Entdecker Geld oder Geschenke von den Serverbesitzern oder zumindest etwas .

Die Gigaset-Software-Update-Server (eine Marke eines Smartphone-Herstellers, die zahlreiche Wiederverkäufe von Siemens / BenQ-Mobilfunkmarken überstanden hat) wurden gehackt und einige Zeit lang wurden schädliche Anwendungen von ihnen verteilt.

HackerNews berichtet, dass es unter dem Deckmantel von Stellenangeboten schädliche Dateien auf LinkedIn sendet .

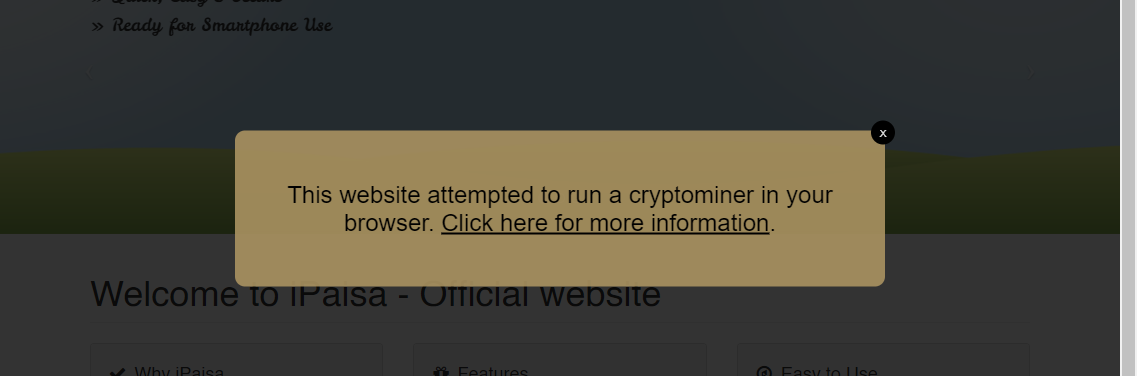

Troy Hunt übernahm die Kontrolle über die Coinhive-Domäne. Vor dem Abschluss im Jahr 2019 bot Coinhive den Verlagen eine äußerst zweifelhafte Möglichkeit, Geld zu verdienen: Die digitale Währung Monero wurde auf den Computern der Website-Besucher abgebaut, wenn der Servicecode darin eingefügt wurde. Durch die Schließung des Dienstes wurde der Code natürlich nicht von Zehntausenden von Websites entfernt, deren Eigentümer möglicherweise nicht einmal über seine Existenz informiert sind. Hunt hat es ihnen leichter gemacht, das Problem zu finden: Eine Anfrage von einem Coinhive-Skript führt jetzt zu einem riesigen Banner über dem Inhalt.