Als Antwort auf eine Medienanfrage bestätigte Facebook die Tatsache der Leckage. Es war wie folgt: Bereits 2019 nutzte jemand eine Sicherheitslücke im Tool, um Freunde zu finden, was selbst unter dem Gesichtspunkt der Privatsphäre Zweifel aufkommen lässt. Diese Funktion hat das Telefonbuch des Benutzers auf die Server des sozialen Netzwerks hochgeladen und ihn eingeladen, die gefundenen Personen seinen Freunden hinzuzufügen. Wie sich später herausstellte, ermöglichte das Tool das brutale Erzwingen der gesamten Anzahl von Telefonnummern und das Hochladen von Daten auf eine große Anzahl von Benutzern - ungefähr 20% der Gesamtzahl der Konten im sozialen Netzwerk.

Im selben Jahr 2019 wurde in Telegram ein ähnliches Problem festgestellt : Das Aufbrechen von Telefonnummern half dabei, den Spitznamen des Benutzers herauszufinden und über die Datenbank der Mobilfunkbetreiber das Konto im Messenger mit einer realen Person zu verknüpfen.

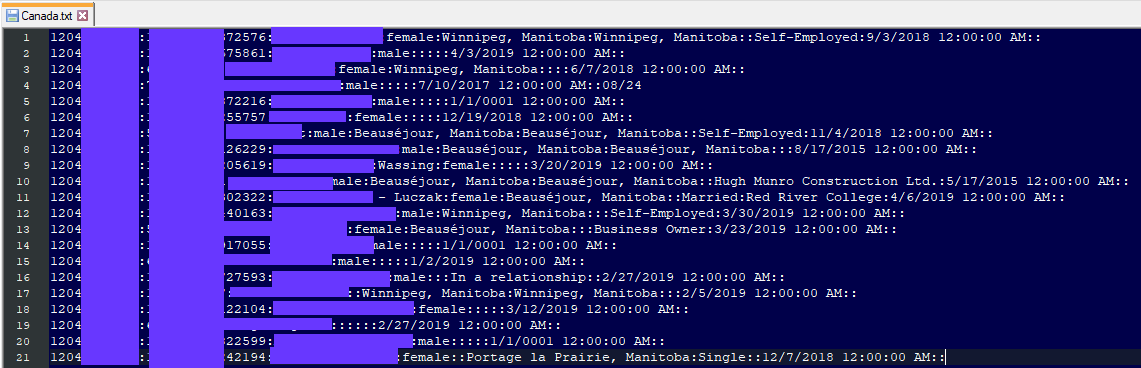

Aus offensichtlichen Gründen gingen keine Passwörter von Facebook aus, aber viele personenbezogene Daten wurden öffentlich zugänglich: Namen, Standort, Arbeitgeberinformationen, Geschlecht, Registrierungsdatum. Die Basis aus dem Jahr 2019 wurde offenbar einige Zeit auf dem Schwarzmarkt verkauft, und im Januar dieses Jahres erschien auf Telegram ein Bot, der Daten nach Telefonnummer verkauft. Relativ wenige E-Mail-Adressen, die mit Konten verknüpft sind, sind durchgesickert: Troy Hunt hat der Datenbank von Haveibeenpwned nur 2,5 Millionen Einträge hinzugefügt .

Es ist unwahrscheinlich, dass das Leck allein dem einzelnen Benutzer neue Risiken hinzufügt. Auf soziale Netzwerke wird seit langem eine einfache Regel angewendet: Wenn Sie einige Daten an diese übertragen, betrachten Sie sie als öffentlich, auch wenn einige Datenschutzeinstellungen angewendet werden.

In dieser Geschichte wird das Thema Sicherheit von Telefonnummern erneut angesprochen - dies ist ein wichtiger Weg, um eine Person zu identifizieren. Das Ändern einer Nummer ist noch schwieriger als eine Postanschrift, ihr Verlust ist mit direkten finanziellen Schäden behaftet und es gibt viele Möglichkeiten, per SMS übertragene Daten abzufangen. Es ist leicht vorstellbar, dass Cyberkriminelle nach dem Verlust solcher Datenbanken eine Benutzernummer ermitteln und dann durch Social Engineering oder direkten Austausch einer SIM-Karte Zugriff auf ein Bankkonto erhalten. Es ist klar, was damit zu tun ist, obwohl diese Maßnahmen zusätzliche Schwierigkeiten verursachen. Wechseln Sie beispielsweise zu anderen Mitteln der Zwei-Faktor-Authentifizierung oder verwenden Sie andere Nummern für die Registrierung bei öffentlichen Diensten und für den Zugriff auf Bankdienstleistungen. Wie üblich, Pannen von Diensten von Drittanbietern, die frei mit Benutzerdaten umgehen,Bringen Sie den Benutzern selbst Probleme.

Was ist sonst noch passiert?

QNAPs Netzwerkgeräte haben entdeckt , zwei kritische Schwachstellen: Genehmigung Bypass und beliebige Daten schreiben. Die neueste Firmware behebt mindestens eine davon.

GitHub-Spezialisten untersuchen eine nicht standardmäßige Sicherheitsanfälligkeit in ihrer eigenen Infrastruktur. Die Angreifer nutzten das GitHub-Aktionstool, das Aktionen bei der Arbeit mit Quellcode automatisiert. Die Möglichkeiten erwiesen sich als zu groß - bis zum Start von Kryptominern direkt auf den Servern des Unternehmens.

Schließfächer, ein Computerangriff von vor mindestens einem Jahrzehnt, sind mit der Entwicklung von Ransomware-Trojanern seltener geworden. In einer neuen StudieExperten von Kaspersky Lab erinnern daran, dass Schadprogramme, für deren Entsperrung ein Lösegeld erforderlich ist, nirgendwo hingegangen sind. Dieser Artikel beschreibt Blocker, die ausschließlich in einem Webbrowser funktionieren.

Eine weitere Studie von Kaspersky Lab beschreibt einen gezielten Angriff, bei dem unter anderem Schwachstellen im Pulse Secure VPN-Client ausgenutzt werden.

Detaillierte Beschreibung der Zero-Click-Sicherheitsanfälligkeit (dh es ist keine Aktion des Benutzers erforderlich) im Apple Mail-Mail-Client. Die Sicherheitsanfälligkeit ermöglicht das Ändern von Clienteinstellungen, z. B. das Ändern der Signatur. Das Problem wurde im Juli letzten Jahres geschlossen.

Im Februar haben wir über einen Cyberangriff auf Sicherheitsforscher geschrieben: Sie haben versucht, ihre Computer mithilfe einer gefälschten Website mit einer Beschreibung der Sicherheitslücken zu hacken. Google meldet einen Rückfall: Forscher wurden auf eine Website gelockt, die angeblich einem türkischen Penetrationstestdienst gehört, der einen Browser-Exploit enthält. Für eine effektivere Verlockung in sozialen Netzwerken haben sie glaubwürdige Profile von Mitarbeitern der gefälschten Organisation erstellt.

Die Eigentümer des öffentlichen PHP-Quell-Repositorys kündigten Ende März einen Versuch an, dort schädlichen Code einzufügen. Siehe auch die Diskussion über Habré .

Eine kürzlich durchgeführte Studie analysierte ( Nachrichten , PDF ) Telemetrie, die von iOS- und Android-Geräten gesammelt wurde. Schlussfolgerungen der Autoren: Daten sowohl dort als auch dort werden durchschnittlich alle 4,5 Minuten übertragen. Google OS überträgt 20 Mal mehr Daten als iOS. Die letzte Aussage wurde von den Android-Entwicklern in Frage gestellt: Es geht nicht darum, dass sie weniger Daten sammeln, sondern dass nicht die gesamte Telemetrie des mobilen Betriebssystems von Apple gezählt werden kann.

Das Paket npm-Netmask gefundenEin schwerwiegender Fehler bei der Verarbeitung von IP-Adressen, wenn am Anfang der Adresse eine Null steht. Im einfachsten Beispiel kann die Adresse 0127.0.0.1 in 87.0.0.1 konvertiert werden.