Gegenwärtig, im Zeitalter des entwickelten Internets, sind wir an eine gute Informationssicherheit von Informationsübertragungsprotokollen so gewöhnt, dass das Thema der Erstellung neuer Protokolle etwas in den Schatten gerückt ist. Warum etwas anderes erfinden? Wählen Sie einfach aus den verfügbaren. Aber das Internet der Dinge bringt dies erneut zur Sprache.

Um die Relevanz zu veranschaulichen, werde ich übrigens das CRISP- Protokoll als Beispiel für die häusliche Entwicklung anführen . Das Vorhandensein einer solchen Entwicklung, die bereits auf den Stand der methodischen Empfehlungen des Technischen Komitees für Normung "Kryptografische Informationssicherheit" gebracht wurde, bestätigt die praktische Ungeeignetheit herkömmlicher "schwerer" Sicherheitsprotokolle für das Internet der Dinge. Sie erweisen sich als zu ressourcenintensiv.

Eine Vielzahl unterschiedlicher Funkprotokolle des Internet der Dinge sind inzwischen entstanden, aber im LPWAN-Bereich übernehmen die Entwickler des Übertragungsprotokolls nicht überall die schwere Last des Informationsschutzes. Es kann lange Zeit diskutiert werden, ob es notwendig ist, den Schutz überhaupt in das LPWAN-Funkprotokoll aufzunehmen und nicht auf höhere Ebenen zu verlagern. Wenn das vorgeschlagene Schema jedoch gut ist, sollte man auf eine hohe Wahrscheinlichkeit der Einführung hoffen der Standard in der Industrie. Die Hauptthese: Ohne Schutz im Internet der Dinge ist das nicht mehr möglich. Und es sollte auf dem neuesten Stand sein.

Die OpenUNB-Entwickler argumentierten ebenfalls und stellten Energieeffizienz und integrierte Informationssicherheit in den Vordergrund. Für diejenigen, die noch nichts über OpenUNB wissen, empfehle ich Ihnen, die vorherigen Artikel zu diesem Thema zu lesen:

- Internet der Dinge auf Russisch. Minimalismus und Offenheit OpenUNB

- -. OpenUNB

- -. OpenUNB

- -. OpenUNB.

- -. OpenUNB

(, ).

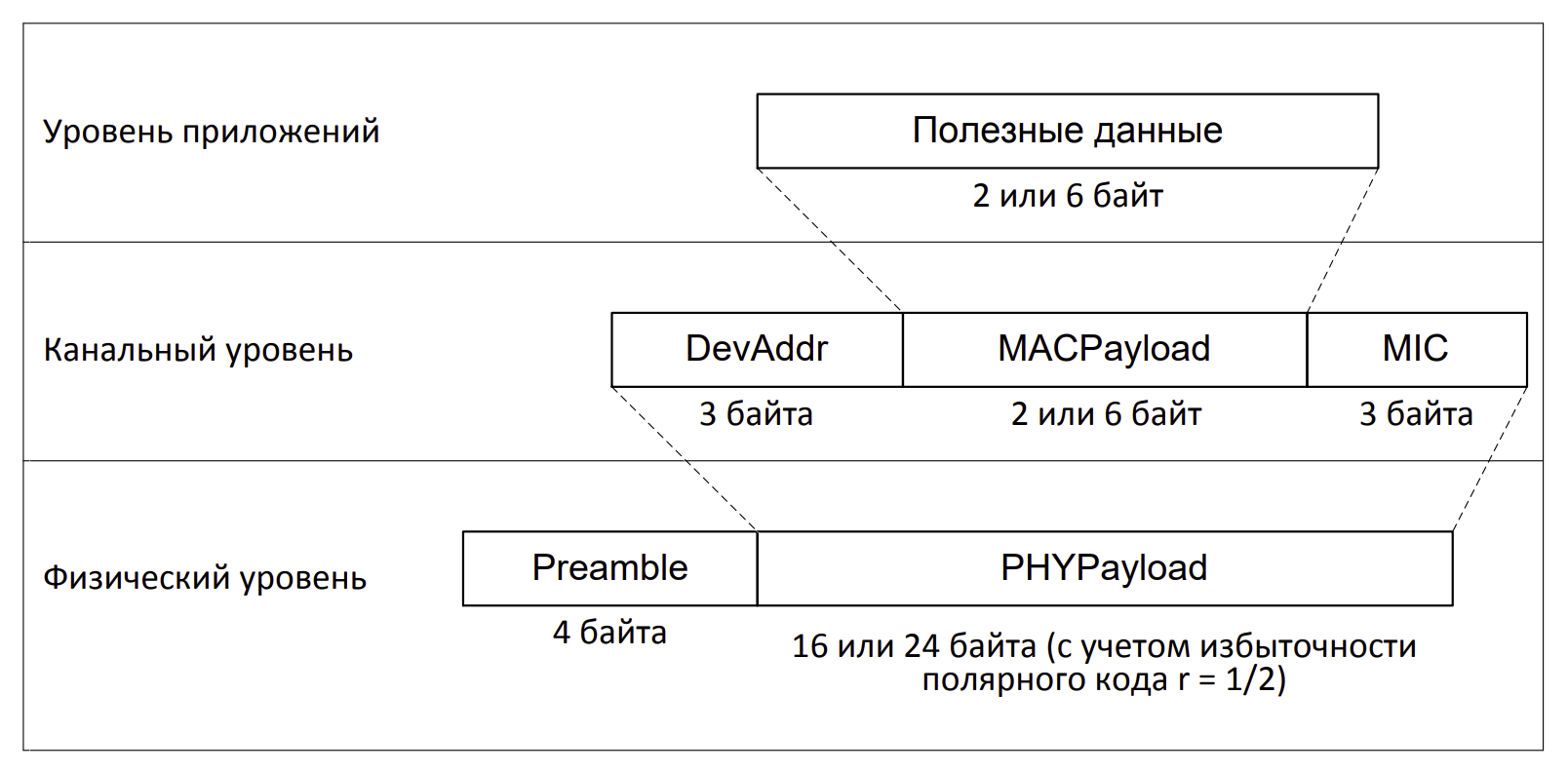

, - , , . OpenUNB K0, k, 128 256 . , , , . .

OpenUNB Na Ne, . :

Km Ke:

OpenUNB «», n = 64 k = 256 , 34.12-2015.

:

Nn — , :

P n MACPayload. len –

,

MACPayload ( len 16 48), :

len = 48 n = 64,

CMAC24 " " .

. :

Ausführlicher finden Sie mit allen Details Informationen zur Sicherheit in OpenUNB in der Primärquelle .

Wie wir sehen können, haben die Entwickler versucht, Energieeffizienz und Schutz in OpenUNB kompromisslos zu gestalten. Eines der Ziele meiner Veröffentlichungen ist es jedoch, Experten dazu zu bringen, sich OpenUNB genauer anzusehen und das Protokoll konstruktiv zu kritisieren.

Wie immer stammen die Quellen von Kryptotransformationen aus deef137verfügbar auf Github .