Hallo, Chabrowiten. Für zukünftige Studierende des Kurses „Reverse-Engineering. Grundlegend “ Alexander Kolesnikov hat einen nützlichen Artikel vorbereitet.

Wir laden außerdem alle ein, das offene Webinar zum Thema "Ausnutzung von Schwachstellen im Treiber" zu besuchen . Der erste Teil des Webinars ist ein Beispiel für die klassische Sicherheitsanfälligkeit durch Pufferüberlauf sowie die Sicherheitsanfälligkeit durch Ganzzahlüberlauf. Außerdem analysieren die Teilnehmer zusammen mit einem Experten die Besonderheiten der Entwicklung von Exploits im Kernelmodus.

2 — , , . . , , Internals.

Disclamer: .

« » , — . — . — , . :

, ;

;

;

;

;

«», «».

, , . . WinLicense, Themida, Enigma Protector.

. , , . , , . FinSpy RAT, « ».

— . , . . ? ? .

? , , , . 2 :

, , . .

, . , , . , . « ».

:

;

switch , ;

, . , . Themida, , 4 . , .

, — switch . , :

? :

;

;

;

;

( native );

.

.

VMProtect 1.1 . . :

#include <iostream>

int main

{

std::cout<< "Hello World!" <<std::endl;

system("pause");

return 0;

}

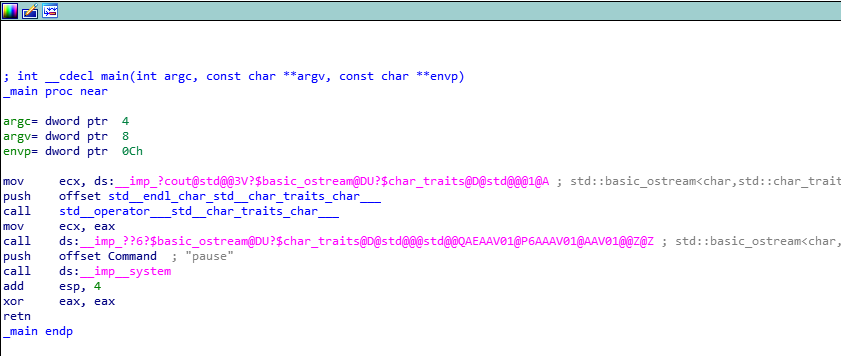

release . Main :

VMProtect

:

- , switch , .

:

. , .

, , . , :

edx .

, :

.

« ».