Für wen ist dieser Artikel

Ein Artikel für Interface-Designer, die verstehen möchten, wie die in verschiedenen Systemen verwendeten Registrierungs-, Autorisierungs- und Kennwortwiederherstellungsprozesse funktionieren. Wenn Sie ein Entwickler / Designer sind und einen Fehler / eine Ungenauigkeit feststellen, lassen Sie es mich wissen (ich werde den Artikel gerne fertigstellen).

Start

Heute möchte ich darüber sprechen, wie die Authentifizierung in Anwendungen verschiedener Plattformen erfolgt - von mobilen Anwendungen bis hin zu Konsolendienstprogrammen.

Authentifizierung ist der Prozess, mit dem ein Benutzer seine Identität gegenüber einem System authentifiziert. Das System stellt personenbezogene Daten nur seinem Eigentümer zur Verfügung.

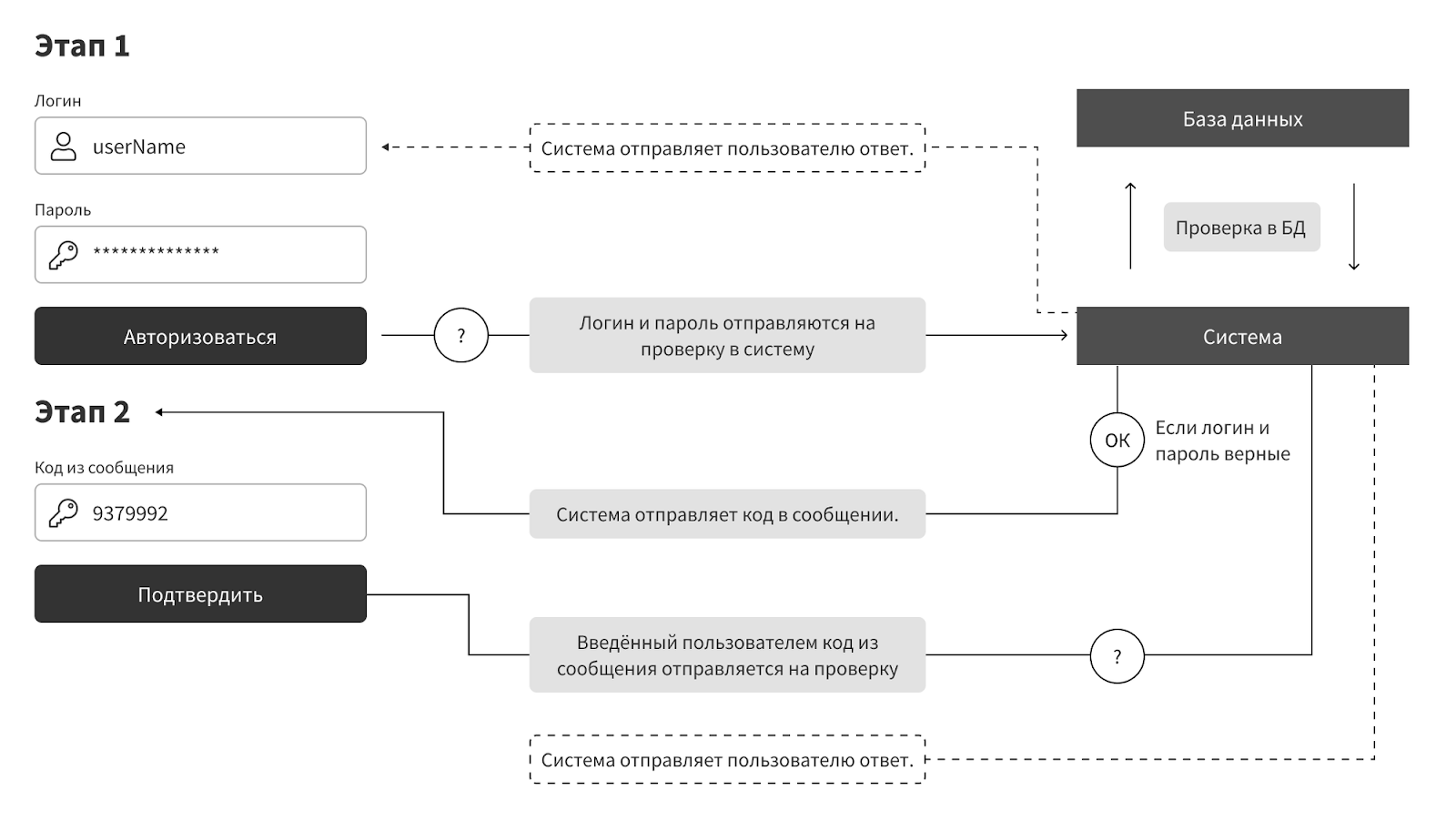

Der Authentifizierungsmechanismus auf der Basisebene ist recht einfach: Sie müssen Daten in Form eines Benutzernamens und eines Kennworts eingeben. Überprüfen Sie die Daten auf Übereinstimmung. Wenn die Daten übereinstimmen, sind Sie der wahre Eigentümer des Kontos.

Ein Konto ist eine Reihe von Benutzerdaten, die im System gespeichert sind. In der Regel hat nur ein Benutzer Zugriff auf ein Konto - sein Eigentümer.

Beispiel:

Wenn in den Filmen ein Spion aufgefordert wird, eine Passphrase zu benennen, um seine Identität zu bestätigen, wird tatsächlich der Benutzerauthentifizierungsprozess ausgeführt. Wenn die Passphrase (Passwort) korrekt ist, wird dem Spion vertraut und er erhält Daten, die vor den anderen verborgen sind. (Übertrieben)

Authentifizierungsprozesse

- ( ) - , , . , .

(CREATE) -

(READ) -

(UPDATE) - - , .

(DELETE) -

()

- . :

Email (username@mail.com)

(+996 777 777 777)

(username)

(Google, Facebook, Apple… )

- , . ( Google, Figma). /.

()

- , (), - ( - ).

- ( ) , (, , , ). , , .

. : , , .

, . , , .

. :

|

|

|

|

|

|

|

|

|

|

|

PIN |

PIN |

PIN |

|

|

|

|

SMS |

|

- , - .

.

, , , .

.

.

, - . - Email + , .

, - . , ( ) . , . - . . . - . - , .

, .

,

. , . ( ).

, - . .

( )

.

. , - .

, - . , .

""

- . . - , .

- (), Cookies. , ( ) .

Cookies

Cookies - , () . , - Cookies, . - () , () .

, .

In diesem Artikel haben wir die Grundprinzipien der Funktionsweise der Authentifizierung in verschiedenen Systemen untersucht. Dieser gesamte Artikel soll Schnittstellenentwicklern helfen, zu verstehen, wie der Authentifizierungsprozess funktioniert, wofür er ist, welche Typen er hat und was in den meisten Phasen während der Autorisierung, Registrierung und Kennwortwiederherstellung durch den Benutzer geschieht.

Ich hoffe es war nützlich für dich und zumindest ein wenig interessant.