Einführung

Hallo, alle miteinander!

Ich arbeite im Bereich Informationssicherheit und analysiere die Sicherheit von Webanwendungen. In meiner Freizeit versuche ich, meine technischen Fähigkeiten zu verbessern und übe daher das Bughanting auf der Hackerone- Plattform oder löse Labore auf der Hackthebox .

Im Allgemeinen ist es logisch, eine Analyse einer Webanwendung ab dem Stadium des Sammelns von Informationen oder der Aufklärung durchzuführen (wie Sie möchten, ändert dies nichts an der Essenz). Beim Sammeln von Informationen über das untersuchte System verwende ich ein Tool namens nmap . Ich wage anzunehmen, dass dieses legendäre Dienstprogramm keiner Einführung bedarf, aber wenn plötzlich jemand hier nichts davon hörte, ist der Link .

Nmap ist eine Konsolenanwendung (ja, natürlich gibt es verschiedene Gabeln, zum Beispiel Zenmap usw.), und ihre Ausgabe wird standardmäßig auch in der Konsole angezeigt. Natürlich unterstützt es auch das Speichern in einer Datei, in verschiedenen Formaten, ich werde nicht im Detail darauf eingehen, jeder Interessierte kann die vollständige Liste der Schlüssel sehen. ( Liste der Optionen für Nmap ).

Alles ist in Ordnung, wenn Sie N-Hosts scannen, und diese N überschreitet 10 oder 20 Teile nicht. Aber was ist, wenn die Anzahl der Hosts viel größer wird? Stellen wir uns nun vor, dass einige dieser Hosts, z. B. dev.example.com oder test123.example.com, von den Entwicklern einfach für die Außerbetriebnahme vergessen wurden und nicht in die Analyse einbezogen werden. Jedes Mal, wenn Sie einen Bericht schreiben und einen erheblichen Teil Ihrer Zeit damit verbringen?Ich bin überhaupt kein Fan von gekritzelten Berichten, besonders in einer so einfachen Phase. Daher suchte ich nach einfachen Wegen, um dieses Problem zu lösen.

Wie die Klassiker sagten, ist alles Geniale einfach.

nmap-bootstrap-xsl

Link zum Entwickler-Github Erstellt eine

schöne HTML-Seite, auf der alles bequem aufgeschlüsselt und präsentiert wird.

Wie benutzt man?

1. Laden Sie den Link zum Stylesheet selbst herunter.

2. Fügen Sie nmap-bootstrap.xsl als Stylesheet zu Ihrem Nmap-Scan mit dem Argument --stylesheet hinzu:

nmap -sS -A -p0-65535 -oA drive2 --stylesheet /home/kali/OSINT/nmap-bootstrap-xsl/nmap-bootstrap.xsl -iL /home/kali/Documents/Habr/drive2_domain.txt

drive2 - der Name der XML-Datei, die nach der Arbeit von nmap

3 erstellt wird. Verwenden Sie xsltproc, um die Datei in HTML zu konvertieren.

xsltproc -o drive2.html /home/kali/OSINT/nmap-bootstrap-xsl/nmap-bootstrap.xsl drive2.xml

drive2.html - der Name der HTML-Seite, die sich als

drive2.xml herausstellt - der Name der XML-Datei, die nach nmap erstellt wurde

Demonstration der Arbeit

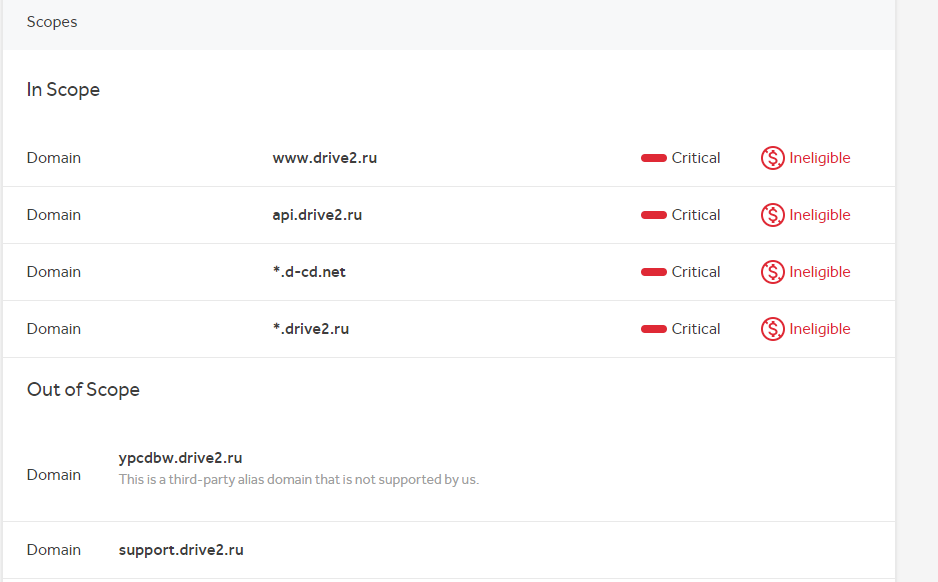

Um zu zeigen , die Arbeit , die wir nehmen jedes offenes Programm auf Fehler Bounties, zum Beispiel DRIVE.NET, Inc .

Lassen Sie uns alle Domänen der Domäne * .drive2.ru finden und sie sofort mit nmap im nmap-bootstrap-xsl-Stil scannen.

1. Suchen Sie mit sublister ( Link zu github ) nach Domänen der Domäne * .drive2.ru.

2. Führen Sie den nmap-Scan aus.

3. Empfangene Dateien nach dem Scannen.

4. Verwenden Sie xsltproc, um die Datei in HTML zu konvertieren.

xsltproc -o drive2.html /home/kali/OSINT/nmap-bootstrap-xsl/nmap-bootstrap.xsl drive2.xml

5. Wir sehen uns das Ergebnis an.

Ein Beispiel für die endgültige HTML-Seite, die der Yandex-Festplatte hinzugefügt wurde. ( Link zur Yandex-Festplatte )

Ausgabe

Die vorgestellte Lösung ist so einfach wie möglich. Sie müssen diesen Stil nur herunterladen und beim Scannen aktivieren. Auf diese Weise können Sie eine Liste von Hosts mit offenen Ports und Diensten in einer bequem lesbaren Form abrufen.

Ich hoffe, dass die bereitgestellten Informationen Ihnen helfen, Zeit bei den Aufgaben zu sparen, die ich im Artikel erlebt und beschrieben habe.

Es wäre auch interessant zu wissen, wer was für solche Aufgaben verwendet. Es wird cool sein, wenn Sie etwas Interessantes in den Kommentaren teilen. Alles Biber.