Wie der Experte herausfand, ist die Footfallcam, die zum Zählen von Passanten entwickelt wurde, auf einem Raspberry Pi-Board aufgebaut. Die Firmware-Analyse ergab nicht nur vom Entwickler "vergessene" Debug-Dateien (und einen Musiktitel), sondern auch ein festes Kennwort für den Zugriff auf das Wi-Fi-Netzwerk eines Standardbenutzers des Raspbian-Betriebssystems mit einem Standardkennwort sowie einen aktivierten SSH-Zugriff . Mit anderen Worten, als das Gerät zum Unternehmensnetzwerk hinzugefügt wurde, war es eine große Sicherheitslücke. Dies war jedoch nicht das einzige Produkt des Herstellers mit einem seltsamen Schutzansatz.

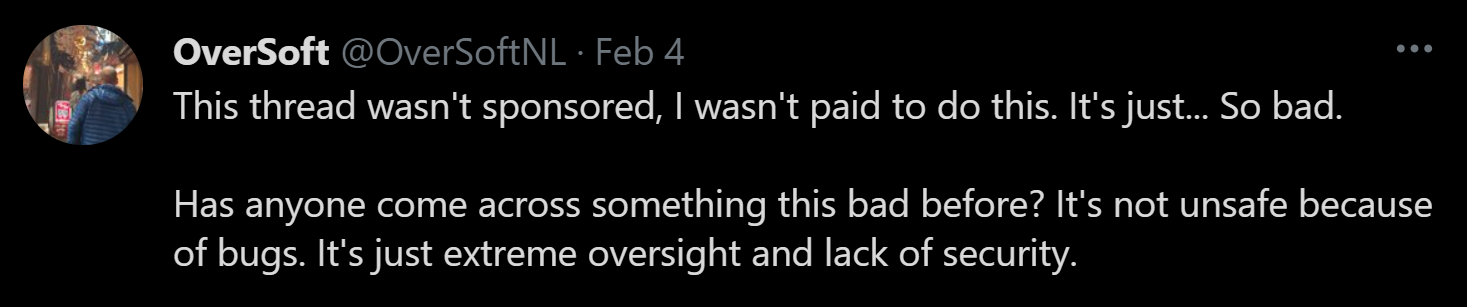

Das Drama begann im Rahmen eines privaten Gesprächs zwischen dem Forscher und dem Produzenten. Vertreter von Footfallcam baten OverSoftNL und sein Unternehmen um Penetrationstests, doch nach einer vorläufigen Schätzung der Kosten wurde der Forscher öffentlich der Erpressung beschuldigt und versprach, sich bei der Polizei zu melden. Hier schloss sich ein anderer Forscher, Andrew Tierney, der Geschichte an, indem er am 14. Februar einen Überblick über Probleme in einem anderen Gerät desselben Herstellers veröffentlichte. Diesmal ging es um Nurserycams. Sie werden in Kindergärten installiert, und Eltern werden aufgefordert, eine Anwendung herunterzuladen, über die sie auf Video-Streaming zugreifen können.

Das Dienstprogramm legt eine Reihe von Zugriffsbeschränkungen fest, sodass nur Eltern es erhalten können und dies nur zu einem bestimmten Zeitpunkt. Wie sich herausstellte, kommuniziert Nurserycam nicht nur über ein unsicheres HTTP-Protokoll mit der Anwendung, sondern die autorisierten Eltern erhalten ein Administratorkennwort für den Zugriff auf die Webcam, das sich nicht ändert. Obwohl Kennwörter in der Anwendung nicht direkt verfügbar gemacht wurden, konnten sie leicht aus dem Datenstrom abgerufen werden. In diesem Fall versuchte der Hersteller von Webcams, die aktuellen Probleme zu ignorieren, und nannte den Administratorzugriff "Köder für Hacker". Gleichzeitig gab es einige Änderungen in der API für die Arbeit mit Kameras, die jedoch nichts behebten.

Der letzte Akkord der Geschichte war das LeckBenutzerdaten, vermutlich als Folge des Hackens der Server des Unternehmens. Es wurde am 22. Februar bekannt: Informationen über 12.000 Nurserycam-Kunden, einschließlich Klartext-Passwörtern, wurden veröffentlicht. Basierend auf der Analyse von Schwachstellen können wir über viele Jahre sprechen, in denen die grundlegenden Mittel zum Schutz von Benutzerdaten ignoriert wurden. Dies wird auch durch Testimonials von Nurserycam-Kunden angezeigt: Vor einigen Jahren entdeckte jemand, dass ein direkter Zugriff auf jeden Videostream durch Iteration über die Nummern in der URL möglich ist, und das Archiv der Aufzeichnungen lag einige Zeit ohne a auf FTP Passwort.

Diese Geschichte ist unter anderem ein Beispiel für eine widerliche Kommunikation zwischen Sicherheitsspezialisten und dem Anbieter. Die Informationen zu den Sicherheitslücken wurden öffentlich zugänglich gemacht, bevor der Hersteller darauf reagieren konnte. Aber er hat auch alles getan, um ein solches Ergebnis zu erzielen, anstatt konstruktive Kommunikation zu betreiben, Drohungen zu senden und Forscher öffentlich von gefälschten Twitter-Konten aus anzugreifen. Alles, was schief gehen konnte, ging schief.

Was ist sonst noch passiert?

Experten wiederholen die Gefahren von Fähigkeiten (im Wesentlichen Software von Drittanbietern) für intelligente Lautsprecher von Amazon Alexa ( Nachrichten , Forschung ). Eine Reihe von Sicherheitslücken ermöglichen es theoretisch, die Fähigkeiten für Phishing-Angriffe auf Benutzer und andere Dinge zu nutzen. Vertreter von Amazon (jedoch wie in anderen ähnlichen Fällen) bestreiten die Möglichkeit böswilliger Angriffe auf intelligente Sprachgeräte.

Die Spezialisten von Kaspersky Lab haben eine neue Studie über die Aktivitäten der Lazarus-Gruppe veröffentlicht, die teilweise mit dem jüngsten Angriff auf Sicherheitsforscher zusammenhängt.

Ein weiterer Bericht von Kaspersky Lab behandeltdie Entwicklung von Stalker-Software zur illegalen Überwachung von Menschen.

In Indien wurde ein umfangreiches Datenleck bei denjenigen entdeckt, die den Coronavirus-Test bestanden haben.

Bei den Cisco Nexus 3000- und Nexus 9000-Switches wurde eine kritische Sicherheitsanfälligkeit festgestellt (und geschlossen), die auf der CvSS-Skala mit 9,8 Punkten bewertet wurde. Dadurch konnten Root-Rechte aus der Ferne abgerufen werden.