Im letzten The Standoff überwachten Experten des PT Expert Security Center , in diesem Fall Vertreter des Teams des globalen SOC des Cyber-Polygons, die Aktionen der Teams von Angreifern und Verteidigern der digitalen Kopie der FF-Metropole, der Konfrontation fand in Echtzeit statt und dauerte 123 Stunden. Zuvor haben wir darüber geschrieben, wie der globale SOC alles überwacht hat , was in der Infrastruktur der virtuellen Stadt passiert, wie die Malware-Erkennungsabteilung Trojaner von "Redirectors" mithilfe der PT Sandbox gefangen und untersucht hat und wie wir überwacht habenhinter allen Webressourcen des Cyber-Polygons mit PT Application Firewall. Lassen Sie uns nun über die Sicherheit technologischer Netzwerke virtueller Stadtobjekte und die Ergebnisse der Überwachung sprechen, die mithilfe der eingehenden Analyse des technologischen Verkehrs durchgeführt wurden. PT Industrial Security Incident Manager (PT ISIM).

In diesem Artikel werden wir darüber sprechen, welche Angriffe auf das technologische Segment des Netzwerks städtischer Einrichtungen vom System erkannt wurden, und feststellen, wie diese Bedrohungen dem tatsächlichen Sicherheitsniveau industrieller Systeme entsprechen.

Was wurde bei The Standoff angegriffen

Das Modell der Stadt auf dem Cyber-Polygon The Standoff enthielt digitale Kopien von Infrastrukturobjekten, die von realen SCADA-Systemen und SPS gesteuert werden: Die exakt gleichen werden in realen Unternehmen installiert. Hier sind die Elemente und Objekte, die möglicherweise von Konkurrenten aus Leseteams angegriffen wurden:

Steuerungssysteme für Weichen und Schranken auf der Eisenbahn,

Gepäckband am Flughafen,

Teleskopgangway am Flughafen,

Kran im Seehafen,

HVAC Business Center,

ein Riesenrad in einem Vergnügungspark,

Ampeln im Business Center,

Straßenbeleuchtung,

Umspannwerk (Strom der ganzen Stadt),

Absperrschieber einer automatisierten Gasverteilerstation,

KWK-Turbine,

Brandschutzschrank für KWK,

Windkraftanlagen in einem Kraftwerk,

Produktionskontrollsysteme in einem petrochemischen Werk,

Kontrollsysteme für die Ölproduktion.

, , , SOC The Standoff PT ISIM.

Back2oaz odeby Nuft, . red teams SCADA , — . - , .

:

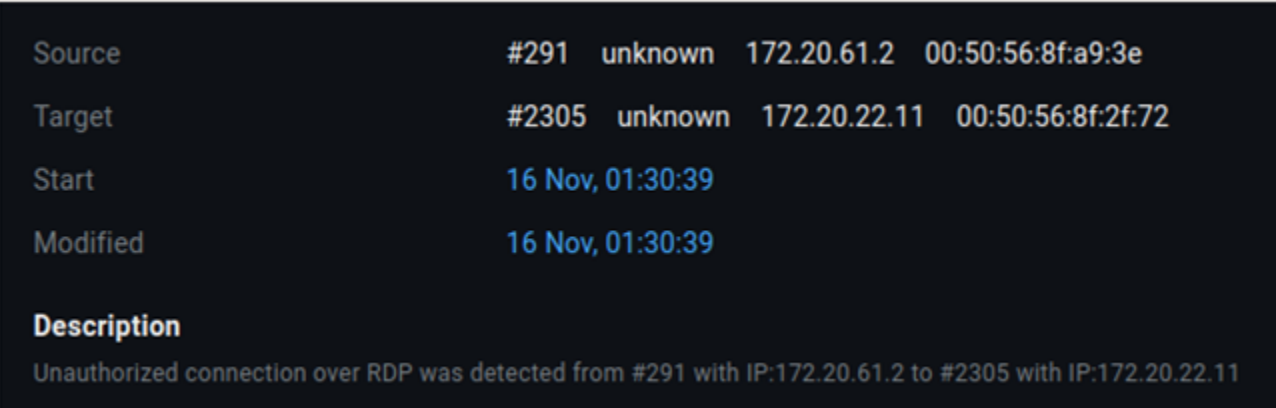

RDP 172.20.61.2 SCADA 172.20.22.11 ( 01:30). SCADA-.

CIP SCADA 172.20.22.11 172.20.23.11 (09:02). ( , : 0x349, 0x68 (SFC Forces), 0x6b (SymbolObject)). , .

CIP. , , . , , MaxPatrol SIEM, PT Sandbox, PT NAD PT ISIM. , . , : SCADA- .

, . , , , . , , , .

FF 25 Hours, . Back2oaz, SCADA . — , .

:

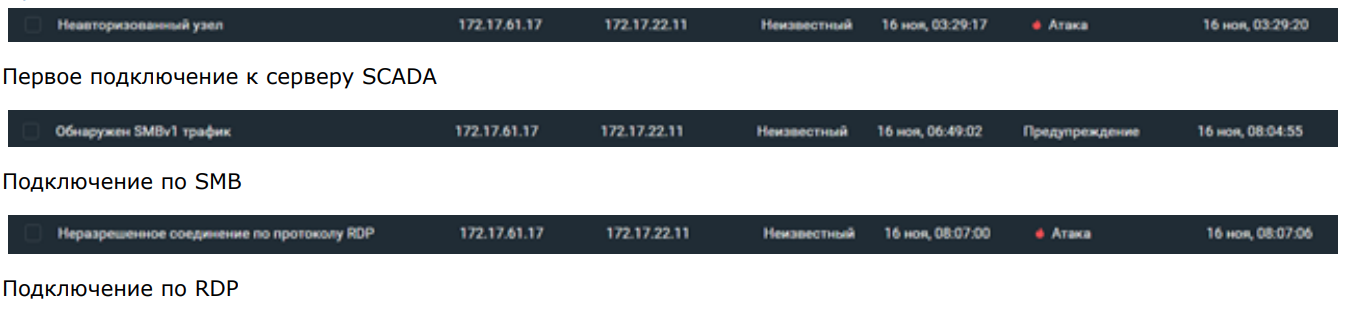

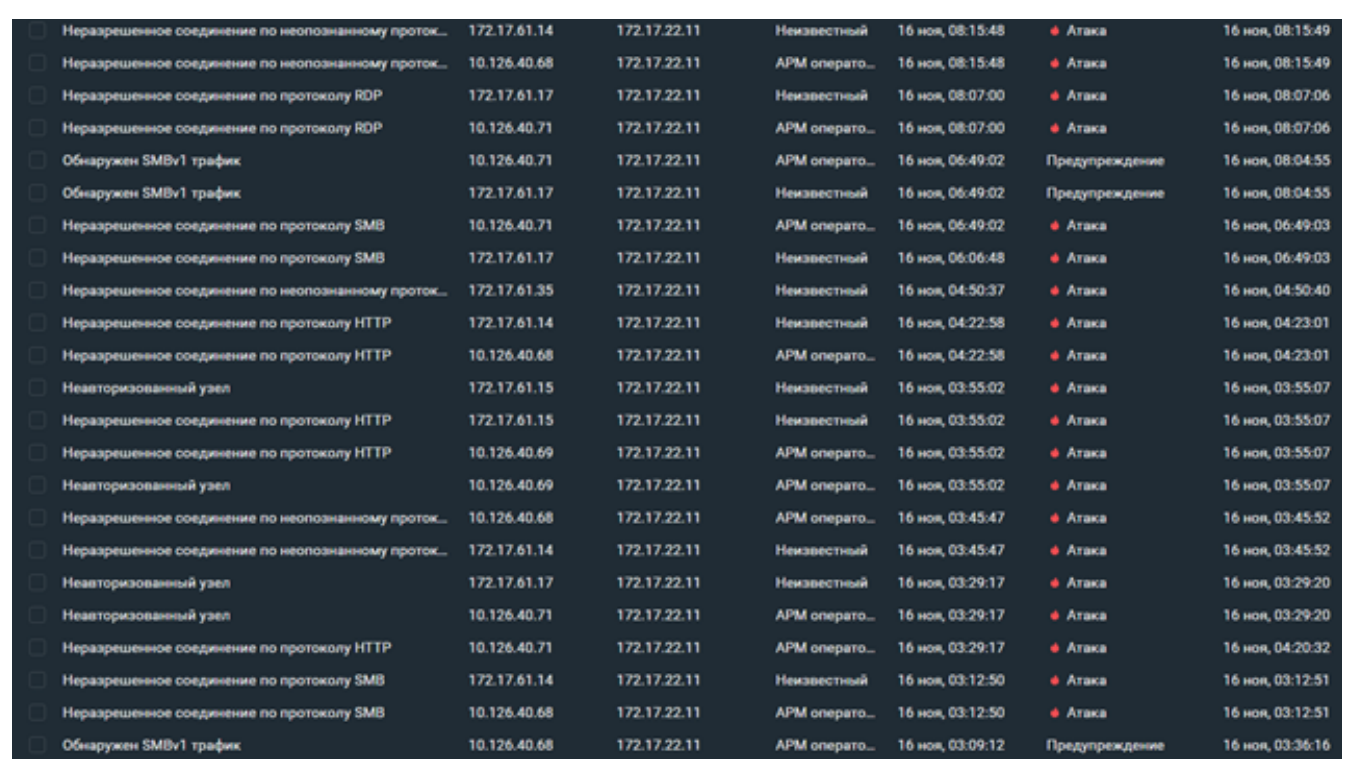

TCP 172.17.61.17 SCADA 172.17.22.11 (03:29). , .

SMB 172.17.61.17 SCADA 172.17.22.11 (06:06). . , .

RDP 172.17.61.17 SCADA 172.17.22.11 (08:07). SCADA-.

, SCADA 172.17.22.11 172.17.23.11 (08:25). SCADA — . , . SCADA- , . , NTA ( , PT ISIM proView Sensor).

PT ISIM.

, . , . , , MaxPatrol SIEM, PT Sandbox, PT NAD PT ISIM. , . , , , . , . , .

Nuft — . Back2oaz. SCADA RDP, , - — . , , , , , .

:

RDP 172.20.61.17 SCADA 172.20.22.10 (19:30). SCADA-.

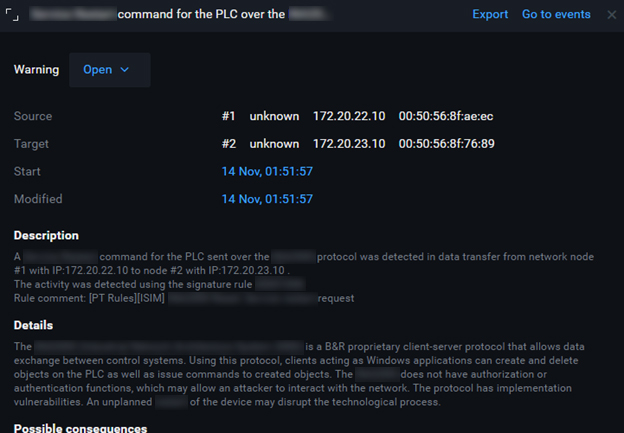

, SCADA 172.20.22.10 172.20.23.10 (01:51 ). , . . , , .

PT ISIM .

The Standoff, , , . , . , . , . — SIEM-, ; .

: , Positive Technologies