TL; DR Stellen Sie sich vor, was passieren könnte, wenn die Ländercode-Top-Level-Domain (ccTLD) eines souveränen Staates in die falschen Hände gerät. Ich ( @Almroot ) habe jedoch den Domainnamen gekauft, der für die NS-Delegation in der ccTLD der Demokratischen Republik Kongo (

.cd

) aufgeführt ist, und vorübergehend 50% des gesamten DNS-Verkehrs für diese TLD übernommen. An meiner Stelle könnte es einen Angreifer geben, der diese Gelegenheit für MITM oder andere Missbräuche nutzt.

Einführung

Eine Woche vor Weihnachten beschloss ich, alle NS-Datensätze für alle TLDs der Welt zu analysieren. Und eines erregte meine Aufmerksamkeit. Die Domain

scpt-network.com

hatte den EPP-Statuscode "redemptionPeriod". Dies bedeutet, dass der Eigentümer kein Geld für die Domain-Erneuerung überwiesen hat. Wenn der Eigentümer die Zahlung weiterhin ignoriert, wird ihm sein Eigentum weggenommen - und die Domain wird zum Verkauf angeboten.

Eine ziemlich problematische Situation, da sie in der Liste der NS-Server enthalten ist, die die Zone verwalten

.cd

:

almroot@x:~$ dig NS +trace cd | grep "cd."

cd. 172800 IN NS ns-root-5.scpt-network.com.

cd. 172800 IN NS igubu.saix.net.

cd. 172800 IN NS sangoma.saix.net.

cd. 172800 IN NS ns-root-2.scpt-network.com.

cd. 172800 IN NS sabela.saix.net.

cd. 172800 IN NS ns-root-1.scpt-network.com.

Ich habe beschlossen, ein Bash-Skript zu schreiben, nur für den Fall, dass ich benachrichtigt werde, wenn sich der EVP-Status ändert.

Zu meiner Überraschung erhielt ich ungefähr eine Woche später eine Benachrichtigung, dass die Domain in den Status "pendingDelete" versetzt wurde.

Ich war mir der Schwere der Situation bewusst . Der Domainname wird in Kürze für alle zum Verkauf angeboten, dh jeder kann problemlos den Nameserver übernehmen

.cd

.

Ich änderte das Skript - und begann jede Minute, den Registrar für weitere Statusänderungen anzupingen.

Am Abend des 30. Dezember kam eine Benachrichtigung. Ich öffnete meinen Laptop und kaufte einen Domainnamen, um zu verhindern, dass er in die falschen Hände gerät.

Da auf SAIX (South African Internet eXchange, südafrikanischer Verkehrsaustauschpunkt ) noch drei weitere Delegationsdatensätze vorhanden waren , blieb der Ländercode funktionsfähig (obwohl die Geschwindigkeit beim Auflösen von Domains leicht abnahm).

Sobald

scpt-network.com

ich es bekommen hatte , konnte ich nach eigenem Ermessen jede Subdomain einrichten. Wenn Sie beispielsweise eine neue Subdomain

ns-root-1

mit einem A-Eintrag erstellen, der auf die IP-Adresse 1.3.3.7 verweist, werden DNS-Abfragen für die CD-Zone an diese Adresse 1.3.3.7 gesendet. Jede DNS-Antwort auf diese Anfragen wird als legitim akzeptiert.

Wenn Sie nicht auf die Anfrage antworten, tritt beim Abonnenten eine Zeitüberschreitung mit dem SERVFAIL-Statuscode auf. Dies ist gut, da beim Empfang eines solchen Codes versucht wird, einen anderen Nameserver (NS-Datensatz) für diese Zone zu kontaktieren. Dies endet schließlich in einem der normalen SAIX-Datensätze und wird entsprechend an das richtige Ziel umgeleitet.

Mögliche Auswirkungen

Die Beschlagnahme der nationalen Top-Level-Domain eines souveränen Staates hat schwerwiegende negative Folgen, insbesondere wenn diese Domain in die Hände von Cyberkriminellen oder eines ausländischen Gegners fällt. Die Demokratische Republik Kongo (DRC) ist ein ziemlich großes Land. Dies sind ungefähr 90 Millionen Menschen , ganz zu schweigen von den zahlreichen internationalen Unternehmen und Organisationen, die in dieser Domänenzone tätig sind.

Die Entführung des DNS-TLD-Eintrags eines ganzen Landes ist selten, aber nicht neu. Beispielsweise haben Cyberkriminelle vor zehn Jahren die Domäne der ehemaligen Sowjetunion (.su) übernommen, und 2015 waren auch die vietnamesischen Websites Lenovo und Google (.vn) Opfer von DNS-Entführungen.... Das Umleiten des DNS-Verkehrs von legitimen CD-Sites zu einer Phishing-Site ist eine der offensichtlichen Missbrauchsmöglichkeiten, aber es gibt noch andere:

- Passives Abfangen des DNS-Verkehrs

- zur Überwachung oder Exfiltration von Daten

- Erstellen neuer Domain-Namen "aus dem Nichts"

- Stellen Sie sich die Möglichkeiten vor, schnell neue Domain-Namen zu generieren, indem das Botnetz alle paar Minuten auf neue C & C-Server umschaltet, damit niemand Zeit hat, diese zu blockieren ( Fast-Flux- Technik ).

- RCE-Angriffe (Remote Code Execution) auf lokale Netzwerke

- Opfer sind Unternehmen, die WPAD (Automatic Proxy Configuration Protocol) verwenden.

- Gefälschte DNS-Antworten auf legitime DNS-Abfragen

- vollständige Entführung von Stammdomänen in einer Zone.cd

oder Durchführung eines DDoS-Angriffs.

Zum Beispiel könnte ich einen Exploit schreiben, um eine bestimmte Domain in einer Zone zu entführen

.cd

. Stellen Sie sich vor,

google.cd

ich gebe bei NS-Anfragen immer Antworten zurück

ns-root-1.scpt-network.com

(anstelle dieser vier :)

[ns1,ns2,n3,ns4].google.com

. Der Abonnent erhält eine solche Antwort und sendet alle nachfolgenden DNS-Anfragen an

ns-root-1.scpt-network.com

.

Es brachte mich auch zum Nachdenken: Was ist, wenn ich alle NS-Anfragen mit einem Link zu mir selbst beantworte? Bei jeder Anfrage, auf die 1.3.3.7 antwortet, werden dann alle Domain-Lookups zu diesem Link weitergeleitet. Der gesamte nachfolgende Netzwerkverkehr wird auf 1.3.3.7 umgeleitet, was zu einem DDoS-Angriff führen kann.

Dies wirkt sich auch auf die Verfügbarkeit der gesamten TLD aus, da 50% der DNS-Antworten falsch werden. Die Stärke von (beiden) DoS-Angriffen kann erhöht werden, indem in DNS-Antworten eine hohe TTL festgelegt wird.

Gehen wir noch einen Schritt weiter. Angenommen, ich fälsche speziell TXT-Datensätze für den Server

google.cd

. Mit gefälschten Textdateien betrüge ich das

DNS-01-Validierungssystem des Let's Encrypt-Registrars, um ein gültiges Zertifikat für

google.cd

den SSL / TLS-verschlüsselten Kanal zu erhalten und ihn dann effektiv zu hacken.

Da kann ich die Delegierung von NS-Servern für jede Domain steuern

.cd

und gültige Zertifikate erhaltendann kann ich einen MITM-Angriff durchführen, selbst wenn das Opfer SSL / TLS verwendet.

Anmerkung des Übersetzers. Einige der beschriebenen Methoden stehen Regierungsbehörden zur Verfügung, die Ländercode-Domänen in ihren Ländern kontrollieren.

Während Google verschiedene Gegenmaßnahmen gegen solche Missbräuche ergreift, kann man mit Sicherheit sagen, dass dies nicht für alle Stammdomänen in der CD-Zone gilt. Weitere Informationen dazu, wie Zertifizierungsstellen den Domänenbesitz überprüfen, finden Sie in BR 1.7.3 .

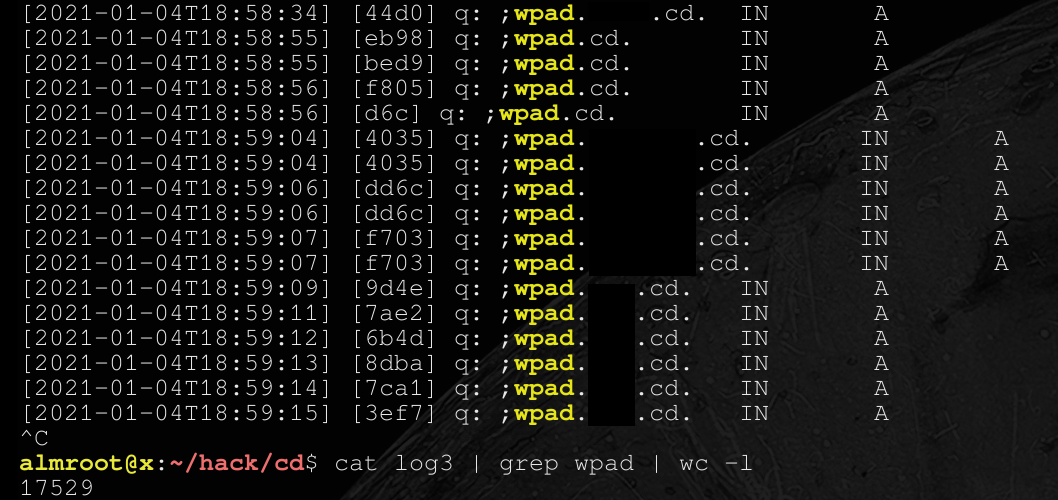

Last but not least kann ich mit privilegiertem Zugriff auf einen Upstream-Host mit DNS-Steuerung in Unternehmens-LANs einbrechen(Beispiel im folgenden Screenshot), die DNS-Anforderungen an WPAD senden - Sie können deren Anforderungen verfolgen, Antworten fälschen und das Opfer umleiten, um eine böswillige Proxyserverkonfiguration auf JS herunterzuladen und auszuführen . WPAD hat eine Vielzahl von Problemen, einschließlich RCE - Schwachstellen, nach zu Hackern aus dem Project Zero Team bei Google.

Problem beheben

Am 7. Januar 2021 kontaktierte ich die administrativen und technischen Kontakte, die auf der IANA-Seite für die CD-Zone aufgeführt sind . Zunächst wollte ich die Domain an einen Betreiber übertragen

.cd

.

Obwohl einer der Kontakte geantwortet und mich an einen Kollegen verwiesen hat, habe ich zum Zeitpunkt dieses Schreibens keine schriftliche Bestätigung erhalten, dass das Problem behoben wurde. Aber bald wurde der DNS-Verkehr zum scpt-Netzwerk umgeleitet. netto .

Am 8. Januar habe ich HackerOne auch einen Bericht über die Internet Bug Bounty vorgelegt, der Belohnungen für verantwortungsbewusstes Hacken der Internetinfrastruktur bietet.

Fazit

Die Entführung von DNS-Servern ist äußerst negativ, insbesondere wenn der Angreifer schlechte Absichten hat. Diese Sicherheitsanfälligkeit betrifft mehr als eine Site, Subdomain oder eine Root-Domain. Jede Website kann Opfer von Phishing, MITM oder DDoS werden

.cd

, einschließlich Websites großer internationaler Unternehmen, Finanzinstitutionen und anderer Organisationen. Und dies ist das zweitgrößte Land in Afrika und eine beliebte Domainzone.

Zum Zeitpunkt dieses Schreibens besitze ich noch den Domainnamen scpt-network.com, obwohl die Delegierung von NS-Anfragen aus der CD-Zone um den 8. Januar 2021 gestoppt wurde, nachdem ich sie kontaktiert hatte. Ich habe diese Operation durchgeführt, um zu verhindern, dass Angreifer die Domain-Zone der Demokratischen Republik Kongo einnehmen, wenn jemand den Domain-Namen eines der Server entführen könnte, die die ccTLD steuern. Zum Glück hat in diesem Fall alles geklappt.