Seit der Erfindung der E-Mail haben Phishing-Angriffe Einzelpersonen und Organisationen gleichermaßen ins Visier genommen und sind im Laufe der Zeit immer ausgefeilter und getarnter geworden. Ein Phishing-Angriff ist eine der häufigsten Methoden, mit denen Hacker die Konten und Netzwerke ihrer Opfer infiltrieren. Laut Symantec handelt es sich bei jeder 2.000 E-Mail um eine Phishing-E-Mail, was bedeutet, dass täglich rund 135 Millionen Angriffe ausgeführt werden.

Und obwohl Phishing-Angriffe lange Zeit keine Seltenheit sind, steigt ihre Zahl in Krisenzeiten dramatisch an. Betrüger nutzen das Chaos und die Verwirrung, die durch die jüngsten Ereignisse verursacht wurden. In Zeiten wie diesen erwarten viele Briefe von offiziellen Quellen wie Expertenorganisationen, Versicherungsunternehmen oder Regierungsbehörden. Dies gibt Kriminellen eine hervorragende Gelegenheit, ihre böswilligen Mailings als E-Mails aus offiziellen Quellen zu tarnen. Diese scheinbar harmlosen E-Mails leiten Benutzer zu betrügerischen Websites weiter, um sie zur Eingabe vertraulicher Informationen zu verleiten.

Was ist Phishing?

In einfachen Worten, Phishing ist eine Taktik, bei der betrügerische E-Mails gesendet werden, um Empfänger dazu zu bringen, auf einen schädlichen Link zu klicken oder einen infizierten Anhang herunterzuladen, um ihre persönlichen Daten zu stehlen. Diese E-Mails sehen möglicherweise aus wie Nachrichten aus seriösen Quellen: Händler, Banken oder Einzelpersonen oder Teams in Ihrer eigenen Organisation, z. B. HR, Ihr Manager oder sogar der CEO.

Wenn Ihre Mitarbeiter die Anzeichen von Phishing nicht erkennen können, ist Ihr gesamtes Unternehmen gefährdet. Laut Verizon- Forschung Die durchschnittliche Zeit, die das erste Opfer einer groß angelegten Phishing-Kampagne zum Öffnen einer böswilligen E-Mail benötigte, betrug 16 Minuten, und die Meldung einer Phishing-Kampagne an die Cyber-Sicherheitsabteilung dauerte doppelt so lange - 33 Minuten.

Wenn man bedenkt, dass 91% der Internetkriminalität mit einer erfolgreichen Phishing-E-Mail beginnt , können diese 17 Minuten eine Katastrophe für Ihr Unternehmen sein.

Phishing-Angriffsmethoden

Wie bereits erwähnt, beginnen die meisten, wenn nicht alle Phishing-Angriffe mit einer E-Mail, die aussieht, als ob sie von einer legitimen Quelle gesendet wurde. Die nachfolgenden Angriffs- und Penetrationsmethoden können jedoch variieren. Einige der Methoden sind recht einfach und bestehen darin, den Benutzer dazu zu bringen, auf einen Link zu klicken und vertrauliche Informationen einzugeben, während andere komplexer sind, z. B. das Starten einer ausführbaren Datei, die den tatsächlichen Prozess imitiert und Zugriff auf den Computer und das Netzwerk des Opfers erhält um unsichtbar bösartige Programme zu starten.

In der Regel verwendet ein Phishing-Angriff verschiedene Techniken, um ein Opfer zu täuschen. Zum Beispiel ist es nicht ungewöhnlich, dass Betrüger Linkmanipulation und Website-Spoofing verwenden., die in Kombination ihren Handlungen die maximale Überzeugungskraft verleihen. Das erste, was Sie sehen, wenn Sie eine Phishing-E-Mail erhalten, ist ein glaubwürdig aussehender Link, der zu einer häufig verwendeten und ahnungslosen Website wie Facebook, Amazon oder YouTube führt, und eine Nachricht, in der Sie aufgefordert werden, diesem Link aus verschiedenen Gründen zu folgen. Diese Nachrichten fordern Benutzer zur Eingabe vertraulicher Informationen auf und behaupten, dass ein Problem mit ihrem Konto oder ihrer Bestellung vorliegt, das behoben werden muss. Hier kommt der nächste Trick ins Spiel - das Spoofing von Websites .

Während der Link auf den ersten Blick wie eine legitime Website aussieht, beispielsweise "amazon.com", werden Sie ihn bei näherer Betrachtung finden kleinere Inkonsistenzen oder Inkonsistenzen , die die wahre Natur des Links offenbaren. Die Erstellung solcher betrügerischen Domänen, die in der Schreibweise bekannten Websites ähnlich sind, wird als Typquatting bezeichnet . Diese schädlichen Websites sind so nah wie möglich an realen Seiten, und ahnungslose Benutzer können ihre Anmeldeinformationen eingeben. Hacker können die gestohlenen Daten auf der realen Website eingeben.

Außerdem hängen Hacker häufig eine ahnungslose Datei an oder fügen einen Link hinzu, der beim Klicken heimlich schädliche Software herunterlädt, die das System des Opfers infiltriert. Diese Angriffe führen häufig zu MalwareMaskierung als echte ausführbare Datei. Ein solches Programm läuft im Hintergrund und durchstreift das Netzwerk des Benutzers, um vertrauliche Informationen wie Bankkonten, Sozialversicherungsnummern, Benutzeranmeldeinformationen und mehr zu stehlen. Manchmal enthält Malware Ransomware , die sich durch das Netzwerk des Opfers schleicht und vertrauliche Daten für die Lösegeldspeicherung verschlüsselt und verschiebt.

Arten von Phishing-Angriffen

Die beliebteste Angriffsmethode unter Phishing-Betrügern besteht darin, eine möglichst große Reichweite zu erzielen. Sie senden Standard-E-Mails im Namen bekannter Websites an so viele Adressaten wie möglich, in der Hoffnung, dass jemand auf ihre Tricks hereinfällt. Dies ist eine effektive, aber nicht die einzige Möglichkeit, das Opfer zu fesseln. Einige Cyberkriminelle verwenden ausgefeiltere Methoden, um ihre Ziele zu erreichen, wie z. B. Spear Phishing, Clone Phishing und Walfang .

Spear Phishing und Walfang

Wie bei regulären Phishing-Angriffen werden beim gezielten (gezielten) Phishing und Walfang E-Mails aus vertrauenswürdigen Quellen verwendet, um Opfer auszutricksen. Anstatt Massenversand an mehrere Empfänger zu senden, zielt Spear Phishing jedoch auf bestimmte Personen ab oder gibt sich als vertrauenswürdige Person aus, um Anmeldeinformationen oder Informationen zu stehlen.

Ähnlich wie beim Spear Phishing richtet sich der Walfang (wörtlich "Waljagd") an eine bestimmte hochrangige Person . Anstatt eine größere Gruppe wie eine Abteilung oder ein Team anzugreifen, lenken Angreifer ihren inneren Kapitän Ahab auf hochrangige Ziele - Anführer und Influencer - in der Hoffnung, ihren weißen Wal zu treffen.

Waljäger versuchen, sich als leitende Angestellte wie CEO, CFO oder Personalmanager auszugeben, um die Mitglieder der Organisation davon zu überzeugen, sensible Informationen von Wert an Angreifer weiterzugeben.

Damit der Walfang erfolgreich ist, müssen Angreifer ihr Opfer viel besser untersuchen als normales Phishing, um so authentisch wie möglich auszusehen. Angreifer erwarten, die von ihnen behauptete Autorität zu nutzen, um Mitarbeiter oder andere Führungskräfte davon zu überzeugen, ihre Anfragen nicht zu überprüfen oder in Frage zu stellen.

Während meiner Arbeit bei der vorherigen Firma wurde ich auch ein Ziel für Wailing: Ein Betrüger, der sich als mein CEO ausgibt, fragte nach seiner Telefonnummer, damit er mich anrufen und um einen Service bitten konnte. Glücklicherweise gab es in dem Brief viele deutliche Anzeichen von Betrug. Das offensichtlichste war, dass das Büro des CEO nur ein paar Schritte von meinem Schreibtisch entfernt war, sodass es leicht passen konnte, wenn er mich brauchte!

Phishing klonen

Klon-Phishing ist nicht so genial wie Spear-Phishing oder Walfang, aber nicht weniger effektiv. Alle grundlegenden Elemente eines Phishing-Betrugs sind dieser Angriffsmethode inhärent. Der Unterschied besteht jedoch darin, dass Angreifer eine echte E-Mail kopieren , die zuvor von einer legitimen Organisation gesendet wurde , anstatt sich als Benutzer oder Organisation mit einer bestimmten Anforderung auszugeben . Die Hacker verwenden dann die Linkmanipulation, um den echten Link aus der ursprünglichen E-Mail zu fälschen und das Opfer auf eine betrügerische Website umzuleiten. Dort verleiten sie Benutzer dazu, Anmeldeinformationen einzugeben, die Angreifer auf einer realen Site verwenden würden.

Beispiele für E-Mail-Betrug

Betrüger fälschen häufig offizielle E-Mails von Einzelhändlern wie Amazon oder Walmart und behaupten, dass der Benutzer seine Anmeldeinformationen oder Zahlungsinformationen eingeben muss, um eine Bestellung abzuschließen. Über die Links in der E-Mail gelangen Sie zu einer Zielseite, die wie eine echte aussieht, auf der Sie vertrauliche Informationen eingeben können.

Mit der Entwicklung des E-Commerce sowie im Zusammenhang mit einer Pandemie hat die Anzahl der Online-Einkäufe ein beispielloses Ausmaß erreicht, was bedeutet, dass die Betrüger mehr Arbeit haben. Während der Ferien, wenn jeder Geschenke in großen Mengen kauft, wächst die Anzahl solcher Betrüger exponentiell. Viele Leute machen so viele Einkäufe, dass sie aufhören zu denken und bemerken, dass etwas mit ihrer Bestellung nicht stimmt.

Ein Beispiel für einen Phishing-Betrug, der in der Weihnachtszeit 2020 an Bedeutung gewonnen hat, ist eine gefälschte E-Mail von Amazon , in der Kunden aufgefordert werden, sich anzumelden, um die Rechnungsinformationen und die Adresse für die Auftragserfüllung zu aktualisieren.

( Quelle )

Ich persönlich erhalte immer wieder E-Mails von Amazon über Lieferung, Ankunftstermine, Bestätigungen und mehr. Wenn ich nicht gewusst hätte, wonach ich suchen muss, um Phishing zu identifizieren, wäre ich leicht auf Betrüger hereingefallen.

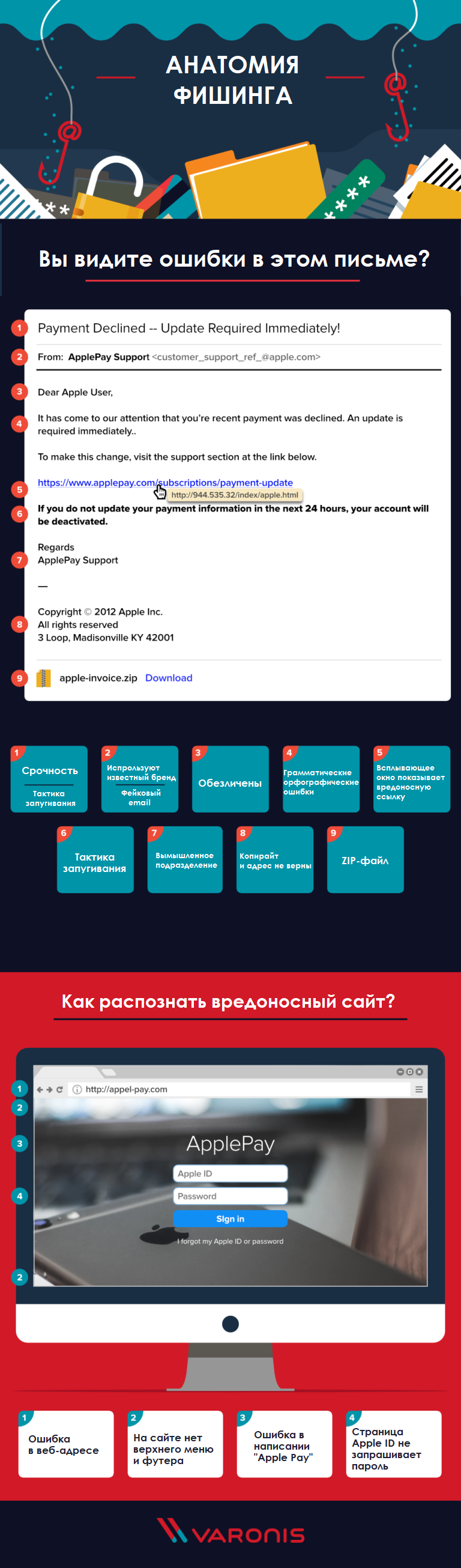

Anatomie einer Phishing-E-Mail

Wir haben die häufigsten Elemente hervorgehoben, die Phishing-E-Mails enthalten. Schauen Sie sich unsere vollständige Infografik an, um Ihr Wissen zu testen.

Thema

Phishing-E-Mails zielen normalerweise darauf ab, ein Gefühl der Dringlichkeit zu erzeugen und durchsetzungsfähige Sprach- und Einschüchterungstaktiken anzuwenden, beginnend mit der Betreffzeile.

Absender / Von Feld

Betrüger erwecken den Eindruck, dass die E-Mail von einem Beamten eines bekannten Unternehmens wie dem Kundendienst gesendet wurde . Bei näherer Betrachtung können Sie jedoch feststellen, dass sowohl der Name des Absenders als auch die E-Mail-Adresse gefälscht sind und nicht zu diesem Unternehmen gehören.

Feld Empfänger / "An"

Phishing-E-Mails sind oft unpersönlich und bezeichnen den Empfänger als "Benutzer" oder "Kunde".

Hauptteil des Briefes

Wie bei der Betreffzeile werden bei der Textkopie häufig Ausdrücke verwendet, die ein Gefühl der Dringlichkeit erzeugen . Sie ermutigen den Leser, ohne nachzudenken zu handeln. Phishing-E-Mails enthalten häufig sowohl Grammatik- als auch Interpunktionsfehler .

Bösartiger Link

Ein verdächtiger Link ist eines der Hauptelemente von Phishing-E-Mails, deren Nutzlast. Diese Links werden häufig gekürzt (mit bit.ly oder einem ähnlichen Dienst) oder so formatiert , dass sie wie ein echter Link eines echten Unternehmens aussehen und mit der Nachricht einer gefälschten E-Mail übereinstimmen.

Einschüchterungstaktik

Phishing-E-Mails erzeugen nicht nur ein Gefühl der Dringlichkeit, sondern verwenden häufig Einschüchterungstaktiken, die dazu führen, dass Leser aus Angst oder Verwirrung auf einen böswilligen Link klicken .

Unterschrift am Ende des Briefes

Wie bei der Begrüßung ist die Signatur am Ende einer Phishing-E-Mail häufig unpersönlich - normalerweise der generische Name des Kundensupportteams, nicht der Name der Person und keine entsprechenden Kontaktinformationen.

Buchstabenfußzeile

Die Fußzeile von Phishing-E-Mails enthält häufig deutliche Anzeichen von Fälschungen, einschließlich eines falschen Copyright-Datums oder einer Adresse , die nicht mit dem Standort des tatsächlichen Unternehmens übereinstimmt.

Seite mit Schadcode

Wenn Sie in der Regel auf einen Link in einer Phishing-E-Mail klicken, gelangen Sie zu einer schädlichen Website.

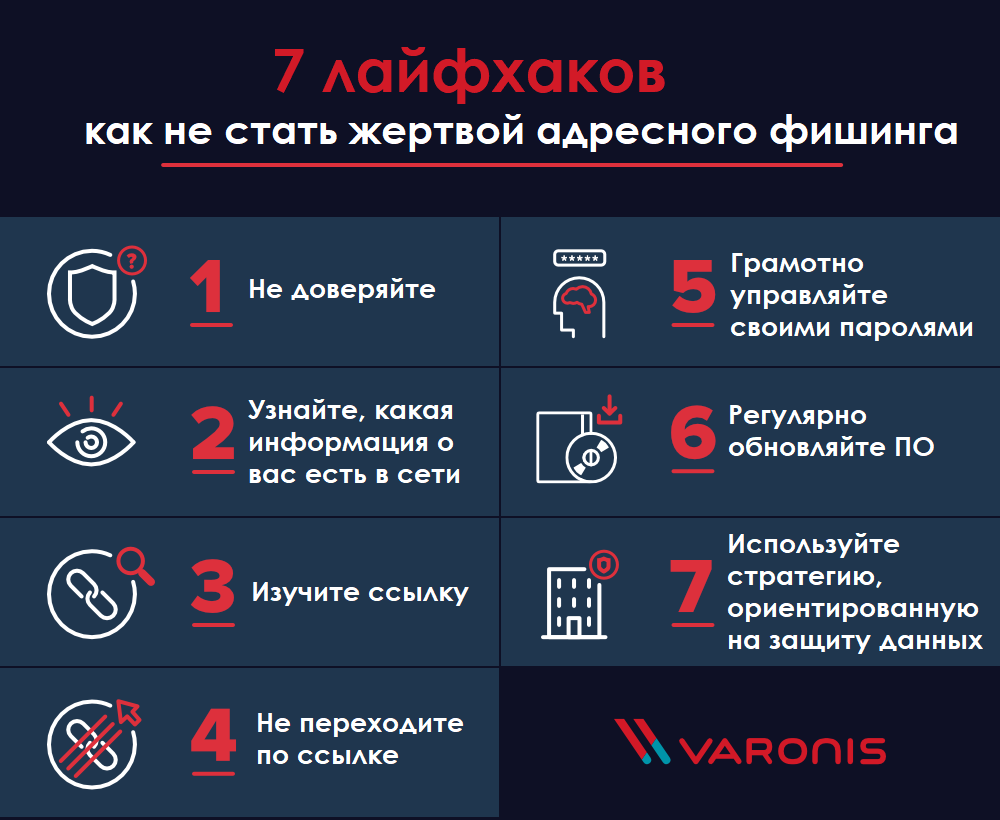

So vermeiden Sie, Opfer eines Angriffs zu werden

Die beste Verteidigung gegen Phishing ist Wissen . Phishing-Angreifer sehen in der Regel so überzeugend wie möglich aus, können jedoch häufig durch verräterische Anzeichen erkannt werden . Eine obligatorische regelmäßige Schulung in den Grundlagen der Informationssicherheit und des Social Engineering ist ein hervorragendes Präventionsinstrument, mit dem Ihr Unternehmen Anzeichen von böswilligen E-Mails erkennen kann.

Beachten Sie Folgendes, wenn Sie eine E-Mail erhalten, in der Sie aufgefordert werden, auf einen Link zu klicken, eine Datei herunterzuladen oder Ihre Anmeldeinformationen anzugeben, auch wenn die E-Mail anscheinend aus einer vertrauenswürdigen Quelle stammt:

Wenn Sie den geringsten Verdacht haben, dass es sich bei der erhaltenen Nachricht um eine Phishing-E-Mail handelt, klicken Sie nicht darauf und öffnen Sie keine Anhänge. Aktivieren Sie es stattdessen und melden Sie es den Verantwortlichen. Dies können die Cybersicherheitspersonal Ihres Unternehmens, der Unternehmensvertreter, dessen E-Mail-Adresse gefälscht wird, oder Ihr E-Mail-Domain-Anbieter (z. B. Google, Microsoft usw.) sein.

Fallen Sie nicht auf Tricks herein

Wissen ist Macht, besonders wenn es um Phishing-Schutz geht. Damit die Idee der Betrüger erfolgreich ist, müssen Sie auf ihre Tricks hereinfallen. Selbst wenn Sie sich als Experte für die Erkennung von Phishing betrachten, müssen Sie auf der Hut sein, da die Gefahr hinter jedem Link lauert. Mit der Zeit werden Phishing-Betrug und böswillige E-Mails immer ausgefeilter und schwerer von den echten zu unterscheiden.

Solange unser tägliches Leben eng mit digitalen Technologien und dem Internet verbunden ist, werden Hacker immer da sein und versuchen, unschuldige Menschen für finanzielle Gewinne einzusetzen. Der beste Weg, um sicher und auf dem neuesten Stand zu bleiben, besteht darin, die fortschrittlichsten Formen von Phishing-Betrug weiter zu erforschen.