Einführung

Bei der Entscheidung für eine Verbindung zum SOC betrachtet das Unternehmen den Anbieter häufig als „Sicherheitsnetz“ für den Umgang mit komplexen Vorfällen und Bedrohungen, die für ihn möglicherweise nur schwer alleine zu bewältigen sind. Gleichzeitig kommt es häufig vor, dass bereits in der Phase des Pilotversuchs eines Dienstes Engpässe oder kritische Mängel in der bestehenden Strategie zur Gewährleistung der Informationsstabilität digitaler Assets auftreten. Aus diesem Grund ist SOC eine kollaborative „Reise“, auf der Unternehmen und Dienstleister Hand in Hand gehen und sich auf der gesamten Strecke ergänzen und gegenseitig helfen.

Zahl: 1. Gemeinsame Unternehmensschwächen

Wir haben langjährige Erfahrung in der Gewährleistung der Informationssicherheit gesammelt: sowohl unsere eigenen als auch unsere Kunden. Und wir möchten es mit unseren Lesern teilen. Als Teil dieses Artikels werde ich einige Fälle vorstellen, die von unserem kommerziellen SOC erfolgreich verhindert wurden. Viele nützliche Dinge können daraus gelernt werden.

Fall 1. "Proxy-regulär"

Die Telefonzentrale zeichnete einen Netzwerkangriff von der 10.XX250-Adresse auf dem 10.XX70-Host (YYru) auf.

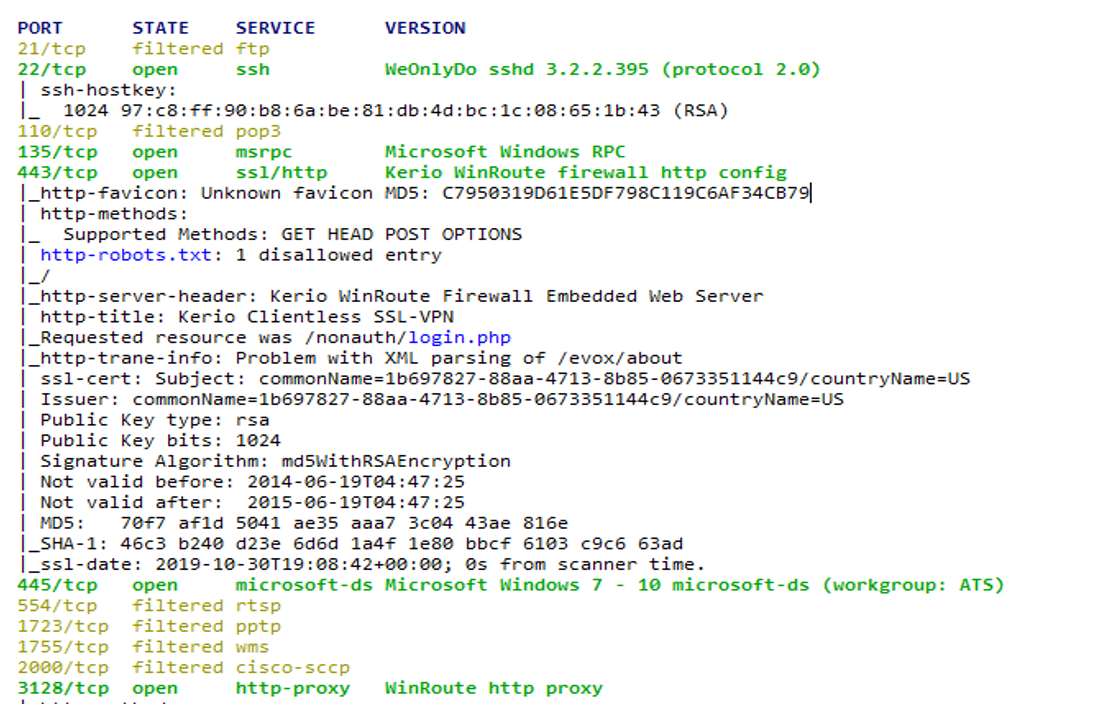

Es stellte sich heraus, dass die Kerio WinRoute Firewall-Software auf dem 10.XX250-Host installiert war. Laut dem für den Betrieb verantwortlichen Host wurde diese Software ausschließlich als Firewall verwendet. Der Host-Scan hat Folgendes gezeigt:

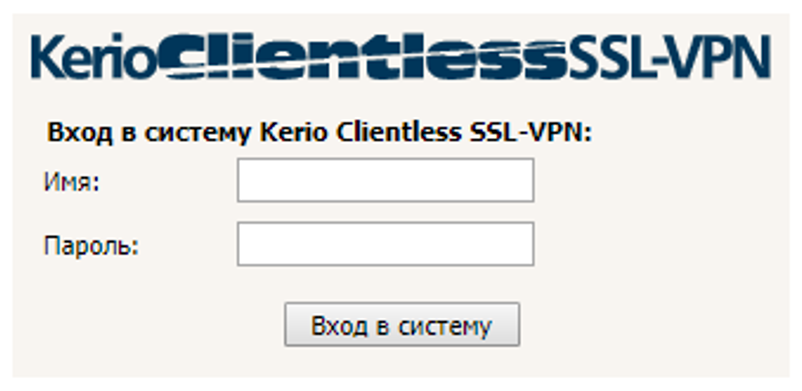

Die Kerio-Weboberfläche befindet sich bequem an Port 443:

Abb. 2. Kerio schaut direkt in die Seele

Der offene Port 3128, auf dem der http-Proxy lief, erregte jedoch nicht weniger Interesse. Bei der Fortsetzung der Überprüfung wurde festgestellt, dass mit dem Proxy 10.XX250: 3128 auf das Internet zugegriffen werden konnte, ohne dass Anmeldeinformationen eingegeben werden mussten. Der Internetzugang wurde mit der externen IP 89.XX18 durchgeführt. Beim Scannen der externen IP-Adresse wurde die Verfügbarkeit

angezeigt : 3128 / tcp - Kerio WinRoute Firewall-Proxyserver-Port.

Für diesen Dienst stellte sich heraus, dass die Connect-Methode teilweise möglich ist:

Ergebnis: Über einen Proxy an Port 3128 / tcp ist der Zugriff vom Internet auf das interne Netzwerk des Unternehmens möglich.

31415 / TCP - Betrieb des mrelayd-Softwaredienstes

github.com/thinkberg/jta/blob/master/tools/mrelayd.c

Mrelayd funktioniert ähnlich wie Telnet-Proxy. Um die Verbindungsadresse anzugeben, wird die "Relay" -Methode verwendet, die als Zeile wie "Relay-Ziel-Port" angezeigt wird.

Beispiel:

Um in diesem Fall eine SSH-Verbindung zu vertreten, können Sie die Option ProxyCommand (openssh) oder die Verbindungsoptionen in Putty verwenden.

Fazit: Es ist möglich, auf das interne Netzwerk zuzugreifen, auch über Steuerprotokolle.

Dieses Beispiel zeigt trotz seiner offensichtlichen Einfachheit, wie wichtig eine korrekte Konfiguration des Proxyservers in einem Unternehmen ist. Andernfalls sind informative Auswirkungen auf interne digitale Assets möglich, selbst wenn keine anfälligen Dienste im Netzwerkbereich vorhanden sind und Variationen bei Angriffen mit Brute-Force-Authentifizierung von Fernsteuerungsprotokollen ausgeschlossen sind.

Fall 2. Ein Router, der (eigentlich nicht) könnte

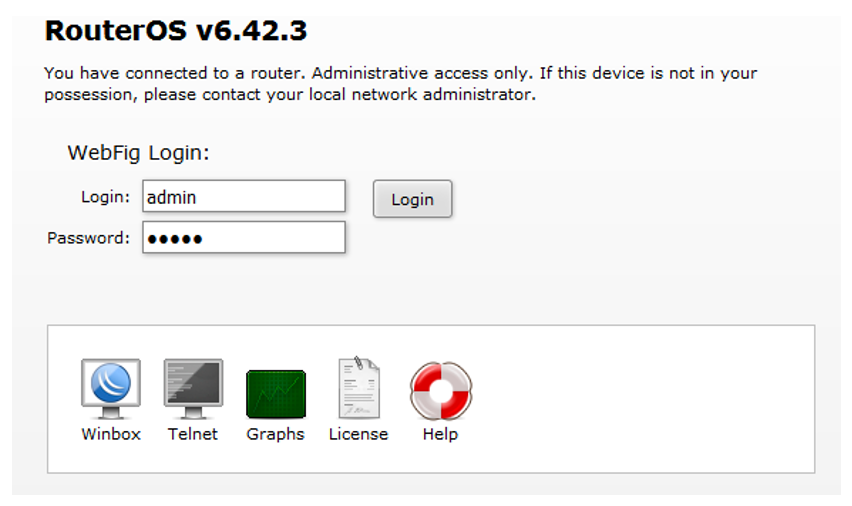

Während des Pilotprojekts wurde die Aufmerksamkeit der Spezialisten des Betriebsüberwachungszentrums auf die Webschnittstelle der über das Internet zugänglichen Netzwerkgeräte gelenkt. Das Standardkennwort funktionierte nicht, aber in der Hoffnung auf böses Glück wurde versucht, ein 6-stelliges Kennwort für das Administratorkonto brutal zu erzwingen.

Zahl: 3. Sieht leicht zugänglich aus (unter Verwendung von Standardkonten). Der

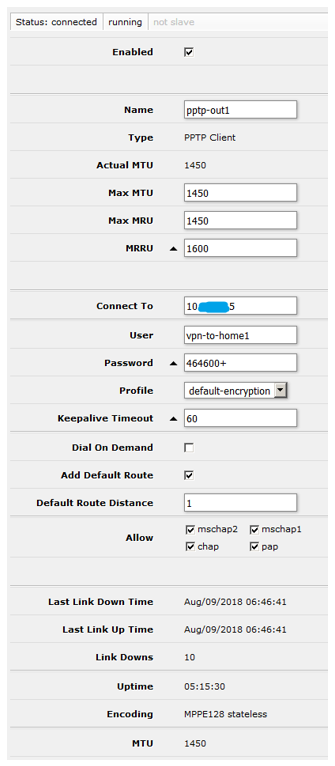

Versuch war erfolgreich und ermöglichte weitere Nachforschungen. In der Liste der Schnittstellen wurde unter anderem ein "Patient" vom Typ "PPTP-Client" festgestellt, und in seinen Einstellungen wurden die Anmeldeinformationen für die Verbindung zu einem Host im internen Netzwerk des Unternehmens sorgfältig angegeben.

Mit den gefundenen Anmeldeinformationen wurde eine erfolgreiche Verbindung hergestellt und die externe IP-Adresse des Geräts ermittelt

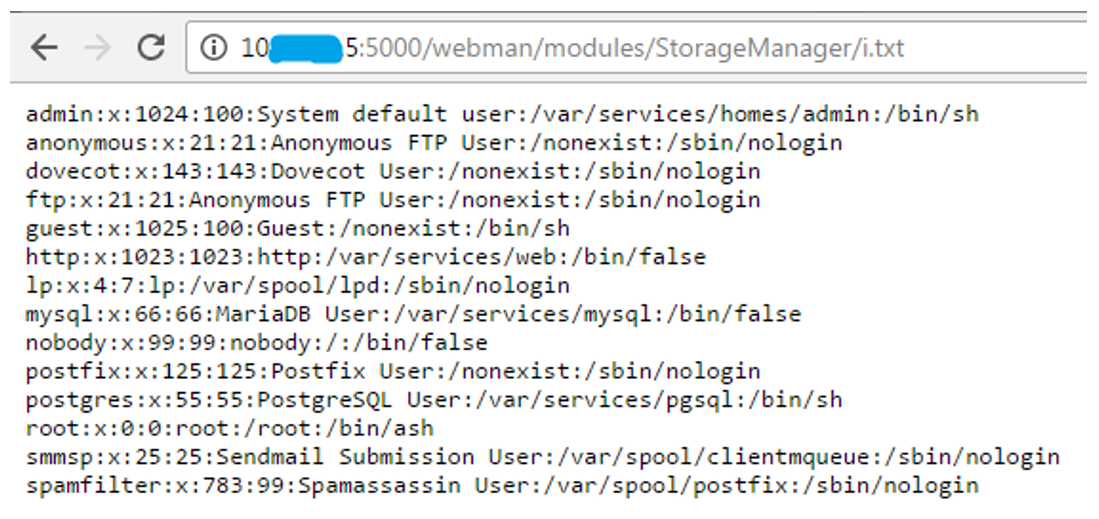

Ein externer IP-Scan zeigte das Vorhandensein von Ports im Zusammenhang mit Cryptocurrency Mining (was ein Zeichen für einen möglichen Kompromiss des Systems ist). Darüber hinaus stieß der Dienst auf Port 5000 / TCP auf Interesse. Der unglückselige 5000 / tcp hostet einen anfälligen Dienst, der den Start beliebiger Skripte ermöglicht.

Betriebsbeispiel:

Abb. 4. Pingen Sie an interne Dienste, die über die Weboberfläche gestartet werden

. 5. Ausgabe der Datei / etc / shadow

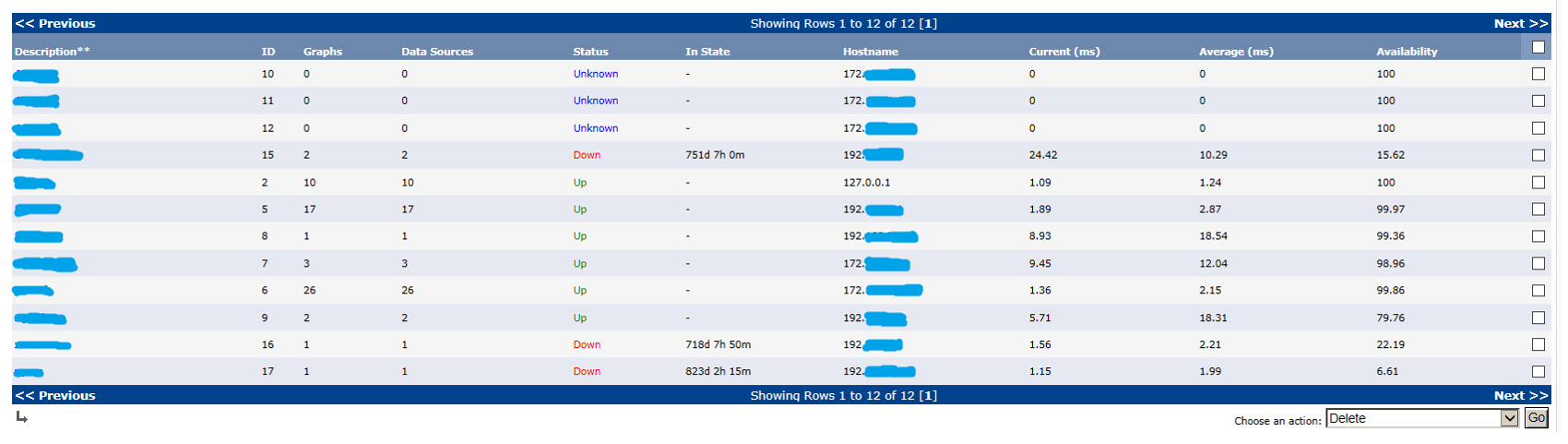

Es scheint, dass dies mehr als genug ist, aber im Rahmen einer weiteren Überprüfung wurde festgestellt, dass der laufende Überwachungsdienst Cacti auf 79 / tcp das Standardzugriffskennwort verwendet hat.

Zahl: 6. Geräte, die überwacht werden

Durch den Zugriff auf Cacti konnten wir auch Informationen über die Erfassung von Protokollen und die SNMP-Community abrufen:

Dieses Beispiel wirft erneut die Frage nach dem bereits langweiligen Problem auf, Anmeldeinformationen für den Zugriff auf Systeme zu verwenden, die nicht der von der Unternehmen.

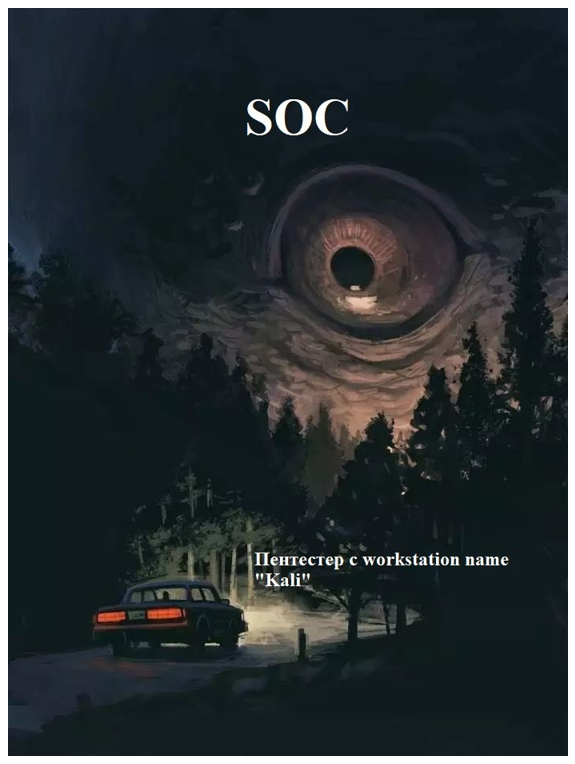

Fall 3. Pentest gegen SOC

Immer häufiger ist es für Unternehmen im Rahmen von SOC MTC-Tests eine gute Form, ein Pilotdienstprojekt mit einer regelmäßigen Prüfung von Informationssystemen im Pentest-Format zu kombinieren.

Der moderne SOC hat die Fähigkeit, gemäß dem SLA sowohl die Fakten des anfänglichen Kompromisses des Systems als auch weitere Versuche eines potenziellen "Angreifers" zu erkennen, im System Fuß zu fassen, die Privilegien zu erhöhen und einen Angriff auf das System zu entwickeln Hosts bereits innerhalb des Unternehmensnetzwerks. Zu diesem Zweck werden die Überwachungsrichtlinien für Windows / Unix-Systeme des Kunden und andere verfügbare Informationssicherheitssysteme entsprechend konfiguriert. Die gesammelten Sicherheitsereignisse werden basierend auf den entwickelten Korrelationsregeln verarbeitet, sodass der SOC-Analyst potenzielle Vorfälle effektiv erkennen und darauf reagieren kann.

Zahl: 7. Für einen gewöhnlichen Pentester endet die erste Runde der "Gegenwirkung" mit SOC sehr schnell.

Danach schlagen die Kunden im Wege von Konzessionen, die die Tätigkeit des Auftragnehmers ignorieren, den beauftragten Pentest-Spezialisten vor, ihre Arbeit fortzusetzen. Dies unterstreicht einmal mehr die Effektivität des SOC - wir berechnen sofort die Aktivitäten der Pentester, die das Unternehmen zur Überprüfung der Sicherheit der Infrastruktur eingestellt hat. Die Frage nach der Wirksamkeit und Durchführbarkeit der Verwendung von SOC verschwindet sofort.

Im Folgenden finden Sie eine kurze Fallstudie mit einem der Unternehmen:

Wie Sie sehen, wurden alle Aktionen des "Angreifers", einschließlich des Zeitpunkts seiner ersten Verbindung zum Netzwerk, identifiziert und dem Unternehmen präsentiert.

Ein Kontokompromiss, die IP-Adresse eines potenziellen Angreifers und die Tatsache, dass ein Pentester schädliche Dienste auf den Hosts des Kunden installiert hat, wurden identifiziert. Im Falle eines realen Vorfalls wären alle gesammelten Informationen mehr als ausreichend, um angemessen zu reagieren und die digitalen Vermögenswerte des Unternehmens zu schützen.

Und als Fazit

Ich möchte darauf hinweisen, dass die Beschreibung realer SOC-Fälle wie nichts anderes es Unternehmen ermöglichen sollte, die Bedeutung und Zweckmäßigkeit der Nutzung eines solchen Dienstes zu verstehen.

Kompetente Einrichtung der Erfassung von Sicherheitsereignissen, deren Analyse, Erstellung von für das Unternehmen geeigneten Korrelationsregeln, Anreicherung von Informationssicherheitsereignissen mithilfe von Cyber-Intelligence-Plattformen, die auf reale Vorfälle projiziert werden - ermöglichen es, die zukünftige Effizienz der Verbindung zu verstehen und zu bewerten der SOC-Anbieter.

Es muss ernsthaft verstanden werden, dass bestimmte Informationssicherheitstools Schutz vor privaten Bedrohungen bieten, jedoch kein vollständiges Bild davon vermitteln, was „an der Grenze“ geschieht. SOC vereint Fachkräfte, innovative Technologien und strukturierte Prozesse und bietet einen umfassenden Schutz des Unternehmens vor Cyber-Bedrohungen in Echtzeit.

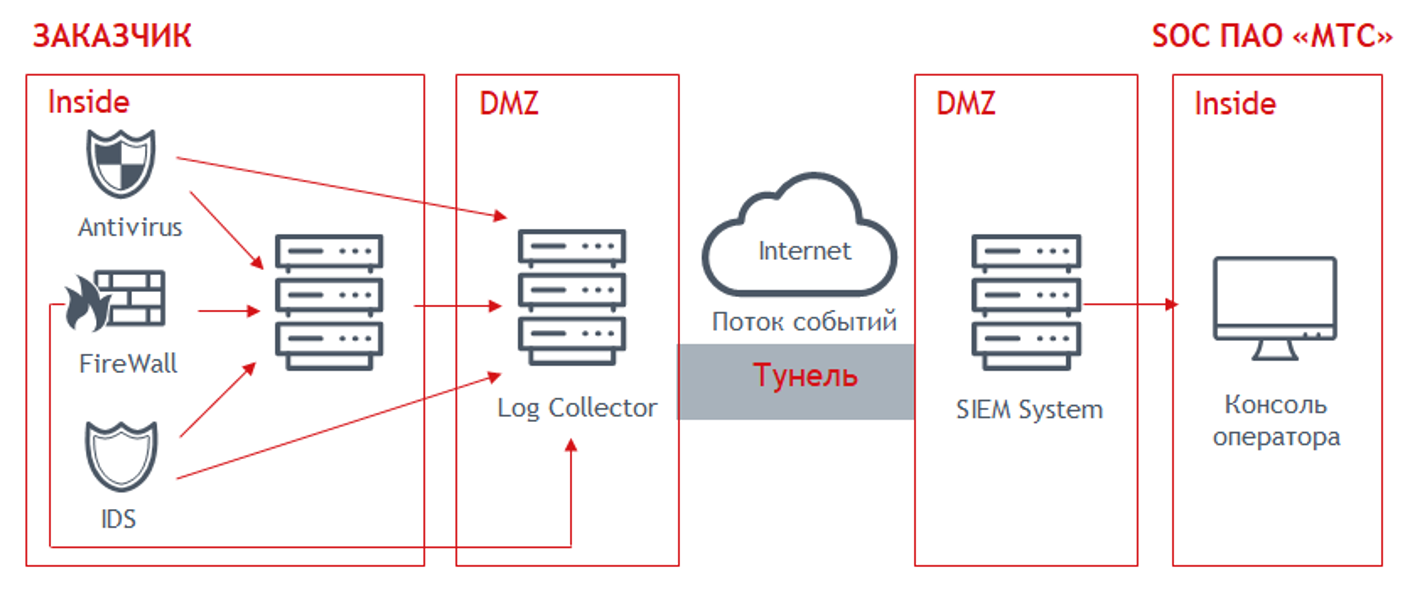

Beispielsweise vereinbaren wir im Rahmen des MTS-SOC mit Kunden die endgültige Liste der verbundenen Quellsysteme und Korrelationsregeln. Zusammen mit dem geschützten Unternehmen stellen wir über einen organisierten und vom Kunden bereitgestellten Zugriffstunnel eine Verbindung zu den Quellsystemen her und stellen eine sichere Verbindung zwischen diesen, dem Protokollsammelserver des Unternehmens und dem SOC-System her, um Protokolle von Quellsystemen zu übertragen und Protokolle zu übertragen in Echtzeit an den Protokollprotokollserver des Unternehmens und von dort an das SOC-System.

Zahl: 8. Schema der Verbindung des Kunden mit dem SOC-Anbieter

Das SOC-Team passt zusammen mit den Mitarbeitern des Unternehmens die Regeln zur Erkennung von Informationssicherheitsvorfällen, zur Profilerstellung für Netzwerk- und Hostaktivitäten an, um Fehlalarme zu minimieren. Zusätzliche Funktionen können die Kontrolle externer Perimeter-Schwachstellen und die Untersuchung von Informationssicherheitsvorfällen sein.

Basierend auf den Ergebnissen der Untersuchung von Vorfällen wird ein Bericht über die geleistete Arbeit erstellt. Das SOC-Team analysiert neben der Analyse des Vorfalls und der Festlegung des Quellsystems und der Ursachen eine Reihe technischer Empfehlungen, um die Wahrscheinlichkeit ähnlicher Vorfälle in Zukunft zu verhindern oder zu verringern.

Autoren des Artikels:

Leitender Experte von MTS SOC Dmitry Berkovets und Leiter Informationssicherheitsprodukte des # CloudMTS-Anbieters Alexander Karpuzikov.

Stellenangebote

Wenn Sie dem # CloudMTS-Team beitreten möchten, haben wir neue Stellen zu besetzen:

Network Engineer

UI / UX Designer

Golang Entwickler

DevOps Engineer