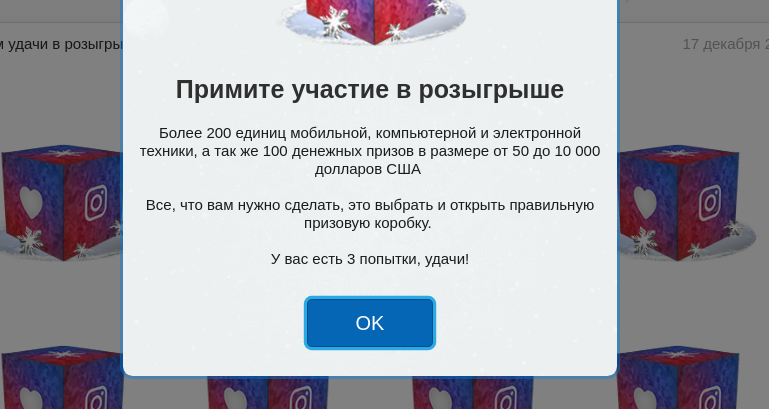

Anstelle eines direkten Angebots zur Teilnahme an der Aufteilung nicht existierenden Reichtums wird das Opfer gebeten, einem kleinen Mädchen eine Postkarte zu schicken. Der Betrug geschieht irgendwo tief im Korrespondenzprozess: Es scheint, als hätten Spammer gelernt, was ein Verkaufstrichter ist. Experten bemerken auch die Diversifizierung böswilliger Aktionen, den Fokus auf mobile Benutzer und Instant Messenger. In einem Fall bieten Betrüger nicht nur an, an der Verlosung wertvoller Preise teilzunehmen, sondern auch Freunde und Bekannte über die Pseudolotterie zu informieren. In einem anderen Fall muss eine schädliche Anwendung auf einem Smartphone installiert werden, um eine "Coronavirus-Kompensation" zu erhalten. Wie üblich wird der am weitesten fortgeschrittene Betrug in potenziell lukrativeren Angriffen auf die Unternehmensinfrastruktur gesehen.

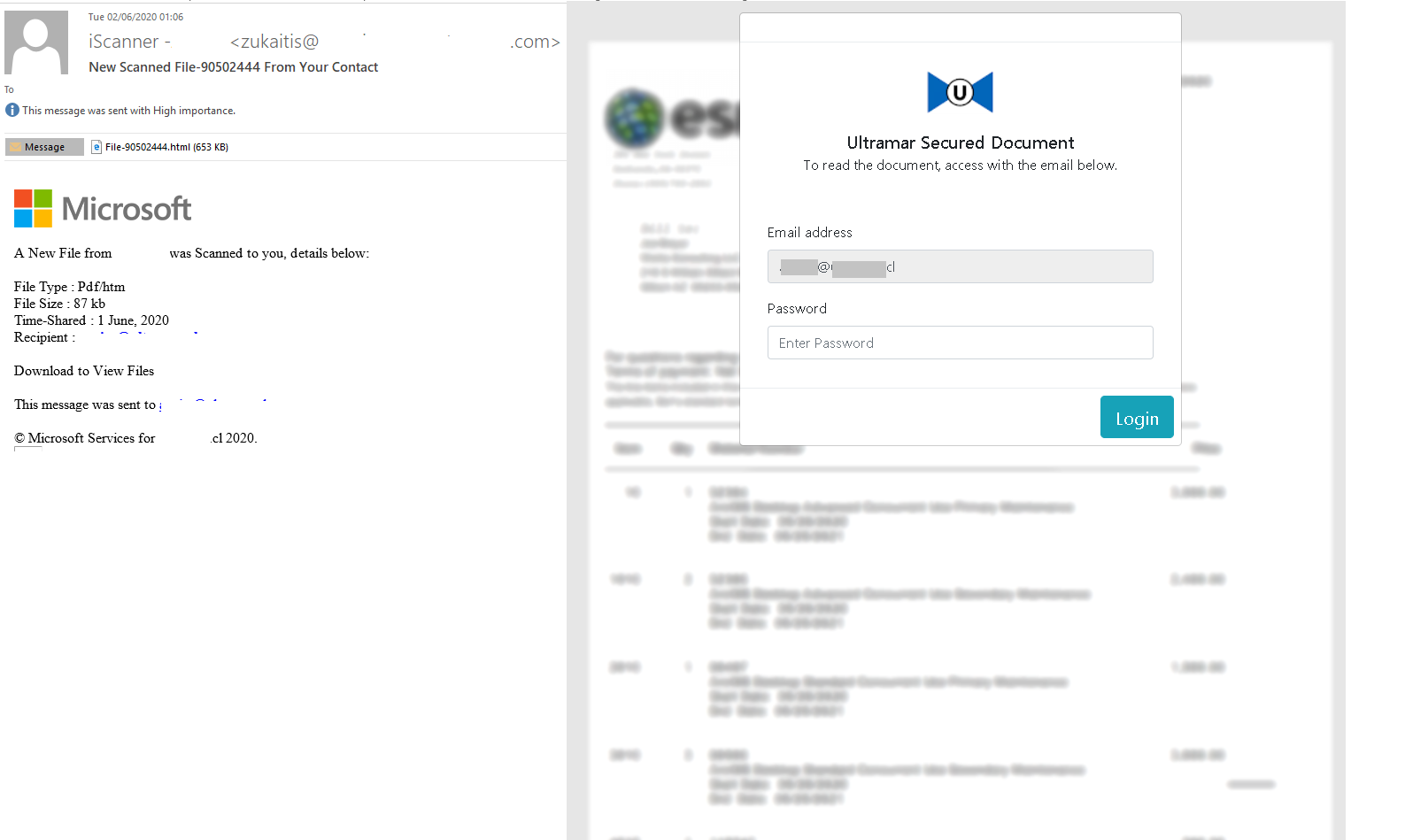

Spammer tun alles, um plausible Kopien der realen Cloud-Infrastruktur zu erstellen, von webbasierten E-Mail-Parodien für Unternehmen bis hin zu Dateiübertragungsdiensten, wie im obigen Screenshot dargestellt. Neben anderen Kanälen, die normalen Kanälen ähnlich sind, enthält der Bericht Sprachnachrichten, Einladungen zu Besprechungen in Zoom und anderen Telefonkonferenzdiensten, Benachrichtigungen der IT-Abteilung und simulierte automatische Antworten mit böswilligen Anhängen. Schließlich gibt es ein Beispiel für einen kreativen Angriff auf Website-Besitzer: Über ein Feedback-Formular erhalten sie eine E-Mail, in der sie beschuldigt werden, ein Bild oder Foto gestohlen zu haben und Links zu Beweisen (natürlich böswillig). Kunstflug: Ein Betrug ohne böswillige Links, bei dem der Benutzer aufgefordert wird, den technischen Support anzurufen.

Kurz gesagt, im vergangenen Jahr bekam die übliche Spam-Bacchanalia einen Hauch von COVID-Hysterie. Das Interessanteste ist, dass dies vor dem Hintergrund eines Rückgangs des Spam-Anteils am gesamten Postverkehr geschah: 2020 waren es 50,37%, 6,14 Prozentpunkte weniger als 2019. Höchstwahrscheinlich waren es nicht die Spammer, die schlechter arbeiteten, aber die Anzahl der legitimen E-Mails stieg aufgrund des massiven Übergangs zur Remote-Arbeit.

Es gab einige Änderungen in der Spam-Geografie: Im vergangenen Jahr wurden meistens Junk-E-Mails aus Russland gesendet (21,27% aller unerwünschten Nachrichten), gefolgt von Deutschland. Im vergangenen Jahr waren Server in den USA und in China führend beim Versenden von Spam. Die drei größten Spam-Empfänger sind Spanien, Deutschland und Russland.

Phishing-Links wurden für 13,21% der Benutzer von Kaspersky Lab-Produkten blockiert. Dies ist der globale Durchschnitt, aber in einigen Ländern ist der Anteil der Erkennungen höher: In Brasilien beispielsweise erreichte Phishing nicht 20% der Benutzer. Insgesamt stellen die Autoren des Berichts einen Anstieg der Anzahl gezielter E-Mail-Angriffe auf Unternehmen fest. Wir, die Empfänger von Spam, präsentieren die Verwendung von höherem Wert bei der Arbeit, aber nicht, wenn wir zu Hause sitzen. Zwar unterschieden sich diese beiden Staaten im Jahr 2020 nicht wesentlich voneinander.

Was ist sonst noch passiert?

Microsoft entfernt Adobe Flash mit einem Windows 10-Update zwangsweise von den Computern der Benutzer.

Der Patch für den Brave-Browser schließt eine ernsthafte Datenschutzlücke: Es stellte sich heraus, dass zuvor alle Anforderungen an .onion-Domänen über den integrierten Tor-Browser an den DNS-Serveranbieter weitergeleitet wurden.

Das erste (und dann das zweite ) Malware-Beispiel für Apple-Computer, das auf dem M1-Prozessor basiert, wurde erkannt.

Die Infrastruktur des Letsencrypt-Dienstes wurde grundlegend überarbeitet . Jetzt können Sie alle Zertifikate innerhalb von 24 Stunden erneut ausstellen. Dies geschieht für den Fall, dass Sie Zertifikate aufgrund von Softwarefehlern widerrufen müssen.

Microsoft-Analysten veröffentlichtBericht über den Angriff von SolarWinds auf die Infrastruktur des Unternehmens. Demnach konnten die Organisatoren auf die Quellcodes einiger Lösungen (insbesondere Azure und Exchange) zugreifen. Es gab keine Hinweise darauf, dass die Infrastruktur von Microsoft zum Angriff auf Kunden verwendet wurde.