Nach dem Angriff sagte das Unternehmen, die Mitarbeiterdaten seien wahrscheinlich nicht geschädigt worden. Vermutlich CD Projekt hat sich das Opfer einer Hetzkampagne Hellokitty zuvor Passagen Stromversorger in Brasilien (beleidigen hier vorherige Angriffe im Detail analysiert werden). Nach BleepingComputer haben die durchgesickerten Daten bereits in Aufmachungen für Auktion mit einem Startpreis von einer Million Dollar. Die Offenheit des Spieleentwicklers gegenüber dem Vorfall ist willkommen. Es sollte eine gewisse Ironie darin erwähnt werden, wie das Gefolge von Cyberpunk 2077 in die Realität durchgesickert ist.

Das zweite hochkarätige Ereignis war der Angriff auf eine Wasseraufbereitungsanlage in Oldsmar, Florida, USA. Der Sheriff von Pinellas County, Bob Gualtieri, kündigte während einer Pressekonferenz am 8. Februar einen Cyberangriff auf kritische Infrastrukturen an . Die Angreifer verwendeten Standardmittel für den Fernzugriff und versuchten, was am unangenehmsten ist, die Natriumhydroxidzufuhr um den Faktor 100 zu erhöhen.

Der Vorfall wurde hauptsächlich im Zusammenhang mit der gefährlichen Verwendung von RAS-Tools (im beschriebenen Fall TeamViewer) zur Verwaltung kritischer Infrastrukturen ausführlich diskutiert. Durchgesickerte Kennwortlecks der Unternehmensadresse in Stadtwerken (siehe Tweet oben). Auch ohne sie ist es eine schlechte Idee, die Computer in der Kläranlage ohne zusätzliche Sicherheit direkt zu steuern. Brian Krebs liefert in seinem Artikel Beweise dafür, dass diese Praxis üblich istim ganzen Land. Und noch ein Argument: Wenn Sie alle Administratoren entlassen, die mindestens einmal den Remotezugriff auf den Desktop geöffnet haben, gibt es höchstwahrscheinlich niemanden, der industrielle Systeme verwaltet. Die Verwendung von TeamViewer weist auf eine Unterfinanzierung hin und signalisiert die Notwendigkeit, die Sicherheit kritischer Infrastrukturen umfassend zu verbessern.

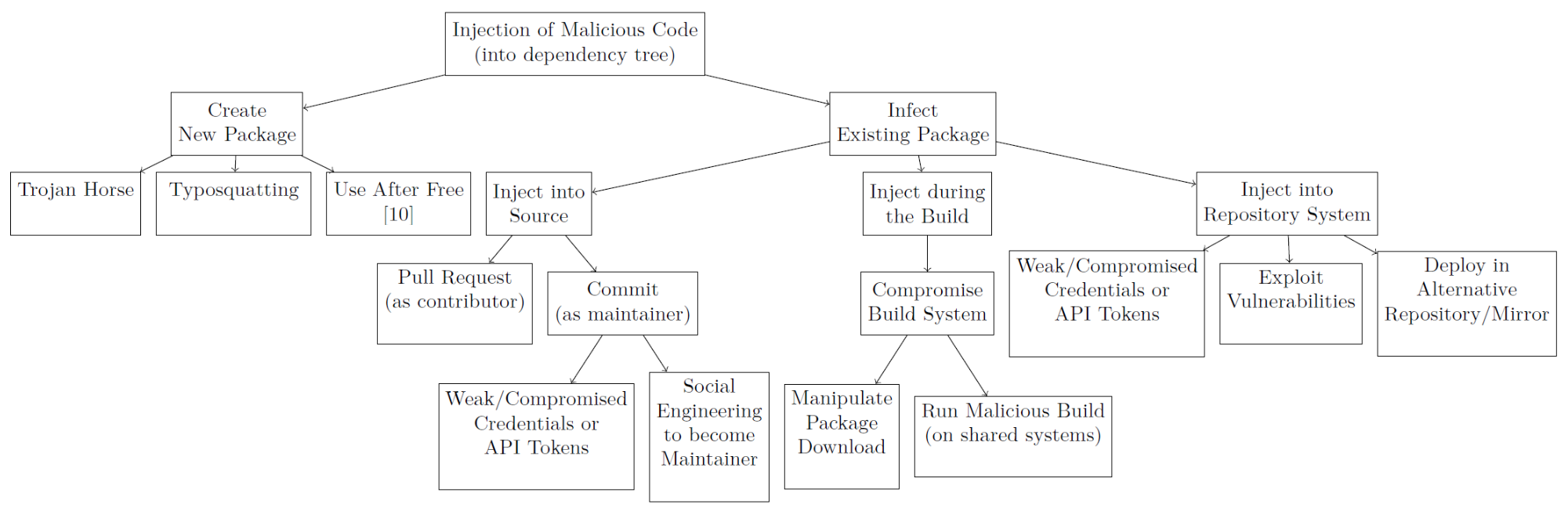

Diese hochkarätigen Nachrichten überschatteten Alex Birsans interessante Forschung darüber, wie bösartiger Code in die Erstellung von Software eingefügt werden kann, die öffentliche Repositorys wie npm, PyPi und RubyGems verwendet. Zuvor wurde dieses Problem untersucht, um Code mit einem Tippfehler im Namen in das Repository hochzuladen. In diesem Fall können beliebige Funktionen implementiert werden, wenn der Softwareentwickler einen Fehler im Namen der verbundenen Bibliothek macht. Dies ist jedoch nicht der einzige Weg. Der Artikel bietet ein interessantes Diagramm möglicher Angriffsszenarien:

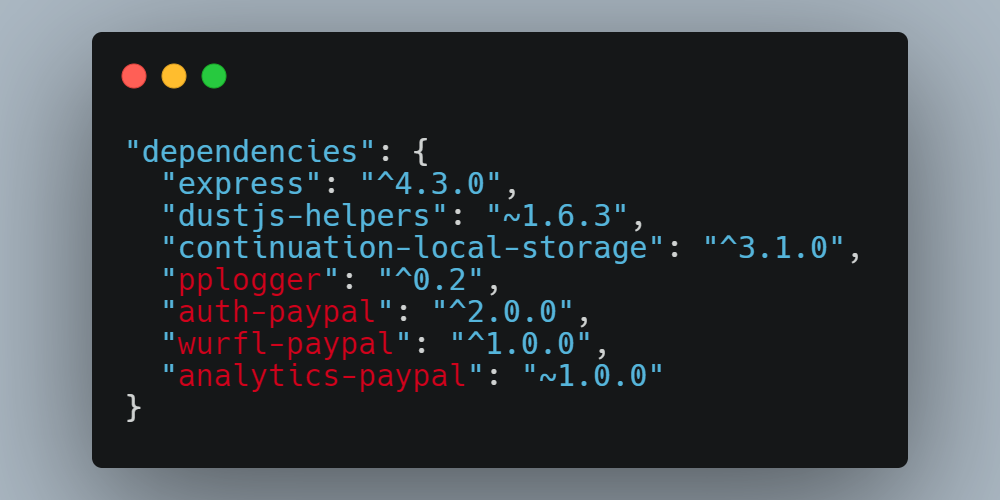

Birsan fand einen anderen. Bei der Analyse des Codes für das auf GitHub veröffentlichte PayPal-Zahlungssystem fand er Erwähnungen von privaten Bibliotheken, die offenbar nur den Entwicklern des Unternehmens zur Verfügung standen. Dann überprüfte er, was passieren würde, wenn Sie ein Paket mit demselben Namen in das öffentliche Repository hochladen. Wie sich herausstellte, hat das öffentliche Paket Vorrang vor dem privaten. Dann führte der Forscher einen Feldtest durch: Er fand private Bibliotheken und legte seinen Code in ein gemeinsam genutztes Repository unter demselben Namen. Der Code enthielt einen einfachen Auslöser, um dem Autor einen erfolgreichen "Angriff" zu melden.

Die Ergebnisse sind beeindruckend. Dem Autor ist es gelungen, den Code von Shopify, Apple, PayPal, Netflix, Yelp und Uber zu "knacken" (tatsächlich, um sein Programm im lokalen Netzwerk auszuführen). Eine Reihe von Unternehmen hat Alex bedeutende Belohnungen gezahlt, was der Gefahr eines solchen Hacks in der realen Welt entspricht. Experten von Microsoft Azure bieten verschiedene Lösungen für das beschriebene Problem an.

Was ist sonst noch passiert?

Eine interessante Studie zur Sicherheit von Videokameras für die Installation in Kindergärten und Kindergärten. Der Zugriff auf Geräte wird den Eltern über eine Smartphone-App gewährt. Wie sich jedoch herausstellte, stellen alle Clients über ein gemeinsames Login-Passwort-Paar eine Verbindung her, die sich nie ändert. Darüber hinaus wird die Verbindung über das HTTP-Protokoll hergestellt.

Microsoft-Entwickler schließen einen Fehler, der im Februar-Patch-Set eingeführt wurde: Beim Versuch, eine Verbindung zu einem Zugriffspunkt mit WPA3-Berechtigung herzustellen, wird ein Bluescreen angezeigt. Im selben Patch-Set werden drei schwerwiegende Sicherheitslücken bei der Implementierung des TCP / IP-Protokolls geschlossen .

BerichtGoogle Phishing bietet interessante Statistiken zum Mail-Service des Unternehmens: Täglich werden 100 Millionen gefährliche Nachrichten blockiert. Im vergangenen Jahr haben Google Mail-Analysten täglich bis zu 18 Millionen Phishing-Nachrichten mit dem Thema COVID-19 aufgezeichnet. Die durchschnittliche Lebensdauer einer böswilligen Kampagne beträgt drei Tage.

Adobe behebt kritische Sicherheitslücken in Acrobat und Reader.

Eine interessante Tatsache aus dem Leben der Wikipedia-Administratoren ist im obigen Thread angegeben. In einem der Rechenzentren beziehen sich bis zu 20% der Anfragen auf ein Blumenfoto. Wie sich herausstellte , wird das Bild beim Start einer beliebten mobilen Anwendung in Indien geladen. Dies ist im Prinzip nicht nur kein idealer Ansatz zum Erstellen von Software, sondern das Bild wird dem Benutzer noch nicht angezeigt, dh es wird vergeblich heruntergeladen.