Mit dem Aufkommen von Cloud Computing und Virtualisierung werden die heutigen Computernetzwerke anfälliger und entwickeln sich ständig weiter, was neue Risiken und Unsicherheiten mit sich bringt. Die Zeiten des lustigen Hackens sind lange vorbei, Hacker sind finanziell motiviert und anspruchsvoller als je zuvor. Einige haben Hacker-Gruppen wie LulzSec und Anonymous gegründet, um Erfahrungen auszutauschen und zusammenzuarbeiten. Fachleute für Informationssicherheit haben Schwierigkeiten, Schritt zu halten, indem sie versuchen, passive (zum Erkennen) und aktive (zum Blockieren) Netzwerksicherheitstools zu verwenden. Während Anbieter Netzwerksicherheitstools rechtzeitig entwickeln und bereitstellen, um sich vor den neuesten Cyber-Bedrohungen zu schützen, ist die Implementierung dieser Tools aus verschiedenen Gründen eine ständige Herausforderung.In dieser Reihe werden die grundlegendsten Netzwerksicherheitstools beschrieben, mit denen Cyber-Bedrohungen bekämpft, allgemeine Herausforderungen bei der Bereitstellung untersucht und deren Lösung gelöst werden können.Netzwerkpaket-Broker .

Passive Sicherheitsvorrichtungen

Passive Netzwerksicherheitstools werden zur Überwachung und Analyse des Netzwerkverkehrs verwendet. Diese Tools arbeiten mit einer Kopie des Datenverkehrs, der von SPAN-Ports, TAPs (Network Traffic Taps) oder NPBs (Network Packet Brokers) empfangen wird. Passive Überwachung führt nicht zu Zeitverzögerungen und zusätzlichen Dienstinformationen im Netzwerk. Passive Sicherheitsfunktionen wie IDS, Network Forensics, NBA und NTA werden heute häufig verwendet.

Intrusion Detection System (IDS)

(Intrusion Detection System - IDS) , ( ). IDS , VMware, Xen .

IDS – (Intrusion Prevention System – IPS). , , . IPS , , , IPS IDS . , IPS IDS , .

IDS ( IPS) Positive Technologies, , , Smart-Soft, Info Watch, Stonesoft, Trend Micro, Fortinet, Cisco, HP, IBM, Juniper, McAfee, Sourcefire, Stonesoft, Trend Micro, Check Point.

(Network Forensics)

() , , , , . , () , . , , .

– MicroOLAP, , AccessData, NIKSUN, RSA (NetWitness), Solera Networks.

(NBA) (NTA)

( ) , . , « », , .

(Network Behavior Analysis - NBA) , , NetFlow (cFlow, sFlow, jFlow IPFIX), , . (Network Traffic Analysis - NTA) , . , , . NTA (SOC).

NBA NTA – Positive Technologies, Kaspersky, Group-IB, , Arbor Networks, Lancope, Riverbed Awake, Cisco, Darktrace, ExtraHop Networks, LogRhythm, Flowmon, RSA, TDS .

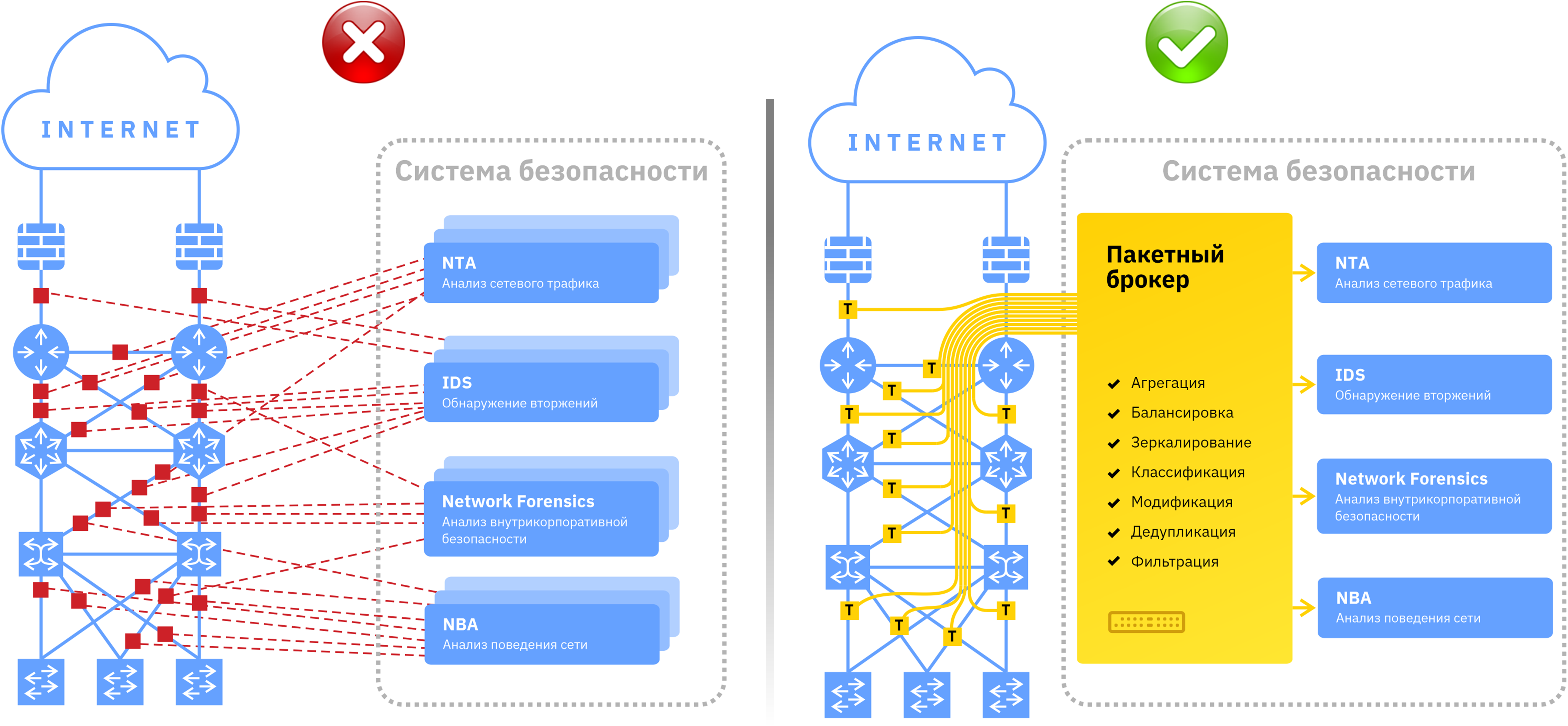

- , , . ? , (NPB).

№ 1.

, , . .

SPAN- (TAP) . SPAN- , , , , «» , . TAP , TAP . , , .

: , (IDS) (NBA), Network Forensics NTA. , SPAN-, TAP. TAP .

: , , TAP , ( , , , ) , .

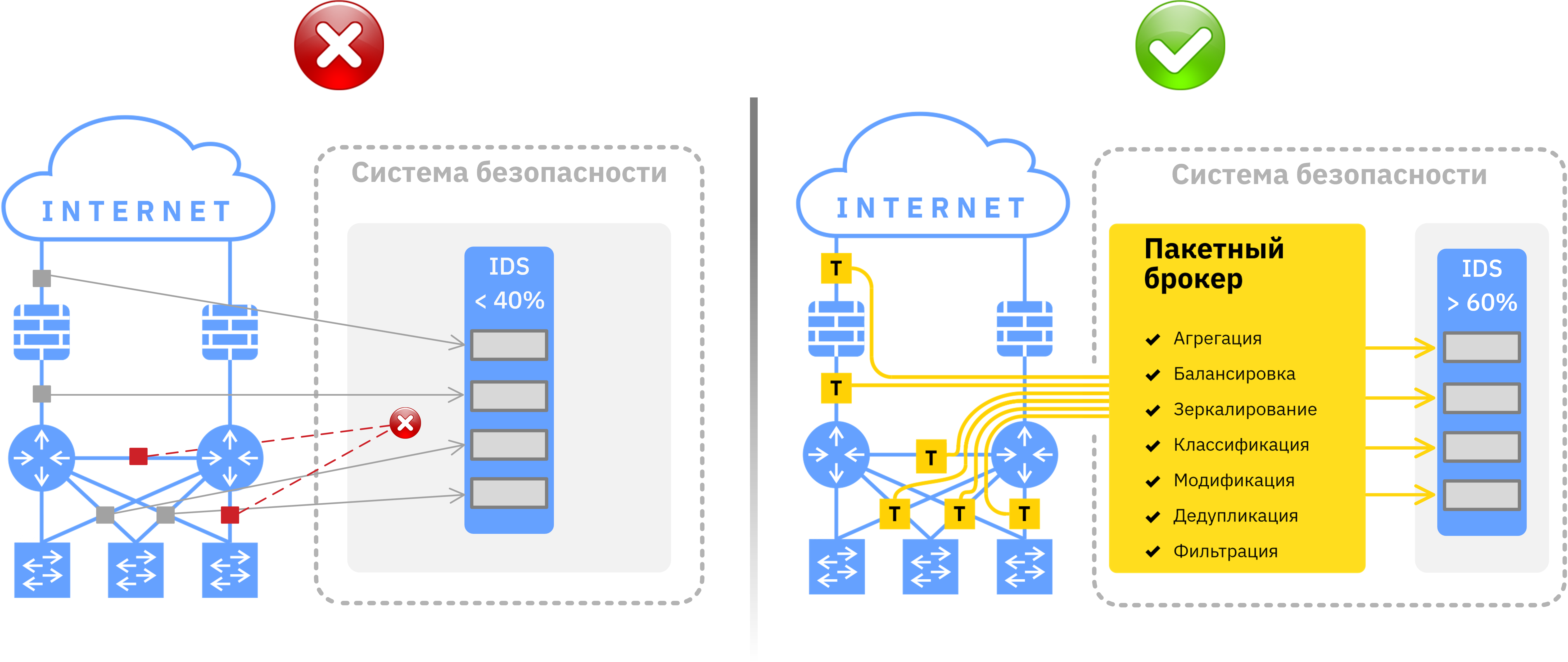

№ 2.

. , , .

: (IDS) 10GbE. , IDS 40%. , .

: IDS 40% , . , , . , ( , , , , , ) IDS. , , , , .

№ 3. 1G

10- Ethernet (10GbE 10G) 2002 , 2007 . 10G . 40G/100G, 200G/400G.

, , 1G. 1 / , , 1G, 10G/40G/100G.

: . 1G 10G/40G/100G. 1G. .

: , ( ) 10G/40G/100G 1G. 1G ( ), .

, :

/;

/ ;

;

;

;

.

, , , , . , .