Die vergangene Woche war ereignisreich. Beginnen wir mit drei Sicherheitslücken in Apples mobilen Betriebssystemen, die angeblich bei realen Angriffen ausgenutzt wurden. In einer

kurzen Nachricht von Apple beziehen sich zwei Sicherheitslücken auf die WebKit-Engine: Sie ermöglichen die Ausführung von beliebigem Code. Ein weiteres Loch im Kern von iOS und iPadOS ermöglicht die Eskalation von Berechtigungen.

Die vergangene Woche war ereignisreich. Beginnen wir mit drei Sicherheitslücken in Apples mobilen Betriebssystemen, die angeblich bei realen Angriffen ausgenutzt wurden. In einer

kurzen Nachricht von Apple beziehen sich zwei Sicherheitslücken auf die WebKit-Engine: Sie ermöglichen die Ausführung von beliebigem Code. Ein weiteres Loch im Kern von iOS und iPadOS ermöglicht die Eskalation von Berechtigungen.

Alle drei Sicherheitslücken werden ab dem 26. Januar in OS Update 14.4 geschlossen. Apple berichtet, dass es sich der aktiven Ausnutzung dieser drei Fehler bewusst ist. Die Details dieses Angriffs sind nicht bekannt, aber es gibt ein aktuelles Beispiel für die Zero-Click-Ausnutzung in iOS 13 , das Ende Dezember letzten Jahres in einem Citizen Lab-Bericht veröffentlicht wurde.

Am Donnerstag, dem 28. Januar, veröffentlichte ein Spezialist des Google Project Zero-Teams, Samuel Gross, eine Beschreibung eines anderen in iOS 14 implementierten Sicherheitsmechanismus. Mithilfe des Reverse Engineering analysiert der Experte den Strukturwandel in der Arbeit des integrierten Messenger iMessage . Anscheinend hat die aktuelle Version von Apples mobilem Betriebssystem eine strikte Isolierung aller Eingabeverarbeitungswerkzeuge implementiert. Dies sollte es schwieriger machen, neue Angriffsmethoden zu erstellen, selbst wenn bisher unbekannte Sicherheitslücken verwendet werden. Einerseits ist Apple nicht auf die Behandlung einzelner Fehler beschränkt, andererseits sind auch mit neuen Schutzmechanismen Angriffe auf Geräte mit anschließender Installation einer Hintertür durchaus möglich. In jedem Fall lohnt es sich, Ihr iPhone oder iPad auf das neueste Betriebssystem zu aktualisieren.

Eine Schwachstelle in dem sudo - Dienstprogramm, ein universelles Werkzeug für die vorübergehende Erhöhung der Benutzerrechte, wurde von Experten aus Qualys (Original entdeckt Artikeln , Nachrichten , Diskussion über Habré). Die Verwendung des Befehls sudoedit kann einen Pufferüberlauf mit anschließender Erhöhung der Benutzerrechte auf dem System verursachen. Die Sicherheitsanfälligkeit wurde 2011 in den Dienstprogrammcode aufgenommen, und die Sudo-Versionen 1.8.2-1.8.31p2 und 1.9.0-1.9.5p1 sind betroffen. Patches für beliebte Linux-Distributionen wurden am 26. Januar veröffentlicht.

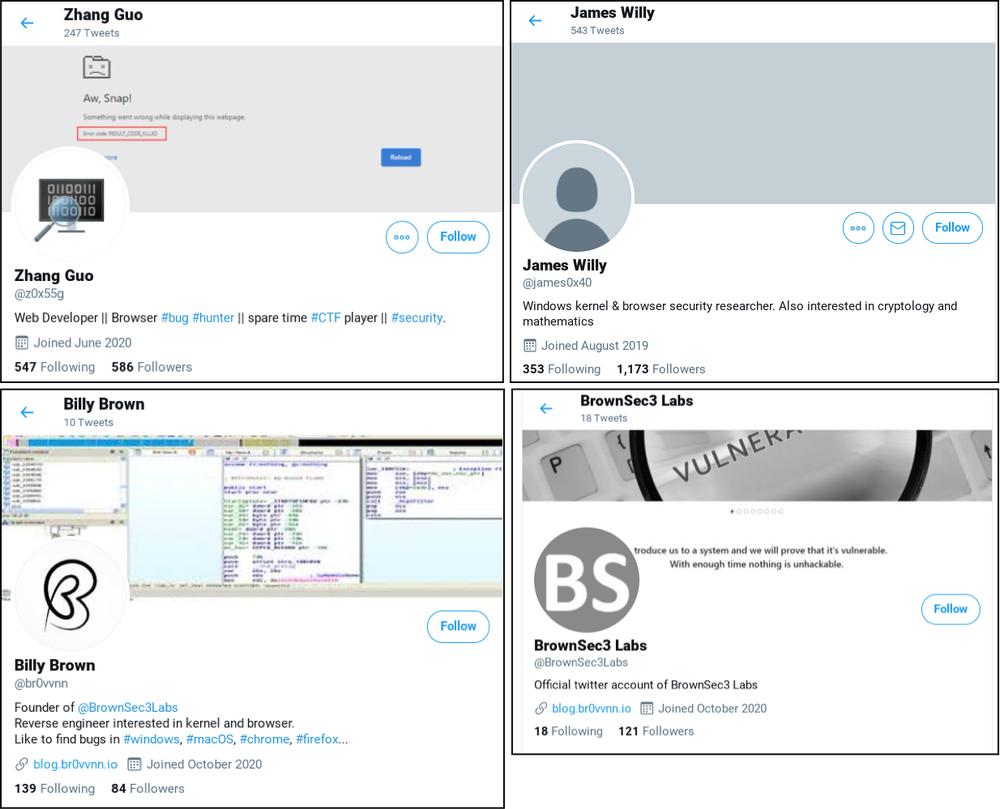

Schließlich wurde letzte Woche von einem Angriff auf die Experten für Informationssicherheit selbst bekannt. Der Übersichtsartikel erschien in Vice, technischen Details in Google Threat Analysis Group und Microsoft . Ende letzten Jahres haben mehrere Twitter-Konten (Beispiele siehe Abbildung oben) aktiv mit Sicherheitsspezialisten kommuniziert und angeboten, an der Analyse eines Exploits für eine Sicherheitsanfälligkeit in Windows Defender teilzunehmen. Diejenigen, die Korrespondenz führten, erhielten ein Projekt für die Visual Studio-IDE mit einem böswilligen Anhang.

Höchstwahrscheinlich war dies eine Fallback-Angriffsmethode, und die Hauptmethode war ein Pseudo-Blog, in dem ein Exploit für eine Sicherheitsanfälligkeit im Chrome-Browser veröffentlicht wurde. Für welche ist es nicht bekannt, aber Links zum Blog wurden aktiv auf Twitter und auf anderen Plattformen, zum Beispiel auf Reddit, verbreitet. Die virtuellen Persönlichkeiten hatten vollständige BIOS, LinkedIn-Profile und GitHub-Konten. Auf Twitter gibt es mehrere Hinweise auf einen erfolgreichen Angriff, obwohl oft nur die virtuelle Maschine, die speziell zum Öffnen solcher Links ausgelöst wurde, "gelitten" hat. Diese Geschichte legt jedoch nahe, dass Social Engineering auch für Profis funktioniert.

Was ist sonst noch passiert?

Europol übernahm die Kontrolle über das Emotet-Botnetz.

Detaillierte Beschreibung des Angriffs auf die Headunit in einem Nissan-Auto.

Firefox-Entwickler haben Version 85 eingeführt, in der sie den Schutz vor den sogenannten " Super-Cookies " implementiert haben . Diese Methode, den Benutzer auszuspionieren, wird jetzt so schwierig wie möglich gemacht, indem Daten für jede besuchte Website separat zwischengespeichert werden.