CISO: Igor, jemand hat

Igor: @@@!

CISO: Finde es heraus. Überprüfen Sie die Konfigurationen jeder Kamera und jedes Computers.

Igor: Aber es gibt mehr als 100.500, es wird viel Zeit in Anspruch nehmen!

CISO: Nehmen Sie Mikhalych, unseren Elektriker, als Kind, er hat als Kind den Radiokreis besucht.

Igor: Vielleicht sollten wir SCAP besser ausprobieren?

CISO: Und was zum ...

Einführung

Viele Dokumente (Standards, Bestellungen, Empfehlungen) definieren Anforderungen an die Sicherheitseinstellungen von Informationssystemen, die Suche nach Schwachstellen und das Update-Management. Ein kürzlich entdecktes Problem in einem der größten Unternehmen zeigt erneut, dass Schwachstellen und Konfigurationen verwaltet werden müssen.

Ein Informationssystem ist in der Regel ein komplexes und dynamisches Objekt. Um die Anforderungen zu erfüllen, ist daher eine ständige Überwachung seines Zustands (Audit) erforderlich.

Die De-facto-Methode zur Automatisierung der Sicherheitsüberwachung ist der von NIST vorgeschlagene und in der SCAP- Spezifikation (Security Content Automation Protocol) beschriebene Ansatz .

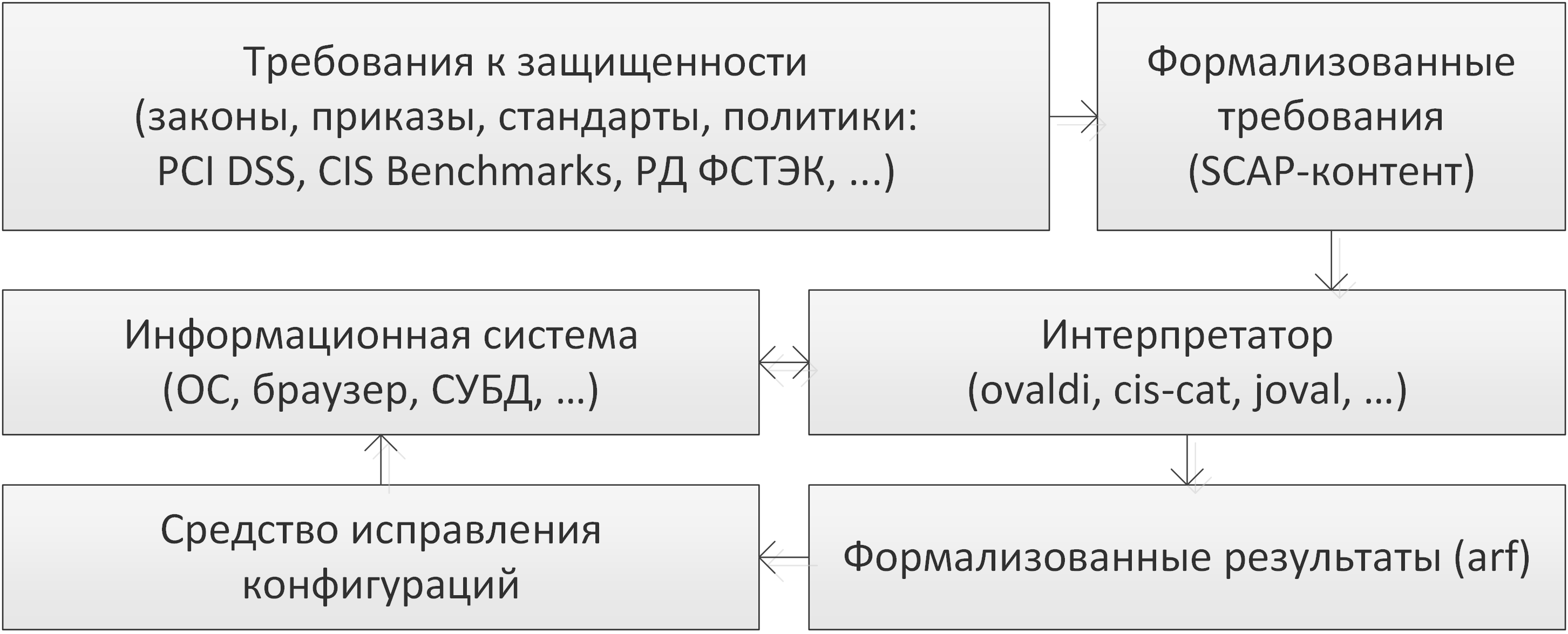

Strukturdiagramm des Prozesses der automatisierten Sicherheitsüberprüfung von Informationssystemen mithilfe von SCAP.

Als Nächstes schlage ich vor, dass Sie sich mit allen Punkten des Prüfautomatisierungsprozesses genauer vertraut machen. Gehen!

Bedarf

Die Quelle der Prüfung, ihre Grundlage und ihr Grund sind allgemeine Papieranforderungen für Informationssysteme, die von den Aufsichtsbehörden auferlegt werden und in bewährten Verfahren, eigenen Richtlinien oder denen der Partner definiert sind.

Der PCI-DSS-Standard beschreibt beispielsweise die Anforderungen für die Unterstützung von Firewall-Konfigurationen, die Aktualisierung von Programmen, das regelmäßige Testen von Sicherheitssystemen und die Unterstützung von Richtlinien zur Informationssicherheit.

Die Empfehlungen von CIS Controls v. 7.1 enthält die Anforderungen für ein kontinuierliches Schwachstellenmanagement (CIS Control 3) und eine sichere Konfiguration von Hardware und Software (CIS Control 5).

Und die FSTEC-Verordnung Nr. 17 definiert die Anforderungen an den Schutz von Informationen in staatlichen Informationssystemen.

Das Hauptproblem aller Anforderungen und Empfehlungen ist ihre nicht formalisierte Beschreibung auf hoher Ebene, die ihre Verwendung im Automatisierungsprozess nicht zulässt. Die Lösung wurde von NIST 2009 mit der Entwicklung der SCAP-Spezifikation vorgeschlagen.

SCAP

SCAP (Security Content Automation Protocol) ist eine hierarchische Spezifikation, mit der Informationssysteme automatisch konfiguriert, Schwachstellen gesucht und behoben sowie das Sicherheitsniveau bewertet werden können.

SCAP enthält eine Reihe miteinander verbundener Komponenten, deren formale Beschreibung auf XML basiert: XCCDF- , OVAL- , OCIL- , ARF- Sprachen ; Identifikationsschemata CCE , CPE , SWID , CVE ; Metriken CVSS , CCSS...

Während andere Komponenten der Spezifikation ebenfalls wichtig sind, sind die Kernsprachen XCCDF und OVAL.

XCCDF (Extensible Configuration Checklist Description Format) ist eine Sprache, die Listen mit Sicherheitseinstellungen für Informationssysteme beschreibt und die Verbindung anderer SCAP-Komponenten definiert. Die Sprache bietet Informationsaustausch, Dokumentenerstellung, automatisierte Tests und Konformitätsbewertung für bestimmte Anforderungen. Enthält keine Befehle zum Durchführen eines Scans.

OVAL (Open Vulnerability and Assessment Language) ist eine deklarative Sprache für logische Aussagen zum Status des Systems. Es ist die Hauptkomponente des SCAP-Standards, mit dem Schwachstellen und die erforderliche Systemkonfiguration beschrieben werden.

SCAP-Inhalte sind also die Anforderungen an Informationssysteme, die in eine formalisierte Form übersetzt werden, die es ermöglicht, Systeme automatisch auf Einhaltung der Anforderungen zu überprüfen und nach Schwachstellen zu suchen.

Ich werde XCCDF und OVAL im nächsten Artikel detailliert analysieren und hier einen Link hinterlassen.

Frage. Woher bekomme ich SCAP-Inhalte?

- Erstellen Sie sich selbst, was ziemlich mühsam ist und ein Verständnis der Spezifikationen erfordert. Das Leben wird durch einen Open-Source- SCAP-Editor erleichtert , mit dem Sie XCCDF- und OVAL-Dokumente in einer benutzerfreundlichen grafischen Oberfläche erstellen können.

- Verwenden Sie offene Ressourcen. Zum Beispiel die Basis von OVAL-Beschreibungen von FSTEC, USGCB- Anforderungen oder das Repository von MITRE.

- Kaufen. Beim Kauf einiger kommerzieller Produkte können Sie auf die Datenbanken des Herstellers zugreifen.

Dolmetscher

Formalisierte Anforderungen in Form von SCAP-Inhalten sind Eingabedaten von sogenannten Interpreten oder Scannern, von denen es sehr viele gibt. MITRE führt Aufzeichnungen über „autorisierte“ Organisationen, deren Produkte und OVAL-Repositories .

Betrachten Sie einige freie Dolmetscher: OVALdi , OpenSCAP und ScanOVAL .

OVALdi

Der Interpreter wurde von MITRE entwickelt. Es soll nur die Auswertung und Syntaxprüfung der entwickelten OVAL-Dokumente demonstrieren. Hat minimale Funktionalität zur Bewertung von Informationssystemen. Verfügbar für Windows und Linux. Unter BSD-Lizenz vertrieben.

OVALdi kann nur über die Befehlszeile und nur lokal gesteuert werden, für die Sie den Befehl mit Administratorrechten eingeben müssen:

ovaldi.exe -m -o "definitions.xml"

Dabei wird

m

die Integrität des OVAL-Dokuments nicht überprüft. Dies

o

ist der Pfad zum OVAL-Dokument.

Openscap

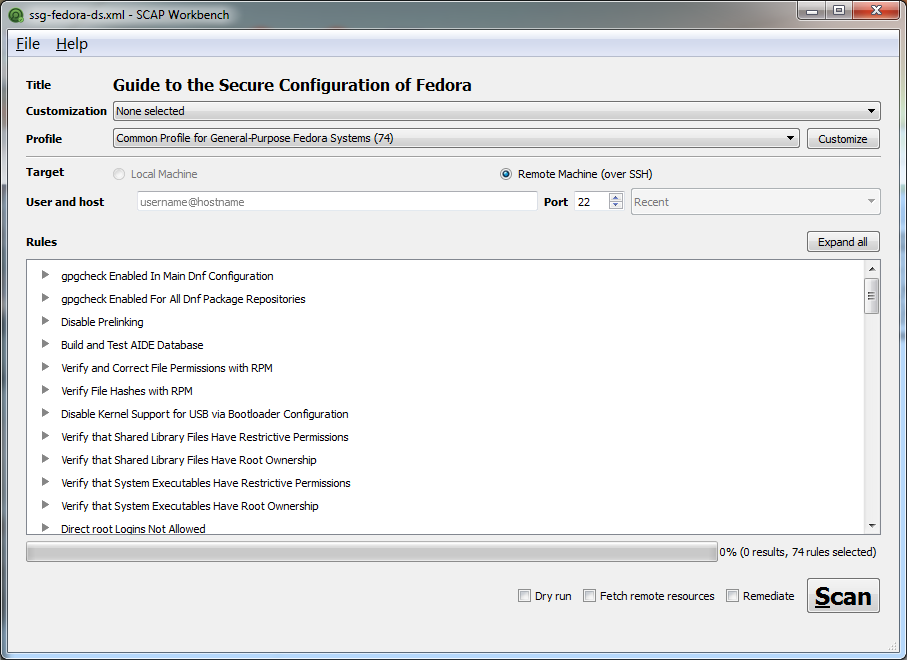

Red Hats Projekt, das durch viele Produkte repräsentiert wird, darunter OpenSCAP Base - ein CLI-basierter Open Source-Scanner und SCAP Workbench - ein GUI-basierter Scanner.

Im nächsten Artikel werde ich die Bereitstellung und Verwendung des kostenlosen automatisierten Auditsystems von Red Hat detailliert beschreiben und hier einen Link hinterlassen.

SCAP Workbench-Oberfläche

Trotz der Tatsache, dass die OpenSCAP-Tools für Windows geeignet sind, werden für Unix-ähnliche Systeme mehr Möglichkeiten geboten, weil Das Projekt war zunächst nur auf ihre Bewertung ausgerichtet.

Kommandointerpreter im Terminal ausgelöst:

oscap oval eval "D:\definitions.xml" --report "D:\results.html"

,

und wird dann das System überprüfen entsprechend den Anweisungen im Dokument Oval-

«D:\definitions.xml»

mit dem Speichern der Ergebnisse in einer Datei

«D:\results.html»

.

SvanOVAL

Ein Tool, das von einem russischen Unternehmen für FSTEC entwickelt wurde. Das Tool ist kostenlos und sowohl für Windows als auch für Linux (Astra) geeignet.

ScanOVAL-Schnittstelle

Der Hauptnachteil besteht darin, dass die Funktionen des Tools nur eingeschränkt werden, indem das System auf Schwachstellen überprüft wird, die in der FSTEC-Datenbank angezeigt werden, während die digitale Signatur des OVAL-Dokuments überprüft wird, sodass das Zuführen der benutzerdefinierten Datei nicht funktioniert. Trotzdem ist ScanOVAL der große Schritt von FSTEC in Richtung papierloser Sicherheit.

SCAP-Logik

Der Einfachheit halber werden viele der Nuancen nicht berücksichtigt, was im Allgemeinen nicht gegen die SCAP-Prinzipien verstößt, sondern ein besseres Verständnis des Ansatzes selbst ermöglicht.

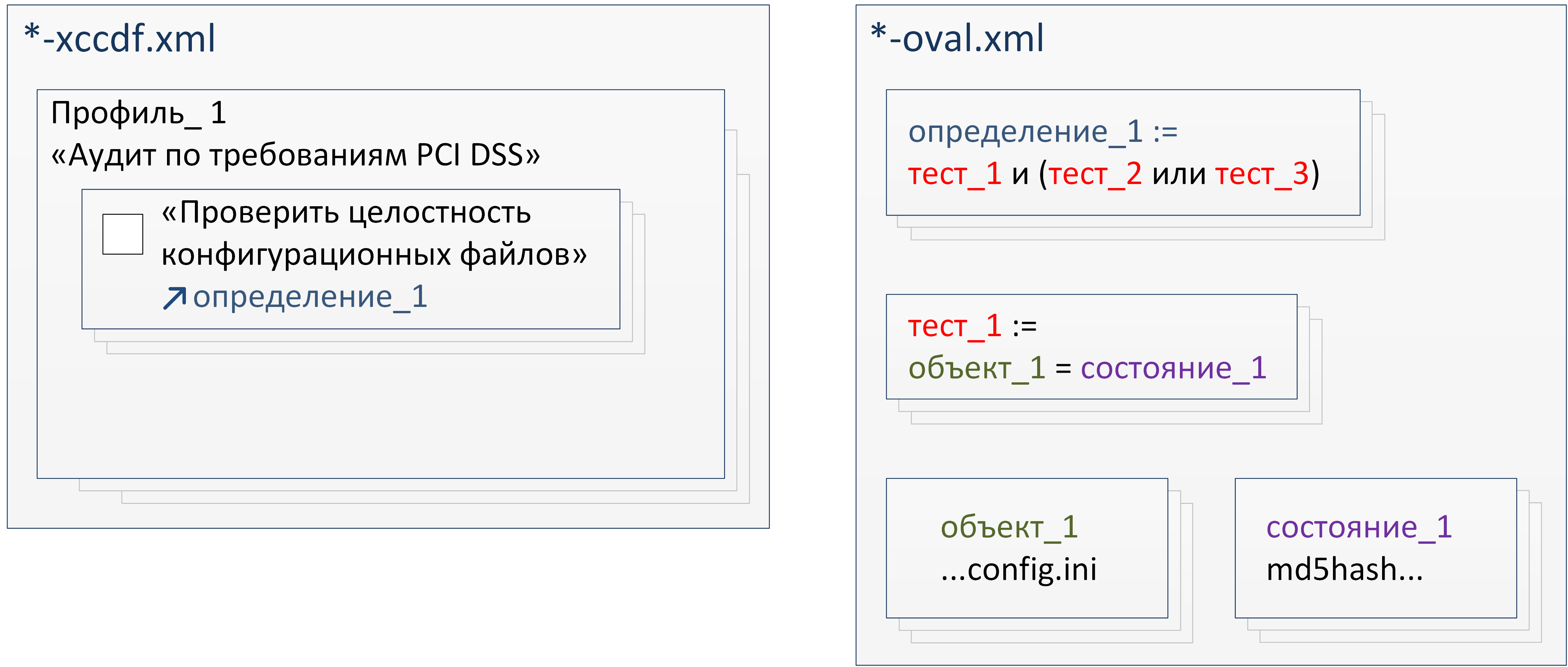

SCAP Basic Logic

Diagram Das XCCDF-Dokument enthält Profile, von denen Sie eines überprüfen können, z. B. nach Sicherheitslücken in Windows 10 suchen oder bestimmte Anforderungen erfüllen. Tatsächlich enthalten die Profile Checklisten, die überprüft werden müssen, um festzustellen, ob das System dieses Profil erfüllt.

Checklisten enthalten beschreibende Informationen - verbale Anforderungen, Empfehlungen zur Behebung von Abweichungen, Bewertungsmetriken usw. All dies wird verwendet, um Erklärungen für die Überprüfungsergebnisse anzuzeigen.

Die Hauptsache, die jedes Element in der Checkliste enthält, ist jedoch ein Link zu einer bestimmten Definition im zugehörigen OVAL-Dokument. Nach der Verarbeitung der OVAL-Definition gibt der Interpreter ein boolesches Ergebnis (

true

oder

false

) zurück, auf dessen Grundlage er zu dem Schluss kommt, dass die Anforderung aus der Checkliste erfüllt wurde.

In einem OVAL-Dokument bilden Definitionen ein logisches Bündel von Tests , die bestanden werden müssen. Jeder Test verwendet logische Operatoren, um Objekte und Zustände zuzuordnen .

Es gibt verschiedene Arten von Tests, Objekten und Zuständen , von denen es viele gibt. Es ist ihre Vielfalt, die die breiten Fähigkeiten der SCAP-Spezifikation bestimmt.

Zum Beispiel, für Windows, unter anderem gibt es einen Typen

group_sid

(

group_sid_test

,

group_sid_object

und

group_sid_state

) , die die Benutzer und Untergruppen von SID - Kennung bewerten kann. Mit dem

dpkginfo

Linux- Typ können Sie Informationen zu einem bestimmten DPKG-Paket überprüfen. Der Typ

textfilecontent

ist systemunabhängig und ermöglicht die Validierung des Inhalts einer Textdatei, z. B. einer Konfigurationsdatei.

Der Status im OVAL-Dokument gibt den erforderlichen Wert des Parameters an, der ein Objekt kennzeichnet.

Bei der Verarbeitung eines Tests ermittelt der Interpreter den Wert des Parameters, der den aktuellen Status des Objekts kennzeichnet, und vergleicht ihn gemäß der im Test angegebenen Logik mit dem angegebenen Wert. Basierend darauf wird ein boolesches Testergebnis generiert.

Die Definition vergleicht auch die Ergebnisse jedes verknüpften Tests gemäß einer vorgegebenen Logik, was zu einem Endergebnis führt, das die Erfüllung einer bestimmten Checklistenanforderung darstellt.

Wenn beispielsweise die Unveränderlichkeit ausführbarer Dateien sichergestellt werden muss, wird bei der Übersetzung in SCAP-Inhalte als Objekt eine bestimmte ausführbare Datei angegeben, die durch den vollständigen Namen bestimmt wird :

.../example.exe

. Der Status wird auf den gewünschten Wert der Hash-Summe gesetzt von :

D41...27E

. Der Test bestimmt die Vergleichsoperation:

equal

- Gleichheit. In diesem Fall berechnet der Interpreter die Hash-Summe der Datei

.../example.exe

und vergleicht sie mit der angegebenen

D41...27E

. Wenn sie übereinstimmen, wird ein positives Ergebnis zurückgegeben.

Ergebnisse

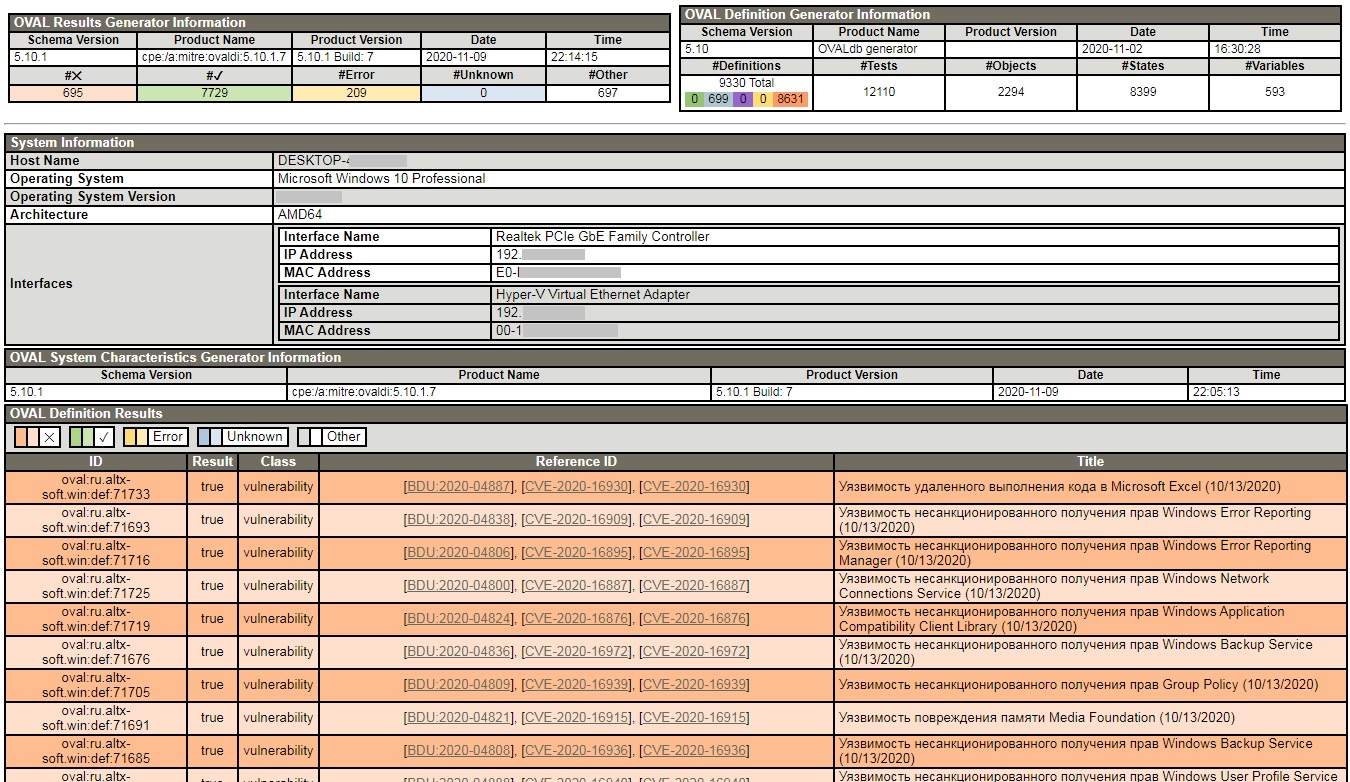

Gemäß der SCAP-Spezifikation werden die Prüfungsergebnisse im ARF-Format (Asset Reporting Format) dargestellt.

Der ARF-Bericht ist in einem XML-Dokument enthalten und enthält Profilbeschreibungen, Checklistenanforderungen und zusammenfassende Ergebnisse für jedes Checklistenelement.

In der Regel werden die Scanergebnisse in eine für Menschen lesbare Form konvertiert.

Beispielergebnisse für die Überprüfung von Windows 10 auf Schwachstellen mithilfe des OVALdi-Interpreters

Korrektur

Die Funktionen des SCAP-Protokolls ermöglichen die automatische Korrektur gefundener Inkonsistenzen und die Beseitigung von Sicherheitslücken (die Funktionalität muss von einem automatisierten Prüfsystem unterstützt werden).

Dies scheint eine gute Option zu sein, aber automatische Korrekturen können das System beschädigen. Verwenden Sie diese Funktionen daher sorgfältig.

Die häufigste Variante ist, wenn die Ergebnisse der Prüfung als Liste nicht erfüllter Anforderungen und als Textbeschreibung der Aktionen angezeigt werden, die ausgeführt werden müssen, um sie zu korrigieren. Zum Beispiel wie in der kostenlosen Version von CIS-CAT.

Beispiel für CIS-CAT Lite-Interpreterergebnisse mit Empfehlungen zur Eliminierung

Fazit

Die Automatisierung von Audits ist die wichtigste Aufgabe der Informationssicherheit. Ihre Relevanz beruht auf der Anzahl, Komplexität und Dynamik von Systemen, die bestimmte Anforderungen erfüllen müssen.

SCAP bietet eine flexible und vielfältige Automatisierungsmethode, die jedoch Nachteile hat:

- die Komplexität der Übersetzung von verbalen Anforderungen auf hoher Ebene in formalisierte SCAP-Inhalte;

- die Komplexität der Erstellung von Dolmetschern, mit denen Sie das volle Potenzial der SCAP-Spezifikation nutzen können.

Andererseits ist SCAP aus Sicht des Endbenutzers ein einfaches und effektives Tool, mit dem sich die Zeit verkürzen und die Sicherheit der verwalteten Infrastruktur verbessern lässt.