Um das Huawei Enterprise ADN zu verstehen , ist es hilfreich, zunächst einen kurzen Überblick über die Herausforderungen zu geben, denen sich Unternehmensnetzwerke heute gegenübersehen.

Es besteht kein Zweifel, dass die digitale Transformation keine große Organisation umgehen wird. Und dieser Prozess ist ohne eine würdige Infrastrukturunterstützung undenkbar. Um den Anforderungen der Digitalisierung gerecht zu werden, muss das Unternehmensnetzwerk zuverlässig, flexibel und skalierbar sein.

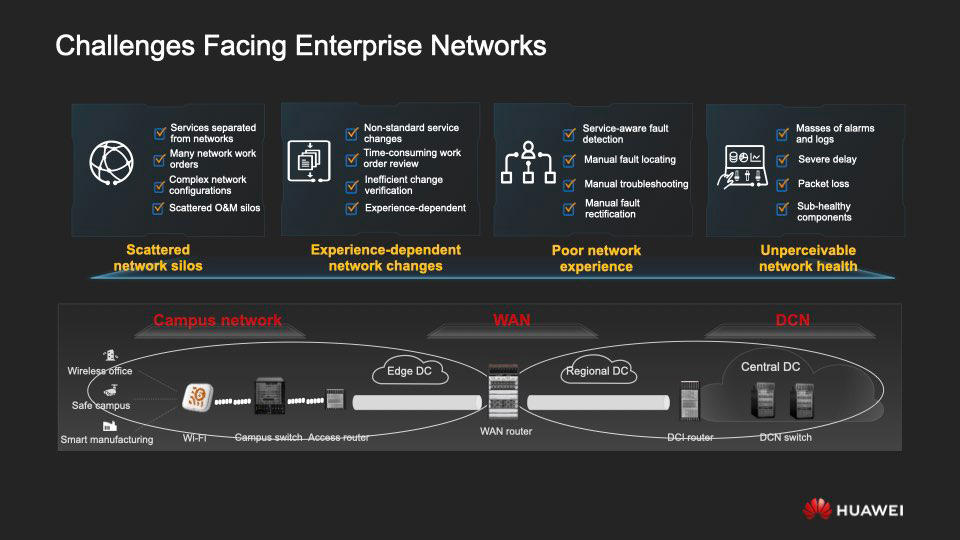

Ein solches Netzwerk besteht aus zwei Hauptteilen - einem Zugangsnetzwerk und einem Kernnetzwerk. In der obigen Abbildung befindet sich links vom regionalen Gerätestandort genau dasselbe Zugangsnetzwerk, das für die Verbindung mit Unternehmensgeländen, Zweigstellen, externen Strukturen, IoT-Umgebungen usw. ausgelegt ist. Rechts werden interregionale und "Inter-Cloud" -Verbindungen angezeigt.

Obwohl die Architektur grundsätzlich einfach ist, müssen Sie sich in der Praxis in der Regel mit einem riesigen heterogenen Netzwerk auseinandersetzen, das auf Geräten verschiedener Anbieter basiert. Die Betriebs- und Wartungskosten sind manchmal erheblich höher als beim Kauf. Hier sind vier wichtige erschwerende Faktoren, die den Designern und Administratoren moderner Korpusnetzwerke das Leben schwer machen.

I. Netzwerksilos, die Dienste von der Netzwerkinfrastruktur trennen, führen zu Verwirrung bei zu vielen Netzwerkaufgaben, die Konfiguration des Netzwerks selbst wird zu kompliziert und O & M verliert an Effizienz.

II. Ein hohes Maß an Netzwerkheterogenität mit ihrem bunten

Gerätepark. Dies führt zu vielen Schwierigkeiten, einschließlich der Abhängigkeit des erfolgreichen Betriebs der Infrastruktur von der Erfahrung einzelner Experten, langen Problemlösungszyklen, ineffektiven Überprüfungen und Fehlern, die durch die Notwendigkeit verursacht werden, einen großen Teil der Vorgänge manuell durchzuführen.

III. Trennung von Diensten auf Unternehmensebene und Netzwerkinfrastruktur.Infolgedessen ist das volle Funktionieren von NaaS (Network as a Service) weder in einer separaten Zone noch zwischen Zonen des Netzwerks unmöglich. Inmitten einer Vielzahl von Metriken, Warnungen und Protokollen für Netzwerkaktivitäten kann der Administrator nicht garantieren, dass die Dienste zu einem bestimmten Zeitpunkt einwandfrei funktionieren.

IV. Fehlende End-to-End-Netzwerkvisualisierung und Tools für die umfassende Analyse. Es ist die wahre Geißel derer, die Netzwerke aufbauen und betreiben. Fehlfunktionen werden bedrückend oft direkt während des Betriebs von Diensten aufgedeckt, Benutzer haben Zeit, ihnen zu begegnen, da sie nicht schnell erkannt und beseitigt werden können.

Um diesen Herausforderungen zu begegnen, hat Huawei eine ADN-Lösung (Autonomical Driving Network) namens iMaster NCE entwickelt. Es enthält die Funktionalität eines "digitalen Zwillings", eine End-to-End-Analyse von Absichten (wir haben bereits ausführlicher über das Konzept eines absichtsgesteuerten Netzwerks über Habré geschrieben ) sowie die Technologie der intelligenten Entscheidungsfindung.

- Das absichtsgetriebene Prinzip. Während der gesamten Lebensdauer eines Netzwerks können diejenigen, die es verwalten, einfache WYSIWYG-Tools verwenden, um das Netzwerk unter Kontrolle zu halten.

- Intelligente Entscheidungsfindung. Das System erleichtert es einer Person, optimale Lösungen zu wählen. Beispielsweise kann es in der Phase der Dienstbereitstellung geeignete Netzwerkeinstellungen und -konfigurationen "auffordern". Bei der Analyse von Problemen kann die Hauptursache des Problems schnell gefunden werden, und es werden selbst Schritte zur Behebung des Problems vorgeschlagen.

- " Digitaler Zwilling ". Der iMaster NCE enthält eine mehrschichtige Modellierungs- und Verwaltungs-KPI-Infrastruktur, die auf Big Data basiert und mit „virtuellen Snapshots“ aller physischen Geräte im Netzwerk arbeitet. In diesem Fall führt die Lösung eine bidirektionale Zuordnung zwischen dem Netzwerk und seinem "Zwilling" durch.

Mit Hilfe von ADN sind somit fünf wichtige Transformationen möglich.

- «», , , , , . iMaster NCE .

- , , , . , O&M- .

- . , , , .

- «» . — , , — .

- Ersetzen Sie die Arbeit auf der Grundlage des menschlichen Faktors, hauptsächlich aufgrund der Erfahrung von Experten, mithilfe eines Modells, bei dem die Entscheidungsfindung mithilfe von "intelligenten" Technologien Vorrang hat, einschließlich beim Netzwerkdesign, der Überwachung, Analyse und Optimierung von Netzwerkinteraktionen

Die Hauptsache im absichtsgesteuerten Analysemodell ist die Übertragung von Benutzergeschäftsanforderungen an die Netzwerkschicht. Der Prozess besteht aus drei wesentlichen Komponenten.

- Bildung eines abstrakten Modells von Absichten (Absichtsabstraktion). In Unternehmensnetzwerken bezieht sich der größte Teil der Absicht auf Interaktionen zwischen Benutzern, Endgeräten und Anwendungen. Infolgedessen wird ein Modell benötigt, das ihre Anforderungen über den gesamten Lebenszyklus des Netzwerks verallgemeinert und deren Anpassung auf der Grundlage eines Szenarioansatzes sicherstellt.

- (intent conversion). - . .

- «» , , , , ., «», (solver), .

- - « ». , «» , .

- . . :

- ;

- - ;

- (SDN, OVS .);

- , .

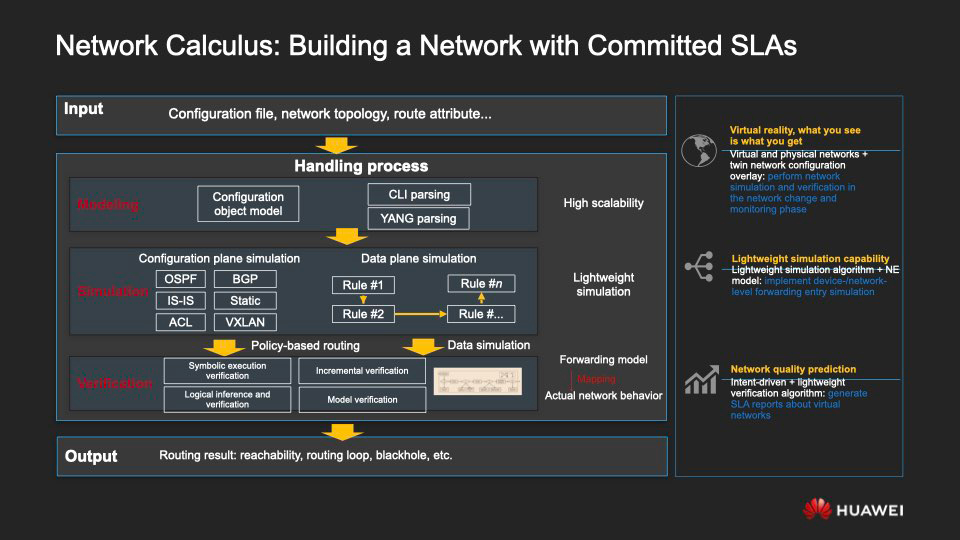

Wenden wir uns der Modellierung zu, was im Netzwerk geschieht, für welche Szenarien es entwickelt wurde und aufgrund dessen es mit seiner Verwendung viel einfacher wird, Netzwerke mit einem garantierten Servicelevel (SLA) aufzubauen.

Tatsächlich simulieren wir die Netzwerkkonfiguration, die Ressourcen und das Weiterleitungssystem, um ein virtuelles Netzwerk zu erstellen, das die Merkmale und Besonderheiten des Betriebs des ursprünglichen, realen Netzwerks widerspiegelt.

Bei der Arbeit mit einem virtuellen Netzwerk verwenden wir formale Beweise - eine mathematische Methode, mit der wir überprüfen können, ob das Netzwerk die SLA-Kriterien erfüllt, z. B. stabile Netzwerkkonnektivität, kontinuierliches Routing, ordnungsgemäß konfigurierte Weiterleitung, Richtlinienkonsistenz, Latenz und akzeptable Paketverlustniveaus usw. usw.

Lassen Sie uns einen kurzen Blick auf die grundlegenden Szenarien für die Verwendung der Methode werfen.

- Umfassende End-to-End-Intent-Modellierung validiert die Lösung proaktiv, um sicherzustellen, dass neue Intentionen die bereits im Netzwerk stattfindenden Prozesse nicht stören.

- Nach der Umsetzung der Absicht im Unternehmensnetzwerk wird geprüft, ob sie wie erwartet funktioniert, und die Risiken aller Arten von Exzessen werden überwacht, bevor sie Zeit haben, den Betrieb von Diensten zu beeinträchtigen.

- Das Verhalten des virtuellen Netzwerks wird in Szenarien mit einer Zone, zwischen Zonen, in Hybriden (unter Verwendung von Cloud-Ressourcen usw.) überprüft und kann im automatischen Modus vollständig vom Hauptnetzwerk des Unternehmens isoliert werden.

Kurz gesagt, die Netzwerkanalyse wird in dieser Reihenfolge durchgeführt.

- Basierend auf der verfügbaren Netzwerktopologie und Informationen zu Netzwerkelementen wird ein Steuerungsmodell des virtuellen Netzwerks erstellt.

- Eine Simulationskonfiguration wird verwendet, um ein virtuelles Netzwerkweiterleitungssystem zu generieren.

- Eine formale Proof-Methode wird verwendet, um das Verhalten des Netzwerks in allen Aspekten zu modellieren, z. B. Konfiguration, Ressourcenzuweisung, Routing.

- Die Plattform schlägt algorithmisch Empfehlungen für Änderungen am Netzwerk vor.

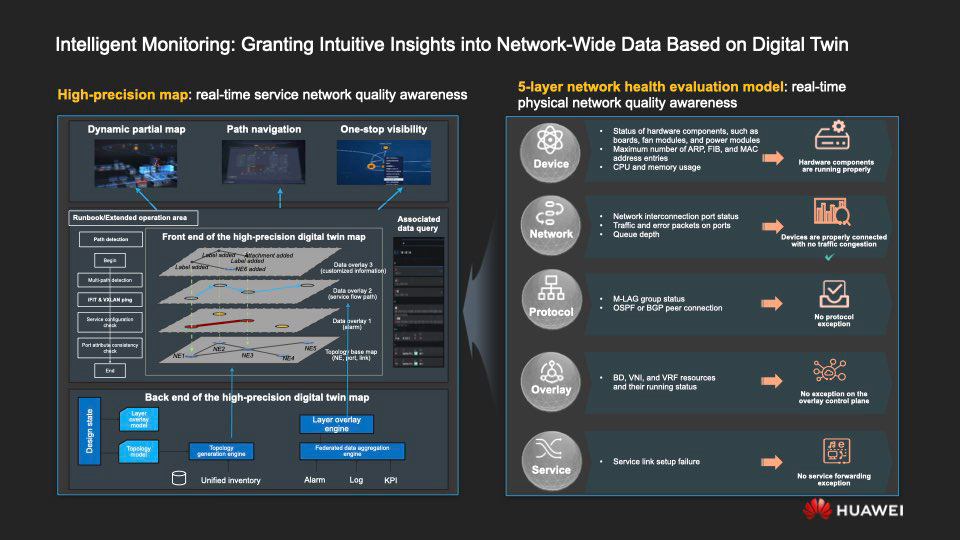

Nachdem alle diese Schritte unternommen wurden, kommt die zuvor erwähnte intelligente aktive Überwachungstechnologie ins Spiel. Es wurde entwickelt, um die gesamte Netzwerkinfrastruktur so zu digitalisieren, dass eine integrierte Verwaltung des Betriebs, des Supports, der Optimierung und des weiteren Designs möglich ist.

Ein paar Beispiele, wie das funktioniert. Angenommen, von einem Geschäftsbereich des Unternehmens wird signalisiert, dass er den Zugriff auf die Anwendung verloren hat. Die iMaster NCE-Plattform, hauptsächlich durch dynamische Modellierung der Netzwerktopologie, erleichtert die Abfrage und Visualisierung aller Metriken, die sich auf eine Anwendung beziehen. Dank des Routing-Navigators ist es außerdem praktisch, auf allen Ebenen des Netzwerks nach dem End-to-End-Prinzip zu verfolgen, wohin und wohin der Datenverkehr geleitet wurde - bis hin zu einem bestimmten physischen Gerät wie einem Smartphone (die Reichweite von Abschnitten und Netzwerkelementen, Schleifen und schwarzen Löchern des Routings wird überprüft usw.). Dank der komplexen Visualisierung der Arbeit von Analysewerkzeugen können Sie wiederum schnell überprüfen, ob die Einträge für bestimmte Geräte in den Routing-Tabellen in Ordnung sind.sowie Benachrichtigungen, Protokolle und Aufzeichnungen von Konfigurationsänderungen überwachen. Mithilfe einer vom RunBook-Dienst empfohlenen Lösung (der Administrator kann natürlich frei wählen, was er für richtig hält) können die Netzwerkkomponenten und -dienste bei Bedarf schnell wieder funktionsfähig gemacht und Fehlfunktionen beseitigt werden.

Ein weiteres Szenario besteht darin, den Status des Netzwerks zu überprüfen. Hierzu wird ein Modell mit fünf Steuerungsebenen verwendet, von denen jede ihren eigenen Teil der Infrastruktur verfolgt:

- Funktioniert das Gerät stabil - sind die Platinen, Lüfter, Netzteile, Prozessoren, Speicher usw.;

- ob es Probleme bei den Verbindungen zwischen den physischen Geräten gibt, die in das Netzwerk eintreten, einschließlich der Frage, ob der Portstatus und der Verkehr normal sind, die Länge der Warteschlangen und der optische Dämpfungskoeffizient, ob der Prozentsatz der "unterbrochenen" Pakete zu hoch ist usw.;

- ob M-LAG-Aggregation, Routing über OSPF, BGP usw. funktionieren;

- ist alles gut mit der auferlegten Netzwerkinfrastruktur, einschließlich des aktuellen Status von BD, VNI, VRF, EVPN und SRV6;

- ob die Umleitung regelmäßig auf Serviceebene durchgeführt wird und insbesondere welche Einstellungen für die TCP-Verbindung vorgenommen werden.

Das Herzstück eines intelligenten Überwachungsdienstes sind zwei Technologien. Das erste ist das zuvor erwähnte "Digital Twin" -System, das auf der virtuellen Modellierung der Netzwerksituation in Echtzeit unter Verwendung von Big Data basiert, mit der Sie Ursache-Wirkungs-Beziehungen leicht verfolgen und Schwierigkeitsquellen finden können. Entscheidend für die Implementierung dieser Mechanik ist die Verwendung eines einzigen Modells zur Replikation des Lebenszyklus des Unternehmensnetzwerks.

Die zweite ist eine Reihe von Front-End- und Back-End-Lösungen, mit denen eine hochpräzise Karte der Netzwerkaktivität erstellt wird, die auf dem Konzept eines „digitalen Zwillings“ basiert. Der Front-End-Teil umfasst die intelligente Suche, die mehrstufige Detaillierung von Analyseberichten, die Routing-Navigation, ein integriertes Datenvisualisierungssystem usw. Das Backend ist in erster Linie eine Engine zur dynamischen Reproduktion der Netzwerktopologie und ein System zum flexiblen Import von Netzwerkmodellen von Drittanbietern.

Die Arbeit der intelligenten Überwachung wird durch die Verwendung einer intelligenten Netzwerkanalysemethode unterstützt, die auf Wissensgraphen basiert.

Durch Modellierung können abstrakte Beschreibungen von Netzwerkelementen in konkrete Abfragen in der Objektmodellebene übersetzt werden.

Mithilfe von Telemetrie werden Netzwerk-KPIs, Verkehrsströme auf Serviceebene, Konfigurationsinformationen und Netzwerkereignisprotokolle überwacht. Basierend auf diesen Informationen erfassen Algorithmen für maschinelles Lernen Abweichungen von der Norm im laufenden Betrieb und korrelieren sie mit den Daten des Objektmodells.

Darüber hinaus bietet die iMaster NCE-Plattform eine Umgebung, in der die potenziellen Folgen aller Arten von Fehlern sicher ermittelt werden können: Probleme, die in anderen realen Netzwerken aufgetreten sind, werden in der Simulation dieses bestimmten Netzwerks "getestet". Ausgehend von der kombinierten Erfahrung von Experten, die es zuvor geschafft haben, bestimmte abnormale Netzwerksituationen zu bewältigen, trainieren wir ML-Modelle, damit sie in Zukunft effektiver zur Überwindung von Exzessen beitragen können, einschließlich der Identifizierung neuer Problemmuster und damit der Multiplikation des Gesamtbetrags Kenntnisse, die allen Unternehmen zur Verfügung stehen, die den iMaster NCE verwenden.

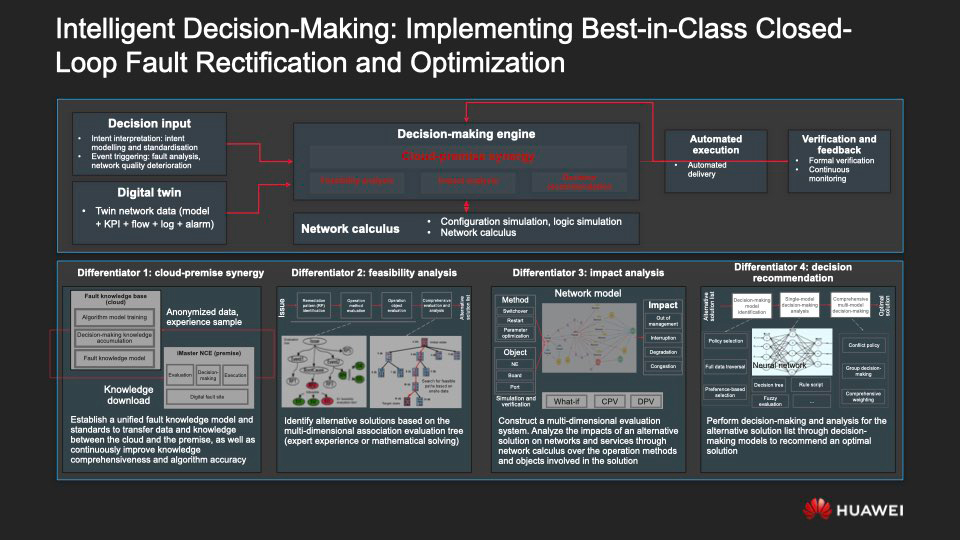

Mit den zuvor aufgeführten Technologien kann der Netzwerkadministrator Probleme schnell erkennen. Eine intellektuelle Analyse reicht jedoch nicht aus - es ist wichtig, einer Person zu helfen, die effektivsten Entscheidungen zu treffen, um sie zu überwinden. Dies ist das Wesentliche von ADN: Jetzt werden solche Entscheidungen mit direkter Hilfe der KI entwickelt und umgesetzt.

Das Sammeln von Absichten und das Analysieren von Daten darüber, was im Netzwerk im laufenden Betrieb geschieht, das Treffen von Entscheidungen, deren Umsetzung und die Analyse der Konsequenzen ihrer Annahme bilden einen geschlossenen Kreislauf, der intelligente Entscheidungen ermöglicht. Vier Faktoren sind der Schlüssel zur Wirksamkeit dieses Arbeitsmodells.

- , : , on-premise cloud- ML-, iMaster NCE.

- . .

- . , , .

- . .

***

Die Ingenieure von Huawei verbessern weiterhin ADN-Lösungen, um den Grad der "Selbstversorgung" der Netzwerkinfrastruktur und ihre Fähigkeit zur "Selbstheilung" zu erhöhen, und wir werden sicherlich über neue Entwicklungen in dieser Richtung schreiben. Mit Hilfe der Vorverkaufsingenieure von Huawei können Sie die Lösung von iMaster NCE-Fabric live in unserer Demo-Cloud kennenlernen.