Die Anzahl der Möglichkeiten, mit denen Hacker-Gruppen Unternehmen angreifen, scheint endlos zu sein, in Wirklichkeit jedoch nicht. Fast alle Taktiken und Techniken von Cyberkriminellen wurden analysiert und in der öffentlichen MITRE ATT & CK-Datenbank dokumentiert. In diesem Beitrag erfahren Sie, wie wir bei der Untersuchung eines realen Vorfalls mithilfe der MITRE ATT & CK-Basis herausfinden konnten, welche Gruppe das Kundenunternehmen angegriffen hat.

Erste Analyse

Wir wurden von einem Unternehmen angesprochen, dessen Server ständig Daten mit einem Internet-Server eines Drittanbieters austauschten. Nach der ersten Prüfung stellte sich heraus, dass dieser Datenverkehr Daten und Befehle enthielt, die zwischen der Malware und dem C & C-Server des Angreifers ausgetauscht wurden.

: , , , . , .

, 62 . 10 13 , , 22 -. , , .

, DLL, cmd.exe. ProcDump Mimikatz. IPC . Schtasks, wmic-.

PDF MS Office, , .

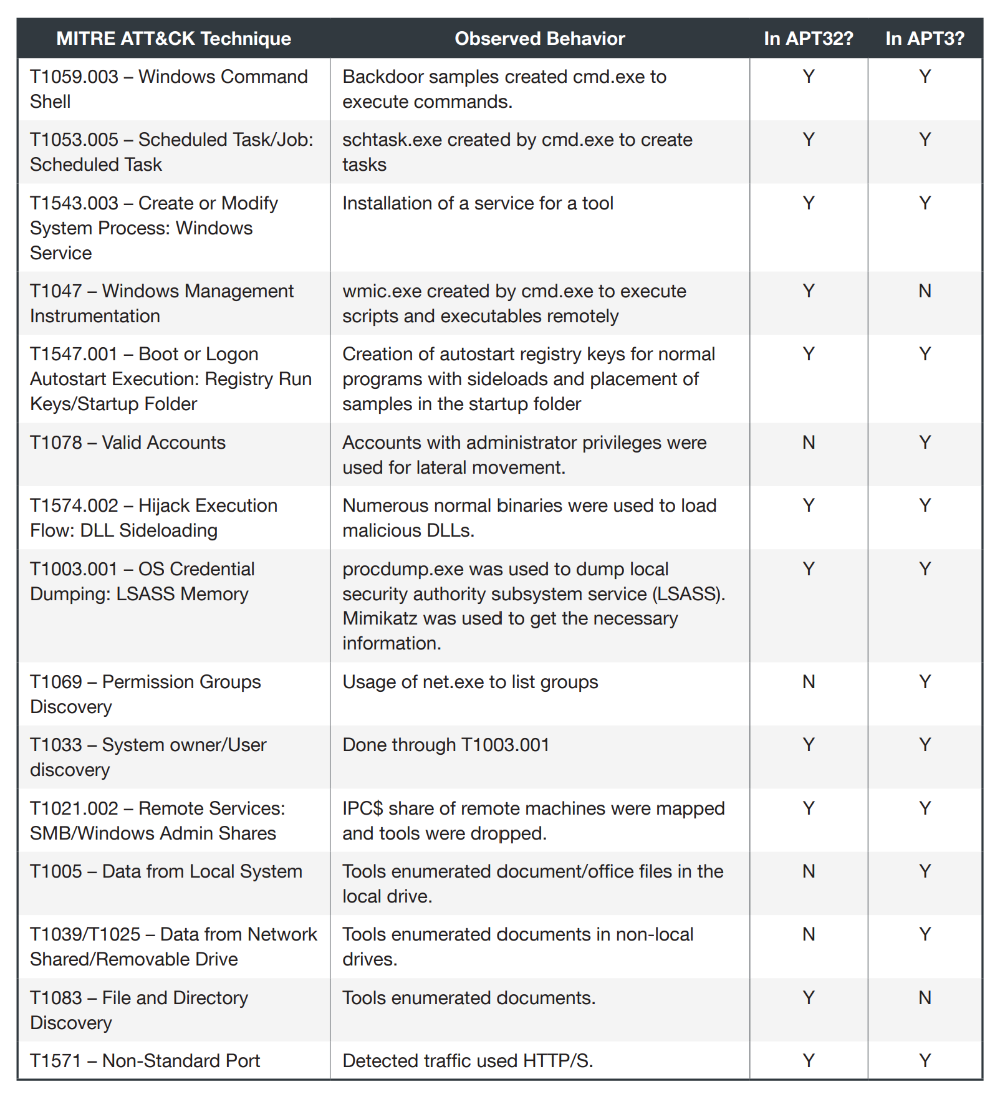

, , MITRE ATT&CK, — APT3 APT32.

, , , . . , , .

:

,

,

.

.

, — , , RAR- . . .

, , IP- , ; . . . , , . XOR.

URL . . , , , PDF-.

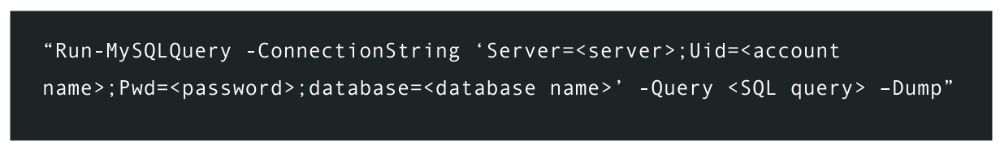

PowerShell- MySQL

MySQL. , , UID, , SQL-, . :

, , , , , , . . CSV-. , .

FTP-

, . , 7-Zip , XOR-. FTP-, . , .

-, cmd.exe. , , . , .

, -, Apache. - :

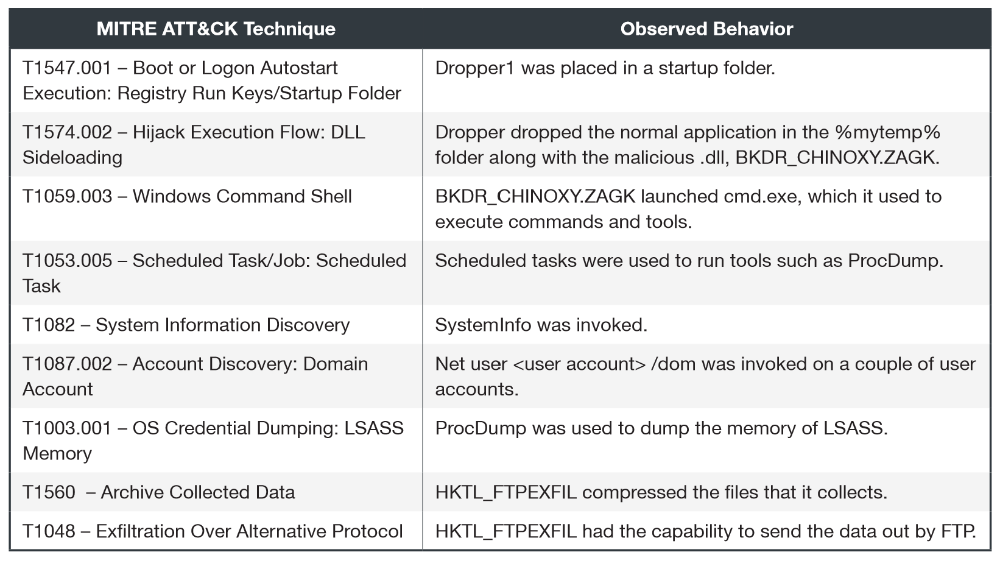

, . :

TROJ_CHINOXY.ZAGK, dll;

Procdump — LSASS;

Mimikatz — ;

NBTScan — .

, . .

. , :

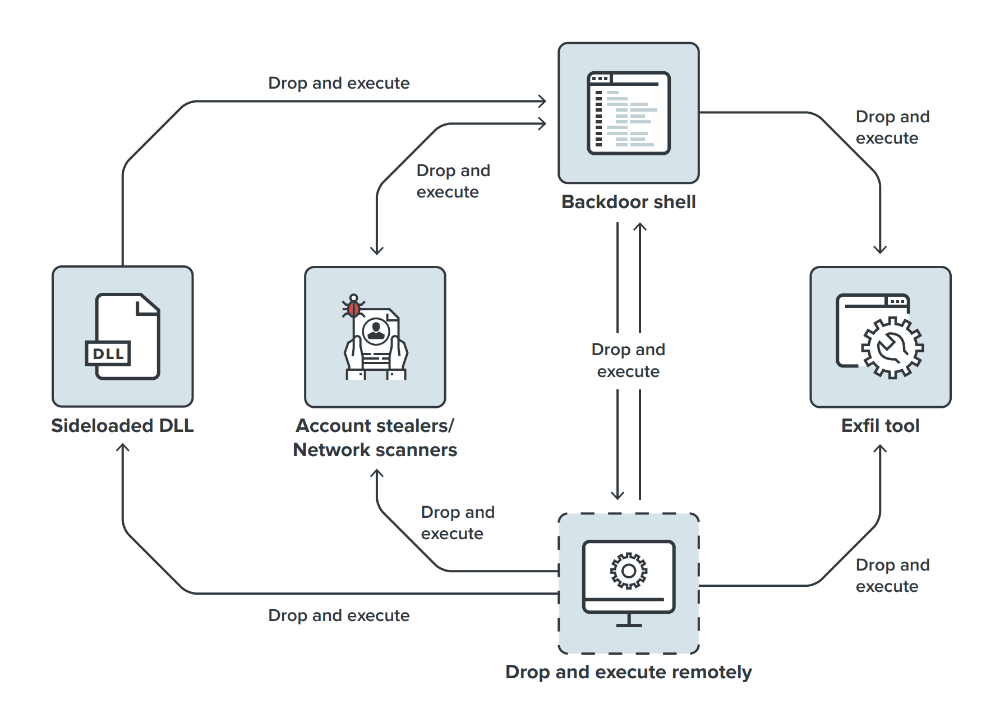

, , dll. , dll. , dll -, Procdump .

, , - , , , .

, , , , . . , .

, « », .

№ 1

, dll FTP. .

Lotus Blossom

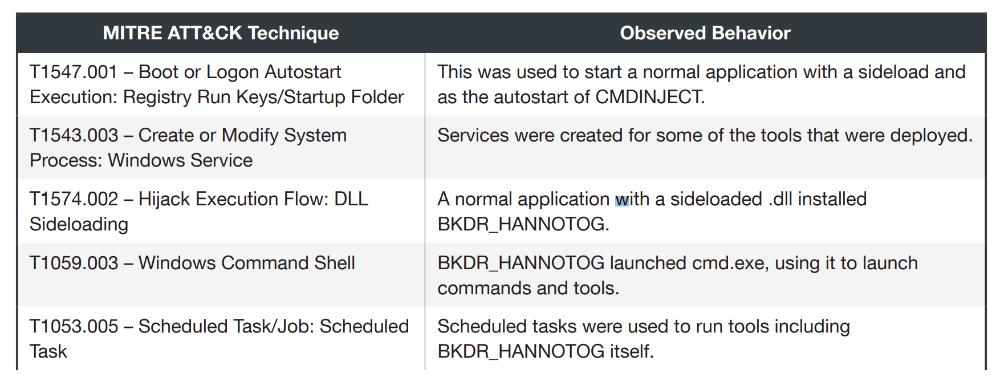

. Trip, Lotus Blossom. , № 1:

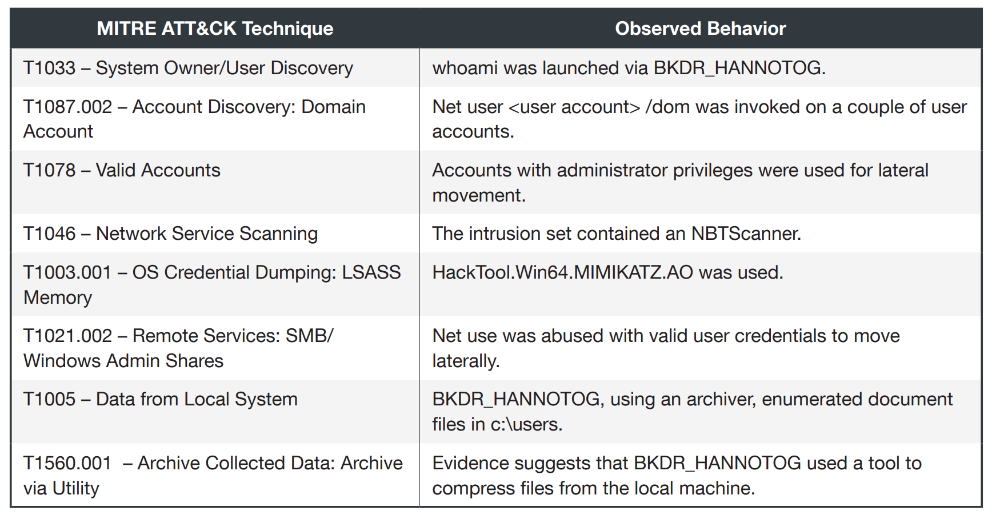

№ 2

, APT-. , RAR-. . dll, . , .

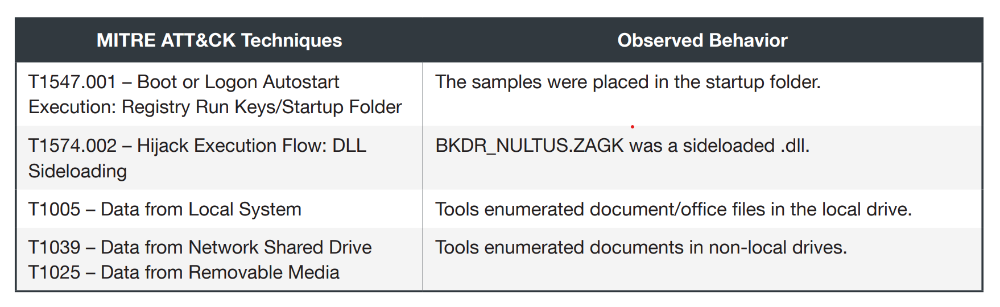

OceanLotus

, APT32. , . , .

OceanLotus APT32 . , , .

, , . — , , .

, , , . , , sideloaded-DLL.

, MITRE, . , . , APT, . , .