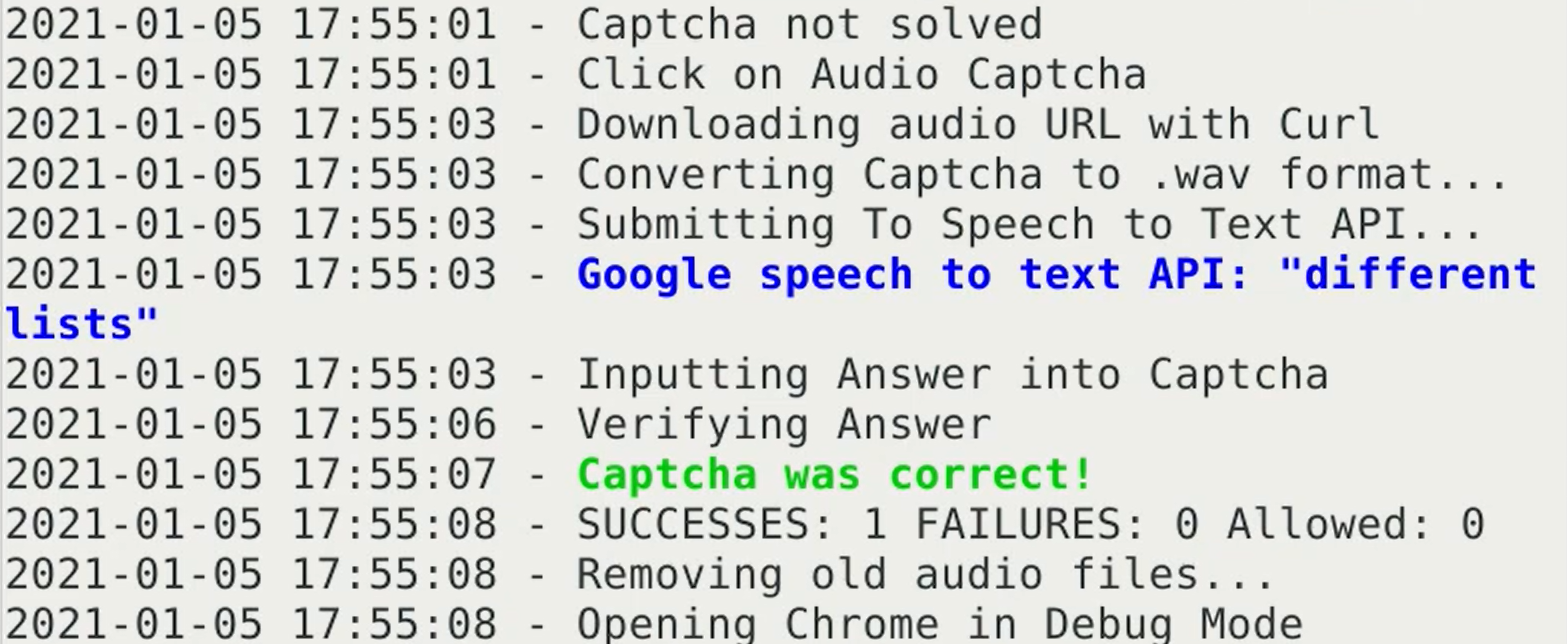

Es war nicht das Haupt-Captcha mit Bildern, das gehackt wurde, sondern eine alternative Methode zur Überprüfung mithilfe einer Sprachnachricht. In der Audio-Nachricht wird ein Code gesendet, der in das entsprechende Feld eingegeben werden muss. Nikolay hat die zuvor entwickelte Methode gegenüber der vorherigen Version von reCAPTCHA v2 verbessert : Das Skript fängt eine Audiodatei mit einer Sprachnachricht ab und sendet sie an den Text-to-Speech-Dienst. Der Code wird in über 90% der Fälle ordnungsgemäß erkannt. Der Forscher bestätigte, dass die Methode auch gegen reCAPTCHA v3 funktioniert: Anscheinend wurde die alternative Autorisierungsmethode direkt von der vorherigen Version migriert, obwohl das Captcha-Upgrade auf die dritte Version auch den vor zwei Jahren veröffentlichten Proof-of-Concept gebrochen hat. Nikolay hat eine aktualisierte Version in seinem Repository auf Github veröffentlicht ...

Video zur Funktionsweise des aktualisierten Skripts (vollautomatisch bis zu Mausbewegungen):

Was ist sonst noch passiert?

Die Browser Firefox und Chrome wurden Anfang Januar aktualisiert . In beiden Fällen wurden schwerwiegende Sicherheitslücken geschlossen, durch die beliebiger Code ausgeführt und die Kontrolle über das System erlangt werden konnte. Im Fall von Firefox sind sowohl die PC-Version als auch die mobile Version betroffen. In Chrome ist die Sicherheitsanfälligkeit nur für Computer relevant.

Geschlossene Sicherheitslücke in NVIDIA-Treibern. Zusätzlich zur herkömmlichen Eskalationslücke für Berechtigungen werden in den Patches verschiedene Probleme im vGPU-Treiber für die Virtualisierung von GPU-Ressourcen behoben. Die Ausnutzung dieser Fehler ermöglicht zwar die Kontrolle über den Host-Computer, ermöglicht jedoch die Offenlegung von Informationen und den Denial-of-Service.

Das Android-Patch-Set für Januar wird geschlossen43 Sicherheitslücken, darunter eine in der Android-Systemkomponente, sollen mit dem Betrieb des Bluetooth-Moduls zusammenhängen.

Der Forscher Ahmed Hassan fand eine Sicherheitslücke in der Telegramm-Messenger-Funktion "People are Near". Die Funktionsweise des Problems ähnelt den Methoden für andere Programme, die die Geolokalisierung verwenden: Durch Ersetzen Ihrer eigenen Koordinaten können Sie eine virtuelle Triangulation durchführen und den genauen Standort eines anderen Benutzers anstelle eines ungefähren ermitteln.

Vertreter des Unternehmens Nissan kündigten einen schwerwiegenden Verlust von Unternehmensdaten an: Dies geschah aufgrund eines Git-Servers mit einem Benutzernamen und einem Kennwort admin: admin.

Sehr interessante Forschung zum Thema Hacking(Kurzversion auf Habré ) Google Titan-Hardwareschlüssel für die Zwei-Faktor-Authentifizierung. Eine Seitenkanal-Angriffsmethode wurde verwendet, um die Daten zu entschlüsseln.

In der neuesten Firmware für einige ZyXel-Netzwerkgeräte wurde ein fest verdrahtetes Kennwort gefunden .