Die Sicherheitsanfälligkeit (CVE-2021-3011) ermöglicht die Wiederherstellung des primären Verschlüsselungsschlüssels und die Umgehung der Zwei-Faktor-Authentifizierung. Sicherheitsexperten von NinjaLab erklärten, wie der potenzielle Hackerangriff für Google Titan-Token auf der Basis des NXP A700X-Chips funktioniert. Theoretisch ist jedoch dasselbe Hacking-Muster für Yubico- (von YubiKey) und Feitian-Krypto-Token mit einem ähnlichen Chip relevant.

Lassen Sie uns darüber sprechen, wie der Angriff funktioniert und ob Sie den physischen Verschlüsselungsschlüsseln weiterhin vertrauen können.

Über Google Titan

Dieser Sicherheitsschlüssel ist seit 2018 auf dem Markt. Es ist ein Hardware-MFA, mit dem die Identität eines Benutzers physisch überprüft wird. Schlüssel werden üblicherweise anstelle weniger sicherer Multi-Faktor-Authentifizierungsmethoden wie Bestätigungscodes verwendet, die per SMS oder E-Mail gesendet werden.

Die Besonderheit von Google Titan ist, dass Angreifer auch nach Erhalt eines E-Mail-Passworts ohne physischen Schlüssel nicht auf Ihre Daten zugreifen können. NinjaLab-Forscher stellten außerdem fest: Ihr Schlüssel ist nur dann in Gefahr, wenn er gestohlen wird oder verloren geht.

Google Titan ist in zwei Varianten auf dem Markt erhältlich. Eines ähnelt einem USB-Flash-Laufwerk - der Mikrochip ist "nackt", der Schlüssel funktioniert über USB und NFC. Die zweite Option ähnelt Autoschlüsseln in Form eines Schlüsselanhänger und funktioniert über Bluetooth.

Berechnen Sie aus elektromagnetischer Strahlung

Seit der Einführung von Google Titan haben NinjaLab-Experten vermutet, dass die Schlüssel für Angriffe über Drittanbieter- oder Seitenkanäle anfällig sein könnten. Dazu gehören unter anderem Angriffe, die auf den Ergebnissen der Überwachung elektromagnetischer Strahlung beruhen, die von Geräten während des Betriebs ausgeht. Die Analyse hilft dabei, Arbeitsmuster zu identifizieren und Informationen zu sammeln, die für das Hacken nützlich sind.

Durch Beobachtung der elektromagnetischen Strahlung während der Erzeugung digitaler Signaturen (ECDSA) haben Sicherheitsexperten das sichere Schlüsselelement - den NXP A700X-Chip - erfolgreich angegriffen und geklont. Die Tatsache, dass der von Google Titan verwendete Chipsatz zur Grundlage für andere Sicherheitsschlüssel geworden ist, wirft auch Bedenken hinsichtlich anderer Produkte auf dem Markt auf.

Unter den vom Angriff betroffenen Produkten wurden folgende festgestellt:

- Google Titan Sicherheitsschlüssel,

- Yubico Yubikey Neo,

- Feitian FIDO NFC USB-A / K9,

- Feitian MultiPass FIDO / K13,

- Feitian ePass FIDO USB-C / K21,

- Feitian FIDO NFC USB-C / K40,

- NXP J3D081_M59_DF,

- NXP J3A081,

- NXP J2E081_M64,

- NXP J3D145_M59,

- NXP J3D081_M59,

- NXP J3E145_M64,

- NXP J3E081_M64_DF.

Das NXP Security Response Team hat bestätigt, dass alle NXP ECC Crypto Libraries vor Version 2.9 für P5- und A7x-Produkte anfällig für Angriffe sind.

Wie der Angriff ausgeführt wird

Es sollte sofort beachtet werden, dass der Schlüssel gehackt werden kann, aber niemand sagt, dass dies einfach ist. So kann der auf 60 Seiten des NinjaLab-Berichts beschriebene Hacking-Prozess die Grundlage für eine Operation im Sinne der Filme über Agent 007 werden.

Alles beginnt mit einem einfachen Angriff, beispielsweise einem Phishing-Brief. Ziel des Angreifers ist es, den Benutzernamen und das Passwort des Zielkontos zu erhalten. Dies ist der einfachste Teil der Operation.

Anmeldeinformationen sind ohne den Besitz des Sicherheitsschlüssels nutzlos, wie oben erläutert. Dies bedeutet, dass der Hacker sich dann darum kümmern muss, dem Eigentümer den Sicherheitsschlüssel für einen bestimmten Zeitraum zu stehlen, damit er den Verlust nicht bemerkt. Wenn der Eigentümer das Fehlen eines Schlüssels bemerkt, kann er den Schlüssel widerrufen oder einen neuen registrieren, wodurch alle Bemühungen der Betrüger zunichte gemacht werden.

Der erfolgreiche Diebstahl der Mission: Impossible Token endet nicht. Ferner ist der Angreifer mit einer Reihe von Einschränkungen konfrontiert.

Um den Google Titan-Sicherheitsschlüssel verwenden zu können, müssen Sie zuerst die Hülle des Geräts öffnen. Da der Angreifer den Schlüssel immer noch an das ahnungslose Opfer zurückgeben muss (vorzugsweise in seiner ursprünglichen Form), muss die Autopsie sehr sorgfältig durchgeführt werden.

Experten von NinjaLab erweichten den Kunststoff mit einer Heißluftpistole und teilten den Schlüssel mit einem Skalpell. Dies muss sorgfältig durchgeführt werden, um die Leiterplatte nicht zu beschädigen. Wie Sie auf dem Bild unten sehen können, verliert der Schlüsselkoffer immer noch seine Darstellung. Daher besteht eine hohe Wahrscheinlichkeit, dass die Situation nur durch Drucken eines neuen Koffers auf einem 3D-Drucker gespeichert wird. NinjaLab-Experten brauchten ungefähr 4 Stunden, um den Token zu zerlegen und zusammenzubauen.

Es dauerte weitere 6 Stunden, um den Schlüssel für ein FIDO U2F-Konto wiederherzustellen. Forscher haben gezeigt, dass elektromagnetische Strahlung mit kurzlebigen ECDSA-Schlüsselinformationen korreliert, was ausreicht, um den geheimen Schlüssel mithilfe maschineller Lerntechniken aufzudecken. Um den geheimen Schlüssel im Google Titan-Token wiederherzustellen, reicht es aus, etwa 6.000 digitale Signaturvorgänge basierend auf dem ECDSA-Schlüssel zu analysieren, der für die FIDO U2F-Zwei-Faktor-Authentifizierung beim Herstellen einer Verbindung mit einem Google-Konto verwendet wird.

Dies alles ist jedoch nur möglich, wenn das ahnungslose Opfer weiterhin den vom Angreifer offenbarten Schlüssel verwendet.

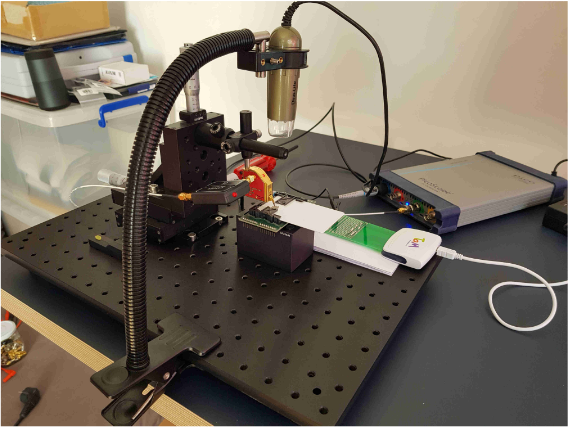

Es scheint, dass all das jeden Hacker abschreckt, der keinen Spion spielen will. Aber das ist nicht alles. Der Angriff erfordert auch ziemlich teure Ausrüstung, die etwa 13.000 US-Dollar kostet, Kenntnisse im Reverse Engineering von Mikroschaltungen und spezielle Software, die nicht öffentlich zugänglich ist.

Unter den notwendigen Geräten:

- Messkomplex Langer ICR HH 500-6, zum Testen von Mikroschaltungen auf elektromagnetische Verträglichkeit,

- Verstärker Langer BT 706,

- Thorlabs PT3 / M Mikromanipulator mit einer Auflösung von 10 μm,

- Vierkanaloszilloskop PicoScope 6404D.

Was weiter

Trotz der identifizierten Sicherheitsanfälligkeit stellen NinjaLab-Experten fest, dass physische MFA-Schlüssel immer noch effektiver sind als Alternativen. Zumindest, weil Sie sich sehr bemühen müssen, sie zu knacken. Und wir sprechen nicht über Massenhacking von "zufälligen" Personen, sondern über gezielte Angriffe auf ein ausgewähltes Opfer. Wenn in Ihrer E-Mail keine klassifizierten Pentagon-Daten gespeichert sind, ist es unwahrscheinlich, dass Sie unter dieser Sicherheitsanfälligkeit leiden.

Ninja Labs fügt hinzu, dass angemessene Sicherheitsmaßnahmen dazu beitragen können, den potenziellen Schaden, der durch einen geklonten Sicherheitsschlüssel verursacht wird, zu begrenzen. Die vorgeschlagenen Maßnahmen umfassen die Implementierung eines MFA-Systems, das den geklonten Schlüssel erkennen und das betroffene Konto sperren kann. Zum Beispiel der in der FIDO U2F-Spezifikation beschriebene Zählermechanismus .

Das Wesentliche ist, dass das Token die durchgeführten Vorgänge verfolgt und die Werte an den Server überträgt, der die übertragenen Informationen mit den während des vorherigen Vorgangs gespeicherten Werten mit demselben Token vergleicht. Wenn der übertragene Wert kleiner als der gespeicherte Wert ist, kommt der Mechanismus zu dem Schluss, dass es mehrere Geräte mit einem identischen Schlüsselpaar gibt. Der Zählermechanismus wird bereits für die Authentifizierung in Google-Diensten verwendet und ermöglicht das Sperren von Konten, wenn Aktivitäten von geklonten Token erkannt werden.

Und natürlich ist daran zu erinnern, dass der gesamte Vorgang mit einfachen Social-Engineering-Angriffen beginnt. Dies bedeutet, dass die Aufmerksamkeit in dieser Phase die Erfolgschancen für Eindringlinge erheblich verringert.