Kriminelle Gruppen verwenden die effektivsten Tools für Angriffe, mit denen sie schnell und kostengünstig das bekommen, was sie wollen: das System infiltrieren, Malware ausführen, Geld stehlen. Forschungen zufolge bleibt der häufigste Angriffsvektor Phishing - Kampagnen, die sich an Personen richten, in denen Social Engineering aktiv eingesetzt wird.

Die Nachfrage nach Phishing hat zur Entstehung spezialisierter Dienste geführt, die eine breite Palette von Diensten zur Erstellung und Implementierung eines betrügerischen Angriffs anbieten. Für relativ wenig Geld erhält der Kunde eine Studie über die Zielgruppe, die Entwicklung von Briefen unter Berücksichtigung des psychologischen Porträts potenzieller Opfer sowie die Infrastruktur für die Kampagne. Andrey Zharkevich, Herausgeber des Informationssicherheitsunternehmens Antifishing, sagt, wie der Phishing-as-a-Service-Dienst (PhaaS) eingerichtet ist, wie viel es kostet, ihn zu mieten und wie Sie sich vor Betrügern schützen können. Der Text wurde basierend auf den Ergebnissen des Interviews erstellt.

Wie alles begann

Phishing-as-a-Service wurde vor 10 Jahren als gebrauchsfertiges Login Spoofer 2010- Phishing-Angriffskit entwickelt , das Cloud-fähig war.

Dies war überhaupt nicht das, was Cyberkriminelle und ihre Kunden derzeit verwenden, aber das System ermöglichte die Erstellung von Phishing-Sites und wurde kostenlos verteilt. Um die mangelnde Monetarisierung ihres Tools auszugleichen, haben Entwickler von leichtgläubigen Skriptkindern die Daten, die über ihr Tool übertragen wurden, heimlich an ihren Server gesendet und sie dann für ihre eigenen Zwecke verwendet.

Später erschienen „ehrliche“ Dienste, die genau das tun, was sie ihren Kunden versprechen.

PhaaS-Gerät

Das Prinzip der Arbeitsteilung ermöglicht es Ihnen, die Produktivität auch in illegalen Tätigkeitsbereichen zu steigern. Dank PhaaS müssen sich Kriminelle nicht mit Routineaufgaben befassen, darunter:

- Vorbereitungsphase: Definieren der Zielgruppe, Erstellen ihres psychologischen Profils, Bestimmen der effektivsten Art von Phishing, die verwendet wird - Messenger, soziale Netzwerke, E-Mail oder böswillige Werbung.

- Entwicklung einer Phishing-Nachricht. Der Brief sollte das potenzielle Opfer "einhaken", um die zugrunde liegenden Emotionen zu treffen und rationales Denken zu deaktivieren. Das Design und der Inhalt der Nachricht sollten realistisch sein, damit möglichst viele Zielgruppen an sie glauben.

- Infrastrukturerstellung: Eine Site, die die Site eines realen Unternehmens nachahmt und Kundendaten stiehlt, ein böswilliger Anhang, der eine "Nutzlast" lädt, um den Angriff fortzusetzen.

- Starten einer Kampagne: Senden von Nachrichten auf eine bestimmte Weise, Sammeln von Daten, Empfangen von Informationen von einer "Nutzlast" oder Infiltrieren des Zielsystems und Verschlüsseln der Daten. Dies ist die letzte Phase, in der die Angreifer das gewünschte Ergebnis erzielen.

Der Aufstieg von Phishing als Service hat es ebenso einfach gemacht, eine Betrugskampagne durchzuführen wie Netflix zu abonnieren. Cyberkriminelle Kunden erhalten die folgenden Funktionen:

- Kosteneinsparungen. Die Kosten für Phishing-Dienste richten sich nach Umfang und Hauptaufgabe. Im Allgemeinen ist dies jedoch viel billiger als die Vorbereitung eines Angriffs selbst.

- . 10 ? . ? , .

- . , , .

- . , . , .

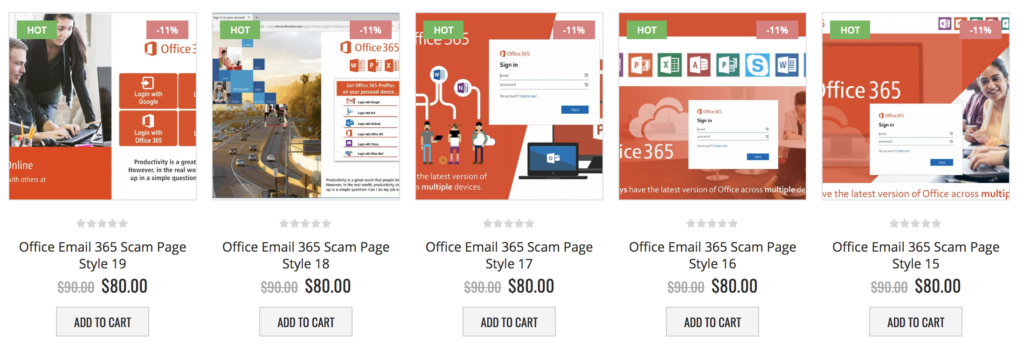

Cyren, ein Unternehmen für Informationssicherheit, gab im vergangenen Jahr die Entdeckung von rund 5.334 gebrauchsfertigen Phishing-as-a-Service-Produkten bekannt. Hier ist ein Screenshot der Vorschläge eines Entwicklers des Schaddienstes.

Wie Sie sehen können, ist der Service kostengünstig, bietet eine Vielzahl von Funktionen und sogar Rabatte für Benutzer. Das Produkt sieht sehr professionell aus, nicht schlechter als die Angebote von juristischen Dienstleistungen. Es gibt keinen Hinweis auf Unprofessionalität, Untergrund und Illegalität. Der Preis ist für fast jede Kategorie von Benutzern erschwinglich - nehmen Sie es und arbeiten Sie.

Gefälschte Microsoft-Site. Verwendet die Domäne microsoft.net und ein normales SSL-Zertifikat. Eine solche Täuschung kann sogar einen technisch versierten Benutzer irreführen.

Eine Phishing-Kampagne von Fachleuten umfasst das Senden von Nachrichten, das Erstellen betrügerischer Ressourcen und das Entwickeln von Methoden zum Maskieren von Links.

Warum Phishing effektiv ist

Psychologische Komponente

Der Hauptgrund, warum Phishing effektiv ist, besteht darin, dass es die fortschrittlichsten Verteidigungssysteme umgehen kann, indem es Menschen und ihre Grundemotionen beeinflusst, damit sie die von den Kriminellen gewünschten Aktionen ausführen. Dies wird deutlich durch erfolgreiche BEC-Kampagnen (Business Correspondence Compromise), bei denen nur Text verwendet wird.

Die ausgefeiltesten Methoden zum Verschleiern eines Phishing-Links funktionieren nicht, wenn der Text der Nachricht den Empfänger nicht dazu bringt, darauf zu klicken. Ein technisch einwandfreies Schaddokument kann alle Sicherheitssysteme umgehen, funktioniert jedoch nicht, wenn der Empfänger die Echtheit des Briefes bezweifelt und den Anhang nicht öffnet.

Das Hauptelement von Phishing-Angriffen ist daher nicht nur und nicht so sehr die technische Infrastruktur, die aus betrügerischen Domänen und überzeugend aussehenden Websites besteht, sondern professionelles Social Engineering, das den Einfluss auf grundlegende Emotionen und Verstärker in Form von Dringlichkeit und Wichtigkeit nutzt.

Nachdem ein Benutzer unter dem Einfluss des Textes einer Phishing-Nachricht entschieden hat, ein angehängtes Dokument zu öffnen oder einem Link zu folgen, ist das Infrastruktur-Phishing-Toolkit an der Reihe. Es ist wichtig, dass das Opfer, das auf den Köder "gepickt" hat, weiterhin glaubt, dass es alles richtig macht.

Technische Komponente

Folgendes wird normalerweise von Cyberkriminellen verwendet, um technische Schutzmaßnahmen zu umgehen:

- HTML: HTML- , , .

- : HTML, .

- : , .

- URL- : ,

- (content injection): - , .

- : , .

Heutzutage verwenden fast alle Phishing-Ressourcen digitale Zertifikate, um das Vertrauen in sie zu erhöhen. Laut der Anti-Phishing-Arbeitsgruppe (APWG) verfügte bis vor zwei Jahren nur die Hälfte der Phishing-Sites über SSL-Zertifikate .

Wie können Sie sich schützen?

Da Phishing-Angriffe auf Personen gerichtet sind, besteht die Hauptschutzmethode gegen sie in der Arbeit mit Personen, die aus zwei obligatorischen Teilen besteht:

- Schulung der Mitarbeiter in sicheren Verhaltensweisen bei der Arbeit und im Alltag;

- Üben praktischer Fähigkeiten für sicheres Verhalten mit Systemen, die echte Angriffe simulieren.

Schulungen für Benutzer müssen regelmäßig durchgeführt werden und alle Mitarbeiter des Unternehmens müssen ausnahmslos daran teilnehmen. Eine traditionelle Ausbildung in Form einer Filmvorführung oder eines Vortrags über die Grundlagen der Informationssicherheit reicht nicht aus, um sichere Arbeitsfähigkeiten zu entwickeln.

Wissen ist Handeln, daher muss die Theorie in der Praxis ausgearbeitet werden, da Angreifer Techniken verwenden, die selbst erfahrene Cybersicherheitsexperten nicht erkennen. Das Training von Fähigkeiten kann mithilfe verschiedener Phishing-Angriffe organisiert werden, die die Handlungen echter Cyberkrimineller imitieren.

Wie viel verdienen Cyberkriminelle?

Laut McAfees The Hidden Costs of Cybercrime verliert die Weltwirtschaft jährlich mindestens 1 Billion US-Dollar an Hacker, was mehr als 1% des globalen BIP entspricht. Laut Sberbank könnten die Verluste der russischen Wirtschaft durch Cyberkriminalität bis Ende 2020 3,5 Billionen Rubel erreichen .

Die profitabelsten Branchen sind:

| Art von Verbrechen

|

Jährliches Einkommen

|

| Illegale Online-Märkte

|

860 Milliarden US-Dollar

|

| Geschäftsgeheimnis, IP-Diebstahl

|

500 Milliarden Dollar

|

| Datenhandel | 160 Milliarden Dollar

|

| Kriminalware / CaaS

|

1,6 Milliarden US-Dollar

|

| Ransomware

|

1 Milliarde Dollar

|

| Gesamt | 1,5 Billionen Dollar

|

Die Kosten für verschiedene Dienste, die von Cyberkriminellen mithilfe des SaaS-Systems bereitgestellt werden:

| Produkt oder Dienstleistung

|

Die Kosten

|

| SMS-Spoofing

|

20 $ / Monat

|

| Benutzerdefinierte Spyware

|

200 Dollar

|

| Hacker-for-Hire

|

200 $ +

|

| Malware Exploit Kit

|

$ 200- $ 700

|

| Blackhole Exploit Kit

|

$700/ or $1 500/

|

| Zero-Day Adobe Exploit

|

$30 000

|

| Zero-Day iOS Exploit

|

$250 000

|

Die Wirksamkeit des PhaaS-Programms und die wachsende Anzahl von Phishing-Kampagnen auf der ganzen Welt prognostizieren ein weiteres Wachstum des Angebots dieses Cyberkriminellen-Dienstes. Es besteht eine hohe Wahrscheinlichkeit, dass PhaaS-Angebote im Laufe des Jahres 2020 durch Datenverluste erweitert werden, was die Effektivität und die Gefahr betrügerischer Kampagnen erhöht.

Angesichts der Tatsache, dass der durchschnittliche Schaden durch einen erfolgreichen Phishing-Angriff laut Group-IB 1,5 Mio. RUB übersteigt , sollten Unternehmen potenzielle Risiken sorgfältig analysieren und die Betrugsresistenz ihrer Mitarbeiter überprüfen, um die Wahrscheinlichkeit von finanziellen und Reputationsverlusten zu verringern.